BTC/HKD+0.67%

BTC/HKD+0.67% ETH/HKD+1.31%

ETH/HKD+1.31% LTC/HKD+1.34%

LTC/HKD+1.34% ADA/HKD+2.82%

ADA/HKD+2.82% SOL/HKD+1.89%

SOL/HKD+1.89% XRP/HKD+2.12%

XRP/HKD+2.12%北京時間 2021 年 8 月 4 日早上 6 點(區塊 12955063),Popsicle Finance 項目下的多個機槍池被攻擊,損失金額超過兩千萬美元,是迄今為止 DeFi 領域發生的損失數額最大的單筆攻擊之一。通過分析攻擊交易及項目代碼我們發現,此次攻擊是一個利用項目的記賬漏洞進行多次提取的攻擊(Double-Claiming Rewards)。下面我們通過代碼和攻擊流程分析此次攻擊。

Popsicle Finance 是一個涉及多個鏈的機槍池(Yield Optimization Platform)。

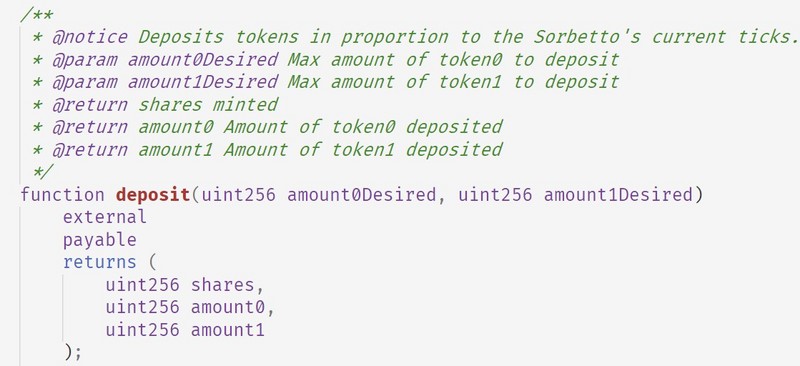

用戶首先調用 deposit 函數向機槍池存入一定的流動性,并獲得 Popsicle LP Token (以下簡稱 PLP Token)作為存款的份額證明。Popsicle Finance 會將用戶提供的流動性存入 Uniswap 等底層池子并獲得收益。

用戶還可以調用 withdraw 函數,根據用戶持有的 PLP Token 所代表的流動性份額,從機槍池取回流動性。Popsicle Finance 會將 PLP Token 對應的流動性從 Uniswap 等底層池子中取回給用戶。

Naver與LINE NEXT達成合作,為K-pop樂迷推出NFT平臺:金色財經消息,韓國互聯網巨頭Naver與LINENEXT合作推出了NFT平臺NOW.Drops。該平臺將允許K-pop樂迷創建定制的音樂NFT。

NOW.Drops允許用戶從NOW.的獨家內容中裁剪出他們最喜歡的音樂表演的NFT,NAVER的直播音頻和視頻流服務以韓國藝術家為主。

NOW.Drops可以通過LINE的電子錢包DOSI訪問,用戶可以通過社交媒體賬戶登錄并進行支付。LINE NEXT是東京移動應用巨頭LINE公司的NFT子公司,該公司由Naver和軟銀集團所有。(Forkast)[2022/9/22 7:13:34]

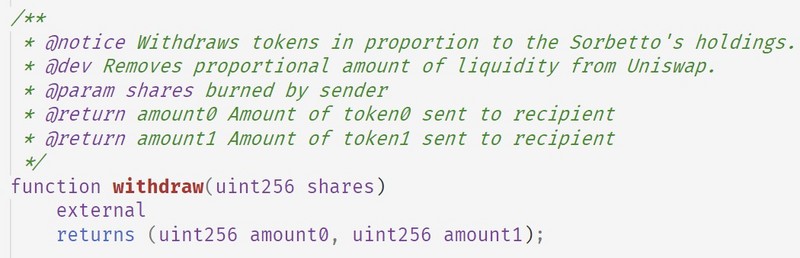

最后,用戶在機槍池中存的流動性會隨著時間產生一定的收益(Yield),會累計在合約的用戶狀態中。用戶可以調用 collectFees 函數取回部分存款獎勵。

數據:Popsicle Finance黑客攻擊事件損失超過2000萬美元:據BlockSec安全團隊統計,在Popsicle Finance黑客攻擊事件中,攻擊者共計獲利超過2000萬美元,其中包括2560 WETH、96.2 WBTC、16萬DAI、539萬USDC、498萬USDT、1.05萬UNI,攻擊者在獲利后將全部資產轉成ETH,并拆分成小額用TornadoCash實施分散洗錢。

據此前報道,跨鏈收益率提升平臺Popsicle Finance團隊成員表示,Popsicle Finance遭到黑客攻擊,目前僅有Sorbetto Fragola一款產品受到影響。團隊將在幾周內修復漏洞并對受損用戶進行賠償。此前Popsicle Finance曾與跨鏈交易平臺Multichain.xyz以及Tether合作推出跨鏈USDT封裝代幣fUSDT。[2021/8/4 1:33:49]

本次攻擊的核心函數正是 collectFees 函數。下面我們逐步分析其代碼。首先獲得存儲在 userInfo 中的用戶狀態。其中用戶狀態中的 token0Rewards 和 token1Rewards 是由于用戶存款而累積的獎勵。

接下來計算該合約中,對應機槍池的 Token 對的 Balance。如果在合約中有足夠的 Balance,就按金額將 Reward 支付給用戶;否則會調用 pool.burnExactLiquidity 從底層 pool 取回流動性返回給用戶。

BTC早期支持者Mircea Popescu溺水身亡:Adamant Capital聯合創始人Tuur Demeeste在推特表示,早期比特幣支持者之一Mircea Popescu或許已經去世。據哥斯達黎加當地媒體報道,一位名叫Mircea Popescu在哥斯達黎加的海灘溺水身亡。網絡上出現了相關訃告,一名網絡開發者在其博客中證實了該死訊。據悉,從2012年開始,Mircea Popescu開始撰寫有關比特幣和加密貨幣的文章,到2012年4月,他創立了比特幣友好型交易服務公司MPEx。此前Mircea Popescu曾堅稱自己是唯一一個擁有100萬枚比特幣的人。(U.Today)[2021/6/28 0:10:18]

最后,會將記錄在 userInfo 中的 Rewards 狀態進行更新。看到這里,機槍池的代碼實現還是比較符合邏輯的。但是在函數開頭我們發現了 updateVault modifier,這個函數會在 collectFees 的函數體之前運行,漏洞也許在 updateVault 相關的函數中。

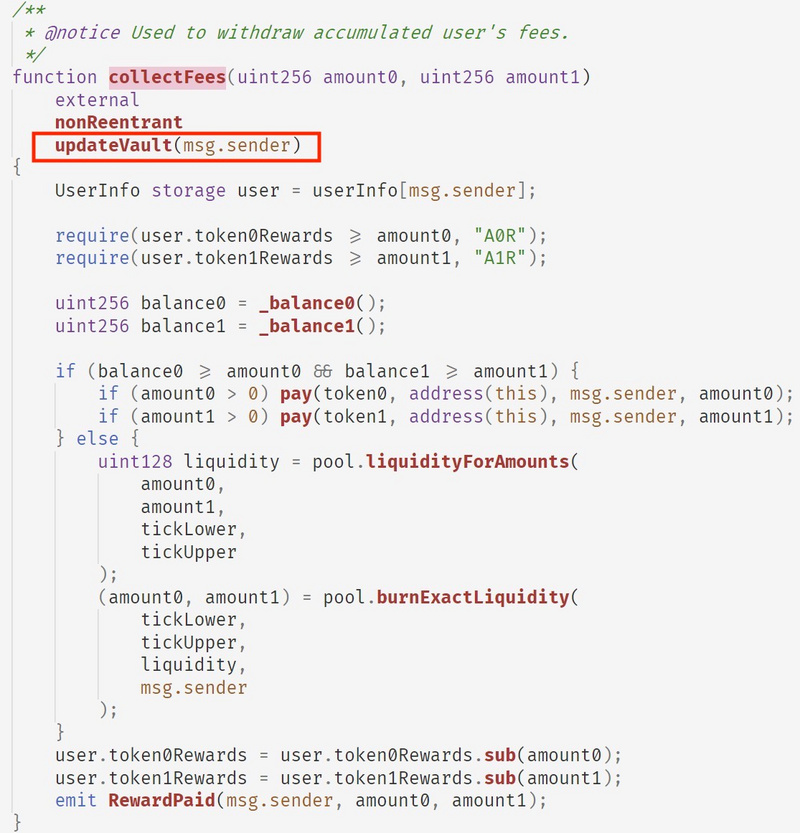

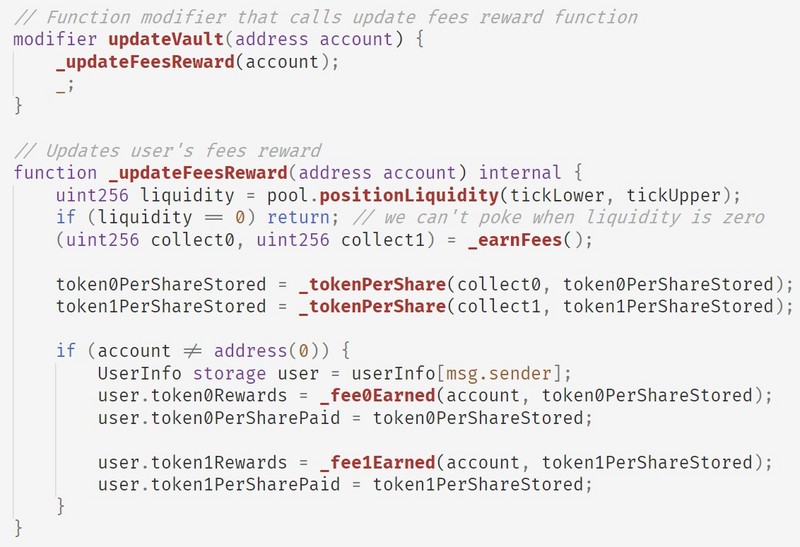

以上是 updateVault 相關函數的實現。過程如下:

Bithumb暫停Popchain上線 二者被質疑存在關聯:今日下午,Bithumb發布公告延遲Pop Chain的上線時間,給出理由為“有很多未經證實的虛假事實傳播到市場”。據外媒CCN報道,Popchain與Bithumb可能存在一定關聯。Popchain源代碼的前三名貢獻者是Kwuaint Li,Lialvin和Su Mingrui,同時也是Bithumb Cash的三個主要開發人員。今年4月,Bithumb表示可能會重新考慮其ICO計劃,而現在,整個項目都停止。投資者稱Bithumb暫停其ICO計劃,來推進Popchain。在Popchain剛推出時,Bithumb團隊稱將利用The E&M’s Popcorn TV 和Celeb TV,將Popchain發展成一個成功的基于區塊鏈的內容服務平臺。投資者因這兩個平臺擁有龐大受眾群體而投資Popchain。同時,Popchain的91%供應儲存在兩個錢包中,投資者對可能存在的龐氏騙局表示擔憂。[2018/5/16]

首先調用_earnFees 向底層 pool 獲取積累的 Fee;

隨后調用_tokenPerShare 更新 token0PerShareStored 和 token1PerShareStored 參數,這兩個參數代表了池子中每個 share 代表的 token0 和 token1 的數量,即機槍池的每個份額計代表的 Token 對數量;

THE E&M與PCH的基金會合作 開發基于區塊鏈3.0的POPBOX:THE E&M與PCH的基金會(POPCHAIN FOUNDATION)達成合作協議,并且開發基于區塊鏈3.0的POPBOX。此平臺與韓國市中許多的視頻直播的B2C平臺不同,是用C2C的方式進行內容創作。[2018/5/16]

最后調用fee0Earned 和fee1Earned 更新對應到這個用戶的存款 Rewards (即 user.token0Rewards 和 user.token1Rewards)。

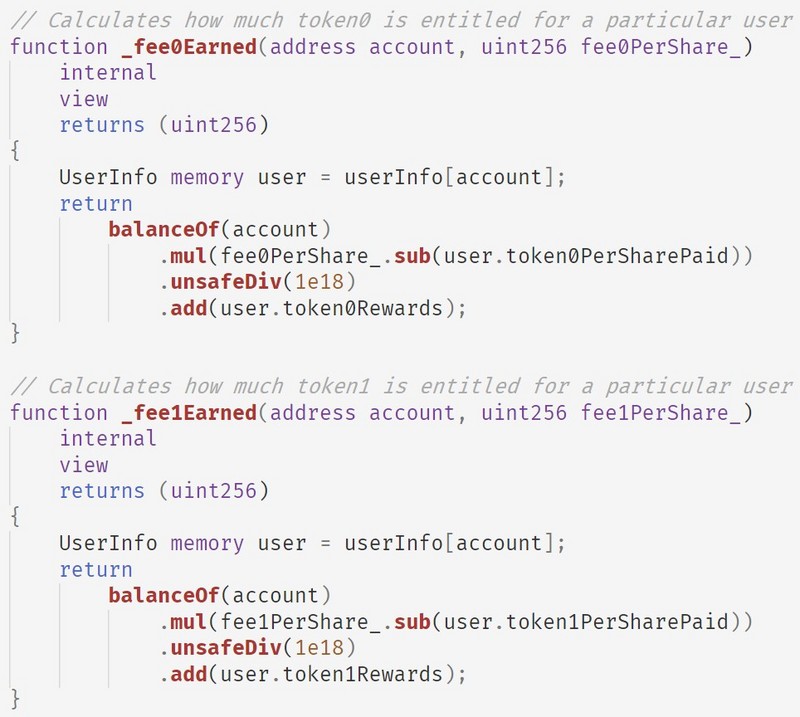

以上是fee0Earned 和fee1Earned 函數的實現,兩個函數實現相同,都實現了這樣一個公式(以_fee0Earned 為例):

user.token0Rewards += PLP.balanceOf(account) * (fee0PerShare - user.token0PerSharePaid) / 1e18

也就是說,該函數會在原有的 user.token0Rewards 基礎上,根據用戶擁有的 PLP Token 數量計算應給用戶發放的 Fee 的份額。

但我們注意到這個函數是增量的,也就是說即使用戶并沒有持有 PLP Token (PLP.balanceOf(account) 為 0),該函數仍會返回保存在 user.token0Rewards 中記賬的存款獎勵。

因此對于整個合約,我們發現兩個重要的邏輯缺陷:

用戶的存款獎勵是記錄在 user.token0Rewards 和 user.token1Rewards 中的,并不與任何 PLP Token 或其他東西有任何形式的綁定。

用于取回存款收益的 collectFees 函數僅僅依賴于記賬的 user.token0Rewards 和 user.token1Rewards 狀態,即使用戶并未持有 PLP Token,仍可以取出對應的存款獎勵。

我們假想一個攻擊流程:

攻擊者向機槍池中存入一定的流動性,獲得一部分 PLP Token。

攻擊者調用 collectFees(0, 0),后者會更新攻擊者的存款獎勵,即狀態變量 user.token0Rewards 的值,但并沒有真正取回存款獎勵。

攻擊者將 PLP Token 轉給自己控制的其他合約,再調用 collectFees(0, 0) 更新狀態變量 user.token0Rewards。也就是說通過不斷地流轉 PLP Token 并調用 collectFees(0, 0),攻擊者復制了這些 PLP Token 對應的存款獎勵。

最后,攻擊者從以上各個地址調用 collectFees 函數,取回真正的獎勵。此時雖然這些賬戶中并沒有 PLP Token,但由于記賬在 user.token0Rewards 沒有更新,攻擊者因此得以取出多份獎勵。

用現實生活中的例子來描述這個攻擊,相當于我向銀行存錢,銀行給了我一張存款憑證,但這張憑證沒有防偽措施也沒有和我綁定,我把憑證復印了幾份發給不同的人,他們每個人都憑借這個憑證向銀行取回了利息。

通過以上的代碼分析,我們發現了 Popsicle Finance 在機槍池實現上的漏洞。下面我們對攻擊交易進行深入分析,看攻擊者是怎樣利用這個漏洞的。

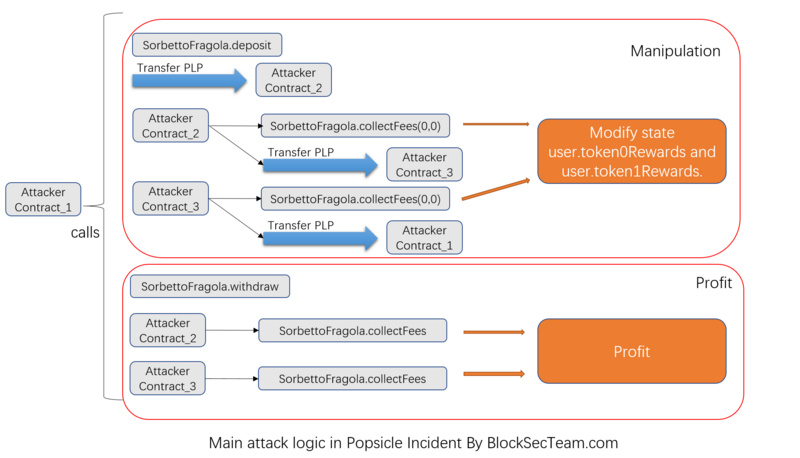

攻擊者的總體流程如下:

攻擊者創建了三個交易合約。其中一個用于發起攻擊交易,另外兩個用于接收 PLP Token 并調用 Popsicle Finance 機槍池的 collectFees 函數取回存款獎勵。

通過閃電貸從 AAVE 借出大量流動性。攻擊者選擇了 Popsicle Finance 項目下的多個機槍池,向 AAVE 借出了對應這些機槍池的六種流動性。

進行Deposit-Withdraw-CollectFees循環。攻擊者一共進行了8 次循環,分別攻擊了 Popsicle Finance 項目下的多個機槍池,取出了大量流動性。

向 AAVE 歸還閃電貸,并將獲利通過 Tornado Cash 洗錢。

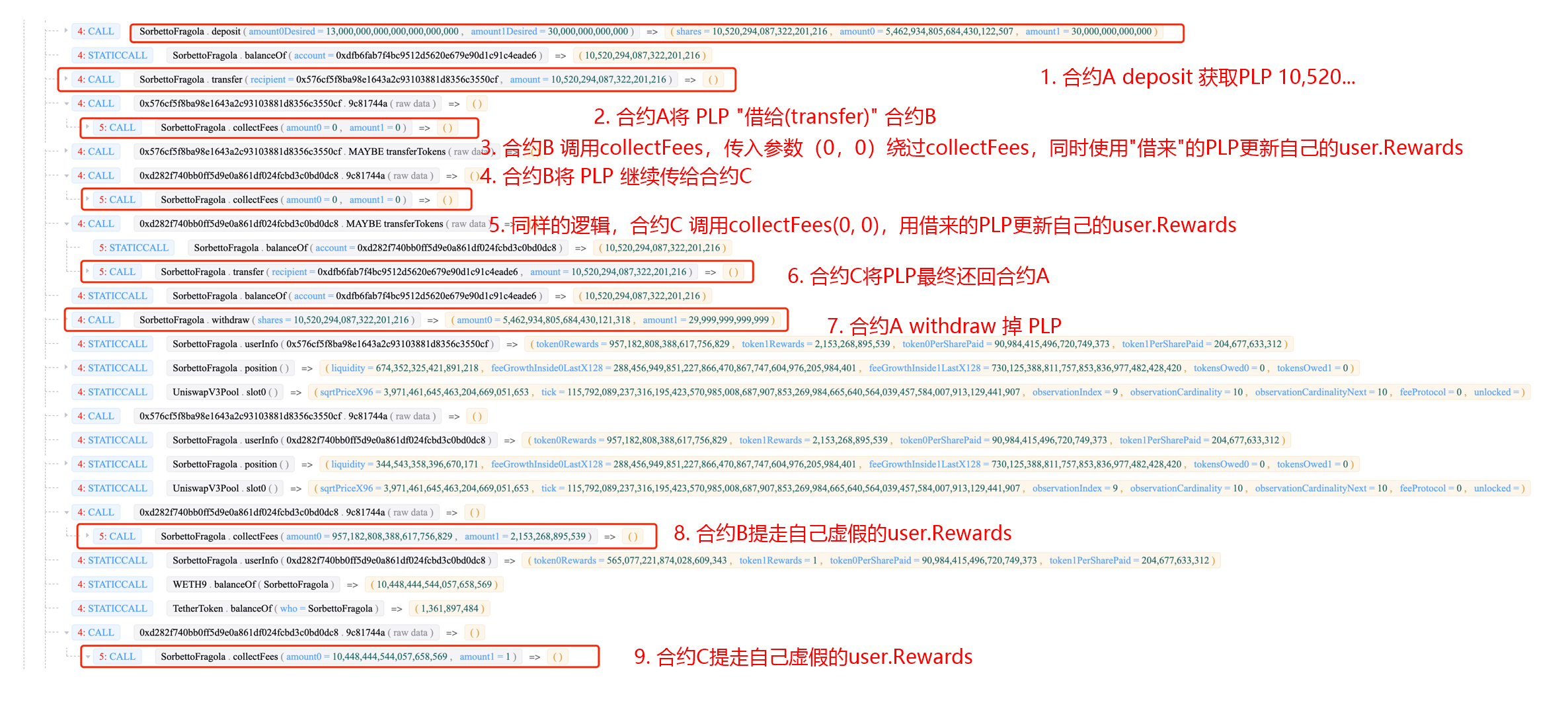

本次攻擊交易主要由數個 Deposit-Withdraw-CollectFees 循環構成,每一個循環的示意圖如上圖所示。根據我們的分析,邏輯如下:

攻擊者首先將閃電貸借來的流動性存入機槍池中,獲得一定量的 PLP Token。

攻擊者將 PLP Token 轉給攻擊合約 2。

攻擊合約 2 調用機槍池的 collectFees(0, 0) 函數,設置合約 2 對應的 user.token0Rewards 和 user.token1Rewards 狀態。

攻擊合約 2 將 PLP Token 轉給攻擊合約 3。

和攻擊合約 2 的操作類似,攻擊合約 3 調用機槍池的 collectFees(0, 0) 函數,設置合約 2 對應的 user.token0Rewards 和 user.token1Rewards 狀態。

攻擊合約 2 將 PLP Token 轉回攻擊合約,后者調用機槍池的 withdraw 函數 Burn 掉 PLP Token,取回流動性。

攻擊合約 2 和攻擊合約 3 調用 collectFees 函數,用虛假的 tokenRewards 狀態取回了存款獎勵。

根據我們的以太坊交易追蹤可視化系統(https://tx.blocksecteam.com/)給出的交易調用圖如下,其中部分重要交易用紅字進行標注:

本次攻擊一共獲利:2.56k WETH,96.2 WBTC,160k DAI,5.39m USDC,4.98m USDT,10.5k UNI,獲利共計超過 20,000,000 美元。

在此次攻擊之后攻擊者通過首先通過 Uniswap 和 WETH 將攻擊獲得的其他 token 全部換成 ETH,然后通過多次使用 Tornado.Cash 將 ETH 洗白。

Tags:KENTOKETOKENTOKkraken什么牌子Coinyee TokenupbtctokenGGS Token

Hi ,小伙伴們~ 毫無疑問,最近的投資熱點就是NFT游戲,其玩賺模式所帶來的巨大價值已經逐步顯現。而且,無論是從大機構參與的數量還是從鏈游的普及度來說,NFT游戲確實還處于行業發展的早期階段.

1900/1/1 0:00:00LV路易威登基于NFT的游戲應用程序隨著200周年的臨近,奢侈品牌路易威登(Louis Vuitton)推出了基于NFT的游戲應用程序“Louis: TheGame”,以慶祝創始人的生日.

1900/1/1 0:00:00金色財經消息,Uniswap創始人正在與Paradigm兩名研究院研究新的AMM模型,其研究為在以太坊上處理大額交易,可以將大額交易分成碎片在一定時間內消解.

1900/1/1 0:00:00Rollups被認為是以太坊擴容的最終解決方案。那么,Rollups是怎么回事?Optimism和ZK rollups之間有什么區別?Arbitrum與Optimism有何不同?以及為什么當涉及.

1900/1/1 0:00:00體量和種類不斷增長的 DeFi 項目,為對收益極為敏感且操作方式極為靈活的加密金融機構提供了非常好的生息資產.

1900/1/1 0:00:00DAO(去中心自治組織)在幾年前就了解,近期在加密VC圈又開始火了,記不清是哪個投資人說的,現在的DAO將會是下一個"defi summer" .

1900/1/1 0:00:00