BTC/HKD+0.43%

BTC/HKD+0.43% ETH/HKD-0.13%

ETH/HKD-0.13% LTC/HKD-4.16%

LTC/HKD-4.16% ADA/HKD-0.26%

ADA/HKD-0.26% SOL/HKD+0.24%

SOL/HKD+0.24% XRP/HKD-0.57%

XRP/HKD-0.57%2021 年 08 月 04 日 10:23 AM,慢霧區情報系統捕獲到了 Wault.Finance 的 WUSDMaster 合約疑似被黑的情報,慢霧安全團隊第一時間介入分析,以下是分析的詳細內容。

事件相關方信息

攻擊者地址:0x886358f9296de461d12e791bc9ef6f5a03410c64

攻擊者合約地址 A:0xaa895873a268a387e38bd841c51d2804071197a1

攻擊者合約地址 B:0x50afa9383ea476bdf626d6fba62afd0b01c8fea1

被攻擊的項目:https://app.wault.finance/bsc/#wusd

被攻擊的項目地址:0xa79fe386b88fbee6e492eeb76ec48517d1ec759a (Wault.Finance 的 WUSDMaster 合約)

事件相關方背景

攻擊者:黑客通過創建了攻擊合約地址 A,并在合約的構造函數中發起攻擊。

被攻擊項目:WUSDMaster 是一個質押 BSC_USDT 換取 WUSD 的合約,可以通過質押 (stake) BSC_USDT 來獲得 WUSD, 通過贖回 (redeem) 將 WUSD 燃燒,然后換成 BSC_USDT,在這過程中一部分資金會轉給金庫 (Treasury), WUSDMaster 會用 WEX 補貼給用戶。

分析師:RSI指數顯示,BTC或將迎來又一次大規模回調:加密貨幣技術分析師Eric Thies今日在推特上表,比特幣市場最近的反彈未能將其RSI指數(趨勢強度的衡量指標)推高至看漲區間。Thies分享了比特幣長期RSI趨勢的四張圖表,并稱:“宏觀RSI(時間)框架整體看空,表明BTC在未來一周經歷最后一次潛在的上漲之后,可能會出現下跌。”(NewsBTC)[2020/4/12]

攻擊事件的核心點

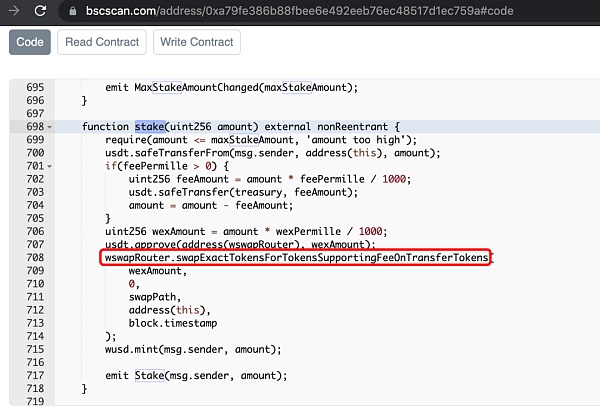

WUSDMaster 合約的 stake 函數中,會在質押的時候 1:1 兌換 BSC_USDT 和 WUSD,但是它還進行了一次 swap 操作,正是因為這個 swap 操作導致可以被黑客利用進行套利。

核心問題點:允許數量 1:1 兌換 BSC_USDT 和 WUSD 的同時,WUSDMaster 的 swap 操作會額外導致 WaultSwapPair(BSC_USDT-WEX) 的池子中的代幣失衡,從而形成套利空間。

注意:BSC_USDT 和 WUSD 也可以理解為價格上也是 1:1

動態 | 南威軟件:區塊鏈證照通是公司在電子證照領域的又一創新成果:南威軟件(SH603636)在回答投資者提問時表示,區塊鏈證照通是公司在電子證照領域的又一創新成果,政務中臺是公司未來在“數字政府”領域的重要支撐平臺,與阿里經濟體的深度合作,將有利于公司積極運用阿里經濟體基礎技術方面的核心能力,增強公司在“數字政府”領域的核心競爭力。[2019/9/18]

攻擊事件的剖析

攻擊的交易 Txid

0x31262f15a5b82999bf8d9d0f7e58dcb1656108e6031a2797b612216a95e1670e

攻擊的合約地址

攻擊者地址

被攻擊的項目地址

0xa79fe386b88fbee6e492eeb76ec48517d1ec759a (wault.finance 的 WUSDMaster 合約)

我們可以把本次的過程分為 3 個階段:準備套利資金、構造套利空間、實施套利。

第一階段:通過閃電貸獲得初始攻擊資金

1、在 WaultSwapPair (BSC_BUSD-WUSD) 中通過閃電貸借了 16,839,004 枚 WUSD;

動態 | PeckShield 安全播報: “假EOS”攻擊再出現 又一EOS競猜類游戲遭黑客攻擊:據 PeckShield 態勢感知平臺11月21日數據顯示:今天15:43 - 18:31之間,黑客(kuybupeykieh)向EOS競猜游戲合約(vegasgame111)發起攻擊,共計獲利數百個EOS,追蹤鏈上數據發現,為了防止資金流向被追蹤,該黑客采用多達幾十次的創建子賬號操作來順序轉移所獲資產。PeckShield 安全人員分析發現,該黑客利用的是“假EOS”漏洞實施攻擊,這一漏洞在10月份較為普遍,不過隨著多數開發者合約開發趨于規范,類似攻擊事件已經很少。一些較小規模的游戲還可能還存在類似漏洞,PeckShield在此提醒廣大游戲開發者和游戲玩家,警惕安全風險。[2018/11/21]

2、調用 WUSDMaster 合約中的贖回 (redeem) 函數,將閃電貸借到的 WUSD 燃燒掉,換成 BSC_USDT 和 WEX;

3、去 PancakePair (WBNB-BSC_USDT) 中通過閃電貸借了 40,000,000 枚BSC_USDT;

4、將借到的 23,000,000 枚 BSC_USDT 在 WaultSwapPair (BSC_USDT-WEX) 中換成了 WEX。此時攻擊者已經做好了套利的準備。

諾貝爾經濟學家席勒:比特幣可能是又一次失敗的貨幣實驗:5月21日,諾貝爾經濟學獎獲得者、耶魯大學教授羅伯特·希勒(Robert Shiller)在新發布的一篇博客中表示,加密貨幣市場的出現正在模仿歷史上一些最失敗的貨幣實驗。他說盡管有人警告稱這可能是一個騙局,但人們對加密貨幣市場的熱情依然高漲。他說,人們必須記住,重塑貨幣的嘗試在歷史上一直都存在。然而,他補充說,盡管新的貨幣創新在開始時令人興奮,但它們未能持續下去。[2018/5/22]

WEX 的數量:624,440,724 = 106,502,606 + 517,938,118

WEX 的來源:redeem 操作 + WaultSwapPair (BSC_USDT-WEX) 中兌換所得

第二階段:使 BSC_USDT-WEX 池子失衡形成套利空間

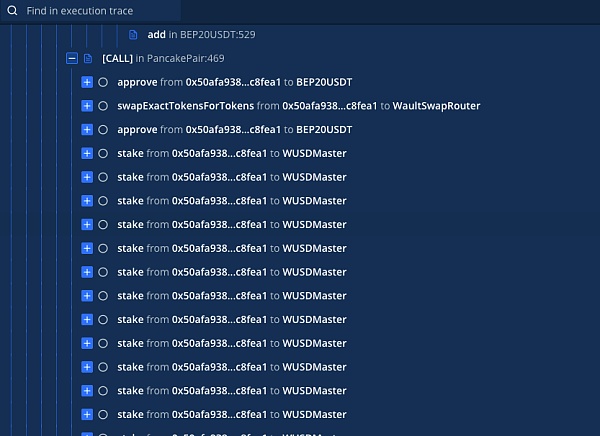

1、 多次 (68 次) 調用 WUSDMaster 合約中的質押(stake)函數;

2、stake 函數會執行 wswapRouter.swapExactTokensForTokensSupportingFeeOnTransferTokens 將質押一部分的 BSC_USDT 換成 WEX,這樣就會使得 WaultSwapPair (BSC_USDT-WEX) 池子的 WEX 數量減少,價值變高;

泰國又一家金融機構終止了涉及加密貨幣交易的銀行賬戶:據曼谷郵報周一報道,泰國一家主要金融機構 - 國有的Krungthai銀行(泰京銀行)已經關閉了交易加密交貨幣的賬戶。該銀行已成為繼曼谷銀行之后,泰國第二個“終止涉及在泰國數字資產交易所TDAX進行加密貨幣交易的賬號”的銀行。目前仍有兩家金融機構為TDAX提供服務。[2018/2/28]

3、多次 stake 之后 BSC_USDT-WEX 池子中,BSC_USDT 數量多,WEX 數量少,形成套利空間;

4、且攻擊者每次調用 stake 都會以 1:1 的兌換方式使用 BSC_USDT 兌換 WUSD,所以攻擊者在這一步的兌換可以無損的情況下就額外的將 BSC_USDT-WEX 池子打失衡了。

第三階段:進行套利,并償還閃電貸

1、攻擊者將第一階段準備好的 WEX 在已經失衡的 BSC_USDT-WEX 池子中進行兌換,就可以換出更多的 BSC_USDT;

624,440,724 枚 WEX => 25,930,747 枚 BSC_USDT

2、攻擊者將多次 (68 次) 調用 stake 函數所得到的 WUSD 在償還閃電貸之后,剩余 110,326 枚 WUSD 通過 WaultSwapPair (BSC_BUSD-WUSD) 換成了BSC_BUSD;

110,326 枚 WUSD => 109,284 枚 BSC_BUSD

3、將所得到的 BSC_USDT 和 BSC_BUSD 還完閃電貸后換成了 BEP_ETH。

MistTrack 分析過程

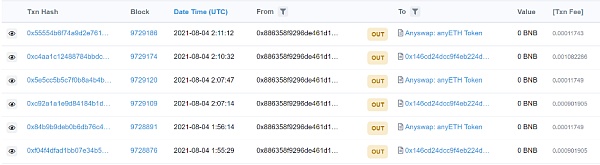

慢霧 AML 團隊分析統計,最終攻擊者獲利 370 枚 BEP_ETH,并通過 Anyswap 進行資金轉移,約損失 93 萬美元。

資金流向分析

慢霧 AML 團隊分析發現,攻擊者相關的錢包地址情況如下:

0x886358f9296De461d12e791BC9Ef6F5a03410C64

慢霧 AML 旗下 MistTrack 反洗錢追蹤系統分析發現,攻擊者首先從 Binance 提幣,獲得初始資金,接著部署了合約。

通過三次操作,攻擊者將 ETH 兌換為 anyETH,再通過跨鏈平臺將所得 ETH 跨鏈到以太坊地址:

0x886358f9296De461d12e791BC9Ef6F5a03410C64。

值得注意的是:

1.跨鏈后的以太坊地址:

0x886358f9296De461d12e791BC9Ef6F5a03410C64 有一筆交易轉出到了 Binance。

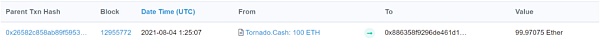

2.攻擊者獲利地址最初的一筆交易是來自混幣平臺 Tornado.Cash 轉入的 100 ETH。

事件梳理 (UTC)

- 1:25:07 攻擊者從 Tornado Cash 提取 100 ETH

- 1:27:09 攻擊者充幣到幣安 1 ETH

- 1:35:24 攻擊者從幣安提現 2 BNB 到 BSC

- 1:35:27 攻擊者從幣安提現 0.72213159 Binance-Peg ETH 到 BSC

- 1:43:52 - 1:49:05 攻擊者在 BSC 上部署合約實施攻擊

截止目前,攻擊者獲利地址

0x886358f9296De461d12e791BC9Ef6F5a03410C64 共有余額 468.99 ETH。

總結

本次攻擊事件是經典的利用閃電貸進行套利的案例,由于經濟模型上的設計缺陷導致的攻擊者可以對 WaultSwapPair (BSC_USDT-WEX) 的池子進行套利攻擊。項目方在開發之初也要關注經濟模型的設計所帶來的攻擊面,建議讓第三方專業的團隊或專家對項目在 DeFi 各種場景下的攻擊面進行推演,排查可能的攻擊面,從經濟模型和架構設計上對項目進行優化和加固。

慢霧安全團隊已經將攻擊者地址加入到 AML 系統中進行監控,并且使用了 AML 系統的聯動能力盡可能的對攻擊者資金進行封堵。

參考攻擊交易:

https://bscscan.com/tx/0x31262f15a5b82999bf8d9d0f7e58dcb1656108e6031a2797b612216a95e1670e

Tags:USDBSCSDTUSDTbusd幣怎么樣PARADOX NFT BSC比特幣價格今日行情usdtCUSDT幣

數年前,各國央行對包括比特幣在內的加密貨幣開始“皺眉”,但未作大動靜。然而,近期加密貨幣或將面臨“寒冬”。對加密貨幣整個生態圈的打壓,已擴展至加密貨幣交易平臺.

1900/1/1 0:00:00以太坊「倫敦升級」已準備就緒,預計在區塊高度12965000時激活,官方博客推算的時間為8月3日至5日之間,中文社區預測升級將在8月5日晚上7時許激活.

1900/1/1 0:00:00Glassnode的分析師評估了主動和被動DeFi策略的風險調整回報與現貨買入和持有ETH的情況。隨著DeFi的爆炸式增長,涌現了無數新的項目、工具和全新的創造新金融產品的方式.

1900/1/1 0:00:00原標題:全球區塊鏈行業投融資火熱 上半年平均單筆融資額1.42億元本報記者 張志偉 見習記者 張 博2021年,全球區塊鏈行業投融資市場火熱.

1900/1/1 0:00:00自以太坊 EIP-1559 提案于 2019 年 4 月 首次被提出以來,以太坊社區對其進行了大量宣傳.

1900/1/1 0:00:00忽然之間,NFT(非同質化權益證明)火了起來。8月2日,北京商報記者發現,騰訊上線了一款NFT(非同質化權益證明)交易App"幻核",首期限量發售300件"《十三邀.

1900/1/1 0:00:00