BTC/HKD+0.84%

BTC/HKD+0.84% ETH/HKD+1.73%

ETH/HKD+1.73% LTC/HKD+1.37%

LTC/HKD+1.37% ADA/HKD+3.36%

ADA/HKD+3.36% SOL/HKD+2.45%

SOL/HKD+2.45% XRP/HKD+2.55%

XRP/HKD+2.55%作者:Go+Security?

7月17日16:00(UTC+8),premint.xyz遭遇黑客攻擊,部分用戶的NFT失竊。攻擊事件發生后,GoPlus安全分析師迅速對其進行了全面解析,并從普通投資者和開發者兩個角度給出了安全建議。

攻擊過程

攻擊者通過在premint.xyz網站中通過植入惡意的JS腳本進行攻擊,當用戶進行常規操作時,執行惡意代碼,欺騙用戶對授權操作setApprovalForAll(address,bool)的交易進行簽名。騙取到授權后,盜取用戶的NFT等資產。

攻擊原理

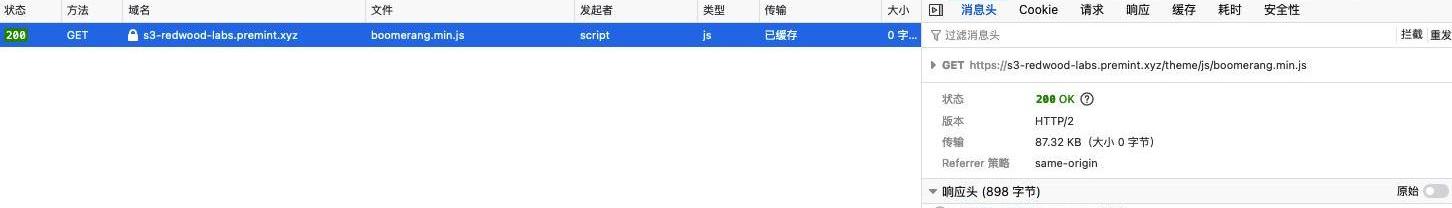

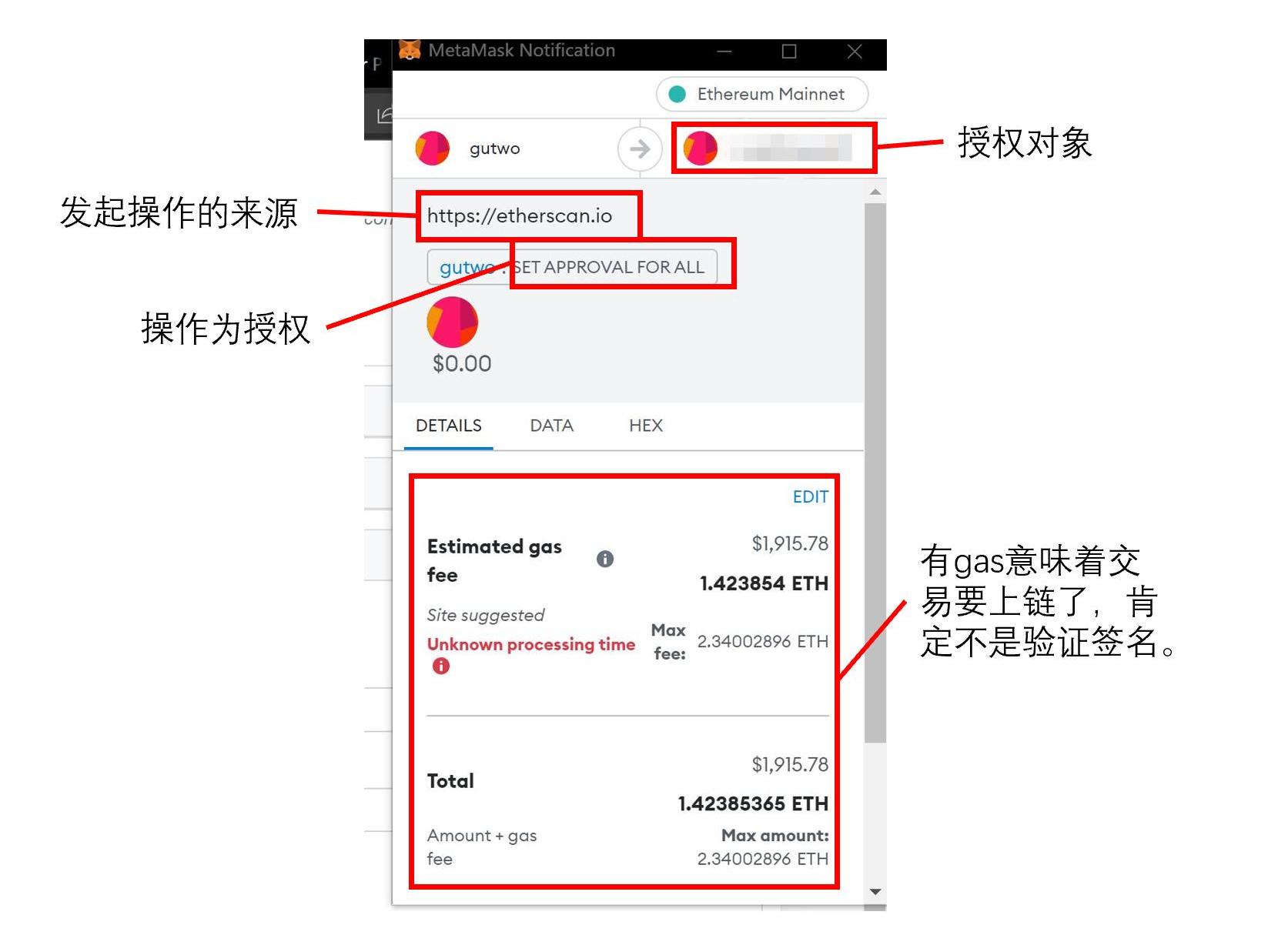

當用戶訪問https://www.premint.xyz/時,網站將加載如下js資源文件https://s3-redwood-labs.premint.xyz/theme/js/boomerang.min.js。

Osprey CEO致信DCG尋求管理GBTC信托,并稱將尋求盡快實施贖回計劃:1月14日消息,Osprey Funds是以數字資產為重點的投資管理公司,其首席執行官Greg King在周五致Digital Currency Group (DCG) 首席執行官Barry Silbert的公開信中表示,他的公司是管理信托的“最佳第三方”。如果被任命為GBTC的經理,運營自己的比特幣信托的Osprey將每年將GBTC的管理費削減約75%至0.49%。Greg King還表示,我們將尋求盡快實施贖回計劃。DCG發言人沒有立即回復置評請求。(BlockWorks)[2023/1/15 11:12:30]

此文件被黑客注入了一個script腳本,該腳本加載了另一個托管在屬于黑客的假域名中的攻擊腳本文件https://s3-redwood-labs-premint-xyz.com/cdn.min.js?v=1658050292559。此腳本含有騙取用戶授權的交互。

元宇宙食品公司GREENS完成Pre-Seed輪融資,East Ventures領投:金色財經消息,總部位于印度尼西亞的元宇宙食品公司GREENS完成Pre-Seed輪融資,East Ventures領投,但沒有公開具體金額。據悉,GREENS分兩個階段來建立去中心化的食品生態系統。第1階段將專注于通過使用GREENS平臺創建連接的超本地食品店的云網絡來實現超本地食品生態系統,而第2階段將專注于MetaFarming,這將使每個人都能夠在元宇宙中種植食物以供自用和銷售。(asiatechdaily)[2022/8/2 2:52:52]

當用戶進行常規的Verifyingyourwalletonwership簽名操作時,此腳本將被觸發,將原有的驗證簽名代替為一筆授權攻擊者可轉移用戶高價值NFT的交易。一旦次交易被簽,資產將會失竊。

防不勝防

澳大利亞公司Iris Energy將Pre-IPO融資目標增至4000萬澳元:在計劃進行首次公開募股(IPO)之前,專注于比特幣的澳大利亞數據中心業務Iris Energy已將一輪融資增加一倍,至4000萬澳元(約合3100萬美元)。

根據彭博社獲得的一封致投資者的信,繼Platinum Asset Management承諾出資1300萬澳元后,Iris周三擴大發行規模。該公司最初為其第二次Pre-IPO融資設定2000萬澳元的目標。該公司計劃在今年年中首次發售股票。(彭博社)[2021/3/3 18:11:56]

本次攻擊對于普通用戶來說,可能是最不好對付、最容易中招的。

攻擊的全部C端交互都在Premint的官方網站中,首先就很容易讓大家放松警惕,因為大家總是默認官方網站是沒有任何問題的。

騙取交易簽名的過程發生在正常操作的簽名驗證過程中,由于多數用戶不會去看錢包的簽名詳情,所以攻擊過程極為隱蔽。

HelloEOS完成1.5億元PreA輪融資:據金色財經合作媒體IMEOS報道,柚梓科技今日完成1.5億元PreA輪融資,由漢鼎宇佑、金永信資本、天石資本、昆福投資、豐收醬香酒業等機構投資。柚梓科技由HelloEOS、水木豐華、BIC資本、扶云資本共同發起成立,是清華長三角研究院杭州分院重點培育的區塊鏈技術企業,也是HelloEOS的主體運營公司。HelloEOS目前正在積極參與EOS超級節點競選,憑借社區運營、技術研發、產業園和研究院等優勢資源,全面布局EOS區塊鏈生態。[2018/6/1]

漏洞在哪里

大家可能會奇怪,為什么Premint的官方網站還會出現攻擊代碼,這是因為托管的S3上的js資源文件被黑客侵入遭到篡改。

至于為什么會被入侵,根據現有的資料,我們懷疑是S3配置出現錯誤,導致了Bucket未授權訪問,使得攻擊者可以隨意列出、讀取或者寫入S3bucket,從而對js資源文件進行篡改。

整個過程中最為令人不解的是,黑客的攻擊行為在17日16:00(UTC+8)就被發現,但直到17日22:00(UTC+8)之前,Premint官方依然沒有對被攻擊的js文件進行歸正,boomerang.min.js文件中仍然包含被黑客注入的惡意script,頁面載入時仍然會去加載黑客的攻擊腳本文件,只是這段惡意script本身已經無法訪問了。這種狀態維持了6個小時,很難判斷如果此時該腳本復活,會不會引發更大的損失。

啟示

啟示1:作為普通投資者我們該怎么辦?如果官網都不可靠了,如何避免上當受騙?

本次攻擊對于很多不了解技術的用戶來說,基本可以說是“初見殺”,百分百中招,畢竟誰也不會無端懷疑官網有詐。但仔細想想,所有鏈上的交易都必須通過錢包的簽名,所以只要注意簽名內容還是可以識別出其中風險的。

很多區塊鏈用戶都有個非常不好的習慣,只要操作進入到錢包中,除了調gas的過程,其他步驟都是下意識操作。實際上簽名前的確認信息包含著大量關鍵內容,GoPlusSecurity建議大家進行任何簽名操作前都必須仔細確認。

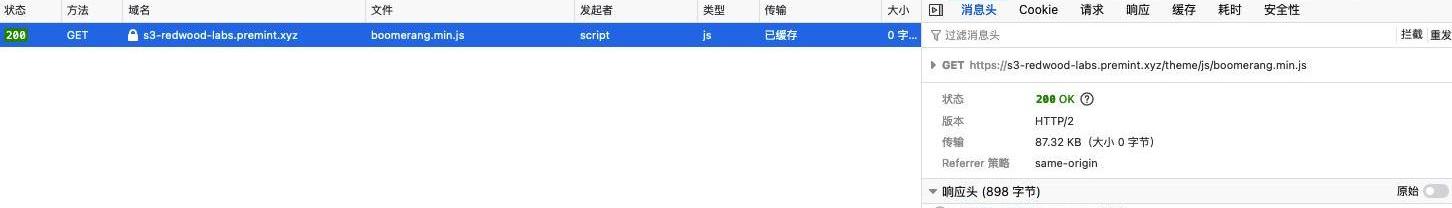

以此次攻擊為例。當用戶對Premint進行簽名驗證時,由于只是進行信息驗證,沒有任何上鏈的必要,所以發起的SignatureRequest應只包含Origin信息,用戶的地址,Nounce信息,可能有一些附加返回信息。如下圖:

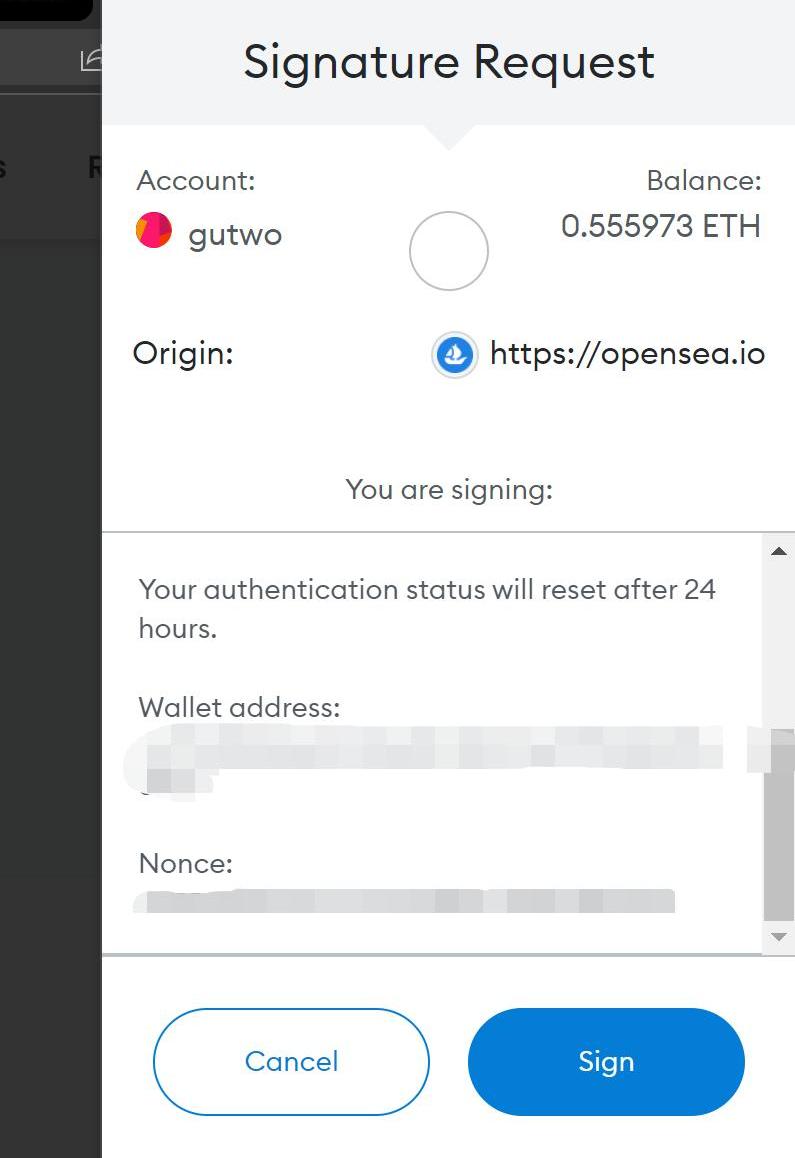

但對于被注入攻擊后遭到篡改的交易簽名,由于須要將交易上鏈,交易將會以合約調用的形式呈現出更多的信息。例如在一個使用setApprovalForAll的NFT授權中,會顯示出這筆交易是在哪進行的,調用了什么方法,授權對象是誰,消耗多少ETH。

回過頭來,我們根據網友貢獻的截圖可見,Permint被注入攻擊后,雖然操作提示的是驗證簽名,但是實際拉錢包簽名的交易完全是上鏈的setApprovalForAll,完全與上圖相符,稍加觀察就能知道此處是有問題的。

實際上,合約各類調用、轉ETH、轉Token等,在錢包中簽名信息都是不同的,所有投資者都應該了解其中的差異,以免遭到此類攻擊時產生損失。在此GoPlusSecurity非常建議大家再親自模擬一下操作過程,了解各種不同的簽名信息,一旦學會看簽名信息,你將基本上規避掉幾乎所有釣魚、注入、欺詐攻擊。

不要懶惰,想要保證自己的安全,學習是唯一的途徑。

啟示2:作為開發者我們該怎么辦?如何避免被注入攻擊?

此次攻擊對于開發者最大的啟示在于,web3.0世界既然無法脫離web2.0獨立存在,那就必然會承受和web2.0一樣的攻擊方式。僅僅在合約層面保障自己的安全是不夠的,所有傳統的安全準備一樣都不能落下,任何一個小的疏忽都可能造成重大損失。

另外,遇到此類問題后應馬上修復或者隔離,倘若存在僥幸心理,沒有第一時間處理風險源,被安全分析師扒皮嘲諷是小事;萬一攻擊手段還可用,損失可是會持續產生的,這可是大事。

Tags:PREMINMINTINTEthereum SupremeSolarMineXMintMe.com CoinParis Saint-Germain

原文標題:《國人DAO大敗局:放心吧!我們都實現不了去中心化自治》 撰文:大地之子定慧 相信每個DAO的參與者,都會遇到過以下問題:自稱DAO,卻跟社群沒區別 核心團隊集權統治 招志愿者.

1900/1/1 0:00:00鏈捕手消息,Polygon本周宣布開源zkEVM代碼,但多位開發人員認為目前距離正常運行zkEVM還很遙遠.

1900/1/1 0:00:00作者:Jessie,海外獨角獸如果說上一個牛市最后的敘事是公鏈,那么在本輪牛市最后的謝幕表演中,Layer2尤其是zkRollups是當之無愧的主角.

1900/1/1 0:00:00鏈捕手消息,據北京朝陽法院消息,該院近日審結了一起公司與員工就支付工資的貨幣形式無法達成一致的案件,最終判決公司應以人民幣支付員工工資.

1900/1/1 0:00:00鏈捕手消息,據三箭資本聯合創始人KyleDavies向維爾京群島東加勒比最高法院提交的宣誓書和KyleDavies的妻子KelliKaliChen的清算申請.

1900/1/1 0:00:00鏈捕手消息,新公鏈Aptos在推特上公布了一系列加入其生態系統的早期項目:1.Econia:一種超并行的CLOB協議.

1900/1/1 0:00:00