BTC/HKD+0.55%

BTC/HKD+0.55% ETH/HKD+0.38%

ETH/HKD+0.38% LTC/HKD-0.24%

LTC/HKD-0.24% ADA/HKD+0.22%

ADA/HKD+0.22% SOL/HKD+0.06%

SOL/HKD+0.06% XRP/HKD-0.1%

XRP/HKD-0.1%

數據圖表可在此處查閱:FootprintAnalytics:CryptoAnalysisDashboards2023第一季度Web3安全態勢綜述

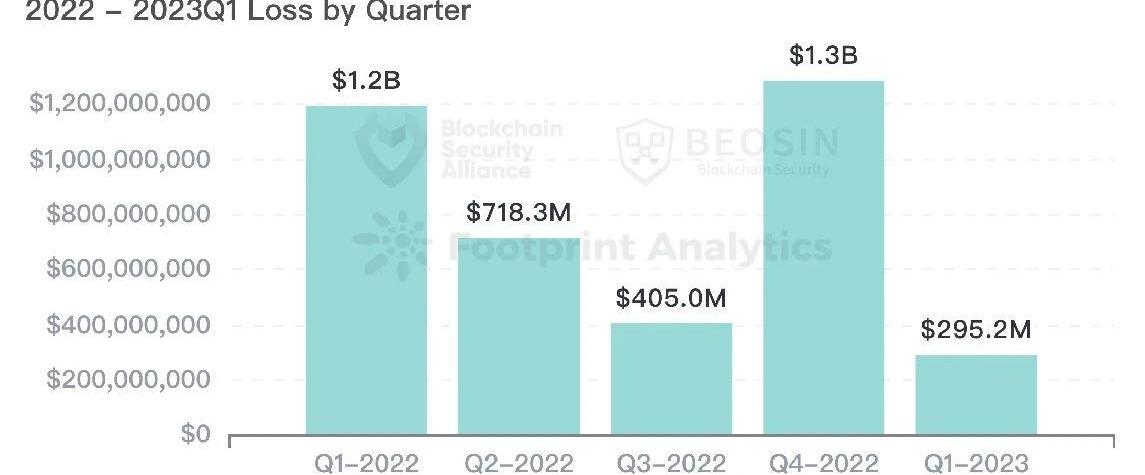

2023年第一季度,據區塊鏈安全審計公司Beosin旗下BeosinEagleEye安全風險監控、預警與阻斷平臺共監測到Web3領域主要攻擊事件61起,總損失金額約為2.95億美元,較2022年第4季度下降了約77%。2023年第一季度的總損失金額低于2022年的任何一個季度。除攻擊事件外,2023年第一季度還監測到主要RugPull事件41起,涉及金額約2034萬美元。

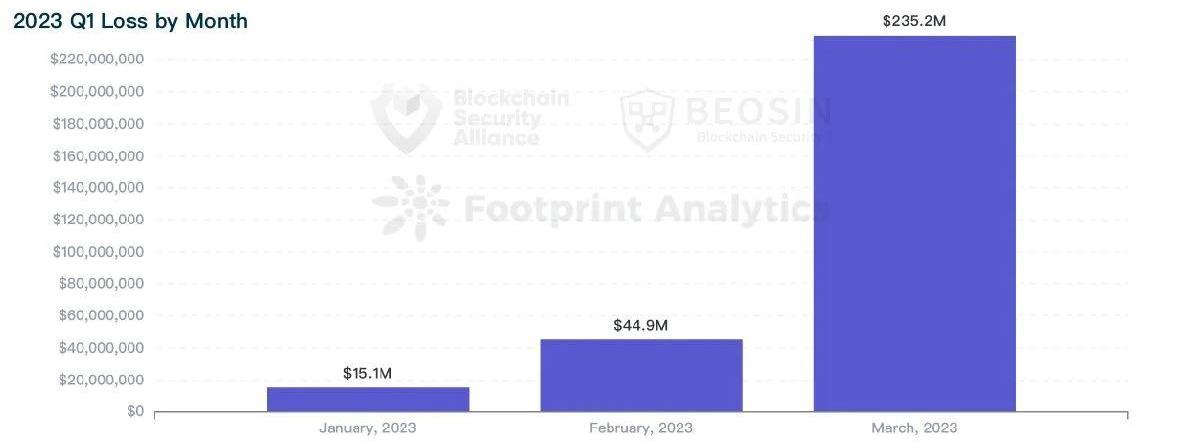

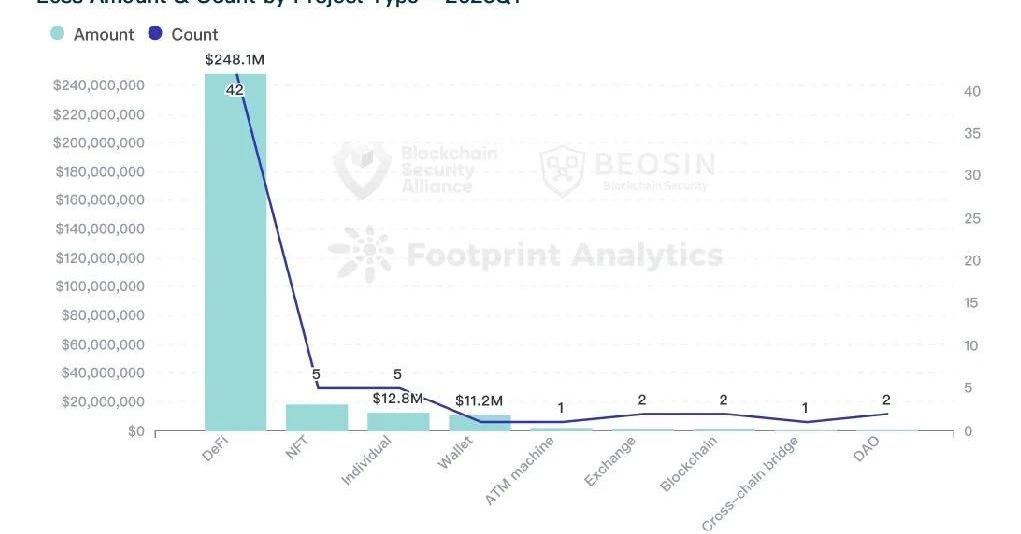

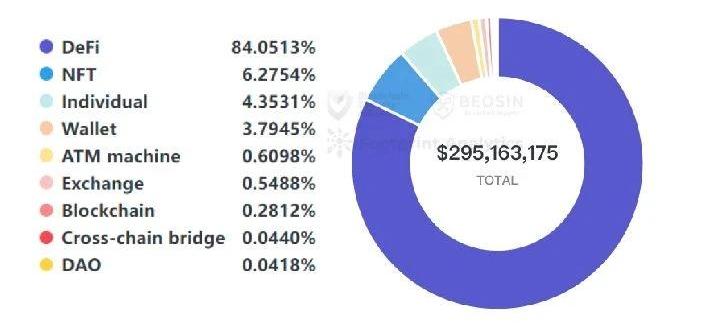

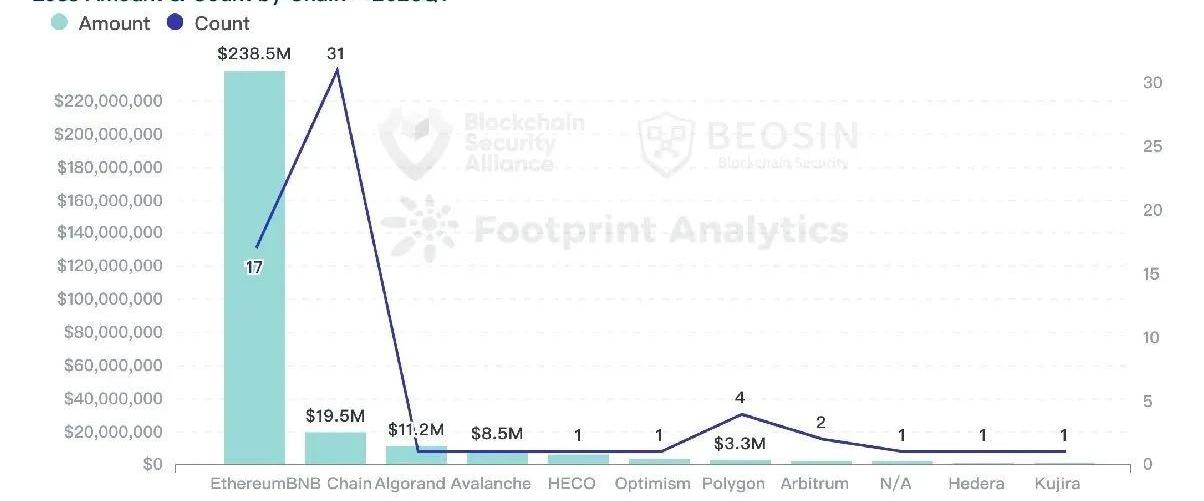

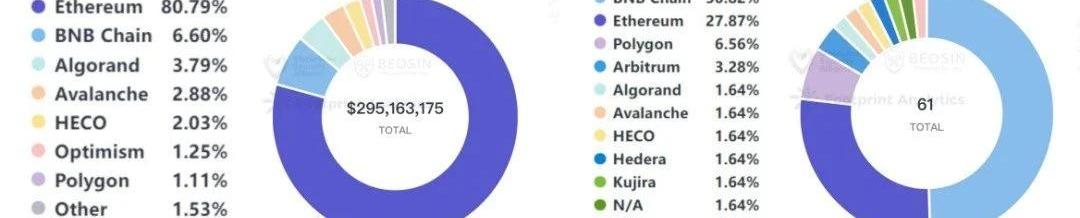

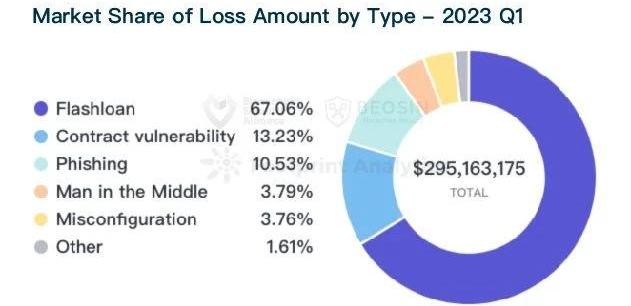

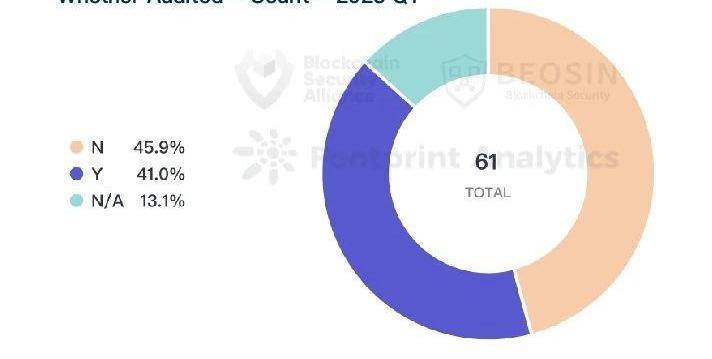

從月份來看,3月為攻擊事件頻發的一個月,總損失金額達到了2.35億美元,占第一季度總損失金額的79.7%。從被攻擊項目類型來看,DeFi為本季度被攻擊頻次最高、損失金額最多的項目類型。42次安全事件總損失金額達到了2.48億美元,占總損失金額的84%。從鏈平臺類型來看,80.8%的損失金額來自Ethereum,居所有鏈平臺的第一位。從攻擊手法來看,本季度損失金額最高的攻擊手法為閃電貸攻擊,8次閃電貸事件損失約1.98億美元;攻擊手法頻率最高的為合約漏洞利用,27次攻擊占所有事件數量的44%。從資金流向來看,本季度約有2億美元的被盜資產得以追回。本季度資金追回的情況優于2022年的任何一個季度。從審計情況來看,被攻擊的項目中,僅有41%的項目經過了審計。攻擊事件總覽

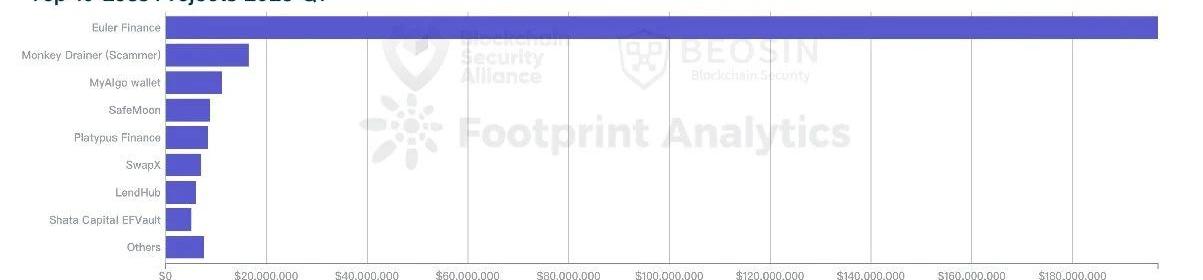

2023年第一季度,BeosinEagleEye安全風險監控、預警與阻斷平臺共監測到Web3領域主要攻擊事件61起,總損失金額約為2.95億美元。其中損失金額超過1億美元的安全事件共1起。損失1000萬美元-1億美元區間的事件2起,100萬美元-1000萬美元區間的事件17起。

Beosin:SnarkJS 0.6.11及之前的版本中存在嚴重漏洞:金色財經報道,Beosin 安全研究人員在 SnarkJS 0.6.11及之前的版本的庫中發現了一個嚴重漏洞,SnarkJS 是一款用于構建零知識證明的開源 JavaScript 庫,廣泛應用于 zk-SNARK 技術的實現和優化。Beosin在提了這個漏洞以后,第一時間聯系項目方并協助修復,目前該漏洞還處于修復測試中。Beosin提醒所有使用了SnarkJS庫的項目方,在SnarkJS 庫這個漏洞還沒完全修復時,一定要注意安全風險。[2023/5/18 15:11:20]

從總體來看,第一季度攻擊事件損失金額呈現逐月增加的趨勢。3月為攻擊事件頻發的一個月,總損失金額達到了2.35億美元,占第一季度總損失金額的79.7%。被攻擊項目類型

84%的損失金額來自DeFi類型

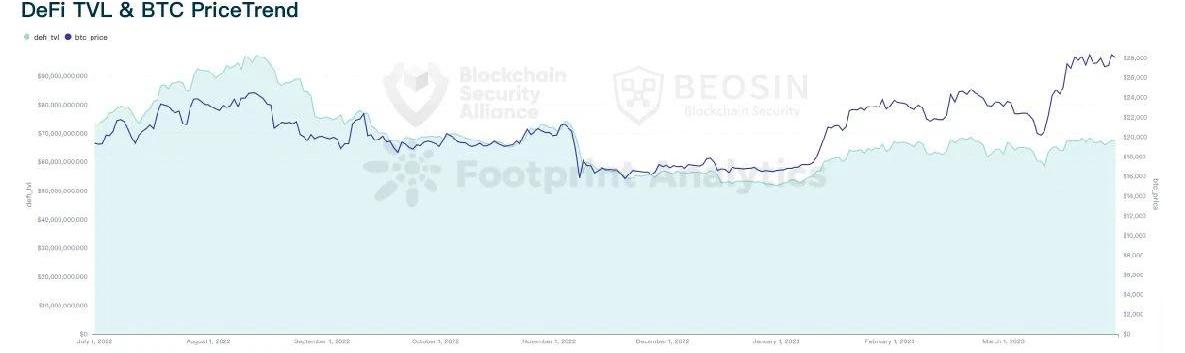

隨著長達數月的下行和多次黑天鵝事件清杠桿,加密市場觸底反彈。DeFi的TVL隨著幣價在一季度震蕩回升。

2023年第一季度,DeFi類型項目共發生42次安全事件,占總事件數量的68.9%。DeFi總損失金額達到了2.48億美元,占總損失金額的84%。DeFi為本季度被攻擊頻次最高、損失金額最多的項目類型。

NFT類型損失金額排名第二,主要來自于NFT釣魚事件。排名第三的類型為個人用戶,該類別均為釣魚攻擊。損失金額的第四位為錢包攻擊事件。從類型上來看,損失金額的第2-4位均和用戶安全緊密相關。2023年第一季度僅發生了1次跨鏈橋安全事件,損失金額為13萬美元。而在2022年,12次跨鏈橋安全事件共造成了約18.9億美元損失,居所有項目類型損失的第一位。在2022年跨鏈橋安全事件頻發后,跨鏈橋項目的安全性在本季度得到了較大的提升。

Beosin:ULME代幣項目遭受黑客攻擊事件簡析:金色財經報道,10月25日,據Beosin EagleEye 安全預警與監控平臺檢測顯示,ULME代幣項目被黑客攻擊,目前造成50646 BUSD損失,黑客首先利用閃電貸借出BUSD,由于用戶前面給ULME合約授權,攻擊者遍歷了對合約進行授權的地址,然后批量轉出已授權用戶的BUSD到合約中,提高價格ULME價格,然后黑客賣掉之前閃電貸借出的ULME,賺取BUSD,歸還閃電貸獲利離場。Beosin安全團隊建議用戶用戶取消BUSD對ULME合約的授權并及時轉移資金減少損失。[2022/10/25 16:38:21]

各鏈平臺損失金額情況

80.8%的損失金額來自Ethereum

2023年第一季度,Ethereum鏈上共發生主要攻擊事件17起,損失金額約為2.38億美元。Ethereum鏈上損失金額居所有鏈平臺的第一位,占比約80.8%。

BNBChain上監測到了最多的攻擊事件,達到了31起。其總損失為1948萬美元,排所有鏈平臺損失的第二位。損失排名第三的公鏈為Algorand,損失來自于MyAlgo錢包被盜事件。Algorand鏈在2022年沒有發生過主要安全事件。值得一提的是,2022年Solana鏈上損失金額排所有公鏈的第三位,而在本季度并未監測到主要攻擊事件。

攻擊手法分析

Beosin:Rabby項目遭受黑客攻擊,涉及金額約20萬美元:金色財經報道,據Beosin EagleEye Web3安全預警與監控平臺監測顯示,Rabby項目遭受黑客攻擊。因為RabbyRouter的_swap函數存在外部調用,任意人都可以調用該函數,轉走授權該合約用戶的資金。目前攻擊者已在Ethereum,BSC鏈,polygon,avax,Fantom,optimistic,Arbitrum發起攻擊,請用戶取消對相應合約的授權。以下是存在問題的合約:

Bsc合約地址:0xf756a77e74954c89351c12da24c84d3c206e5355、

Ethereum合約地址:0x6eb211caf6d304a76efe37d9abdfaddc2d4363d1、

optimistic合約地址:0xda10009cbd5d07dd0cecc66161fc93d7c9000da1、

avax合約地址:0x509f49ad29d52bfaacac73245ee72c59171346a8、

Fantom合約地址:0x3422656fb4bb0c6b43b4bf65ea174d5b5ebc4a39、

Arbitrum合約地址:0xf401c6373a63c7a2ddf88d704650773232cea391、

Beosin安全團隊分析發現攻擊者(0xb687550842a24D7FBC6Aad238fd7E0687eD59d55)已把全部獲得的代幣兌換為相應平臺幣,目前被盜資金已全部轉移到Tornado Cash中。Beosin Trace將對被盜資金進行持續追蹤。[2022/10/12 10:31:31]

本季度損失金額最高的攻擊手法為閃電貸,8次閃電貸事件損失約1.98億美元,占所有損失金額的67%。

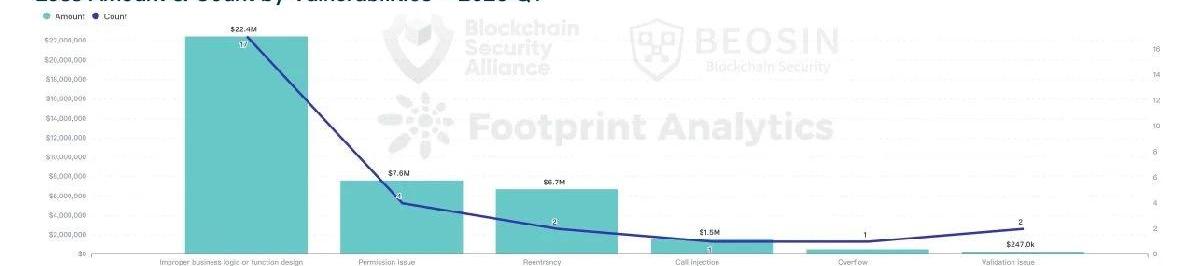

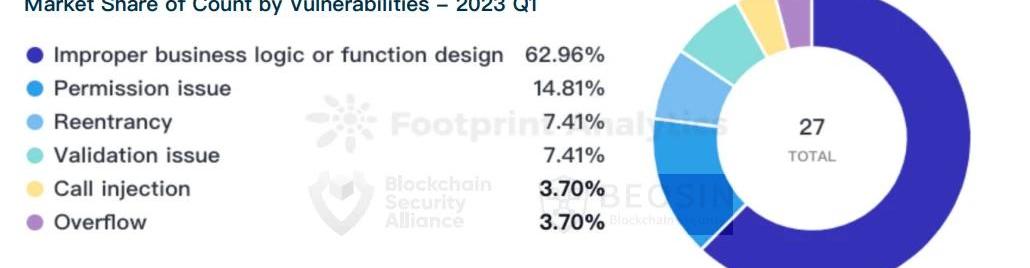

攻擊手法頻率最高的為合約漏洞利用,27次攻擊占所有事件數量的44%。合約漏洞共造成3905萬美元的損失,為所有攻擊類型損失金額的第二位。2023年第一季度,DeFi類型項目被攻擊了42次,其中有22次都源于合約漏洞利用。DeFi項目方需要尤其注重合約的安全性。按照漏洞類型細分,造成損失最多的前三名分別是業務邏輯/函數設計不當、權限問題和重入。17次業務邏輯/函數設計不當漏洞共造成了2244萬美元的損失。

Beosin:Jumpnfinance項目發生Rugpull,涉及金額約115萬美元:金色財經報道,據Beosin EagleEye平臺監測顯示,Jumpnfinance項目Rugpull。攻擊交易為0x48333962e6e946748a26d6222db95ce97e76c9ed3917123a7c9f2731f896b72c。Beosin安全團隊分析發現攻擊者首先調用0xe156合約的0x6b1d9018()函數,提取了該合約中的用戶資產,存放在攻擊者地址上(0xd3de02b1af100217a4bc9b45d70ff2a5c1816982)。目前被盜資金中2100 BNB ($581,700)已轉入Tornado.Cash,剩余部分2,058 BNB($571,128)還存放在攻擊者地址,Beosin安全團隊將持續跟蹤。Beosin Trace將對被盜資金進行持續追蹤。[2022/10/10 12:51:13]

典型案例攻擊手法分析

1EulerFinance安全事件

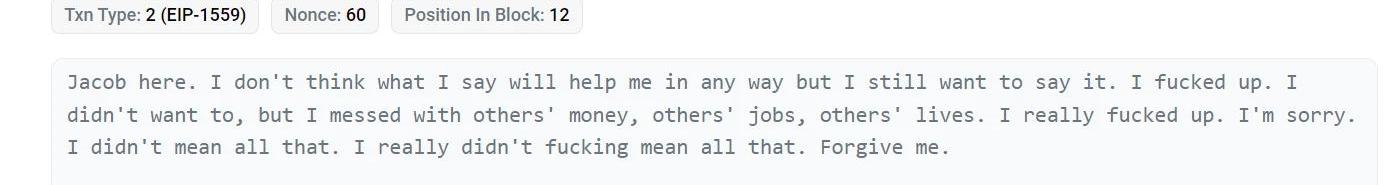

事件概要3月13日,Ethereum鏈上的借貸項目EulerFinance遭到閃電貸攻擊,損失達到了1.97億美元。3月16日,Euler基金會懸賞100萬美元以征集對逮捕黑客以及返還盜取資金有幫助的信息。3月17日,EulerLabs首席執行官MichaelBentley發推文表示,Euler“一直是一個安全意識強的項目”。從2021年5月至2022年9月,EulerFinance接受了Halborn、Solidified、ZKLabs、Certora、Sherlock和Omnisica等6家區塊鏈安全公司的10次審計。從3月18日開始至4月4日,攻擊者開始陸續返還資金。期間攻擊者通過鏈上信息進行道歉,稱自己“攪亂了別人的錢,別人的工作,別人的生活”并請求大家的原諒。

動態 | BEOS 技術白皮書發布:據引力觀察報消息,BM父親 Stan Larimer 發起的區塊鏈項目 BEOS 的技術白皮書于3天前發布。BEOS是一條中間鏈,用于比特股和EOS主網之間產生交互,帶來更大的EOS生態。[2019/2/2]

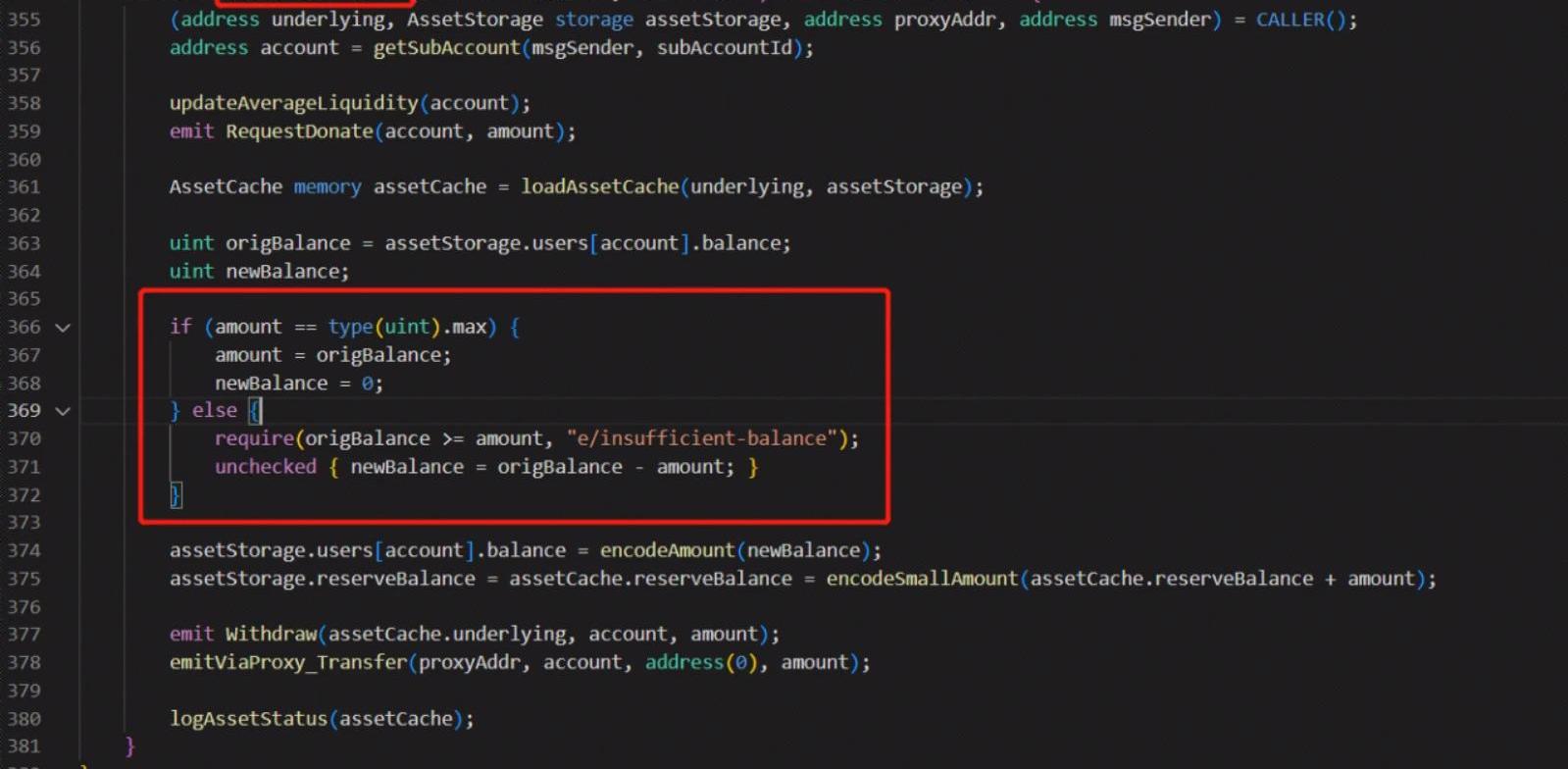

4月4日,EulerLabs在推特上表示,經過成功協商,攻擊者已歸還了所有盜取資金。漏洞分析在本次攻擊中,Etoken合約的donateToReserves函數沒有正確檢查用戶實際持有的代幣數量和捐贈后用戶賬本的健康狀態。攻擊者利用這個漏洞,捐贈了1億個eDAI,而實際上攻擊者只質押了3000萬個DAI。由于捐贈后,用戶賬本的健康狀態符合清算條件,借貸合約被觸發清算。清算過程中,eDAI和dDAI會被轉移到清算合約。但是,由于壞賬額度非常大,清算合約會應用最大折扣進行清算。清算結束后,清算合約擁有310.93M個eDAI和259.31M個dDAI。此時,用戶賬本的健康狀態已恢復,用戶可以提取資金。可提取的金額是eDAI和dDAI的差值。但池子中實際上只有3890萬DAI,所以用戶只能提取這部分金額。

2BonqDAO安全事件

事件概要2月1日,加密協議BonqDAO遭到價格操控攻擊,攻擊者鑄造了1億個BEUR代幣,然后在Uniswap上將BEUR換成其他代幣,ALBT價格下降到幾乎為零,這進一步引發了ALBT寶庫的清算。按照黑客攻擊時的代幣價格,損失高達8800萬美元,但是由于流動性耗盡,事件實際損失在185萬美元左右。漏洞分析本次攻擊事件攻擊者共進行了兩種方式的攻擊,一種是控制價格大量借出代幣,另一種是控制價格清算他人財產從而獲利。BonqDAO平臺采用的預言機使用函數‘getCurrentValue’而不是‘getDataBefore’。黑客通過質押10個TRB代幣成為了價格報告者,并通過調用submitValue函數修改預言機中WALBT代幣的價格。價格設置完成之后,攻擊者調用Bonq合約的createTrove函數,創建trove合約,并向該合約中抵押了0.1個WALBT代幣進行借款操作。正常來說,借款額度應該是小于0.1個WALBT的價格,從而保證抵押率維持在一個安全的范圍,但是在本合約的借貸過程中,計算抵押物價值的方式是通過TellorFlex合約來進行實現的。而在上一步,攻擊者已經把WALBT價格拉得異常高,導致攻擊者在本次借款中,借出了1億枚BEUR代幣。攻擊者在第二筆交易中將WALBT價格設置得異常低,從而使用少量的成本將其他用戶所抵押的WALBT代幣清算出來。3PlatypusFinance安全事件

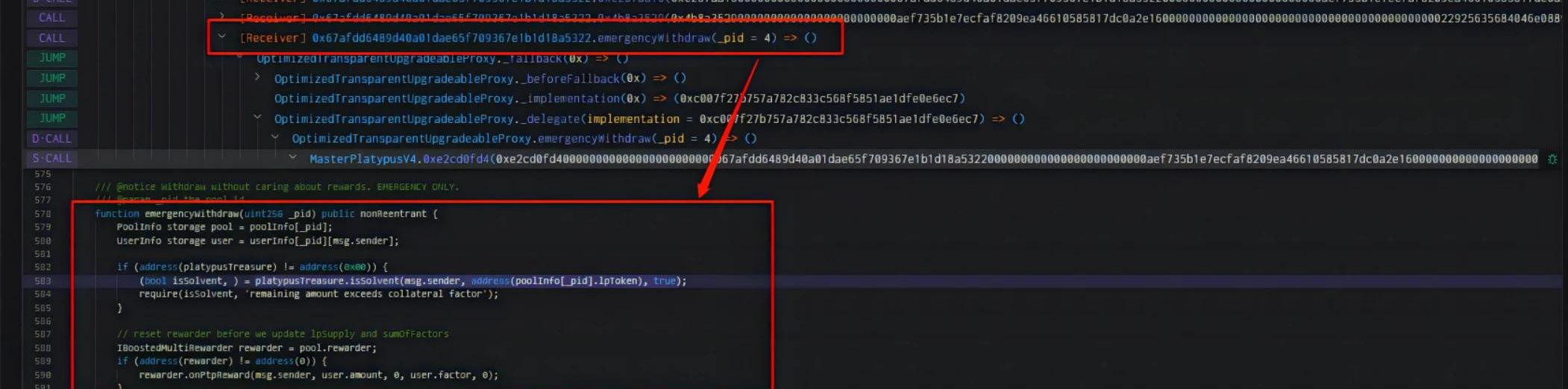

事件概要2月17日,Avalanche平臺的PlatypusFinance因函數檢查機制問題遭到攻擊,損失約850萬美元。然而攻擊者并沒有在合約中實現提現功能,導致攻擊收益存放在攻擊合約內無法提取。2月23日,Platypus表示,已經聯系了Binance并確認了黑客身份,并表示將至少向用戶償還63%的資金。2月26日,法國國家警察已經逮捕并傳喚了兩名攻擊Platypus的嫌疑人。漏洞分析攻擊原因是MasterPlatypusV4合約中的emergencyWithdraw函數檢查機制存在問題,僅檢測了用戶的借貸額是否超過該用戶的borrowLimitUSP,而沒有檢查用戶是否歸還債務的情況。攻擊者首先通過AAVE合約閃電貸借出4400萬枚的USDC存入Pool合約中,然后mint了4400萬枚LP-USDC。接著攻擊者調用borrow函數借出了4179萬枚USP,下一步立馬調用了EmergencyWithdraw函數。

在EmergencyWithdraw函數中有一個isSolvent函數來驗證借貸的余額超過可借貸最大值,返回true就可以進入transfer操作,而沒有考慮驗證負債金額是否已經償還的情況。所以攻擊者可以在沒有償還債務的情況下直接調用成功提取出之前質押的4400萬枚LP-USDC。資金流向分析

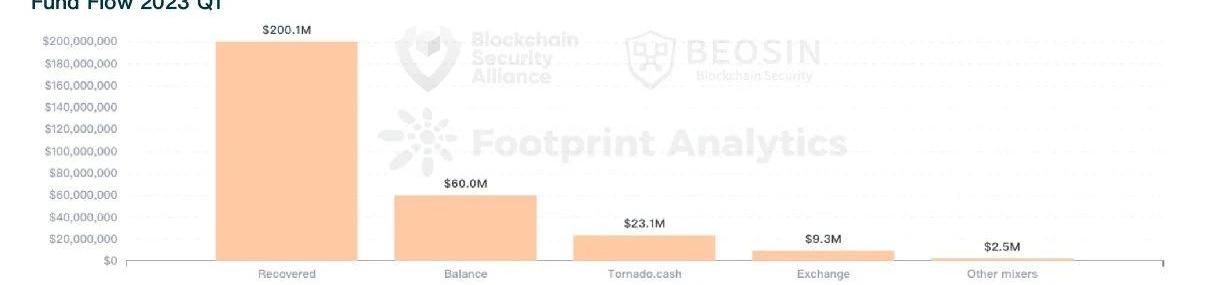

2023年第一季度,約有$200,146,821的被盜資產得以追回,占所有被盜資產的67.8%。其中,EulerFinance被盜的1.97億美元資產已經全部被黑客返還。更多追回的例子包括:2月13日,攻擊dForce的黑客返還了全部盜取的365萬美元資金;3月7日,攻擊Tender.fi的白帽黑客返還了盜取資金并獲得了62ETH的賞金。本季度資金追回的情況優于2022年的任何一個季度。

BeosinKYT反洗錢分析平臺發現約有2313萬美元的資產轉入了TornadoCash,另外有254萬美元的資產轉入了其他混幣器。和去年相比,本季度轉入混幣器的被盜資金比例大幅度減少。事實上,從去年8月TornadoCash遭受制裁以來,轉入TornadoCash的被盜資金比例自2022年Q3開始就呈現持續下降趨勢。同時,BeosinKYT反洗錢分析平臺發現約有6002萬美元的資產還停留在黑客地址余額。還有約932萬美元的被盜資產轉入了各交易所。轉入交易所的事件大部分為涉及金額不高的攻擊事件,少部分為一些過了幾天才被公眾關注到的釣魚事件。由于關注度低或者關注延遲等原因,讓黑客有了將贓款轉入交易所的可乘之機。項目審計情況分析

2023年第一季度遭到攻擊的項目中,除開8個無法用是否審計衡量的事件,在剩下被攻擊的項目中,接受過審計的有28個,未接受審計的有25個。本季度共有27起合約漏洞利用導致的攻擊事件,其中審計過的項目有15個,未審計的有12個。整個市場審計質量依舊不容樂觀。建議項目方在選擇審計公司之前一定要多加比對,選擇專業的審計公司才能讓項目安全得到有效的保障。

RugPull分析

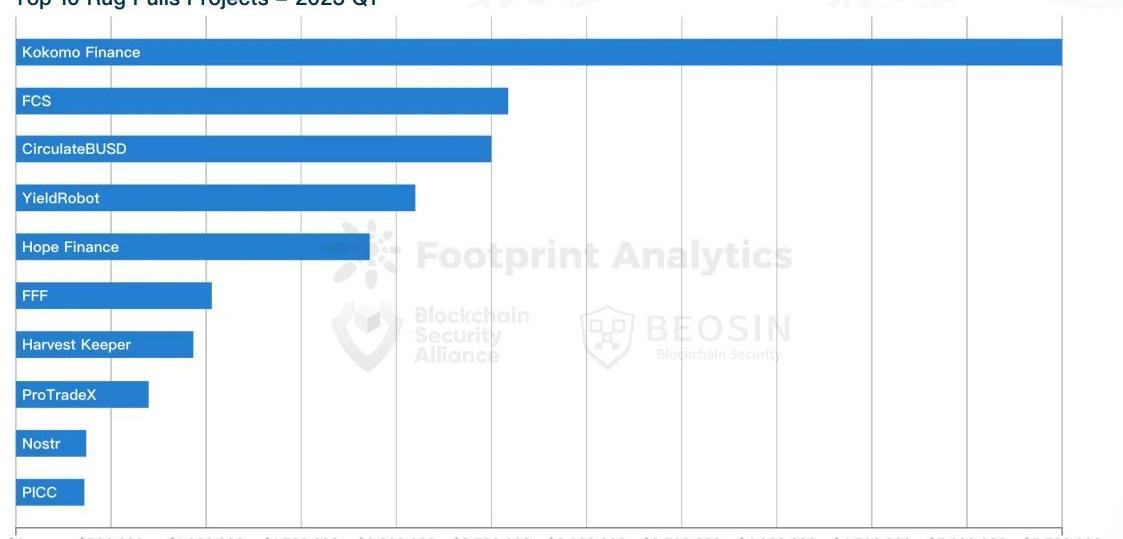

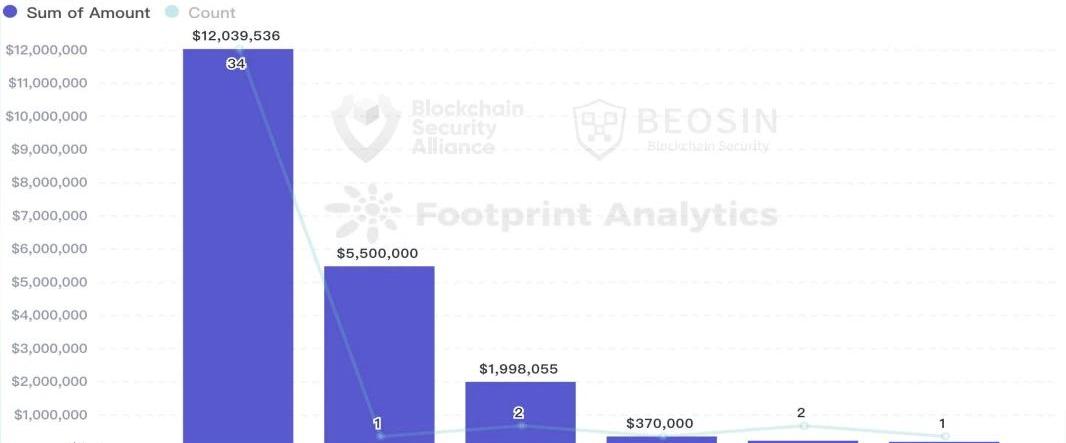

2023年第一季度,Web3領域共監測到主要RugPull事件41起,涉及金額約2034萬美元。從金額來看,6起RugPull事件金額在100萬美元之上,10萬至100萬美元區間的事件共12起,10萬美元以下的事件共23起。

41起RugPull事件中,有34個項目部署在BNBChain,占到了83%。為何眾多詐騙項目選擇BNBChain呢?原因可能有如下幾點:1)BNBChainGAS費用更低,出塊時間間隔也更短。2)BNBChain活躍用戶更多。詐騙項目會優先選擇活躍用戶多的公鏈。3)BNBChain的用戶使用Binance出入金更方便快捷。

2023Q1安全態勢總結

從總體上來看,2023年第一季度攻擊事件總損失金額低于2022年任何一個季度,資金追回情況也優于2022年所有季度。在黑客猖獗的2022年過去之后,Web3領域的總體安全性在這一季度得到了較大的提升。DeFi為本季度被攻擊頻次最高、損失金額最多的項目類型。DeFi領域共發生42次安全事件,其中22次都源自合約漏洞利用。如果尋找專業的安全公司進行審計,其中絕大部分漏洞都可以在審計階段被發現和進行修復。本季度用戶安全也是值得關注的重點。隨著本季度Blur帶領NFT市場重回火熱,隨之而來的NFT釣魚事件也大幅增加。仔細檢查每一個鏈接是否是官網、檢查簽名內容、完整檢查轉賬地址的正確性、從官方應用商店下載應用、安裝防釣魚插件--每一個環節都必須時刻保持警惕。本季度RugPull事件依舊頻發,其中56%的項目跑路金額在10萬美元以下。這類項目通常官網、推特、電報、Github等信息缺失,沒有Roadmap或白皮書,團隊成員信息可疑,項目上線到最后跑路周期不超過三個月。建議用戶多多對項目進行背景調查,避免資金遭受損失。關于Beosin

Beosin作為一家全球領先的區塊鏈安全公司,在全球10多個國家和地區設立了分部,業務涵蓋項目上線前的代碼安全審計、項目運行時的安全風險監控、預警與阻斷、虛擬貨幣被盜資產追回、安全合規KYT/AML等“一站式”區塊鏈安全產品+服務,目前已為全球3000多個區塊鏈企業提供安全技術服務,審計智能合約超過3000份,保護客戶資產高達5000多億美元。

Tags:EOSSINANCNANEOSC價格SINGLE價格Anchor ProtocolMoonshield Finance

今天下午,由MetaStone和Odaily星球日報主辦,MixMarvel、AWS協辦,CREGIS、Jasmy、HOPE、Souffl3、LDCapitalUS、ArkStreamCapit.

1900/1/1 0:00:00回顧近期行情,比特幣重返3萬美元,帶領市場向上,一眾熱門山寨輪番表演。熱門標的中,OP、BLUR、ARB由Wintermute做市,CFX、MASK、ACH背后則有DWFLabs的身影,甚至有有.

1900/1/1 0:00:00過去一周,市場出現了不少新的熱門幣種和話題。1.市場焦點MarketTrends本周(04.03-04.07)市場最關注的焦點話題為:LayerZero融資引發交互熱潮,NFT市場聚焦Vesse.

1900/1/1 0:00:00我們現在處于以太坊路線圖的哪一步? 以太坊合并貫穿了整個2022年。以太坊通過了巴黎升級,從工作量證明過渡到了權益證明.

1900/1/1 0:00:00本文來自coinposters&blockworks,作者:JamesCarter&SHALININAGARAJANOdaily星球日報譯者|Moni 4月11日.

1900/1/1 0:00:004月12日清晨,香港會議展覽中心人頭攢動,來自全球各地的Web3愛好者們匯聚于此,等待著2023香港Web3嘉年華的盛大開幕.

1900/1/1 0:00:00