BTC/HKD+3.79%

BTC/HKD+3.79% ETH/HKD+4.73%

ETH/HKD+4.73% LTC/HKD+4.08%

LTC/HKD+4.08% ADA/HKD+5.34%

ADA/HKD+5.34% SOL/HKD+3.61%

SOL/HKD+3.61% XRP/HKD+3.94%

XRP/HKD+3.94%北京時間2021年8月4日早上6點,PopsicleFinance項目下的多個機槍池被攻擊,損失金額超過兩千萬美元,是迄今為止DeFi領域發生的損失數額最大的單筆攻擊之一。通過分析攻擊交易及項目代碼我們發現,此次攻擊是一個利用項目的記賬漏洞進行多次提取的攻擊。下面我們通過代碼和攻擊流程分析此次攻擊。代碼分析

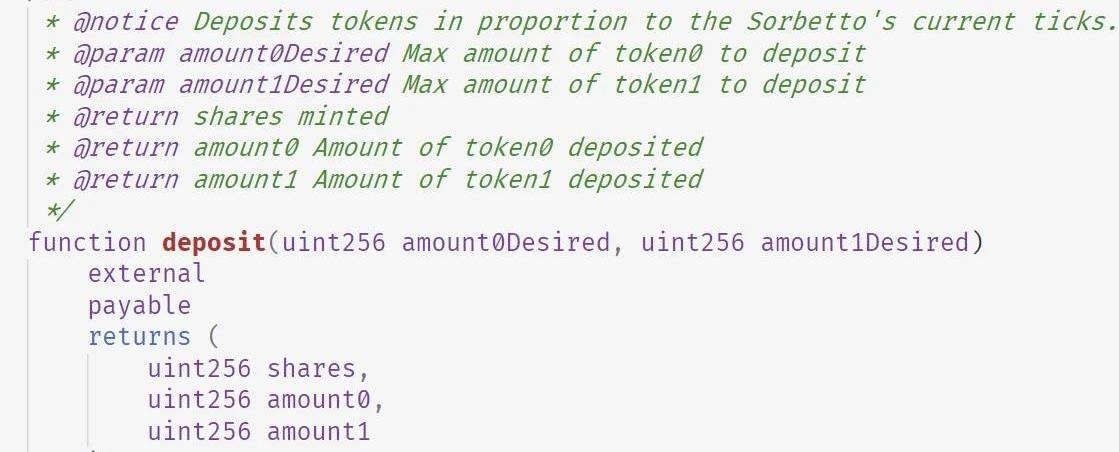

PopsicleFinance是一個涉及多個鏈的機槍池。用戶首先調用deposit函數向機槍池存入一定的流動性,并獲得PopsicleLPToken作為存款的份額證明。PopsicleFinance會將用戶提供的流動性存入Uniswap等底層池子并獲得收益。

用戶還可以調用withdraw函數,根據用戶持有的PLPToken所代表的流動性份額,從機槍池取回流動性。PopsicleFinance會將PLPToken對應的流動性從Uniswap等底層池子中取回給用戶。

Web3預言機服務提供商Redstone完成天使輪融資,Polygon聯創Sandeep Naiwal等參投:金色財經報道,Web3 預言機服務提供商 Redstone 宣布已完成一筆天使輪融資,Polygon 聯創 Sandeep Naiwal、Alex Gluchovski、Emin Gün Sirer、Stani Kulechov 等多位 Web3 行業領導者參投,但具體融資金額暫未披露,新資金將用于旗下模塊化喂價數據產品開發、以及跨鏈擴張。RedStone 目前為包括以太坊、Avalanche 和 Polygon 在內的 30 多個區塊鏈提供數據喂價,該公司曾在去年 8 月完成 700 萬美元種子輪融資,Coinbase Ventures、Blockchain Capital 等多家機構參投。[2023/5/23 15:20:40]

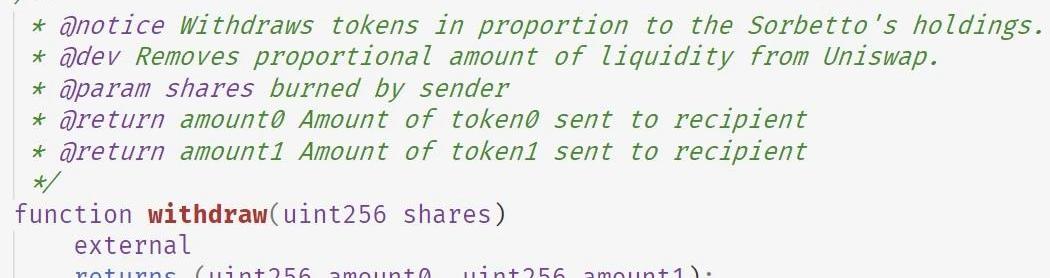

最后,用戶在機槍池中存的流動性會隨著時間產生一定的收益,會累計在合約的用戶狀態中。用戶可以調用collectFees函數取回部分存款獎勵。

肯尼亞央行不再將CBDC視為優先事項:金色財經報道,本周肯尼亞中央銀行公布了其中央銀行數字貨幣(CBDC)咨詢的結果。該國對在不久的將來發行電子先令(e-Shilling)不感興趣,但仍對可能改變當前支付格局的CBDC發展持開放態度。

反饋表明,CBDC被視為可能對普惠金融和跨境交易產生積極影響。

此次磋商是在央行去年發布的討論文件之后進行的,探討了未來CBDC的可行性。[2023/5/18 15:11:36]

本次攻擊的核心函數正是collectFees函數。下面我們逐步分析其代碼。首先獲得存儲在userInfo中的用戶狀態。其中用戶狀態中的token0Rewards和token1Rewards是由于用戶存款而累積的獎勵。接下來計算該合約中,對應機槍池的Token對的Balance。如果在合約中有足夠的Balance,就按金額將Reward支付給用戶;否則會調用pool.burnExactLiquidity從底層pool取回流動性返回給用戶。最后,會將記錄在userInfo中的Rewards狀態進行更新。看到這里,機槍池的代碼實現還是比較符合邏輯的。但是在函數開頭我們發現了updateVaultmodifier,這個函數會在collectFees的函數體之前運行,漏洞也許在updateVault相關的函數中。

Subversive Capital Advisor將于5月31日關閉其PUNK ETF并轉向AI:金色財經報道,隨著Subversive Capital Advisor轉向人工智能,該公司將關閉并清算Subversive Metaverse ETF(交易代碼為PUNK)。

PUNK于2022年1月推出,旨在投資“提供支持元宇宙基礎設施和應用的服務和產品的公司”,但不包括Meta。該基金將在5月31日收盤后關閉,損失近30%。[2023/5/18 15:09:53]

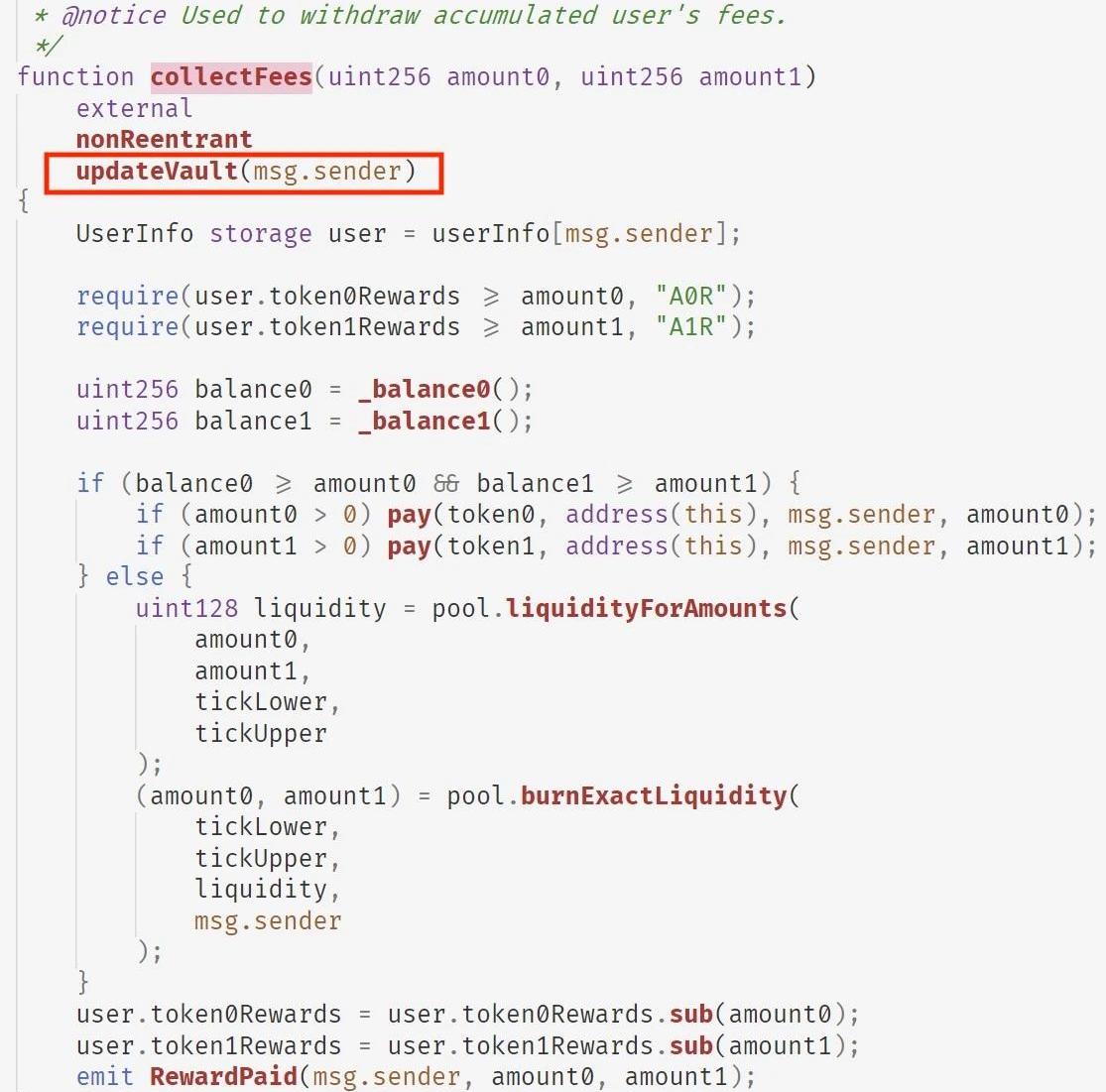

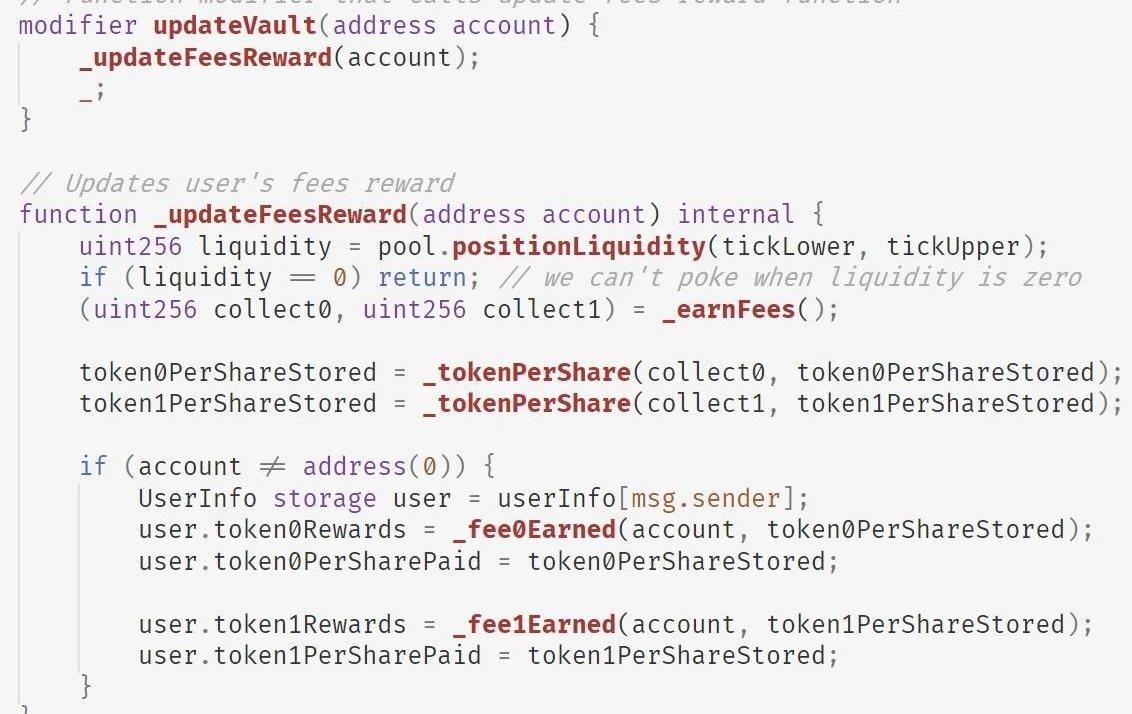

以上是updateVault相關函數的實現。過程如下:首先調用_earnFees向底層pool獲取積累的Fee;隨后調用_tokenPerShare更新token0PerShareStored和token1PerShareStored參數,這兩個參數代表了池子中每個share代表的token0和token1的數量,即機槍池的每個份額計代表的Token對數量;最后調用fee0Earned和fee1Earned更新對應到這個用戶的存款Rewards。

對沖基金大佬Dan Loeb:消費價格和就業數據或夸大了美國經濟強勁程度:金色財經報道,維權投資者Dan Loeb表示,消費價格和就業數據似乎夸大了美國經濟的強勁程度。紐約對沖基金Third Point的億萬富豪管理者在回應Atreides Management的Gavin Baker的評論時表示,經濟放緩的跡象已經顯現,“我的說法非常謹慎,等待下周在就業方面得到一些確認。[2023/2/19 12:16:10]

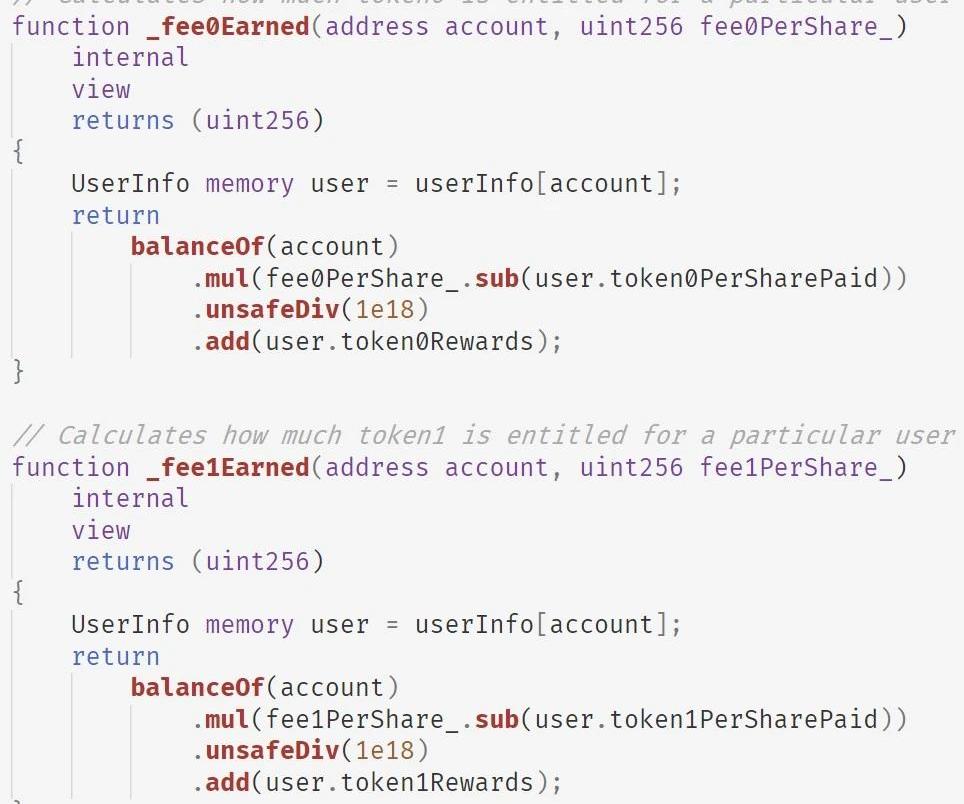

以上是fee0Earned和fee1Earned函數的實現,兩個函數實現相同,都實現了這樣一個公式:user.token0Rewards+=PLP.balanceOf(account)*(fee0PerShare-user.token0PerSharePaid)/1e18也就是說,該函數會在原有的user.token0Rewards基礎上,根據用戶擁有的PLPToken數量計算應給用戶發放的Fee的份額。但我們注意到這個函數是增量的,也就是說即使用戶并沒有持有PLPToken,該函數仍會返回保存在user.token0Rewards中記賬的存款獎勵。因此對于整個合約,我們發現兩個重要的邏輯缺陷:用戶的存款獎勵是記錄在user.token0Rewards和user.token1Rewards中的,并不與任何PLPToken或其他東西有任何形式的綁定。用于取回存款收益的collectFees函數僅僅依賴于記賬的user.token0Rewards和user.token1Rewards狀態,即使用戶并未持有PLPToken,仍可以取出對應的存款獎勵。我們假想一個攻擊流程:攻擊者向機槍池中存入一定的流動性,獲得一部分PLPToken。攻擊者調用collectFees(0,0),后者會更新攻擊者的存款獎勵,即狀態變量user.token0Rewards的值,但并沒有真正取回存款獎勵。攻擊者將PLPToken轉給自己控制的其他合約,再調用collectFees(0,0)更新狀態變量user.token0Rewards。也就是說通過不斷地流轉PLPToken并調用collectFees(0,0),攻擊者復制了這些PLPToken對應的存款獎勵。最后,攻擊者從以上各個地址調用collectFees函數,取回真正的獎勵。此時雖然這些賬戶中并沒有PLPToken,但由于記賬在user.token0Rewards沒有更新,攻擊者因此得以取出多份獎勵。用現實生活中的例子來描述這個攻擊,相當于我向銀行存錢,銀行給了我一張存款憑證,但這張憑證沒有防偽措施也沒有和我綁定,我把憑證復印了幾份發給不同的人,他們每個人都憑借這個憑證向銀行取回了利息。攻擊流程分析

美國30年期國債收益率自4月以來首次跌破2.92%:金色財經消息,行情顯示,美國30年期國債收益率自4月以來首次跌破2.92%。美國20年期國債收益率跌10個基點至3.11%。[2022/8/2 2:52:23]

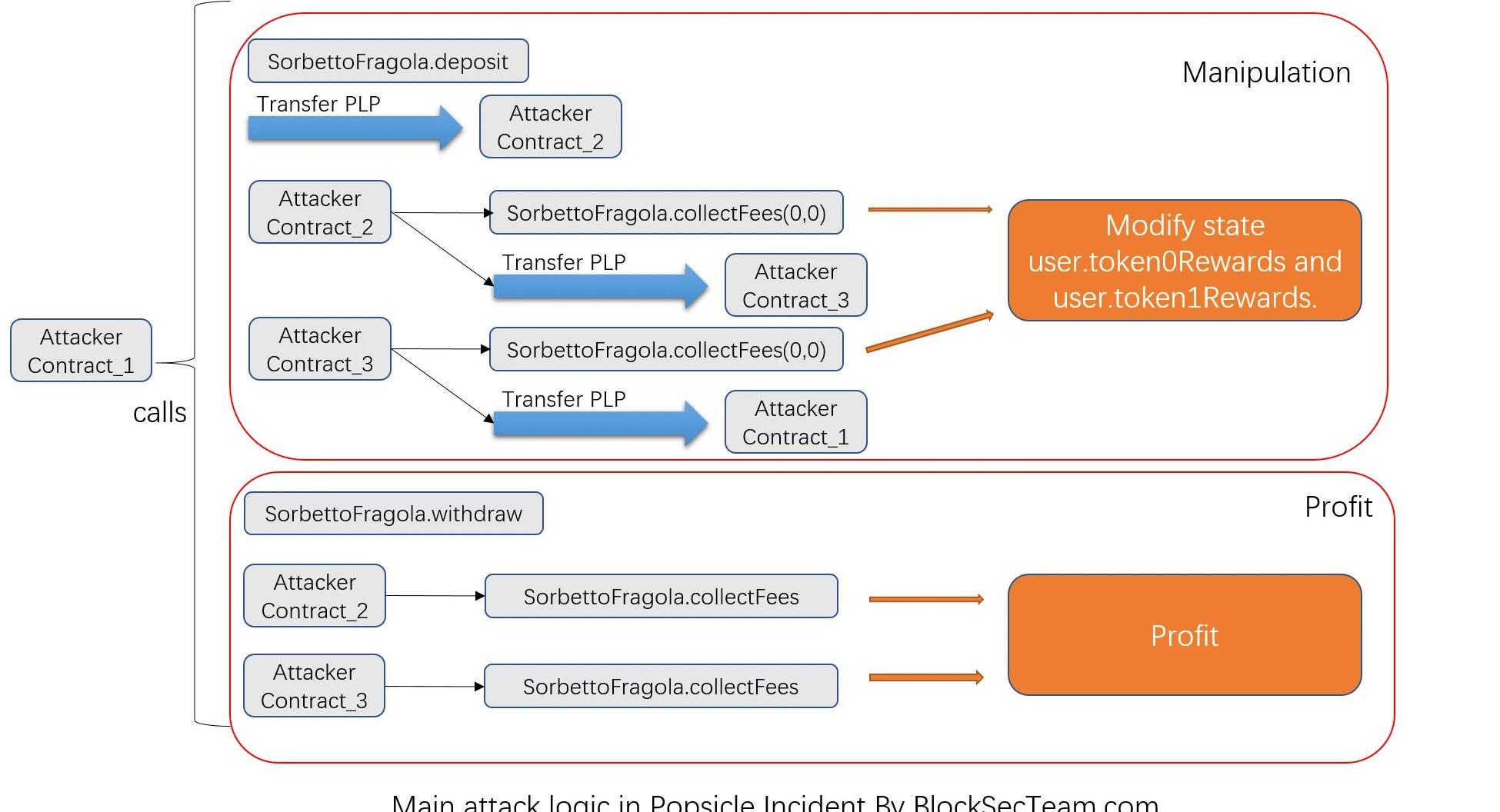

通過以上的代碼分析,我們發現了PopsicleFinance在機槍池實現上的漏洞。下面我們對攻擊交易進行深入分析,看攻擊者是怎樣利用這個漏洞的。攻擊者的總體流程如下:攻擊者創建了三個交易合約。其中一個用于發起攻擊交易,另外兩個用于接收PLPToken并調用PopsicleFinance機槍池的collectFees函數取回存款獎勵。通過閃電貸從AAVE借出大量流動性。攻擊者選擇了PopsicleFinance項目下的多個機槍池,向AAVE借出了對應這些機槍池的六種流動性。進行Deposit-Withdraw-CollectFees循環。攻擊者一共進行了8次循環,分別攻擊了PopsicleFinance項目下的多個機槍池,取出了大量流動性。向AAVE歸還閃電貸,并將獲利通過TornadoCash洗錢。

本次攻擊交易主要由數個Deposit-Withdraw-CollectFees循環構成,每一個循環的示意圖如上圖所示。根據我們的分析,邏輯如下:攻擊者首先將閃電貸借來的流動性存入機槍池中,獲得一定量的PLPToken。攻擊者將PLPToken轉給攻擊合約2。攻擊合約2調用機槍池的collectFees(0,0)函數,設置合約2對應的user.token0Rewards和user.token1Rewards狀態。攻擊合約2將PLPToken轉給攻擊合約3。和攻擊合約2的操作類似,攻擊合約3調用機槍池的collectFees(0,0)函數,設置合約2對應的user.token0Rewards和user.token1Rewards狀態。攻擊合約2將PLPToken轉回攻擊合約,后者調用機槍池的withdraw函數Burn掉PLPToken,取回流動性。攻擊合約2和攻擊合約3調用collectFees函數,用虛假的tokenRewards狀態取回了存款獎勵。根據我們的以太坊交易追蹤可視化系統給出的交易調用圖如下,其中部分重要交易用紅字進行標注:利潤分析

本次攻擊一共獲利:2.56kWETH,96.2WBTC,160kDAI,5.39mUSDC,4.98mUSDT,10.5kUNI,獲利共計超過20,000,000美元。在此次攻擊之后攻擊者通過首先通過Uniswap和WETH將攻擊獲得的其他token全部換成ETH,然后通過多次使用Tornado.Cash將ETH洗白。BlockSec團隊以核心安全技術驅動,長期關注DeFi安全、數字貨幣反洗錢和基于隱私計算的數字資產存管,為DApp項目方提供合約安全和數字資產安全服務。團隊發表20多篇頂級安全學術論文(CCS,USENIXSecurity,S&P),合伙人獲得AMiner全球最具影響力的安全和隱私學者稱號(2011-2020排名全球第六).研究成果獲得中央電視臺、新華社和海外媒體的報道。獨立發現數十個DeFi安全漏洞和威脅,獲得2019年美國美國國立衛生研究院隱私計算比賽(SGX賽道)全球第一名。團隊以技術驅動,秉持開放共贏理念,與社區伙伴攜手共建安全DeFi生態。掃描二維碼,關注更多精彩https://www.blocksecteam.com/contact@blocksecteam.com

Tags:KENTOKENTOKETOKCryptobulls TokenYEX TokenBOSS TokenMcLaren F1 Fan Token

位于東歐的地址對非法地址的暴露率僅次于非洲,位居世界第二。還請記住,東歐的整體加密貨幣經濟規模遠大于非洲以及拉丁美洲,拉丁美洲是非法活動總體風險排名第三的地區.

1900/1/1 0:00:00文章作者:DavidHoffman,Bankless的聯合創始人文章翻譯:Blockunicorn 隨著NFT狂熱的能量增長,圍繞“元宇宙”的對話也在增長.

1900/1/1 0:00:00Loot最近在NFT圈內刮起了一陣“TXT風”,然而就在很多人驚呼看不懂的時候,一個名為AdventureGold的空投項目開始迅速走熱,其為每個Lootbag空投了10000枚AGLD代幣.

1900/1/1 0:00:00Odaily星球日報譯者|余順遂 摘要: Polygon以2.5億美元收購以太坊Layer2擴展解決方案HermezNetwork.

1900/1/1 0:00:00加密資產市場經歷了一輪爆發式增長后,穩定幣市場規模隨之擴大到千億美元,使得這一特殊的加密資產類別很難不被監管重視。近幾個月來,美國監管部門多次提及將針對穩定幣制定監管框架,以提高金融穩定性.

1900/1/1 0:00:00導讀 NFT和實物收藏品的使用價值大相庭徑,且所有權的權利也相當有限。NFT造就了一個火熱的金融市場,數字資產底層的價值和藝術性被利益掩蓋.

1900/1/1 0:00:00