BTC/HKD+1.64%

BTC/HKD+1.64% ETH/HKD+1.59%

ETH/HKD+1.59% LTC/HKD+3.54%

LTC/HKD+3.54% ADA/HKD-0.23%

ADA/HKD-0.23% SOL/HKD+3.91%

SOL/HKD+3.91% XRP/HKD-0.07%

XRP/HKD-0.07%

北京時間11月22日凌晨2點37分,CertiK安全研究團隊通過Skynet發現PickleFinance項目遭到攻擊,共損失約1975萬枚價值近一億三千萬人民幣DAI。自9月10日PickleFinance開始挖礦起,一直沒有什么存在感。有了食物大軍的大幅漲跌經驗在前,投資者本身對于異軍突起的Pickle項目保持著一定程度的警惕。但自從9月14日獲得V神親自站臺,酸黃瓜在洶涌的DeFi浪潮中憑借其DeFi新玩法及各種背書,可謂是平地起價完成了10倍的漲幅。

“剛用5美元的價格把手里價值1萬美元的PICKLE賣掉,睡了一覺它的價值就變成了60美元???這???”正當各投資者摩拳擦掌預備好入手這一新型食物代幣或是已經深陷其中,11月23日傳來的消息卻令投資者們大驚失色。據Messari數據顯示,自PickleFinance被黑客攻擊后,其原生代幣PICKLE暴跌50.12%,直至10.17美元,此后稍有回升,截止當前其市值為11.41美元。下文將為你帶來本次攻擊事件詳情分析。攻擊始末

Balancer已部署至Base網絡:金色財經報道,基于以太坊網絡的自動做市商(AMM)協議Balancer宣布已部署至Base網絡。該團隊表示,為了加速Base的增長,Balancer在DeFi方面有一些優勢,包括:優化的LST基礎設施 ;資本效率提升池;下一代8020代幣經濟;Boosted Pools 創新池等等。[2023/8/10 16:16:16]

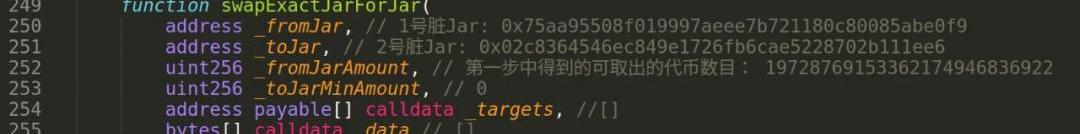

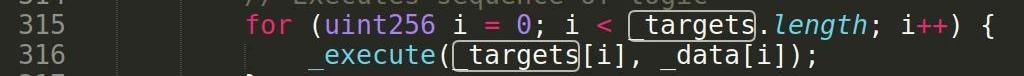

整個攻擊流程如下:第一步:攻擊者通過StrategyCmpdDAIV2.getSuppliedUnleveraged()的函數獲得當前在位于地址0xcd892a97951d46615484359355e3ed88131f829d的StrategyCmpdDAIV2合約中有多少可以被取出的Dai數目,這里記為Amount_A。第二步:攻擊者調用位于0x6847259b2b3a4c17e7c43c54409810af48ba5210地址處的ControllerV4智能合約中的swapExactJarForJar()函數,并在調用時傳入1號和2號臟jar,Amount_A以及0,,作為參數。

swapExactJarForJar()函數其中1號臟jar和2號臟jar由于是攻擊者自己部署的,符合IJar接口的智能合約,因此其中的token()函數的邏輯實現以及其他函數都是由攻擊者自己決定的。因為PickleFinanceswapExactJarForJar()函數沒有對傳入的jar是否為官方的智能合約地址進行驗證,因此該步驟得以成立。

CertiK:holoride項目Discord服務器遭入侵:金色財經報道,據CertiK官方推特發布消息稱,holoride項目Discord服務器遭入侵,有黑客發布釣魚鏈接。在團隊確認已重獲對服務器的控制之前,請勿點擊任何鏈接。[2023/7/10 10:12:49]

swapExactJarForJar()函數中傳入的jar可以定義代幣的類型

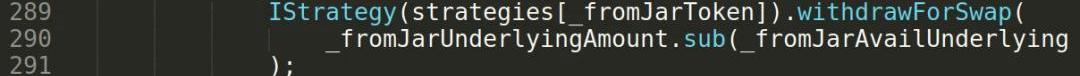

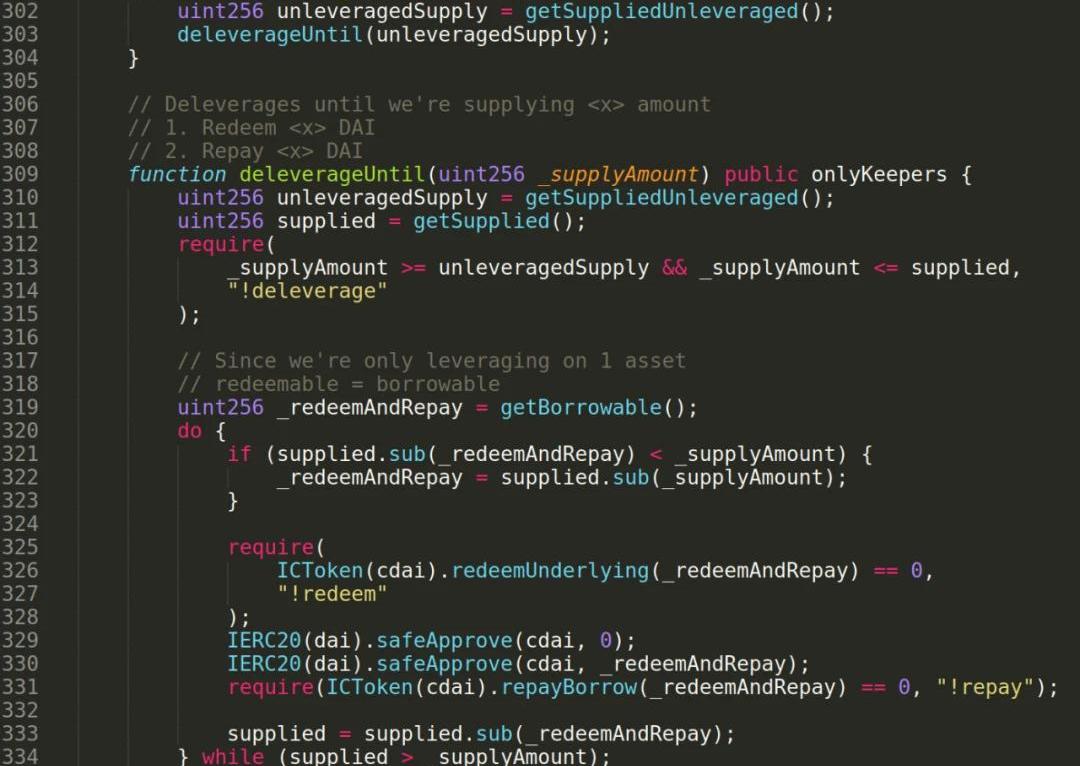

調用withdrawForSwap()函數隨著swapExactJarForJar()函數的執行,當執行到上圖289行的位于swapExactJarForJar()函數中的withdrawForSwap()函數時,經過一系列函數調用,最終執行位于0xcd892a97951d46615484359355e3ed88131f829d的deleverageToMin()函數以及deleverageUntil()函數,將當前StrategyCmpdDAIV2中可以被取出的代幣(Amount_A)轉移到位于0x6949bb624e8e8a90f87cd2058139fcd77d2f3f87地址的PickleJar智能合約中。

Ceramic推出ComposeDB,優化開發人員訪問構建功能:3月9日消息,去中心化內容計算網絡Ceramic發布ComposeDB,使開發人員能夠更輕松地在網絡上進行構建。ComposeDB的推出是使開發人員可以輕松訪問該網絡的關鍵一步,使其他項目能夠使用它來存儲自己的數據或訪問已經存在的數據。

據悉,Ceramic是一個開放網絡,專為web3應用程序設計,用于存儲任何人都可以訪問的數據。[2023/3/9 12:52:18]

deleverageToMin()函數以及deleverageUntil()函數

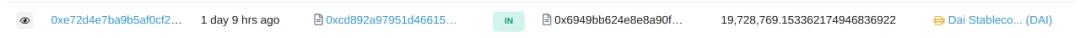

StrategyCmpdDAIV2智能合約向PickleJar智能合約轉移代幣的內部交易截圖

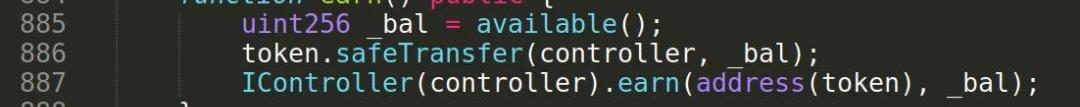

PickleJar智能合約中的earn()函數第三步:調用位于0x6949bb624e8e8a90f87cd2058139fcd77d2f3f87地址的PickleJar智能合約中的earn()函數(如上圖所示)。總共調用三次,目的是將位于當前PickleJar中的pDAI數目的DAI,從0x6b175474e89094c44da98b954eedeac495271d0f地址轉移到位于0x6847259b2b3a4c17e7c43c54409810af48ba5210地址處的ControllerV4智能合約中,并在887行通過調用ControllerV4合約中的earn()函數(如下圖所示),在下圖152行中通過deposit()函數。從而實現調用0xcd892a97951d46615484359355e3ed88131f829d的StrategyCmpdDAIV2合約中的deposit()函數,將PickleJar中的pDAI數目的cDAI鑄造給StrategyCmpdDAIV2。

HyperGraph 挖礦和通證合約通過CertiK審計:據官方消息,HyperGraph 挖礦和通證合約日前通過了CertiK的審計,CertiK 對HyperGraph合約進行了審計,并就相關邏輯與開發團隊進行了反復討論和確認溝通。CertiK的報告也就某些邏輯的開發提出了很好的意見和改進建議,這對于團隊后續的智能合約開發很有幫助。[2021/5/26 22:47:04]

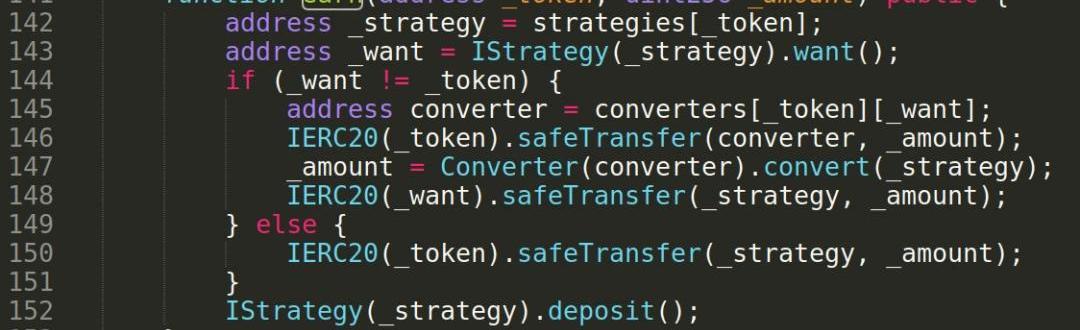

ControllerV4智能合約中的earn()函數

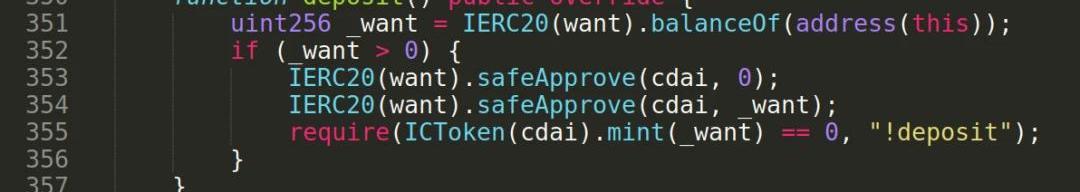

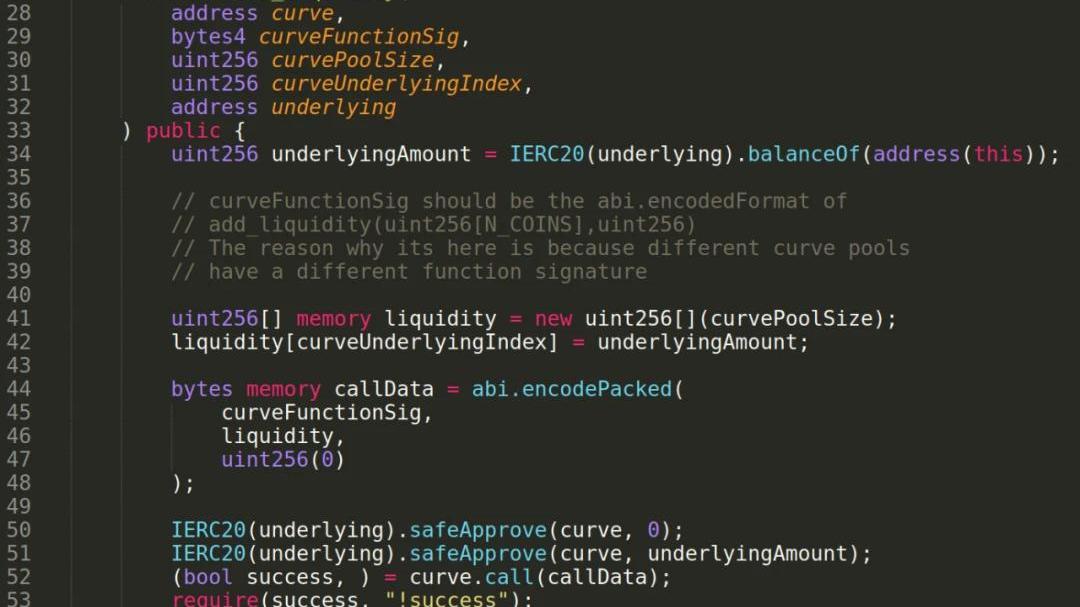

StrategyCmpdDAIV2合約中的deposit()函數第四步:再次調用位于0x6847259b2b3a4c17e7c43c54409810af48ba5210地址處的ControllerV4智能合約中的swapExactJarForJar()函數,并在調用時傳入3號和4號臟jar,以及0,0,CurveProxyLogic智能合約地址,0x20作為參數。此處0x20是一個注入參數,目的是為了與CurveProxyLogic智能合約地址配合,執行位于0x6186e99d9cfb05e1fdf1b442178806e81da21dd8地址的CurveProxyLogic智能合約中的add_liquiditya()函數。3號臟jar:0xa2da08093a083c78c21aeca77d6fc89f3d545aed4號臟jar:0xa445e12d69e8bd60290f6935d49ff39ba31c6115CurveProxyLogic智能合約地址:0x6186e99d9cfb05e1fdf1b442178806e81da21dd8

CereNetwork完成由Republic Labs領投的500萬美元私募輪融資,主網將于3月底上線:3月11日消息,波卡生態去中心化數據云平臺Cere Network完成500萬美元的私募輪融資,此輪融資由Republic Labs領投,OKEx 旗下 Block Dream Fund、Kenetic Capital、NGC Ventures、Woodstock Fund、JRR Capital、Ledger Prime、G1 Ventures、ZB 交易所和 Gate 交易所參投。(Coinspeaker)[2021/3/11 18:35:16]

swapExactJarForJar()函數使用CurveProxyLogic智能合約地址和注入參數來執行指定函數

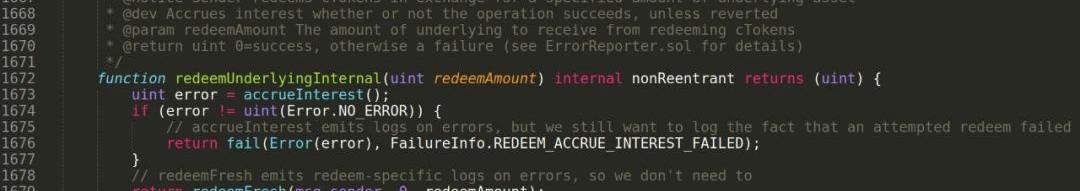

CurveProxyLogic智能合約中的add_liquiditya()函數在此步驟之后,在第三步中存儲在StrategyCmpDAIV2被從StrategyCmpDAIV2智能合約中轉移到ControllerV4智能合約處。至此所有可以被取出的代幣被以cDAI的形式存儲在ControllerV4智能合約中,并且攻擊者擁有取出cDAI的資格。第五步,攻擊者調用位于地址0x5d3a536e4d6dbd6114cc1ead35777bab948e3643的CErc20Delegator智能合約中的redeemUnderlying()函數,內部調用了位于0xbb8be4772faa655c255309afc3c5207aa7b896fd地址處的CErc20中的redeemUnderlying(),redeemUnderlyingInternal()以及redeemFresh()函數。最終將所有獲得的cDAI轉換成DAI,提出所有DAI并完成攻擊。

CErc20Delegator中的redeemUnderlying()函數

CErc20中的redeemUnderlying()函數

CErc20中redeemUnderlyingInternal()函數安全建議

多次的DeFi攻擊事件,表明了一個事實:“已審計”并不意味著其擁有了安全保證。PickleFinance在10月或更早通過的安全審計,并不代表其新增的智能合約均得到了實時的安全檢測。高收益伴隨著高風險,此次漏洞的爆發同樣也是一個警示。完備的安全保障=安全審計+實時檢測+資產保障=CertiK審計服務+CertiK實時檢測安全預言機+CertiK快速掃描+CertiKShield去中心化資產保障資金池CertiK的一系列安全服務及工具,覆蓋了項目及用戶的資產安全需求。如您有審計需求,歡迎點擊CertiK公眾號底部對話框,留言免費獲取咨詢及報價!

編者按:本文來自Cointelegraph中文,作者:TURNERWRIGHT,Odaily星球日報經授權轉載.

1900/1/1 0:00:00編者按:本文來自Cointelegraph中文,作者:SAMUELHAIG,Odaily星球日報經授權轉載.

1900/1/1 0:00:00近兩個月來,明星家庭失信的消息頻頻流出,在微博熱搜上居高不下。例如R1SE隊長周震南,以努力認真的富家小少爺人設出道。近期卻被爆出父母在2016年因房產資金周轉不靈問題被法院列入失信名單.

1900/1/1 0:00:00編者按:本文來自加密谷Live,作者:BradBehrens,翻譯:李翰博,Odaily星球日報經授權轉載。衍生工具是一種金融工具,其價值與其基礎資產掛鉤.

1900/1/1 0:00:00閃電貸與流動性挖礦一樣,都是創新的流動性機制,這兩個概念是近期DeFi生態的熱門話題,引來了廣泛關注.

1900/1/1 0:00:00編者按:本文來自彩云區塊鏈,作者:EthanVera,Odaily星球日報經授權轉載。2020年標志著挖礦機構化的元年,既帶來了好處,也帶來了挑戰.

1900/1/1 0:00:00