BTC/HKD+1.07%

BTC/HKD+1.07% ETH/HKD+1%

ETH/HKD+1% LTC/HKD+0.94%

LTC/HKD+0.94% ADA/HKD-0.9%

ADA/HKD-0.9% SOL/HKD+1.19%

SOL/HKD+1.19% XRP/HKD+0.16%

XRP/HKD+0.16%背景概述

看了一個關于學習 solidity 的站(https://solidity-by-example.org),里面講了關于 solidity 智能合約的很多漏洞,考慮到現在針對智能合約的攻擊事件頻頻發生,不法分子盜取的加密資產越來越多,我就想寫一些與智能合約安全審計相關的文章給想了解智能合約安全審計的入門者閱讀,讓一些對智能合約安全審計感興趣的初學者可以學到如何識別一些常見的漏洞和如何利用這些漏洞去做什么事情。這次我們就一起先看一個很經典的漏洞 —— 重入漏洞。

前置知識

重入漏洞相信大家都有所耳聞了,那么什么是重入漏洞呢?

以太坊智能合約的特點之一是合約之間可以進行相互間的外部調用。同時,以太坊的轉賬不僅僅局限于外部賬戶,合約賬戶同樣可以擁有以太并進行轉賬等操作,且合約在接收以太的時候會觸發 fallback 函數執行相應的邏輯,這是一種隱藏的外部調用。

EIP-7377草案擬允許EOA通過一次性代碼部署將帳戶永久遷移到智能合約:7月27日消息,開發人員lightclient、Sam Wilson和Ansgar Dietrichs聯合提出EIP-7377: Migration Transaction草案,作為一種新的交易類型,允許EOA在其地址進行一次性代碼部署,從而有效地將帳戶永久遷移到智能合約。[2023/7/27 16:01:58]

我們先給重入漏洞下個定義:可以認為合約中所有的外部調用都是不安全的,都有可能存在重入漏洞。例如:如果外部調用的目標是一個攻擊者可以控制的惡意的合約,那么當被攻擊的合約在調用惡意合約的時候攻擊者可以執行惡意的邏輯然后再重新進入到被攻擊合約的內部,通過這樣的方式來發起一筆非預期的外部調用,從而影響被攻擊合約正常的執行邏輯。

漏洞示例

IOTA基金會高級開發人員:以太坊智能合約比IOTA更適合高價值轉移:IOTA基金會高級開發人員將以太坊與IOTA進行了比較,認為以太坊智能合約比IOTA更適合高價值轉移。他進一步指出,有些應用中以太坊智能合約比IOTA更適合,因為IOTA的靈活性在此類應用中成為劣勢。在以太坊這樣的合約中長期持有大筆資金比較安全。他指出,這樣的網絡可以讓你毫無畏懼地依賴它們。Hop表示,與其他區塊鏈同類產品相比,IOTA智能合約協議(ISCP)具有資源豐富、高效且高度靈活的特點。因此,相比之下,IOTA智能合約為更低的交易成本提供了空間。他還透露了IOTA將物聯網(IoT)用于記錄和執行交易的好處。Hop稱贊IOTA的巨大靈活性,同時指出IOTA的智能合約不僅有內置的虛擬機(VM),還允許準確處理SC代碼。這證實了IOTA將適用于未來實施的任何變更或擴展。[2020/5/10]

好了,看完上面的前置知識我相信大家對重入漏洞都有了一個大致的了解,那么在真實的環境中開發者寫出什么樣的代碼會出現重入漏洞呢,下面我們來看一個比較典型的有重入漏洞的代碼:

比特大陸相關軟件開發商計劃推出BCH網絡智能合約協議:據bitcoin.com報道,根據社交媒體平臺Yours.org的一份報告,與比特大陸相關的軟件開發商計劃推出比特幣現金(BCH)網絡的智能合約協議。名為“蟲洞”(Wormhole)的項目將利用增加的數據載體大小和OP_Return交易,以及基于Omni Layer項目的協議。[2018/7/18]

漏洞分析

看到這里大家可能會有疑惑了,上面的代碼就是個普通的充提幣的合約,憑什么說他有重入攻擊呢?我們來看這個合約的 withdraw 函數,這個函數中的轉賬操作有一個外部調用(msg.sender.call{value: bal}),所以我們就可以認為這個合約是可能有重入漏洞的,但是具體能否產生危害還需要更深入的分析:

1. 所有的外部調用都是不安全的且合約在接收以太的時候會觸發 fallback 函數執行相應的邏輯,這是一種隱藏的外部調用,這種隱藏的外部調用是否會造成危害呢?

印度國家銀行(SBI)將推出區塊鏈智能合約:據SBI創新主管Sudin Baraokar表示:印度最大的銀行——印度國家銀行(SBI)將在下個月推出區塊鏈智能合約,專注于智能合約一類的解決方案。[2017/11/20]

2. 我們可以看到在 withdraw 函數中是先執行外部調用進行轉賬后才將賬戶余額清零的,那我們可不可以在轉賬外部調用的時候構造一個惡意的邏輯合約在合約執行 balance[msg.sender]=0 之前一直循環調用 withdraw 函數一直提幣從而將合約賬戶清空呢?

下面我們看看攻擊者編寫的攻擊合約中的攻擊手法是否與我們的漏洞分析相同:

攻擊合約

我們看到 EtherStore 合約是一個充提合約,我們可以在其中充提以太。下面我們將利用攻擊合約將 EtherStore 合約中用戶的余額清零的:

這里我們將引用三個角色,分別為:

用戶:Alice,Bob

攻擊者:Eve

1. 部署 EtherStore 合約;

2. 用戶 1(Alice)和用戶 2(Bob)都分別將 1 個以太幣充值到 EtherStore 合約中;

3. 攻擊者 Eve 部署 Attack 合約時傳入 EtherStore 合約的地址;

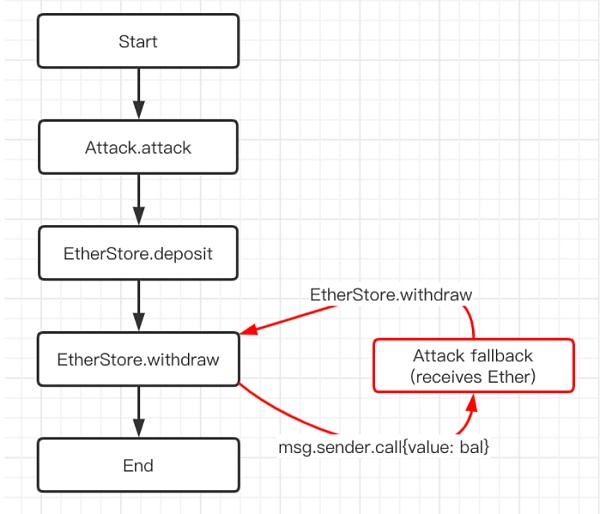

4. 攻擊者 Eve 調用 Attack.attack 函數,Attack.attack 又調用 EtherStore.deposit 函數,充值 1 個以太幣到 EtherStore 合約中,此時 EtherStore 合約中共有 3 個以太,分別為 Alice、Bob 的 2 個以太和攻擊者 Eve 剛剛充值進去的 1 個以太。然后 Attack.attack 又調用 EtherStore.withdraw 函數將自己剛剛充值的以太取出,此時 EtherStore 合約中就只剩下 Alice、Bob 的 2 個以太了;

5. 當 Attack.attack 調用 EtherStore.withdraw 提取了先前 Eve 充值的 1 個以太時會觸發 Attack.fallback 函數。這時只要 EtherStore 合約中的以太大于或等于 1 Attack.fallback 就會一直調用 EtherStore.withdraw 函數將 EtherStore 合約中的以太提取到 Attack 合約中,直到 EtherStore 合約中的以太小于 1 。這樣攻擊者 Eve 會得到 EtherStore 合約中剩下的 2 個以太幣(Alice、Bob 充值的兩枚以太幣)。

下面是攻擊者的函數調用流程圖:

修復建議

看了上面的攻擊手法相信大家對重入漏洞都會有一個自己的認知,但是只會攻擊可不行,我們的目的是為了防御,那么作為開發人員如何避免寫出漏洞代碼還有作為審計人員如何快速發現問題代碼呢,下面我們就以這兩個身份來分析如何防御重入漏洞和如何在代碼中快速找出重入漏洞:

(1)作為開發人員

站在開發者的角度我們需要做的是寫好代碼,避免重入漏洞的產生。

1. 寫代碼時需要遵循先判斷,后寫入變量在進行外部調用的編碼規范(Checks-Effects-Interactions);

2. 加入防重入鎖。

下面是一個防重入鎖的代碼示例:

(2)作為審計人員

作為審計人員我們需要關注的是重入漏洞的特征:所有涉及到外部合約調用的代碼位置都是不安全的。這樣在審計過程中需要重點關注外部調用,然后推演外部調用可能產生的危害,這樣就能判斷這個地方是否會因為重入點而產生危害。

Tags:STOORETHESTORStorage area network anywhereBOREDM幣etherdimensionSTORE幣

頭條 ▌“元宇宙概念游戲遭到大規模網絡攻擊”登上微博熱搜12月12日,“元宇宙概念游戲遭到大規模網絡攻擊”登上微博熱搜.

1900/1/1 0:00:00走,我們到虛擬世界開個會去年,疫情導致居家辦公風靡,視頻會議需求極速增長,Zoom 股價幾度飆升.

1900/1/1 0:00:00Web 3.0 的起源和定義“網絡” 這個通用術語已經被廣泛使用了 32 年,但很少有人知道它的定義和起源.

1900/1/1 0:00:00注:原文來自《紐約雜志》(NYMAG),作者為Sara Harrison在過去的幾年里,你一直設法故意忽視加密貨幣,但突然間,你可能會覺得區塊鏈正在向你逼近.

1900/1/1 0:00:00一場災難性的僵尸病正在席卷全球,無數生命體被無差別感染變成了暴力僵尸,雖有少數人類被疏散到安全區域,但絕大多數人類被滯留在食不果腹、混亂無序、危機四伏的僵尸世界.

1900/1/1 0:00:00運行存檔節點有什么特殊之處,誰可能需要這個選項?通常,現代區塊鏈利用三種類型的節點,即全節點、存檔節點和輕節點.

1900/1/1 0:00:00