BTC/HKD+1.32%

BTC/HKD+1.32% ETH/HKD+0.82%

ETH/HKD+0.82% LTC/HKD-0.18%

LTC/HKD-0.18% ADA/HKD+0.56%

ADA/HKD+0.56% SOL/HKD+3.36%

SOL/HKD+3.36% XRP/HKD+0.33%

XRP/HKD+0.33%

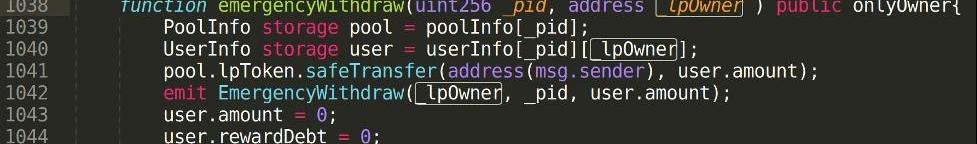

北京時間11月12日,CertiK安全研究團隊發現DeFi項目text.finance智能合約代碼部分存在安全漏洞。分析之前,先考考大家的眼力,看看下圖里面的文字說了什么。

如果看不清,不妨點擊圖片后把屏幕亮度調至最高。有的時候,某些不想讓你看到的因素,正是通過排版或者這樣的方式,被刻意隱藏了起來。接下來說說該項目中存在的兩處漏洞。大家不妨在閱讀文章的時候注意一下圖中的位置。第一彈:項目擁有者可通過第一處漏洞,將指定數目代幣轉移到任意地址。第二彈:項目擁有者可通過第二處漏洞,將任意投資者的流動性池中的資產強制轉移到項目擁有者的地址中。漏洞分析

SaucerSwap:Hedera網絡被攻擊,建議用戶撤回流動資金:3月10日消息,Hedera 上 DeFi 項目 SaucerSwap 發推稱,一個持續的漏洞攻擊了 Hedera 網絡,該漏洞利用的目標是智能合約中的反編譯過程。攻擊者已經攻擊了包含包裝資產的 Pangolin 和 HeliSwap 池。不確定其他 HTS 代幣是否也有風險。目前還沒有關于 SaucerSwap 用戶資金被盜的報道,但作為預防措施,鼓勵大家立即撤回流動資金。

此前消息,HBAR 基金會發推稱,Hedera 網絡上 DApp 及其用戶正在受網絡異常影響,基金會正在與受影響的合作伙伴進行溝通,幫助解決問題。[2023/3/10 12:53:14]

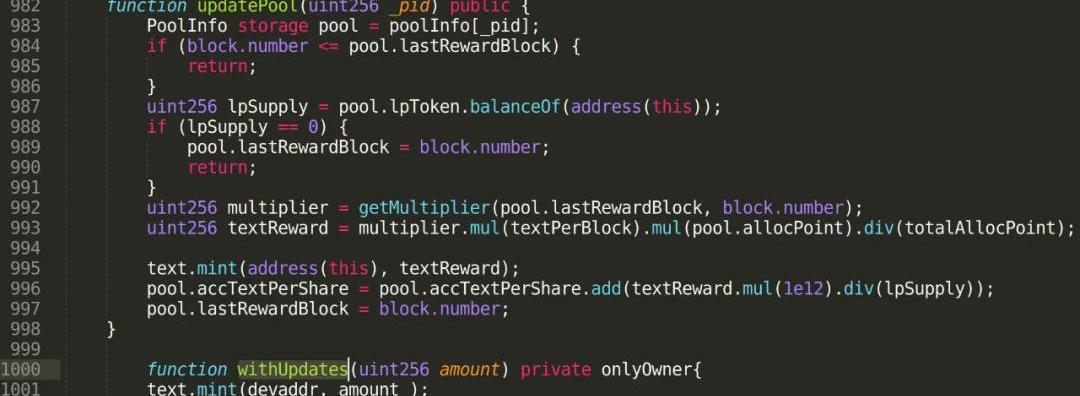

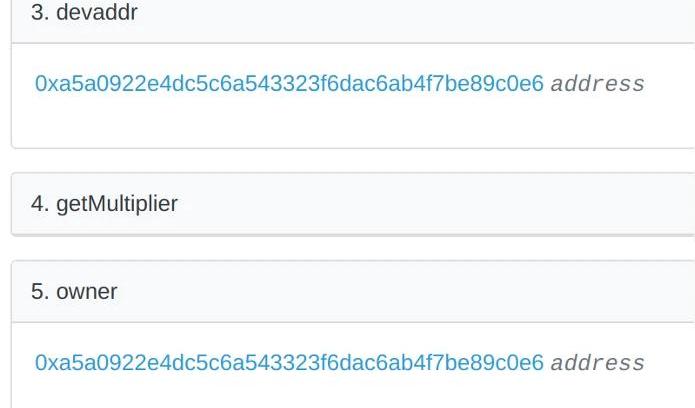

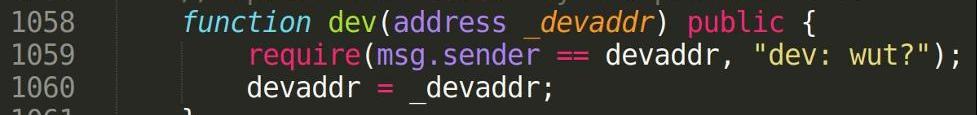

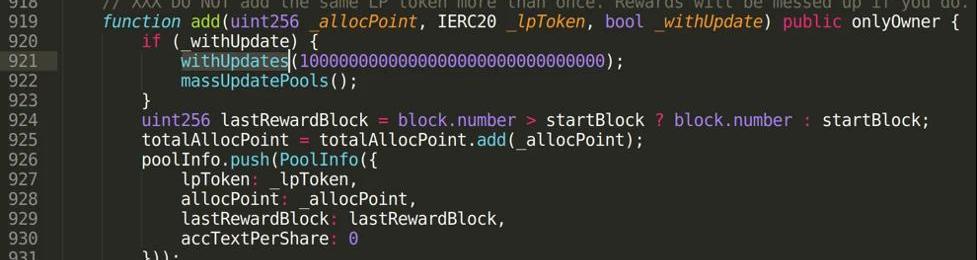

textMiner.sol部署地址:https://etherscan.io/address/0x9858728de38c914c2ea32484a113b6628d984a82#code1.漏洞一項目擁有者在textMiner.sol智能合約1000行處實現了withUpdates()函數。該函數的的作用是可以將任意數量的為devaddr地址鑄造任意數量的代幣。而通過查看圖2中devaddr和項目擁有者owner的地址值,可以發現兩者相同,因此項目擁有者可以通過該漏洞為devaddr地址鑄造任意數目代幣。同時,當前的devaddr地址擁有者可以通過圖3的dev()函數將devaddr地址值更換到另外一個地址,因此最終項目擁有者可以更換將devaddr地址值更換的方法,向任意地址中鑄造任意數目代幣。雖然項目擁有者將圖1中的withUpdates()函數設置為不允許智能合約外部調用,但是卻有意地在圖4中919行實現了允許被外部調用的add()函數,然后通過921行代碼調用withUpdates()函數,從而實現向devaddr地址鑄造1000000000000000000000000000000數量代幣。

ComposeDB Beta版將部署在Ceramic主網:金色財經報道,ComposeDB Beta版現已在去中心化數據庫協議Ceramic主網上線。ComposeDB 是一個分散式圖形數據庫,允許開發人員使用 GraphQL 和即插即用數據模型在 Ceramic 上構建可組合的 Web3 應用程序。[2023/3/1 12:36:37]

圖1:第1000行中的withUpdates()函數

Cere Network獲得3100萬美元的融資 Polygon和Republic領投:金色財經報道,區塊鏈管理系統開發商Cere Network表示,它在由投資平臺Republic和Polygon領投的一輪融資中籌集了3100萬美元,資金將用于新員工、開發者網絡增長和應用程序開發。公司還將利用這筆資金加速將其去中心化數據云集成到Polygon的協議中,預計在與Polkadot整合的第三季度末完成。(Coindesk)[2021/9/9 23:13:11]

圖2:devaddr地址以及項目擁有者owner地址

圖3:dev()函數

動態 | CoolBitX和MetaCert合作 阻止數字貨幣地址網絡釣魚攻擊:據CoolBitX官網消息,硬件錢包開發商CoolBitX宣布與安全軟件公司MetaCert合作,為數字貨幣交易提供安全性和透明度。CoolBitX將MetaCert協議的地址注冊表直接集成到CoolWallet S移動應用程序中。[2018/7/31]

圖4:add()函數2.漏洞二

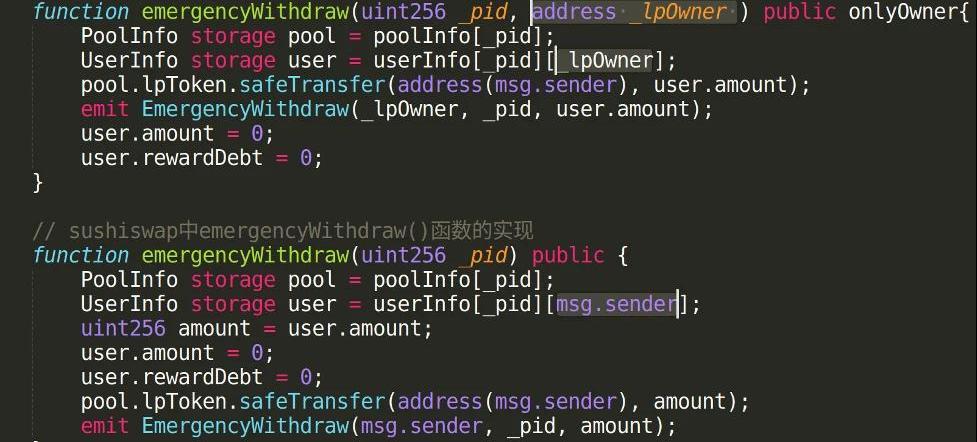

圖5:emergencyWithdraw()函數項目擁有者可以通過調用圖5中emergencyWithdraw()函數,將某一個特定地址投資者的某一個流動性池中的流動性資產全部取出,并轉移到項目擁有者的地址中。該emergencyWithdraw()函數是一個基于正確的emergencyWithdraw()函數。因此就算審視合約者不惡意揣測,也很難說項目方不是惡意改寫,并添加了該漏洞。從下圖6的對比中可以發現,Sushiswap允許投資者通過調用emergencyWithdraw()函數,緊急取出屬于自己的流動性資產,而在text.finance中卻僅允許項目擁有者來調用該函數,同時允許項目擁有者取出屬于任何投資者的流動性資產。

圖6:text.finance和sushiswap項目中emergencyWithdraw()函數實現對比安全建議

CertiK安全研究團隊認為當投資者在對DeFi項目進行投資時,不僅需要對智能合約常見的代碼有所了解,更需要謹慎地審視具體代碼的實現邏輯。否則極易掉入類似該項目中的惡意漏洞陷阱當中。對于非技術背景的投資者,更需要了解項目是否經過嚴謹的技術審計。從Text.finance項目的惡意漏洞中可以看出,盲目投資一個沒有經過嚴格審計的項目,或引發極大風險,并造成難以估量的損失。CertiK是采用形式化驗證工具來證明智能合約可靠性的業內頂尖公司。公司內部審計專家將利用包括形式化驗證在內的多種軟件測試方法,結合一流的白帽黑客團隊提供專業滲透測試,從而確保項目從前端到智能合約整體的安全性。如你的項目需要保障,請發送郵件至bd.china@certik.org或直接后臺留言進行免費咨詢及報價。于此同時,CertiK的新產品預言機及快速掃描,也將為鏈上項目進行實時打分并且出具快速掃描分數。如果你需要查找某項目的信息及安全分數,請登錄CertiKFoundation官網的CertiKShield頁面進行瀏覽:https://shield.certik.foundation/歡迎搜索微信關注CertiK官方微信公眾號,點擊公眾號底部對話框,留言免費獲取咨詢及報價!

在幣圈,有這樣一種分界線,叫做國內項目和國外項目。為何會有這樣的區分,以及為何這兩種項目的投資者看待區塊鏈的方式也不同呢?且聽我慢慢道來.

1900/1/1 0:00:001、概要 從來沒有一個明星項目像Filecoin這樣,在主網上線前一周就有團隊希望去分叉Filecoin,更在主網上線后一周,爆出各種分叉宣言.

1900/1/1 0:00:00編者按:本文來自萌眼財經,Odaily星球日報經授權轉載。簡要:1、比特幣尚未準備好成為世界上默認的數字支付方式.

1900/1/1 0:00:00原地址:https://www.nichanank.com/blog/2020/10/9/gray-space-in-the-middle作者:NichananKesonpat譯者:La校對:S.

1900/1/1 0:00:00編者按:本文來自鏈聞ChainNews,星球日報經授權發布。撰文:CryptoBriefing,加密資產研究機構Kusama是波卡的前沿網絡,目前波卡估值已經達到了40億美元,我們預計目前市值約.

1900/1/1 0:00:002020年第三季度,對數字貨幣交易所來說,注定是一段極不尋常的日子。“我們太難了。”一位交易所品牌運營官感慨地說,“一方面,從DeFi的火熱到流動性挖礦的角逐,其快節奏使得交易所疲于奔命;另一方.

1900/1/1 0:00:00