BTC/HKD-0.04%

BTC/HKD-0.04% ETH/HKD-0.03%

ETH/HKD-0.03% LTC/HKD+1.44%

LTC/HKD+1.44% ADA/HKD+0.65%

ADA/HKD+0.65% SOL/HKD-0.53%

SOL/HKD-0.53% XRP/HKD-0.02%

XRP/HKD-0.02%前言

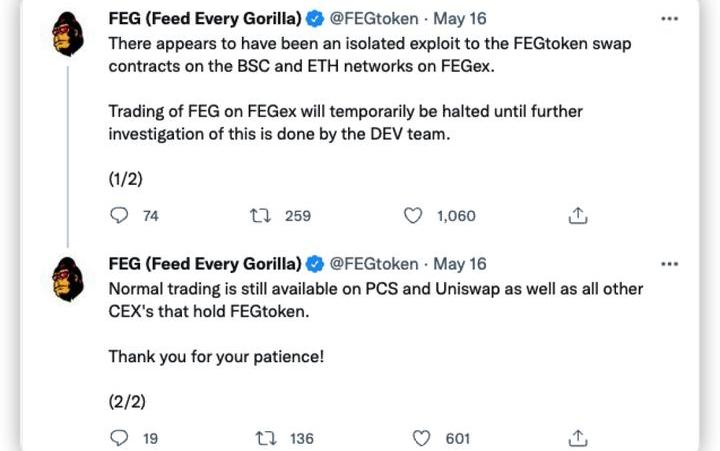

北京時間2022年5月16日,知道創宇區塊鏈安全實驗室監測到多鏈DeFi協議FEG遭到閃電貸攻擊,攻擊者竊取144ETH和3280BNB,損失約130萬美元。

5月17日,多鏈DeFi協議FEG再次受到攻擊,攻擊者竊取291ETH和4343BNB,損失約190萬美元,其中BSC130萬美元,以太坊鏈60萬美元。

分析

該協議在BSC和Ether上都被攻擊了,下面的圖分別是兩鏈上的攻擊事件交易哈希。本次攻擊事件主要原因是swapToSwap()函數中path地址可被攻擊者控制。

刪除 Tornado Cash 惡意代碼的提案已通過,攻擊者可在兩天內進行更改:5月27日消息,刪除 Tornado Cash 惡意代碼的提案已獲得通過,攻擊者集成到協議中的惡意代碼將被刪除,代幣持有者將重新控制 Tornado Cash 的 DAO 治理權,但攻擊者還有兩天時間進行潛在更改。

此前報道,Tornado Cash 攻擊者發布一項恢復治理的新提案,若通過協議將刪除惡意代碼。[2023/5/27 9:45:57]

基礎信息

攻擊合約:0x9a843bb125a3c03f496cb44653741f2cef82f445

攻擊者地址:0x73b359d5da488eb2e97990619976f2f004e9ff7c

漏洞合約地址:

BSC:0x818e2013dd7d9bf4547aaabf6b617c1262578bc7

Ether:0xf2bda964ec2d2fcb1610c886ed4831bf58f64948

攻擊tx:

Compound 114號提案通過,將在兩天內實施:金色財經報道,Compound Governance發文稱,114號提案(Proposal 141)以618,747票獲得通過,符合法定人數,該提案將在兩天內實施。據了解,114號提案提議修改五個Compound v2市場的借款上限和抵押系數,涉及BAT、COMP、SUSHI抵押系數以及LINK、UNI借款上限調整。[2023/1/1 22:19:19]

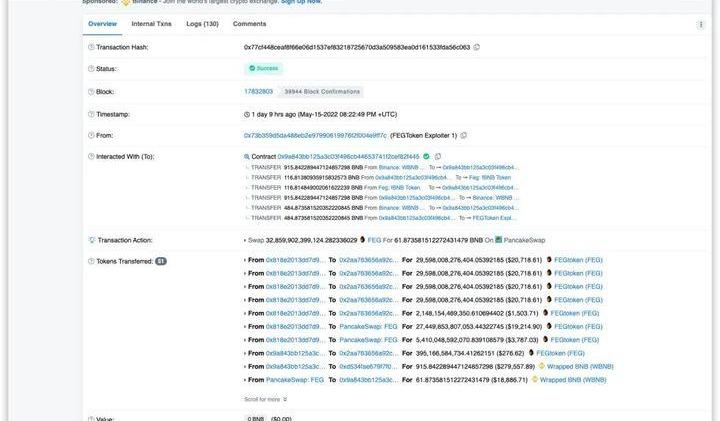

BSC:0x77cf448ceaf8f66e06d1537ef83218725670d3a509583ea0d161533fda56c063

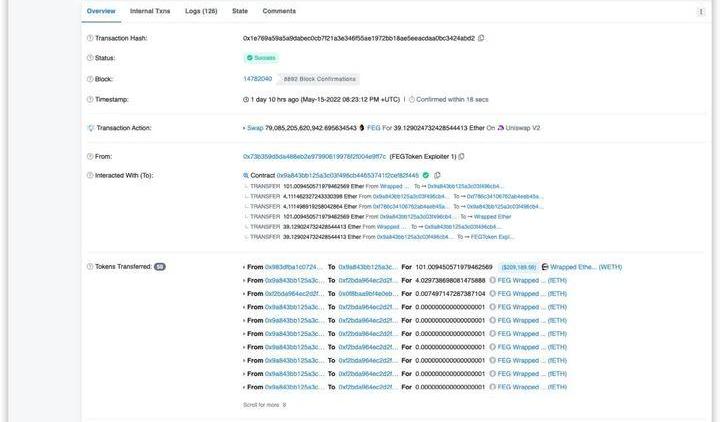

Ether:0x1e769a59a5a9dabec0cb7f21a3e346f55ae1972bb18ae5eeacdaa0bc3424abd2

攻擊流程

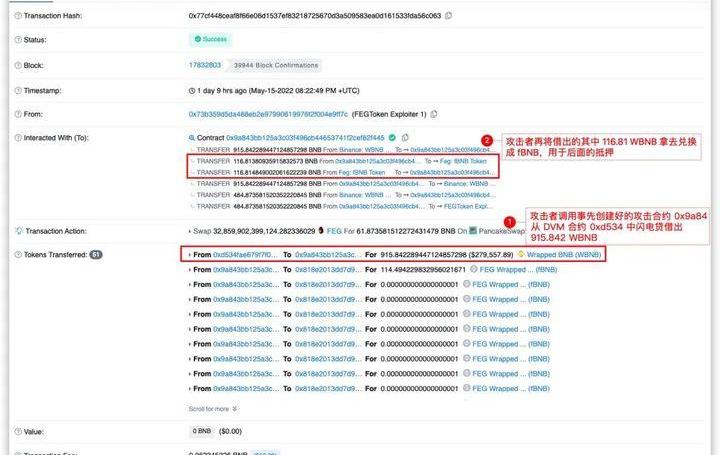

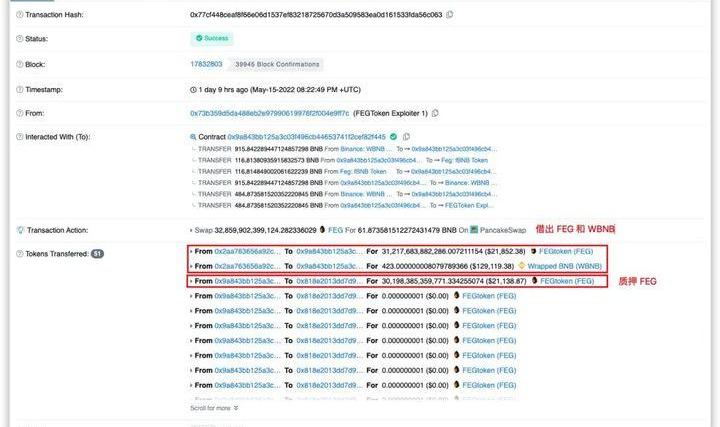

1.攻擊者0x73b3調用事先創建好的攻擊合約0x9a84從DVM中閃電貸借出915.842WBNB,接著將其中的116.81WBNB兌換成115.65fBNB。

數據:BTC巨鯨1LQoW兩天內累計增持879枚BTC:8月24日消息,據Tokenview鏈上數據顯示,比特幣鯨魚1LQoWist8KkaUXSPKZHNvEyfrEkPHzSsCd今日于06:17:34增持165枚BTC,近兩天內累計增持879枚BTC。當前該鯨魚地址余額為134,395.78BTC,持有量排名第三。[2022/8/24 12:45:09]

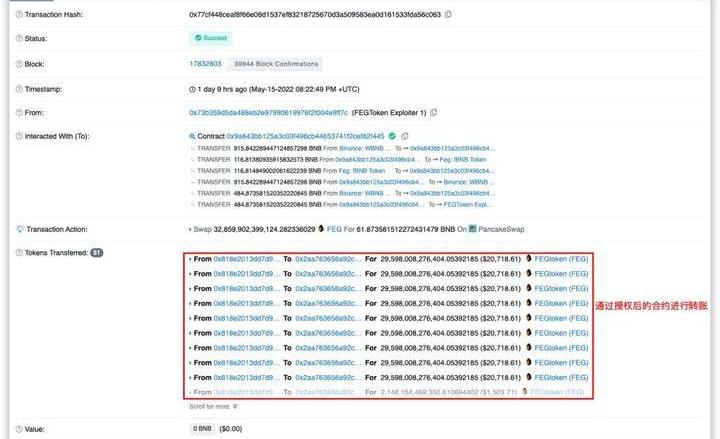

2.攻擊者0x73b3通過攻擊合約0x9a84創建了10個合約以便后面利用漏洞。

3.攻擊者0x73b3將第一步中兌換得到的fBNB通過函數depositInternal()抵押到FEGexPRO合約0x818e中。

4.攻擊者0x73b3調用depositInternal()和swapToSwap()函數使得FEGexPRO合約0x818e授權fBNB給第二步創建好的合約,重復多次調用授權fBNB給創建的10個合約。

GameStop的NFT市場交易量在兩天內超過Coinbase NFT市場交易量:7月14日消息,美國游戲零售商GameStop新NFT市場公開測試版僅上線兩天交易量已達3167枚ETH(約合350萬美元),雖然與OpenSea相比微不足道,但其已接近Coinbase NFT市場歷史交易量的兩倍,而GameStop尚未開始提供其視為市場計劃核心產品的游戲NFT。

Dune Analytics數據顯示,Coinbase的NFT市場自推出以來交易量總計1704枚ETH,約合180萬美元。(Decrypt)[2022/7/14 2:12:29]

5、由于上一步中已經將攻擊者0x73b3創建的10個合約都已授權,攻擊者用這些已被授權的合約調用transferFrom()函數將FEGexPRO合約0x818e每次轉走113.452fBNB。

動態 | 價值3.8億美元LTC兩天內被轉移進41個新錢包 疑似“巨鯨”活動:據ambcrypto消息,11月30日至12月1日期間,41個新錢包地址躋身LTC富豪榜,每個地址擁有約30萬枚LTC,共計約1230萬枚LTC,占LTC總流通量的20.69%。按轉賬時的價格計算,價值約為3.8億美元。因此,LTC的市值在一天內大漲60%。此次資金流動有三種可能性:一是“巨鯨”地址的活動,將資金分拆至多個錢包;二是一些機構投資者將資金轉移到自己的賬戶,但這種說法只是猜測;三是交易所將用戶資金轉移進冷錢包。[2018/12/6]

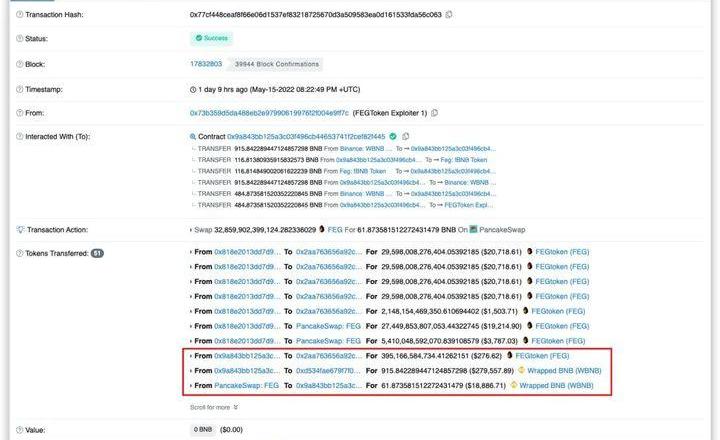

6、攻擊者0x73b3又從PancakePair的LP交易對0x2aa7中借出31217683882286.007的FEG和423WBNB并重復上面的第三步、第四步和第五步,最終獲得。

7、最后歸還閃電貸,將上面攻擊獲得的所有WBNB轉入攻擊合約0x9a84中。

細節

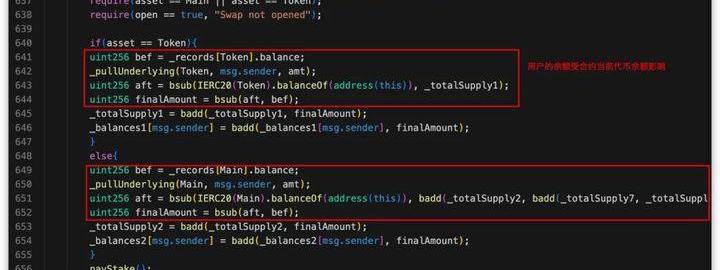

查看FEGexPRO合約,我們能看到depositInternal()函數和swapToSwap()函數的具體邏輯。其中depositInternal()函數進行質押,用戶的余額受到合約當前代幣余額的影響,第一次攻擊者正常質押后balance也正常增加,而由于當前合約代幣余額沒變,后面的質押只需要傳入最小值調用即可。

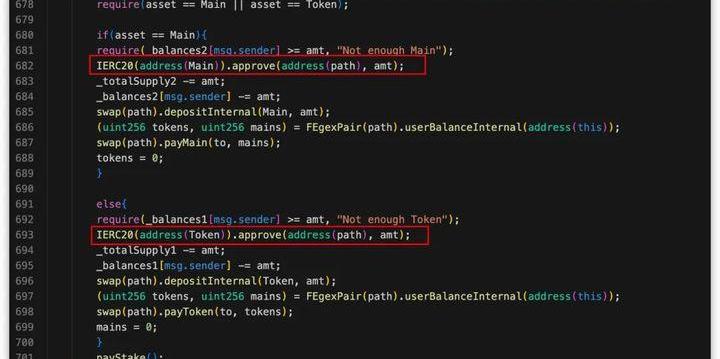

通過調用swapToSwap()函數傳入惡意的path地址參數,當前合約代幣余額并不會受到影響,IERC20(address(Main)).approve(address(path),amt);這樣就能給path地址進行當前合約fBNB的授權。

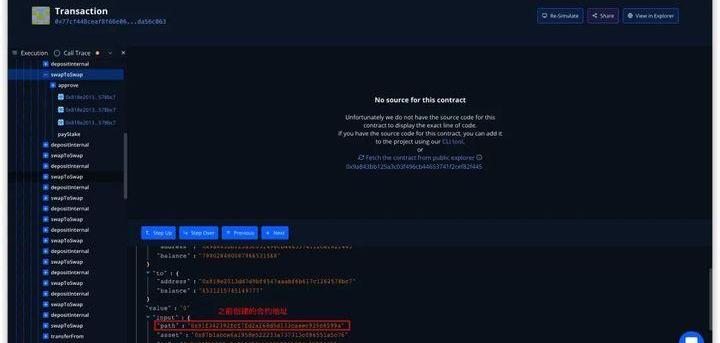

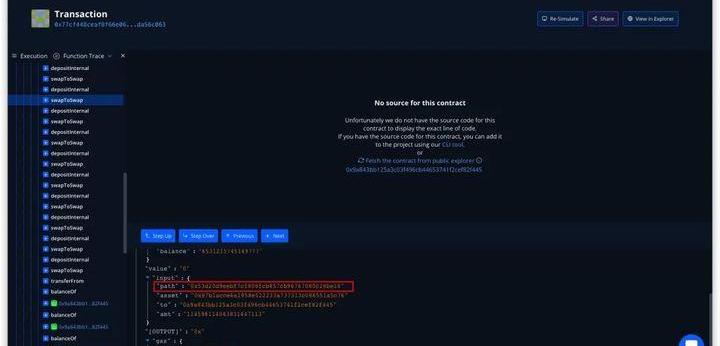

攻擊者通過反復調用depositInternal()和swapToSwap()就可以讓FEGexPRO合約將fBNB反復授權給攻擊者傳入的惡意合約path地址。其他地址轉走的代幣數量就是攻擊者第一次質押的代幣數量減去手續費的數量。通過查看Debugger中的信息,我們可以發現傳入的path地址參數都是攻擊流程中創建的合約地址。

后續

在16日的攻擊之后,次日攻擊者又進行了一次攻擊,但更換了攻擊地址。

攻擊合約:0xf02b075f514c34df0c3d5cb7ebadf50d74a6fb17

攻擊者地址:0xf99e5f80486426e7d3e3921269ffee9c2da258e2

漏洞合約:0xa3d522c151ad654b36bdfe7a69d0c405193a22f9

攻擊tx:

BSC:0xe956da324e16cb84acec1a43445fc2adbcdeb0e5635af6e40234179857858f82

Ether:0c0031514e222bf2f9f1a57a4af652494f08ec6e401b6ae5b4761d3b41e266a59

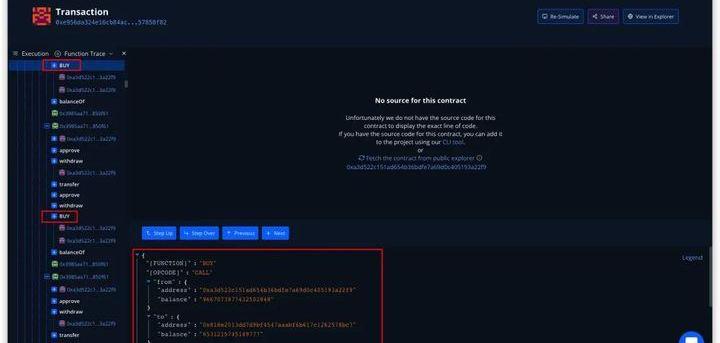

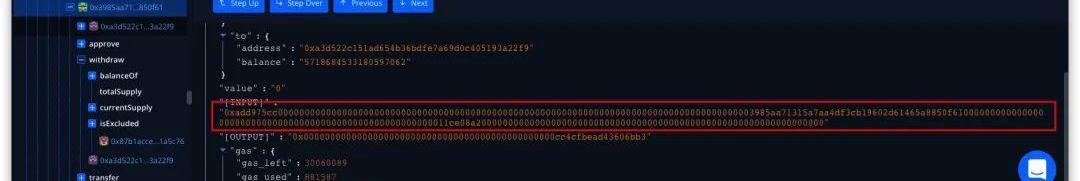

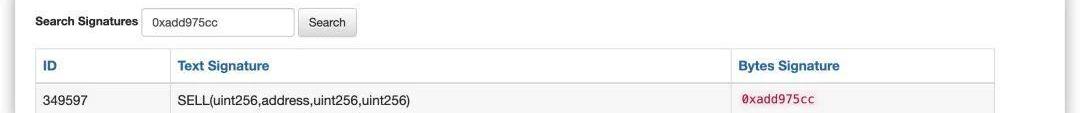

由于R0X漏洞合約0xa3d5未開源,我們試著從Debugger中進行分析,發現和第一次的攻擊流程類似,但還用了BUY()輔助存入和SELL()函數進行輔助提取。

總結

該次攻擊的主要原因是未驗證swapToSwap()函數中path地址參數,導致可以被攻擊者任意傳入使得FEGexPRO合約將自身代幣授權給攻擊者傳入的所有惡意path地址。建議合約在開發時要對所有傳入的參數進行校驗,不要相信攻擊者傳入的任何參數。

什么是數字貨幣現貨交易?數字貨幣現貨交易是指以即時交割的方式交易數字貨幣。簡言之,就是一手交錢一手交貨,交易即時完成.

1900/1/1 0:00:00如果說公鏈是加密圈內永恒的敘事,那么孫宇晨就是開啟幣圈精彩章回的鑰匙。七月下旬至今,短短一個月,孫宇晨除了參與直播,還現身元宇宙話題峰會,發消息意欲收購騰訊幻核平臺,準備購入特斯拉拋售的比特幣,

1900/1/1 0:00:00原文作者:Samantha原文標題:It’stimeforDAOstogetalittlemoreboring DAO一直以來的代名詞是自由、權利下放、無邊界....似乎一切那么符合人性.

1900/1/1 0:00:00比特幣反彈站上31000美元Bitfinex交易所多頭押注創高度過價格相對平靜的周末之后,比特幣(BTC)在臺北時間周一(6日)開始發力上攻,突破3萬美元關卡上方之后,進一步升破31000美元.

1900/1/1 0:00:00Vitalik在2021年曾說:Ingeneral,myownviewisthatintheshortterm.

1900/1/1 0:00:00去中心化治理比其他任何事情都更需要社區的承諾和時間。由于代幣持有者的數量如此之多,讓所有代幣持有者行使投票權不太現實。目前,協議實現的治理選民參與率平均只有5-10%.

1900/1/1 0:00:00