BTC/HKD+1.05%

BTC/HKD+1.05% ETH/HKD+0.96%

ETH/HKD+0.96% LTC/HKD+0.22%

LTC/HKD+0.22% ADA/HKD+1.87%

ADA/HKD+1.87% SOL/HKD+4.99%

SOL/HKD+4.99% XRP/HKD+1.37%

XRP/HKD+1.37%前言

北京時間2022年4月15日,知道創宇區塊鏈安全實驗室監測到DeFi協議RikkeiFinance遭到黑客攻擊,被盜資金中已有2600枚BNB被轉入TornadoCash。

分析

攻擊事件如下圖所示:

基礎信息

攻擊合約:

0xe6df12a9f33605f2271d2a2ddc92e509e54e6b5f

0x9ae92cb9a3ca241d76641d73b57c78f1bcf0b209

加密支付應用Strike將集成USDT:5月22日消息,基于比特幣閃電網絡建立的加密支付應用Strike宣布將 Tether (USDT) 整合到其平臺上。[2023/5/22 15:19:21]

攻擊者地址:

0x803e0930357ba577dc414b552402f71656c093ab

惡意預言機地址:

0xa36f6f78b2170a29359c74cefcb8751e452116f9

0x99423d4dfce26c7228238aa17982fd7719fb6d7f

攻擊tx:

0x93a9b022df260f1953420cd3e18789e7d1e095459e36fe2eb534918ed1687492

現場 | Parity CTO Fredrik Harrysson:平行鏈很快會啟動:金色財經報道,由Web3基金會主辦的Web3大會10月30日在上海舉行。Parity首席技術官Fredrik Harrysson在會上透露,波卡平行鏈很快會啟動,目前在Rococo測試,Rococo是專為平行鏈建立的無激勵的測試網。Fredrik Harrysson還介紹了substrate。他表示,在開發substrate之前接觸了很多企業了解它們需求,其中之一是鏈下工作機制,鏈下工作機制讓區塊鏈可以觸達環境信息。同時企業不希望把所有信息公開例如web請求等,平行鏈滿足它們需求,而且還可以共享安全性。Parity首席執行官Jutta Steiner在會上還介紹了Parity布局,Parity有生態發展部門、孵化器、專門負責DeFi的小組。[2020/10/30]

0x4e06760884fd7bfdc076e25258ccef9b043401bc95f5aa1b8f4ff2780fa45d44

聲音 | 瑞士銀行Maeriki Baumann:已有400位新客戶希望提供加密貨幣產品:據瑞士媒體Swissinfo報道,管理82億美元資產的瑞士蘇黎世私人銀行Maerki Baumann表示,有400位新客戶希望該行未來提供加密貨幣產品。雖然面臨激烈的市場競爭,利潤受到影響,但該銀行已經選擇為了重振業務而接受區塊鏈領域。[2019/8/23]

被攻擊預言機地址:

0xd55f01b4b51b7f48912cd8ca3cdd8070a1a9dba5

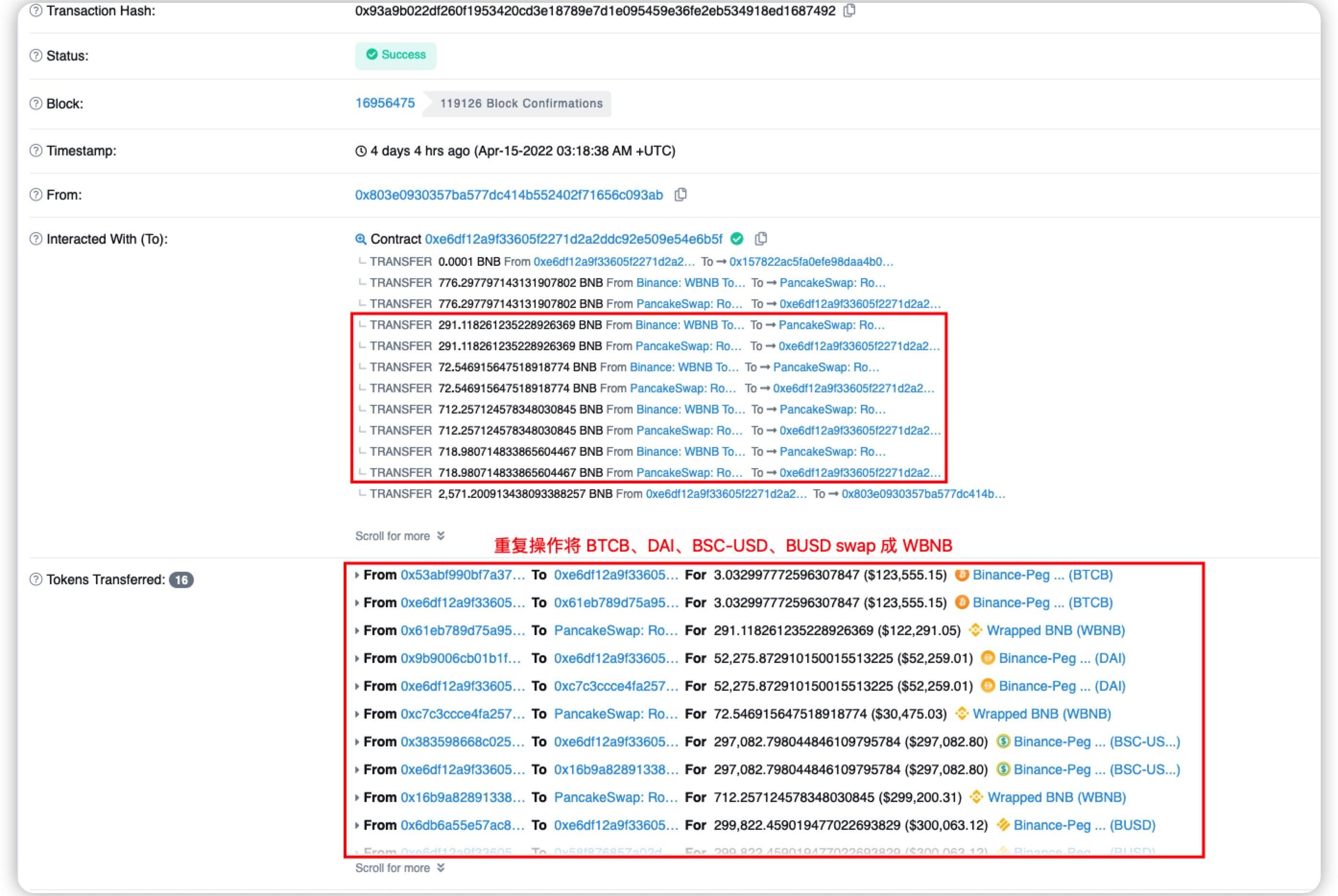

流程

攻擊者的攻擊流程如下:

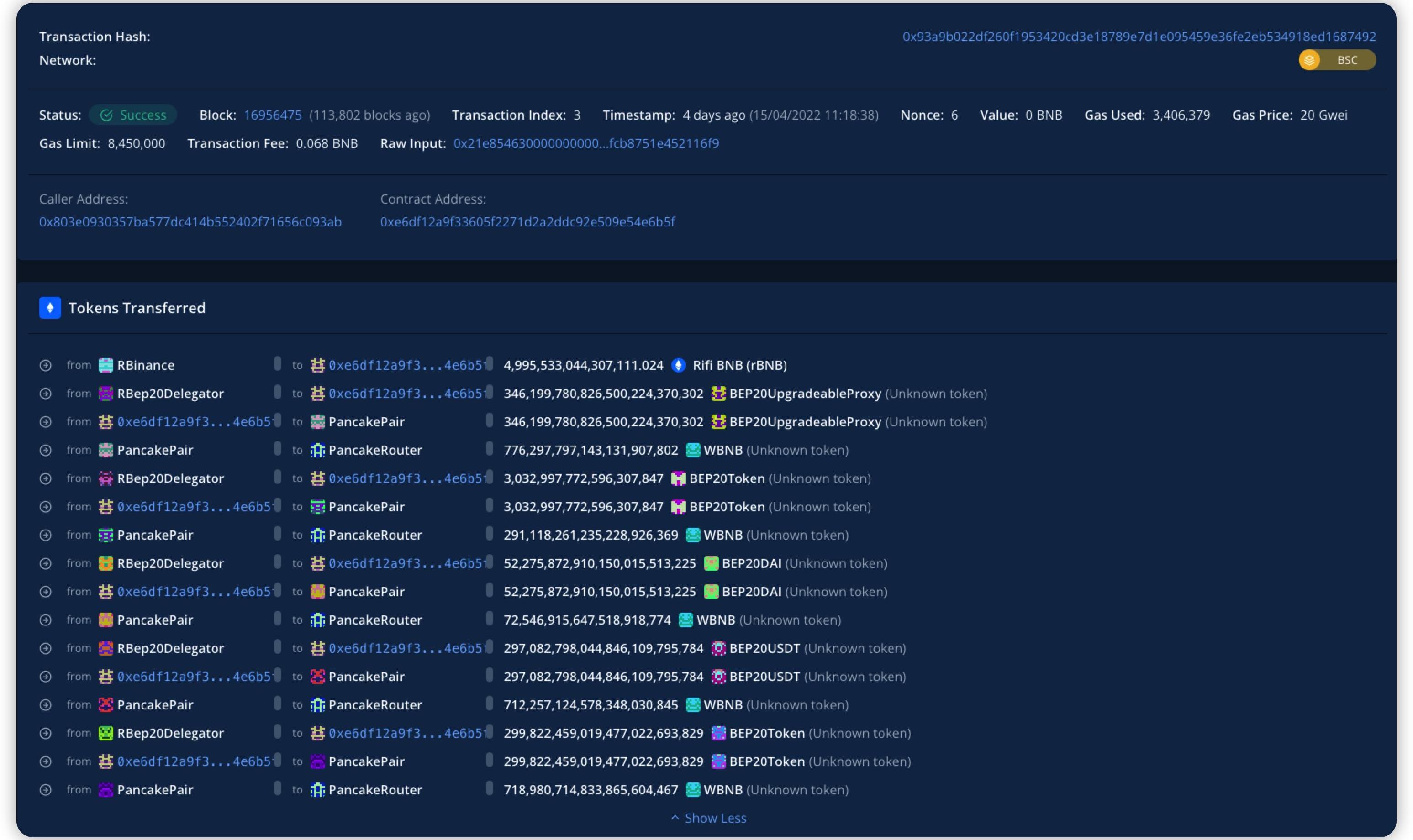

1.攻擊者調用external可見性的setOracleData()函數將預言機設置為自己的惡意預言機。

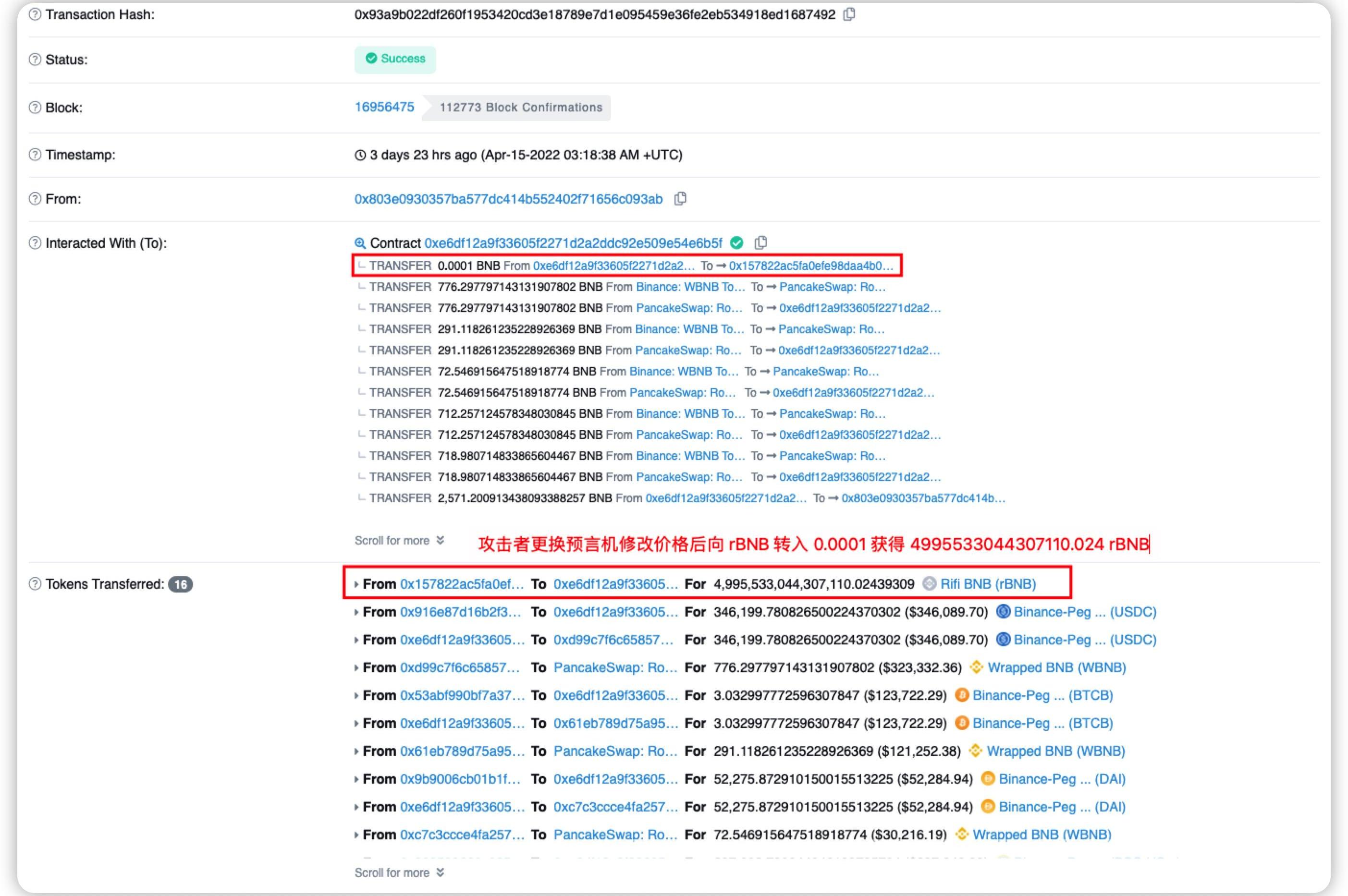

2.由于惡意預言機替換了原來的預言機,導致預言機輸出的rTokens價格可以被攻擊任意操控。攻擊者向RBinance合約發送0.0001BNB獲得4995533044307110.024rBNB。

聲音 | ShapeShift首席執行官Erik Voorhees:比特幣極端主義存在缺陷 開放的市場導致山寨幣繼續存在:據Bitcoin News消息,ShapeShift首席執行官Erik Voorhees最近在社交媒體上指出了比特幣極端主義心態的內在缺陷,開放的市場導致山寨幣將繼續存在于加密貨幣領域。作為回應,一位評論員提出TCP/IP是開放的市場的壟斷,但Voorhees認為還有許多其他流行的互聯網協議,如VOIP、SMTP和http。[2019/1/30]

3.由于兌換了大量的rBNB,所以攻擊者借出346199.781USDC。

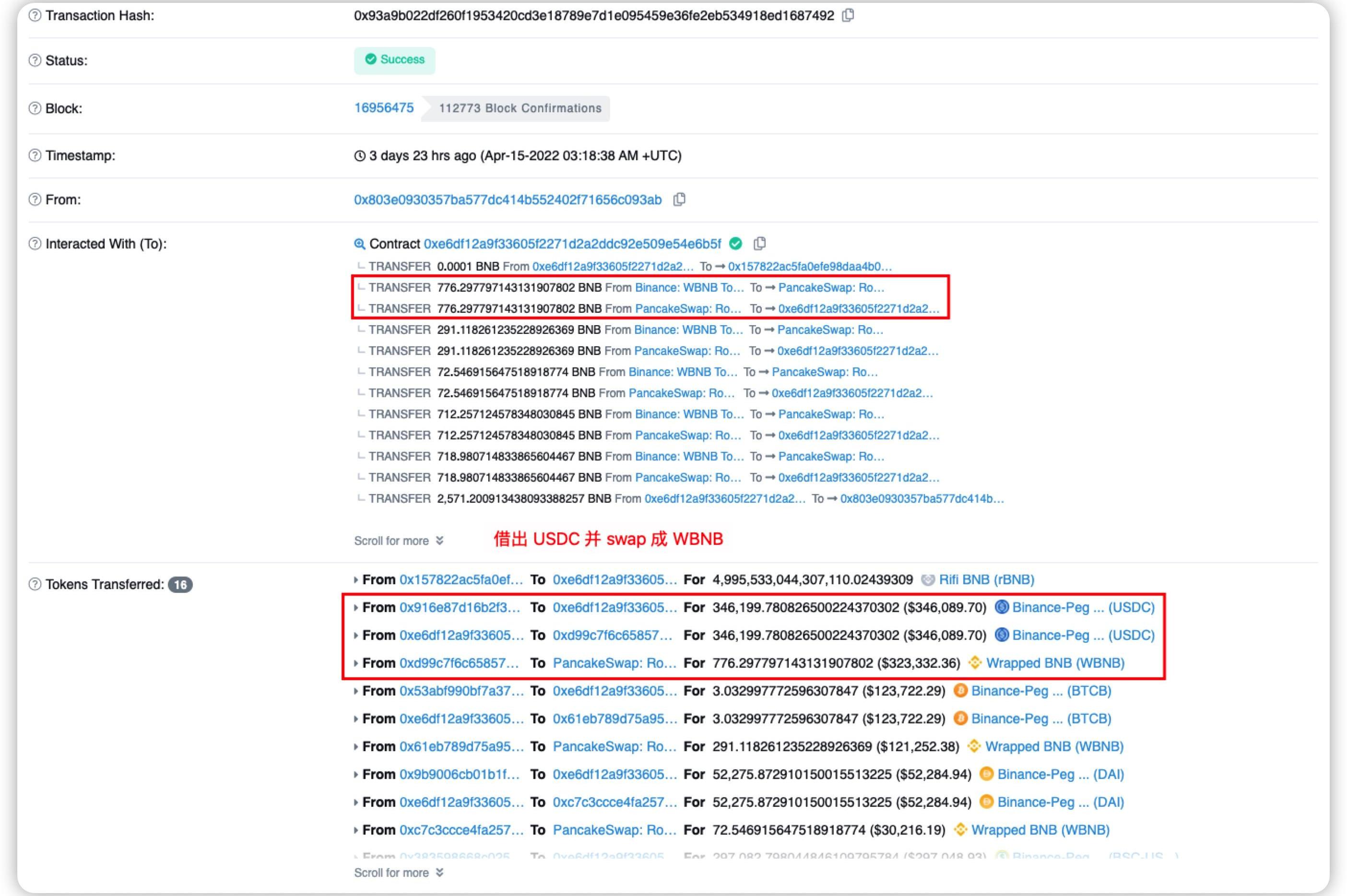

4.攻擊者將借出的346199.781USDC兌換成776.298WBNB。

5.攻擊者重復第三步和第四步操作分別借出3.033BTCB、52275.873DAI、297082.798BSC-USD、299822.459BUSD并兌換成相應的WBNB。

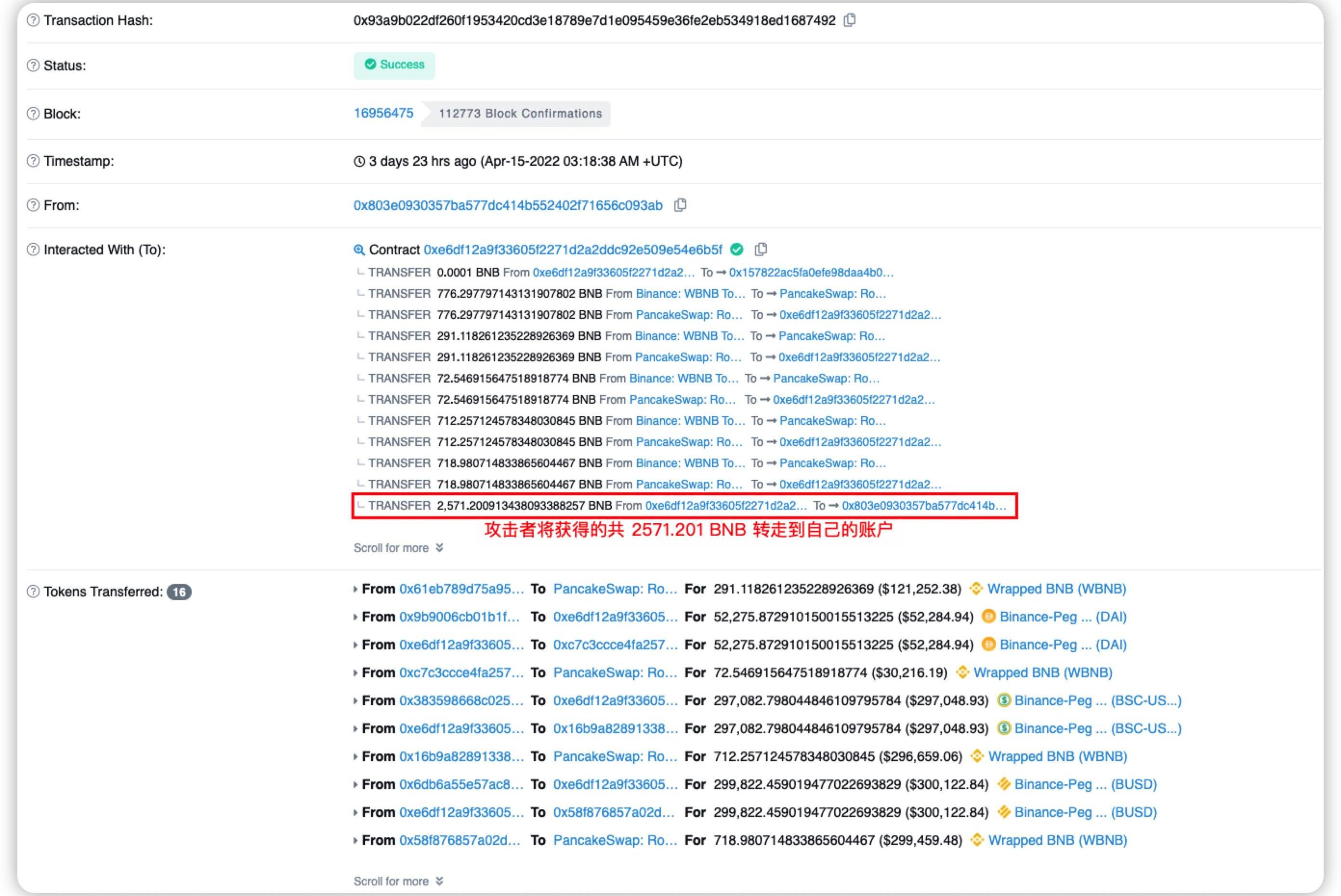

6.將兌換的共2571.201BNB轉移到攻擊者賬戶上。

7.最后攻擊者再次調用setOracleData()還原預言機狀態。

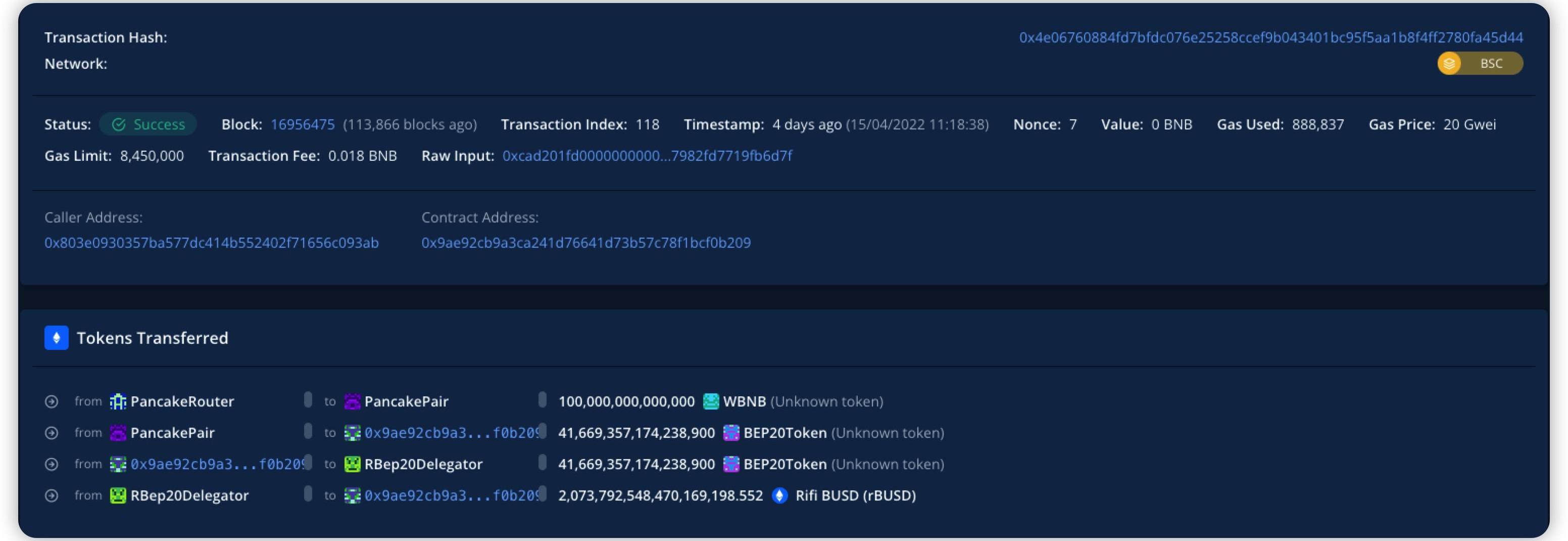

另外一次攻擊的手法相同,只是先將BNB兌換成BUSD再轉去RBinance獲得rBUSD。

細節

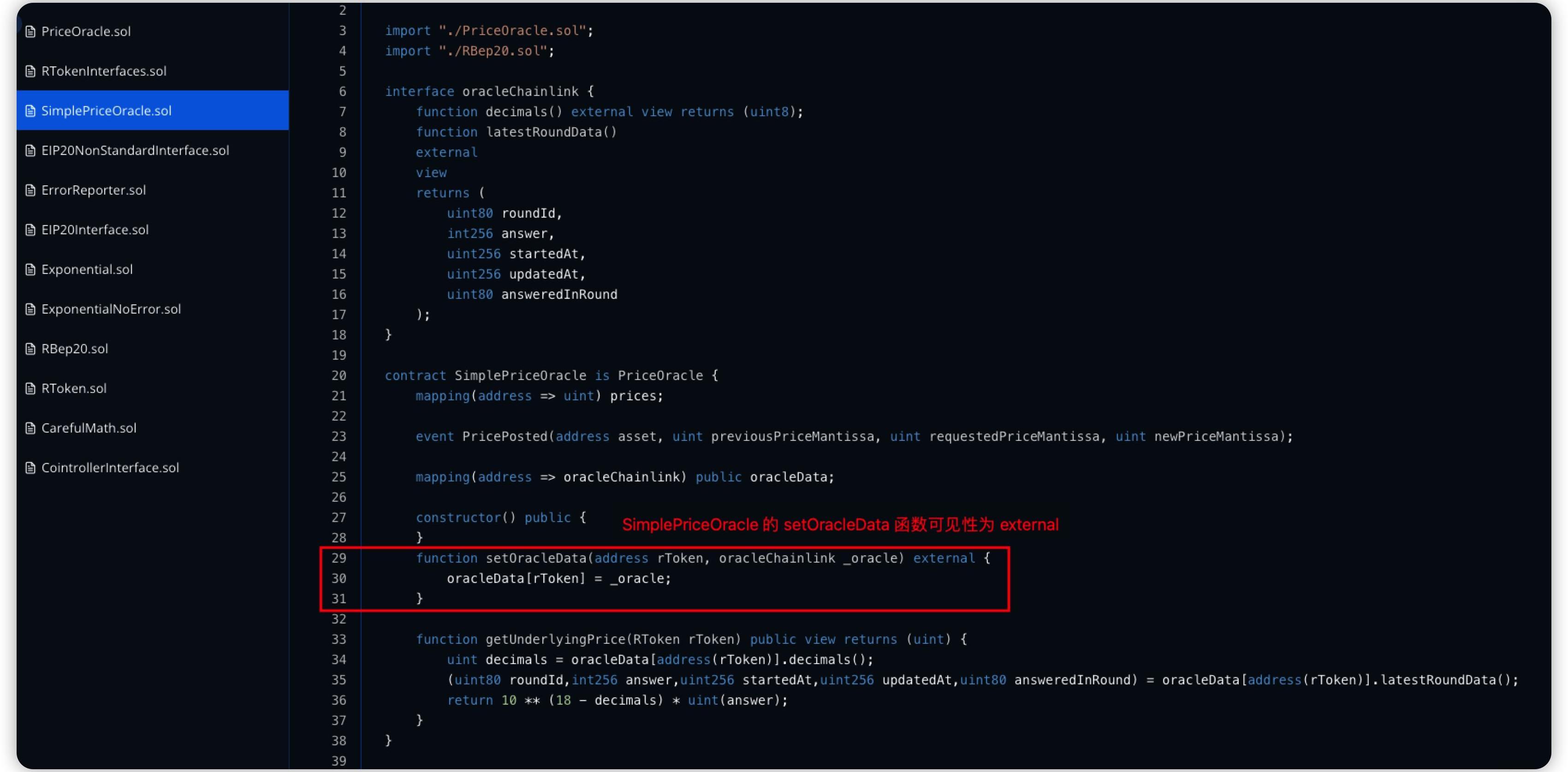

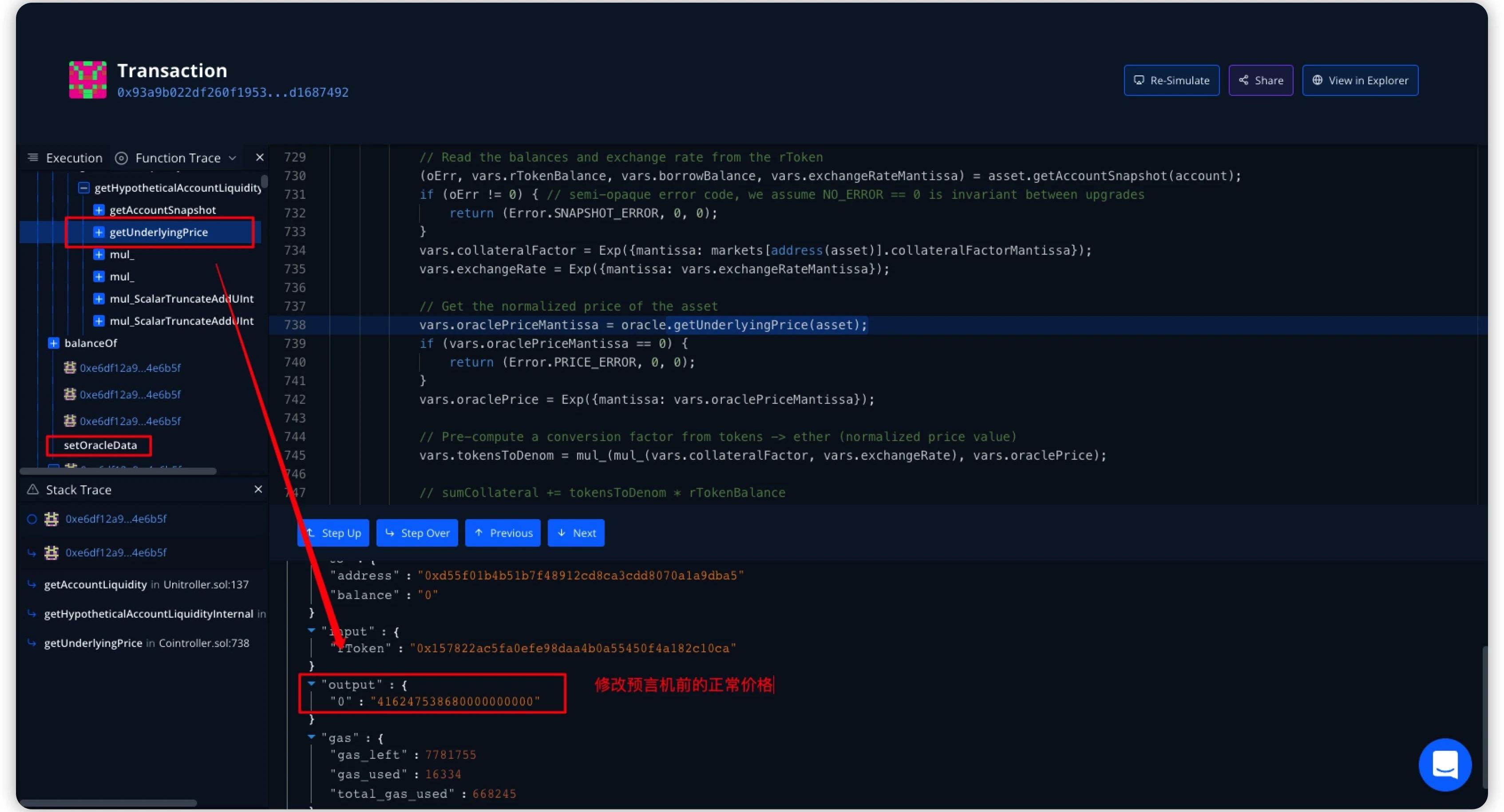

問題點就在于Cointroller中的SimplePriceOracle.sol(https://bscscan.com/address/0xd55f01b4b51b7f48912cd8ca3cdd8070a1a9dba5#code)合約,其setOracleData的可見性為external,可以被外部調用。

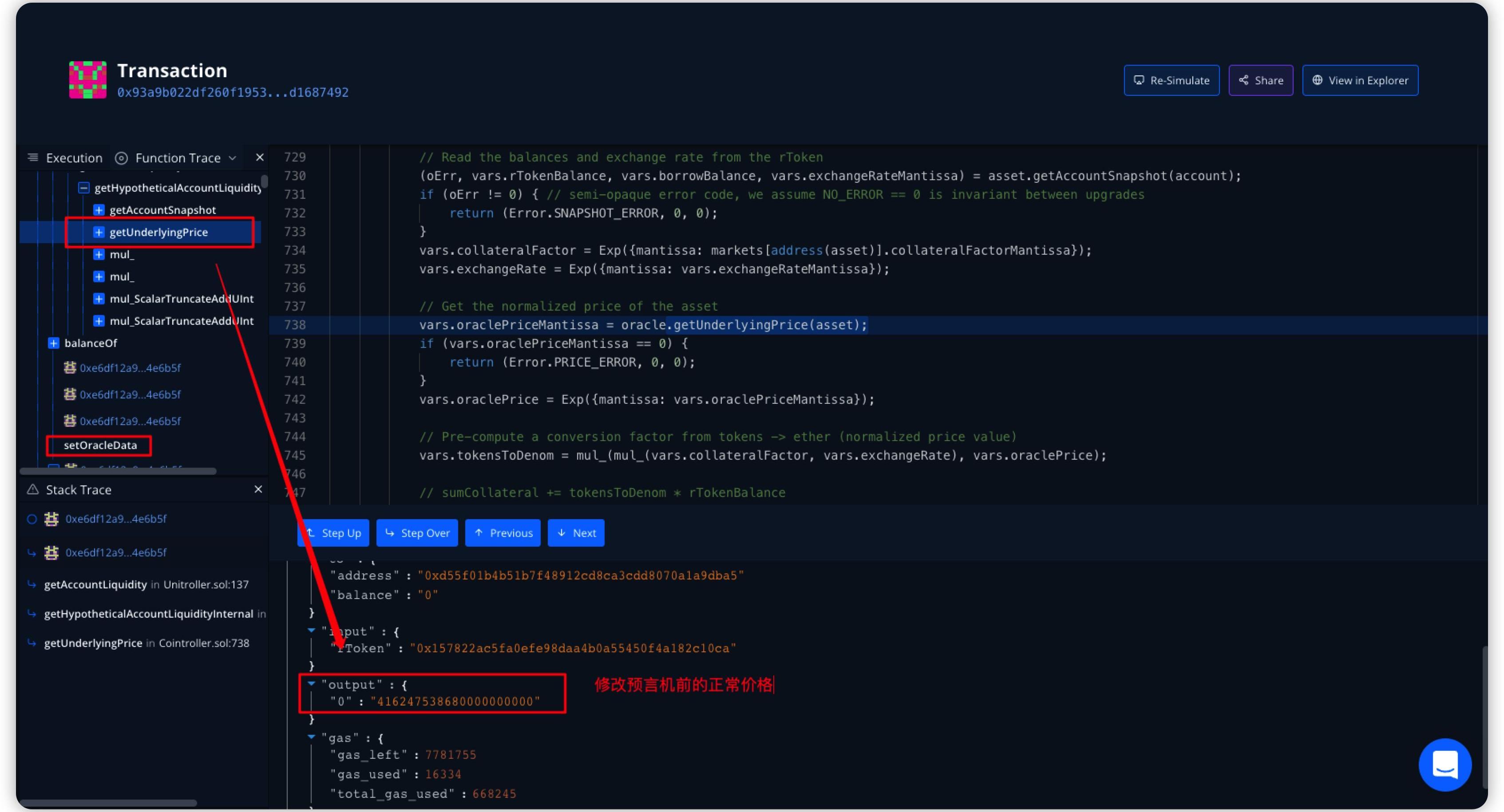

修改預言機前的正常價格為416247538680000000000。

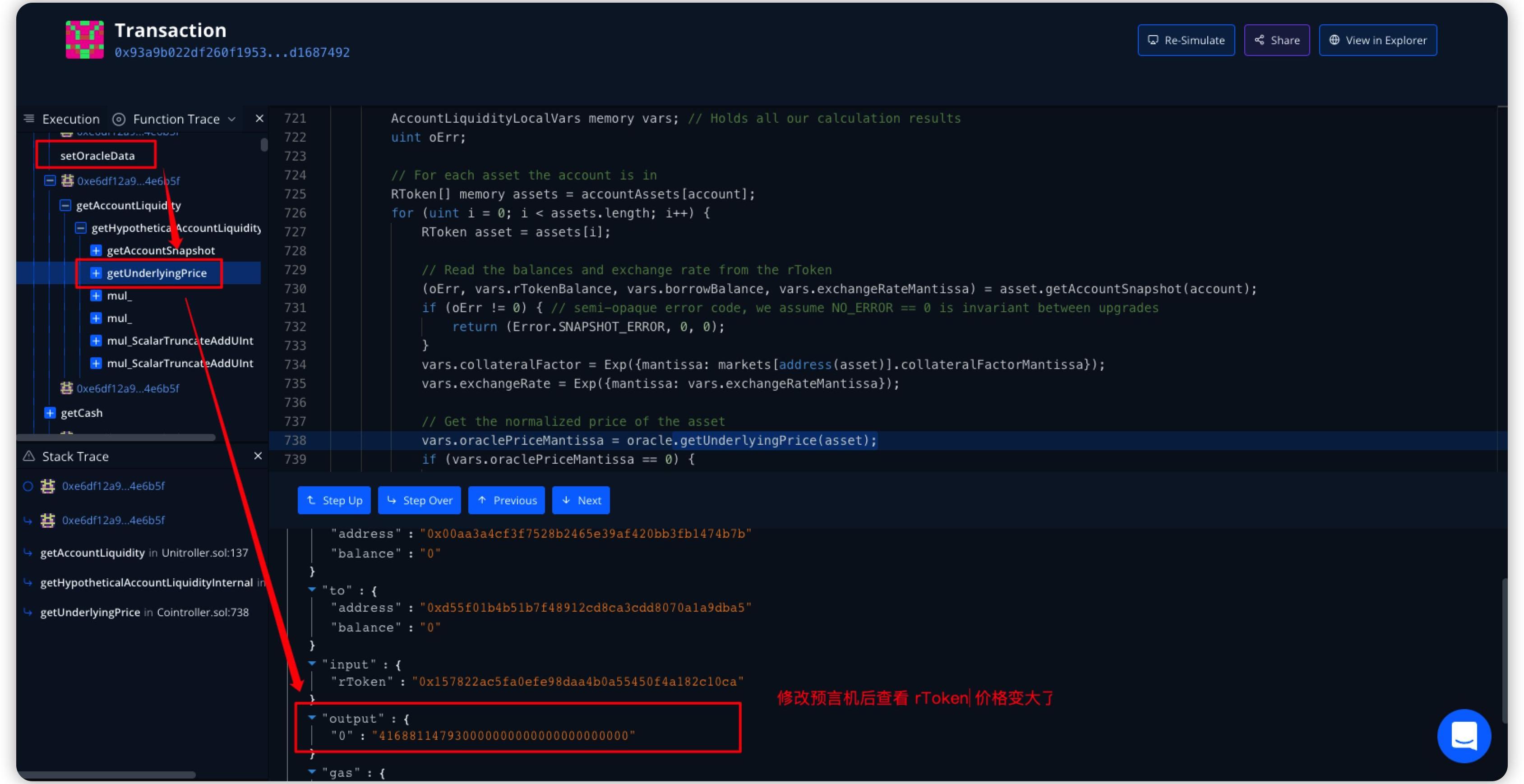

將rToken0x1578的預言機修改為惡意預言機0xa36f。

設置惡意預言機后將rToken價格提升到416881147930000000000000000000000。

后續處理

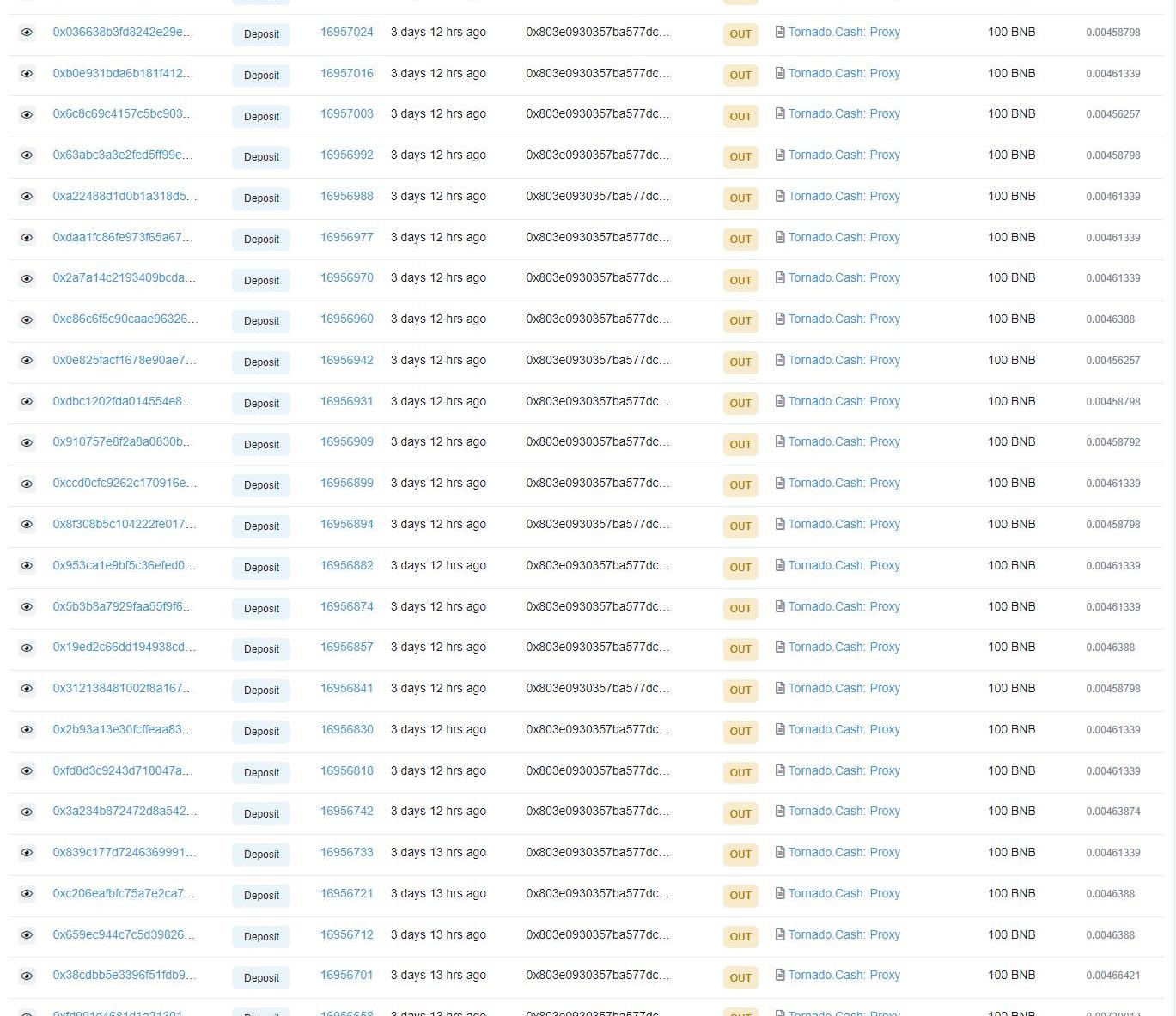

攻擊者將盜取的BNB分批次轉入TornadoCash中。

RikkeiFinance官方稱將全額補償漏洞利用攻擊中受影響的所有用戶。

總結

由于合約沒有對setOracleData函數的可見性進行限制,導致了攻擊者可以任意修改預言機地址,從而獲取了從合約中代幣,所以我們在寫合約時一定要嚴格限制函數的可見性。

Tags:RIKBNBUSDTORPrincess Striker GemBNBPotusdp幣盈利模式Patientory

前言 北京時間4月28日,Fantom平臺DEUS協議又一次遭到攻擊,損失約1340萬美元,知道創宇區塊鏈安全實驗室第一時間跟蹤本次事件并分析.

1900/1/1 0:00:00穩定幣發行商Terra目標購入100億美元比特幣作為其儲備資產。在此過程中涉及數次的收購,一旦完成,這將使Terra成為比特幣最大的單一持有者——僅次于中本聰.

1900/1/1 0:00:00每周摘要:CPI指數發布后,比特幣價格持續下跌。ERC-721R發布,NFT買家可退還錢款,該舉措能否進一步增加買家們對NFT項目方的信任?Juno社區投票否決18號提案,拒絕和CCN平分沒收代.

1900/1/1 0:00:00公鏈發展與存在的問題 截至2021年底,以太坊上的TVL,已從2021年1月的200億美元,迅速增長到高峰值超過1800億美元.

1900/1/1 0:00:001.浮點數運算的精度問題不同于常見的智能合約編程語言Solidity,Rust語言原生支持浮點數運算。然而,浮點數運算存在著無法避免的計算精度問題.

1900/1/1 0:00:00一、JunoNetwork介紹1.概覽—為什么要有JunoJuno由社區推動開發,是由CosmosSDK打造的一條layer1公鏈,使用Tendermint共識模塊,接入IBC協議.

1900/1/1 0:00:00