BTC/HKD-0.47%

BTC/HKD-0.47% ETH/HKD-0.31%

ETH/HKD-0.31% LTC/HKD-0.85%

LTC/HKD-0.85% ADA/HKD-0.5%

ADA/HKD-0.5% SOL/HKD-1.16%

SOL/HKD-1.16% XRP/HKD-0.82%

XRP/HKD-0.82%前言

前段時間,PolyNetwork被盜事件的一個小插曲,一地址向黑客地址轉賬在inputdata中告知其USDT已被凍結,不要使用USDT,黑客知曉后向該地址轉賬13.37ETH。

事后很多人便通過inputData在區塊鏈上“聊天”向黑客“索要”虛擬貨幣,那么我們經常在區塊鏈瀏覽器中看到的inputData到底是什么?知道創宇區塊鏈安全實驗室為您解答。

Inputdata

在以太坊協議中,當交易為合約創建時,inputdata是賬戶初始化程序的EVM代碼;

而當交易為消息調用時,inputdata是合約函數調用數據。

正常情況下簡單的消息調用如調用轉賬函數時需要填寫你要轉賬的地址_to和你要轉賬的數量_amount,這些基本信息都包含在inputdata里面。

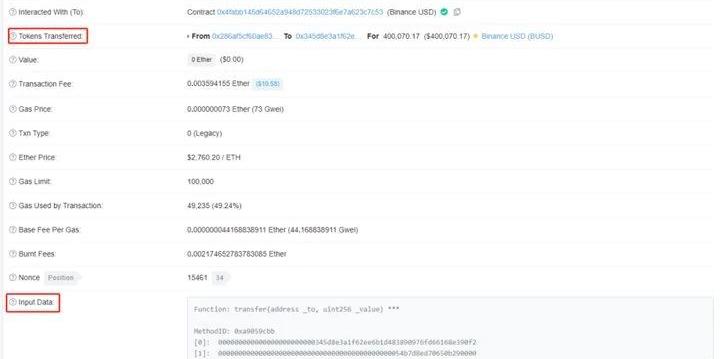

我們通過一個調用合約的轉賬交易具體分析,來理解消息調用時inputdata的結構。

解析形式:

原始形式:

歐盟委員會提議加強紙幣和數字歐元法定貨幣地位的監管:金色財經報道,歐盟委員會提議加強紙幣和數字歐元法定貨幣地位的監管。[2023/8/13 16:23:45]

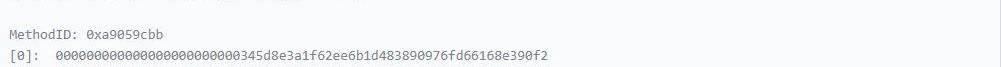

我們將原始的inputdata分為三個部分進行分析:

0xa9059cbb:函數標識符

000000000000000000000000345d8e3a1f62ee6b1d483890976fd66168e390f2:第一個參數為address即你要轉賬的地址,并補位到32字節即64個16進制字符

0000000000000000000000000000000000000000000054b7d8ed70650b290000:第二個參數為value即你要轉賬的數量,并補位到32字節即64個16進制字符

通過對比分析我們可以發現inputdata的基本結構為函數標識符+參數。

函數標識符

這里的函數標識符即為函數選擇器,根據官方文檔可知函數選擇器是某個函數簽名的Keccak哈希的前4字節。

我們可以通過代碼bytess4(keccake256("transfer(adddress,uint256)"))或者在線工具獲取這種函數簽名。

下圖可以看出加密結果的前四個字節(a9059cbb)跟inputdata中函數標識符一致。

Argent X宣布將推出Argent Web Wallet:2月8日消息,基于StarkNet的瀏覽器插件錢包Argent X宣布將推出Argent Web Wallet,可通過創建僅包含電子郵件地址的錢包來登錄StarkNet。[2023/2/8 11:55:17]

這里之所以要將函數簽名截斷到四個字節是考慮到Gas成本問題。

在一筆交易中0字節需要支付4gas,而非0字節需要68gas也就是0字節的17倍。

在SHA-3加密中生成的32字節隨機字符串更傾向于多的非0字節,所以大概成本是32x68=2176gas,而截斷成本大概為4x68=272gas,可見截斷到四個字節能夠節省約8倍的gas費。

而函數標識符的作用是指定調用哪一個函數,在同一個合約中兩個不同函數的SHA-3簽名的前4字節相同的概率是十分小的,所以截斷到四個字節實際不會影響函數調用。

參數

在evm執行字節碼的約定中,靜態類型左補齊零至64長度,而動態類型則是右補齊零至64長度。

歸納下常見的靜態類型:uint,bool,Address,bytes,動態數組類型:bytes,string,address,bytes32.....

我們通過pyethereum的ABI編碼函數來研究不同數據類型的編碼方式。

靜態類型

FTX現任CEO:SBF在沒有或只有很少文件的情況下獲得多筆貸款:金色財經報道,FTX現任首席執行官John Ray在周二的眾議院聽證會上表示,SBF在沒有或只有很少文件的情況下從該公司獲得了多筆貸款。在一個案例中,SBF同時被列為貸款的發行人和接受人,并且沒有對交易目的進行詳細記錄。

此前消息,美國聯邦檢察官已對SBF提起欺詐和共謀指控,指控其濫用其公司監管的數十億加密貨幣資產以及不真實或誤導性陳述。[2022/12/14 21:42:54]

先導入encode_abi函數

importrlpfromethereum.abiimportencode_abi

我們以函數transfer(address,uint256)為例

>encode_abi(,

).hex()

000000000000000000000000345d8e3a1f62ee6b1d483890976fd66168e390f2

0000000000000000000000000000000000000000000000000000000000000001

對于小于32字節的定長數組會被自動填充到32字節:

>encode_abi("],).hex()

//自動填充0

0000000000000000000000000000000000000000000000000000000000000001

Circle與Axelar合作開展USDC跨鏈計劃:金色財經報道,Circle宣布與Axelar建立合作伙伴關系,專注于使用USDC和跨鏈應用程序。Avalanche、Cosmos、Ethereum、Polygon和Sui將是第一批與Axelar的通用消息傳遞 (GMP) 集成的鏈。該公告是在Circle上個月宣布其原生USDC橋接協議后不久發布的。[2022/10/22 16:35:19]

0000000000000000000000000000000000000000000000000000000000000002

0000000000000000000000000000000000000000000000000000000000000003

動態類型

動態類型編碼要稍微復雜一些,需要先計算偏移量進行占位處理,我們通過一個簡單的例子來具體說明。

>encode_abi(","uint256","uint256"],

,,]

).hex()

//參數1的偏移量:32*3=96十六進制0x600000000000000000000000000000000000000000000000000000000000000060

//參數2的偏移量=參數1偏移量+參數1數據部分長度=96+32*4=224十六進制0xE000000000000000000000000000000000000000000000000000000000000000e0

知情人士:翠貝卡電影節簽約OKX作為新的頂級贊助商:6月1日消息,據知情人士消息,翠貝卡電影節(Tribeca Festival)簽約加密交易所OKX作為其新的頂級贊助商,由創意藝人經紀公司(Creative ArtistsAgency)談判達成為期三年的獨家演出合作伙伴協議,價值數千萬美元。此外除了6月8日至6月19日在曼哈頓舉行的音樂節本身之外,OKX還將為美國和國外的Tribeca節目提供全年支持。(華爾街日報)[2022/6/1 3:56:34]

//參數3的偏移量=參數2偏移量+參數2數據部分長度=224+32*4=352十六進制0x1600000000000000000000000000000000000000000000000000000000000000160

//偏移量0x60位置開始傳入參數1的數據

0000000000000000000000000000000000000000000000000000000000000003//元素個

00000000000000000000000000000000000000000000000000000000000000a1//第一個數組元素

00000000000000000000000000000000000000000000000000000000000000a2//第二個數組元素

00000000000000000000000000000000000000000000000000000000000000a3//第三個數組元素

//0xe0位置。參數2的數據

0000000000000000000000000000000000000000000000000000000000000003

00000000000000000000000000000000000000000000000000000000000000b1

00000000000000000000000000000000000000000000000000000000000000b2

00000000000000000000000000000000000000000000000000000000000000b3

//0x160位置。參數3的數據

0000000000000000000000000000000000000000000000000000000000000003

00000000000000000000000000000000000000000000000000000000000000c1

00000000000000000000000000000000000000000000000000000000000000c2

00000000000000000000000000000000000000000000000000000000000000c3

短地址攻擊

經過前面的分析當靜態類型如address長度不足32字節時EVM會根據規則將長度補齊到32字節,如果當轉賬的地址以00結尾,如0x641988625108585185752230bde001b3ebd0fc00,轉賬時將地址后面的兩個零去掉,EVM依然會認為address_to是32位的,所以它會從_value的高位取0來補充,amount的位數會多兩位也就是會乘以256。

攻擊過程如下:

將惡意轉賬地址最后一個字節的0去掉

函數標識符:a9059cbb

轉賬地址:

000000000000000000000000641988625108585185752230bde001b3ebd0fc

轉賬金額:

00000000000000000000000000000000000000000000000000000000000000001

由于EVM的補位規則,解析結果為:0xa9059cbb000000000000000000000000641988625108585185752230bde001b3ebd0fc0000000000000000000000000000000000000000000000000000000000000000100

我們分解后發現,轉賬金額已經多了兩位也就是多了一個字節,即為原來轉賬的256倍

函數標識符:a9059cbb

轉賬地址:

000000000000000000000000641988625108585185752230bde001b3ebd0fc00

轉賬金額:

00000000000000000000000000000000000000000000000000000000000000100

如何在inputdata附著信息

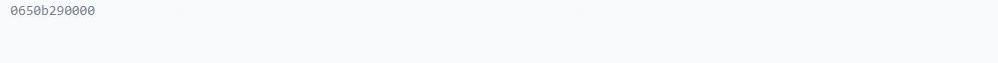

在以太坊中直接進行轉賬交易的inputdata字段默認是沒有內容的,但是我們可以通過設置錢包實現文章開頭的“聊天功能”。

我們以MetaMask錢包為例展示如何通過轉賬在inputdata字段附著一些額外的信息。

1、首先我們需要打開錢包高級選項的顯示十六進制數據開關

2、在轉賬時將你要附著的信息通過十六進制編碼后填入下方十六進制數據中,記得在開頭加上0x然后進行轉賬

3、轉賬成功后在etherscan中就能夠看到附著信息

總結

我們能夠通過交易中的inputdata將一些信息永久存儲在區塊鏈中,可以通過此項技術在食品藥品監管部門的產品防偽溯源、財稅部門的電子票據打假驗真、學術成果存證等方面實現應用落地。

我們在《DAO資金管理系列:如何構建與設計》一文,探討了DAO的前景,以及DAO管理層和財務部門應該考慮的一些基本概念.

1900/1/1 0:00:00“波卡知識圖譜”是我們針對波卡從零到一的入門級文章,我們嘗試從波卡最基礎的部分講起,為大家提供全方位了解波卡的內容,當然這是一項巨大的工程,也充滿了挑戰.

1900/1/1 0:00:00“波卡知識圖譜”是我們針對波卡從零到一的入門級文章,我們嘗試從波卡最基礎的部分講起,為大家提供全方位了解波卡的內容,當然這是一項巨大的工程,也充滿了挑戰.

1900/1/1 0:00:0010月27日,上海區塊鏈國際周·第七屆區塊鏈全球峰會圓滿結束。今年,萬向區塊鏈峰會以「數字化轉型」為主題,旨在體現近幾年來區塊鏈技術在產業升級方向上的推進.

1900/1/1 0:00:00截至2021年12月7日,中國已有超過7900件“元宇宙”相關商標注冊申請,99%以上于2021年內申請.

1900/1/1 0:00:00音樂唱片公司環球音樂集團今天宣布,他們已經組建了一個“元宇宙團體”,以BoredApeYacht樂部NFT系列中描繪的四個角色為主角,用Crypto技術重新構思了虛擬樂隊.

1900/1/1 0:00:00