BTC/HKD+0.45%

BTC/HKD+0.45% ETH/HKD-0.33%

ETH/HKD-0.33% LTC/HKD-0.75%

LTC/HKD-0.75% ADA/HKD-0.18%

ADA/HKD-0.18% SOL/HKD-0.88%

SOL/HKD-0.88% XRP/HKD-0.56%

XRP/HKD-0.56%事件背景

北京時間7月20日,有消息稱Sanshu項目方旗下的Memestake項目遭受閃電貸攻擊,損失高達10余萬美金。知道創宇區塊鏈安全實驗室對此事件展開復盤分析。

事件跟蹤

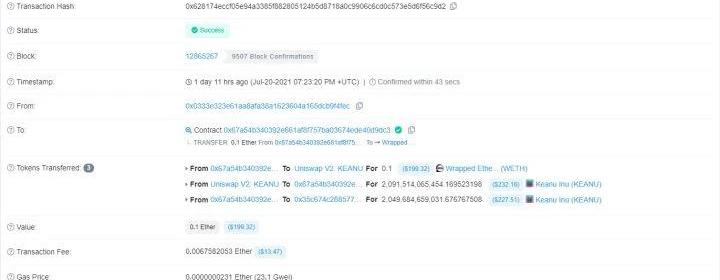

攻擊時間:2021-07-2019:23:20攻擊者地址:0x0333E323E61aa8aFA38A1623604A165dCB9F4fEC攻擊交易哈希:a):https://etherscan.io/tx/0x628174eccf05e94a3385f882805124b5d8718a0c9906c6cd0c573e5d6f56c9d2

meme幣Pepe(PEPE)過去24小時漲超55%:金色財經報道,據CoinGecko數據顯示,meme幣Pepe(PEPE)過去24小時漲幅超過55%,現報價0.000000338883美元。[2023/4/23 14:21:42]

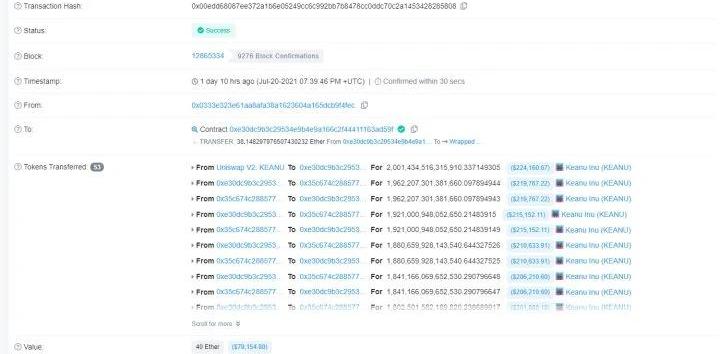

b):https://etherscan.io/tx/0x00edd68087ee372a1b6e05249cc6c992bb7b8478cc0ddc70c2a1453428285808

Membrane Finance整合加密托管技術提供商Fireblocks以支持歐元穩定幣EUROe:金色財經報道,穩定幣初創公司 Membrane Finance 宣布與加密托管技術提供商 Fireblocks 完成整合以支持其受歐盟監管的全儲備歐元穩定幣 EUROe,后者的多方計算 (MPC-CMP) 技術和 API 將為以太坊鏈上 EUROe 的發行和贖回功能提供支持。Fireblocks 目前在為 1000 多家金融機構提供服務,允許機構目前在不同的區塊鏈上進行安全結算。

據此前消息,Membrane 于去年 12 月完成 200 萬歐元種子輪融資并獲頒芬蘭電子貨幣許可證。(einnews)[2023/2/1 11:41:15]

ConsenSys DeFi產品負責人為了諷刺meme項目啟動The Degenerator:ConsenSys去中心化金融產品負責人Jordan Lyall發布推文啟動虛構DeFi項目“The Degenerator”,以嘲笑那些5分鐘就啟動的DeFi meme項目。該條推文產生熱度,獲得1200個喜歡和數百條評論,并且有人基于該玩笑鑄造了代幣MEME。不到24小時,該代幣的日交易量達到100萬美元,代幣價格一度高達40美元,目前已回落,跌至7美元。Jordan Lyall是主張反meme,他認為,meme代幣雖然有趣,但不是無害的。“有人可能會虧錢,這是一種非常冒險的投資類型,總是不停波動,全是拉盤的巨鯨。”(Decrypt)[2020/8/17]

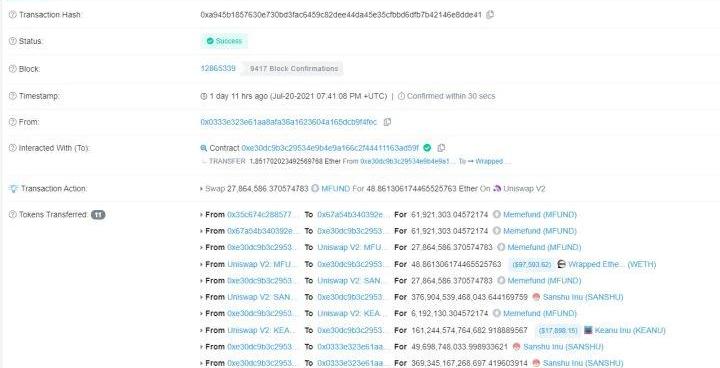

c):https://etherscan.io/tx/0xa945b1857630e730bd3fac6459c82dee44da45e35cfbbd6dfb7b42146e8dde41

動態 | 多款EOS DApp遭黑客新型交易memo攻擊:近日,PeckShield安全盾風控平臺DAppShield監測到3款EOS競猜類DApp遭到新型交易memo攻擊, 共計損失12,883個EOS。PeckShield安全人員初步分析認為:黑客通過精心構造投注交易的memo,導致游戲方服務器解析異常,從而持續中獎或導致異常大額退款。PeckShield安全人員在此提醒,開發者應在合約上線前做好安全測試,尤其是加強異常數據的處理,必要時可尋求第三方安全公司協助,幫助其完成合約上線前攻擊測試及基礎安全防御部署。[2019/4/29]

事件分析

如上圖所示,攻擊者按照攻擊交易a->b->c流程發起攻擊并獲得收益離場,攻擊復盤如下:

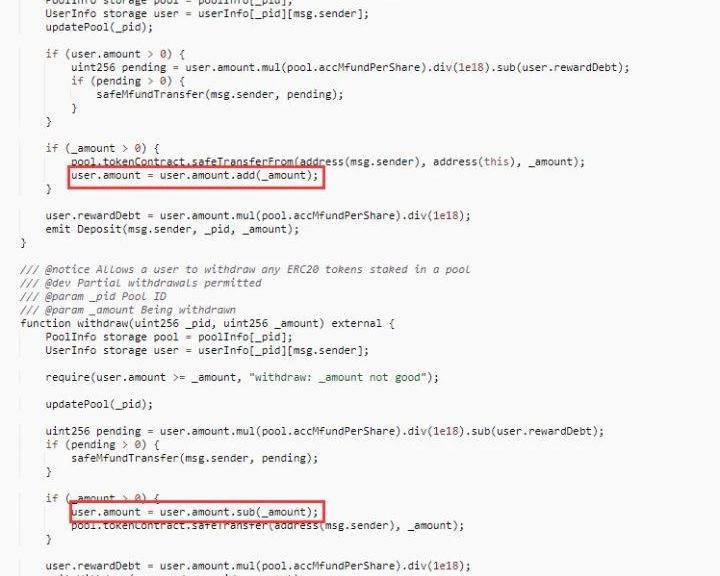

1.如a交易所示,攻擊者先從uniswap中用weth兌換2091514065454個KEANU代幣并抵押到Memestake合約(0x35C674C288577Df3e9b5dafEF945795b741c7810)中。2.如b交易所示,攻擊者再利用閃電貸借取KEANU代幣,并不斷調用Memestake合約的deposit和withdraw函數用以消耗Memestake合約的KEANU代幣,而這里就是漏洞的利用點:KEANU代幣為通縮模型代幣,即每筆交易會扣除2%的代幣用于給其他持幣用戶分紅。

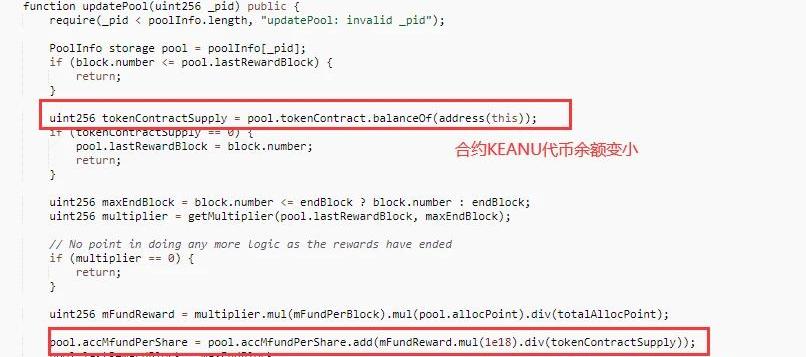

但是Memestake中deposit和withdraw函數記錄的都是轉賬發起者所支付的值,即用戶抵押100個KEANU代幣,實際到賬合約的只有98個KEANU代幣,但是提取的時候還是歸還給用戶100個KEANU代幣,所以隨著攻擊者不停的抵押提取,合約的KEANU代幣余額就越來越小。

當合約的KEANU代幣余額變少時,影響了單位KEANU代幣可兌換的MFUND代幣數量(accMfundPerShare變量),即攻擊者可以獲得第一步抵押KEANU代幣抵押所產生的巨額獎勵MFUND代幣。

3.如c交易所示,攻擊者調用withdraw函數取出第一步抵押產生的MFUND代幣,并歸還第二步閃電貸借用的KEANU代幣,并將巨額的MFUND代幣再swap成WETH和SANSHU代幣套利離場。

事件總結

本次閃電貸的攻擊主要利用的還是通縮模型代幣與傳統挖礦合約邏輯不匹配導致的結果,項目方沒有充分考慮到通縮模型帶來的代幣分紅損失,導致了挖礦合約的代幣余額越來越少,最終釀成了超額鑄造了獎勵代幣MFUND的錯誤。

Polkadot生態研究院出品,必屬精品波卡一周觀察,是我們針對波卡整個生態在上一周所發生的事情的一個梳理,同時也會以白話的形式分享一些我們對這些事件的觀察.

1900/1/1 0:00:00事實上已經有很多關于波卡、Substrate和新興的Parity/Web3生態系統的專業術語。我們對此進行了匯總,助您更好地理解Moonbeam文檔、項目計劃和操作教程.

1900/1/1 0:00:00前言: 本文翻譯整理來源于新聞網Kedglobal,Businessinsider,Atato,News.bitcoin,介紹了數字資產托管業務.

1900/1/1 0:00:00一.事件背景 8月17日,有消息爆出BSC上DeFi協議XSURGE遭到閃電貸攻擊,被盜金額價值500萬美金。知道創宇區塊鏈安全實驗室迅速展開分析.

1900/1/1 0:00:00再回到推特這邊,在21號晚上推特的CEO杰克多西剛在三巨頭會議上討論了比特幣之后,又在今天上午Twitter公布了2021財年第二季度財報.

1900/1/1 0:00:00北美資產管理公司ViridiFunds宣布推出ViridiCleanerEnergyCrypto-Mining&SemiconductorETF,代號RIGZ,據外媒報道.

1900/1/1 0:00:00