BTC/HKD-0.97%

BTC/HKD-0.97% ETH/HKD-2.12%

ETH/HKD-2.12% LTC/HKD-1.05%

LTC/HKD-1.05% ADA/HKD-0.9%

ADA/HKD-0.9% SOL/HKD-0.91%

SOL/HKD-0.91% XRP/HKD-0.61%

XRP/HKD-0.61%前段時間,我們發布了一篇 Bitfinex 被黑案件細節分析的文章,引起了劇烈的討論。文中提到了一種洗幣方式——剝離鏈(Peel Chain)技術,借此事件寫一些與鏈上追蹤相關的文章給大家學習。

什么是 Peel Chain

剝離鏈(Peel Chain)——是指一種通過一系列冗長的小額交易來清洗大量加密貨幣的技術。這種洗幣方式通常從一個“臟”地址開始,該地址可能與非法活動有關,例如地址 A 將資金轉到地址 B 和 C,而轉移到地址 B 的數額多數情況下是極小的,轉移到地址 C 的數額占大部分,地址 C 又將資金轉到 D(小額)和 E(大額),依次類推,直至形成以很小的數額轉移到很多地址的情況。而這些地址上的數額,要么以 Peel Chain 的方式繼續轉移,要么轉到交易/暗網平臺,要么停留在地址,要么通過混幣平臺轉出。

DeBank錢包Rabby官方已在鏈上向攻擊者發出談判請求:10月13日消息,DeBank 插件錢包 Rabby 表示,為了確保受影響的用戶能夠盡快收回資金,已在鏈上向攻擊者發出談判請求:在過去的兩天里,我們與多個安全機構進行了密集的調查,盡管資金通過 Tornado Cash 轉移,但我們已收集到許多你攻擊我們合約的痕跡。為了進一步降低雙方的成本,我們愿意就資金的返還問題與你方進行協商。如果您在 48 小時內將被盜資金返還到以下地址,我們將不再追究此事: 0x9a5af04019925c53865764fb8a00cb7d017f6bcb。[2022/10/13 14:26:25]

案例分析

兩名Coinbase員工在婚禮上交換NFT戒指,完成鏈上婚禮:近日,兩名Coinbase員工在婚禮上交換了NFT戒指,完成了一場“鏈上婚禮”。新郎Peter Kacher ginsky編寫了智能合約,用藝術家“合二為一”的藝術創作為靈感,將獨一無二的NFT存在兩人的錢包中。

婚禮上,二人互相發送NFT至對方錢包,以交換戒指,這一行為也永遠被記錄在鏈上。[2021/4/3 19:43:24]

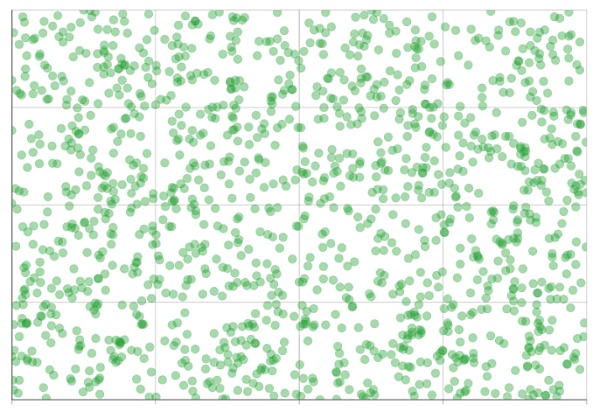

2016 年 8 月 3 日,知名加密貨幣交易所 Bitfinex 發公告稱,黑客入侵了其系統并盜走約 119,755 枚比特幣。事發當時價值約 6000 萬美元,按今天的價格計算,被盜總額約為 45 億美元。據慢霧 AML 旗下反洗錢追蹤系統?MistTrack 分析,黑客最初將被盜資產分散存儲在 2072 個錢包地址中,經 MistTrack 標記如下圖。

獨家|以太坊24h鏈上交易量近627.68萬ETH 環比上升35.51%:金色財經消息,據歐科云鏈OKLink鏈上數據顯示,以太坊24h鏈上活躍地址數逾38.24萬,環比下降4.85%;鏈上交易量近627.68萬ETH,環比上升35.51%;鏈上交易筆數逾112.12萬筆,環比上升5.1%。

截至下午2時,以太坊全網算力約為226.09TH/s,環比上升1.98TH/s,建議Gas費用為168.78Gwei,環比上升14.16%,未確認交易數約10.62萬筆。[2020/9/11]

從 2017 年 1 月開始,黑客開始密集轉移資產。我們對 2072 個地址進行分析后,發現黑客將大部分地址上的資金都進行了轉移,而轉移方式正是我們今天要說的剝離鏈(Peel Chain)。

深腦鏈DBC宣布鏈上首個項目已發布:深腦鏈(DBC)剛剛宣布其區塊鏈上的首個項目已發布,并配有一張人物的效果圖,此外并沒有透露其他信息。深腦鏈(DBC)是由區塊鏈技術驅動的人工智能計算平臺,主要是幫助全球人工智能企業降低算力成本和保護數據隱私。[2018/5/15]

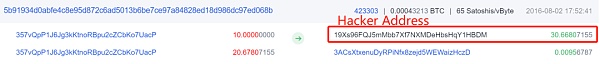

以黑客地址 19Xs96FQJ5mMbb7Xf7NXMDeHbsHqY1HBDM 為例:

據 MistTrack 反洗錢追蹤系統顯示,約 30.668 BTC 從 Bitfinex 交易平臺轉到黑客地址(19X...BDM),再通過兩次直線轉移將 BTC 轉移到地址(3CA...AcW)。

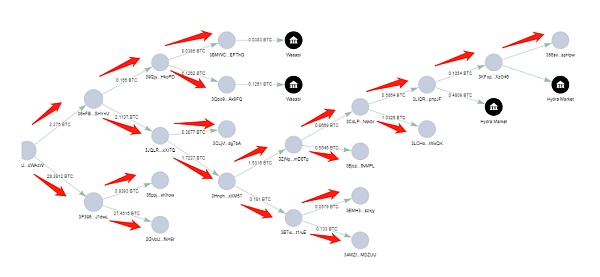

再來看地址(3CA...AcW)的資金流向:

首先,地址(3CA...AcW)將 30.6675 BTC 分為小額 2.27 BTC 和大額 28.39 BTC 分別轉到地址 1 和地址 2;接著,地址 1 將 2.27 BTC 分為小額 0.16 BTC 和大額 2.11 BTC 分別轉到地址 3 和地址 4;地址 3 再以同樣的方式將 0.16 BTC 分別轉到地址 5 和地址 6,其他地址同理。

為了更直觀的展示,我們截取了資金流向的一部分,讓大家更理解這種洗幣方法。

從上圖可以看到,資金被轉移到兩個地址,接著兩個地址分別又轉到另兩個地址,數額越來越小,出現的地址也越來越多,只至最后有部分資金通過 wasabi 混幣轉出或轉到 Hydra Market 暗網市場。當然,這還只是一小部分的資金流向,但我們不難看出,為了躲避追蹤,黑客非常有“耐心”。

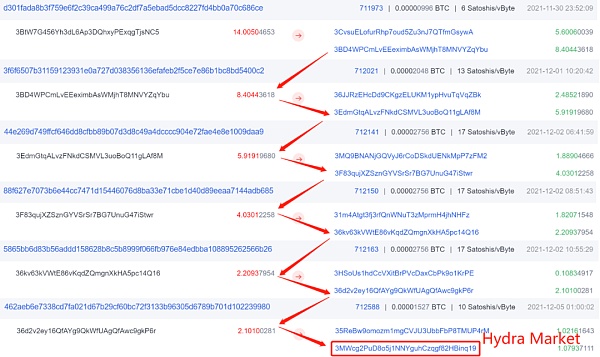

我們再以另一個黑客地址 1BprR3VRh8AsJVXFR8uNzzZJnyMhF1gyQE 為例,更多地了解 Peel Chain 手法的特征。

據區塊鏈瀏覽器顯示,該黑客地址盜走了 271.22 BTC。我們接著以大額轉移地址為目標進行追蹤:

……

雖然中間省略了部分轉移情況,但我們還是能清楚地看出 Peel Chain 手法的特征:

一般從一個單一的“臟”地址開始;

通常不斷拆分到兩個地址;

以大額和小額進行拆分;

資金停留或混幣或進入交易所/暗網平臺。

總結

剝離鏈(Peel Chain)技術常常被黑客使用,一方面是因為每次單獨轉移的金額很小,幾乎不會引發交易平臺的風控提醒,另一方面是由于這種洗幣鏈路極度冗長和復雜,會使他們盜取的資產變得極難追蹤。

對于一些復雜冗長的剝離鏈(Peel Chain),黑客通常使用計算機程序自動化該過程。盡管如此,我們仍可以使用腳本及追蹤工具來追蹤此類事件。憑借支持多幣種、數量超 10 萬的惡意地址庫,慢霧 AML 旗下反洗錢追蹤系統 MistTrack 將幫助加密貨幣交易平臺、用戶個人等追蹤溯源,實時監控拉黑黑客地址并聯動各大交易平臺凍結資金,為資金安全更好地保駕護航。

相關鏈接:

https://en.bitcoin.it/wiki/Privacy

https://aml.slowmist.com/mistTrack.html

頭條 ▌美聯儲主席鮑威爾:國會需要對加密貨幣采取行動3月2日消息,美聯儲主席鮑威爾:國會需要對加密貨幣采取行動。戰爭強調了對數字貨幣采取行動的必要性。現有的央行數字貨幣實際上是投機的工具.

1900/1/1 0:00:00在數據為生產要素的數字時代,海量數據已成為社會生產的重要一環。盡管大數據和數據分析在當今時代有著舉足輕重的地位,然而數據之間的聯系和數據的所有權仍然存在著一定的障礙.

1900/1/1 0:00:00本文由“老雅痞laoyapicom”授權轉載投資者把錢給了匿名的開發商。風險投資家在不知道創業者真實姓名的情況下就資助他們.

1900/1/1 0:00:00去年四季度盛極一時的元宇宙板塊,卻在2022年伊始跌入“速凍”模式:通聯數據Datayes!的統計顯示,元宇宙指數于1月5日達到其歷史高點1248點后便逐級盤跌,2月25日報收于993點.

1900/1/1 0:00:00對于大部分年輕人來說,剛剛過去的春節有一個詞語突然成為了品牌宣傳的流行語,作為從NFT中衍生出來的“數字藏品”一時間獲得了不少品牌青睞,他們紛紛推出自己的數字藏品來作為新年禮物.

1900/1/1 0:00:00在大單頻現的區塊鏈一級市場,有一個賽道不容忽視,那就是區塊鏈數據服務。這一賽道從2021年初以來就頗受資本青睞,涌現出不少獨角獸企業。數據是新時代的石油.

1900/1/1 0:00:00