BTC/HKD-0.87%

BTC/HKD-0.87% ETH/HKD-0.36%

ETH/HKD-0.36% LTC/HKD-0.02%

LTC/HKD-0.02% ADA/HKD-0.44%

ADA/HKD-0.44% SOL/HKD-2.69%

SOL/HKD-2.69% XRP/HKD+0.24%

XRP/HKD+0.24%

上月,國外知名NFT交易市場OpenSea遭遇了一場黑客攻擊,攻擊者竊取了大量NFT并售出套利,失竊的NFT涵蓋BAYC、BAKC、MAYC、Azuki、Cool Cats、Doodles、Mfers等多種知名高價值系列。OpenSea首席執行官Devin Finzer透露,被盜NFT總計價值約170萬美元(折合約1077.8萬元人民幣)。

為了改善平臺上的非活躍列表問題,OpenSea于2月18日開啟了一項智能合約的升級,所有用戶都需要將他們在以太坊上的NFT列表遷移至新的智能合約中,遷移期持續7天。然而到了第二天需要用戶操作的時候,黑客的「黑手」卻伸向了OpenSea用戶的錢包。

知帆安全團隊分析發現,黑客地址0x3E0...8A74在一月前的01月22日9:31:12(UTC)創建了一個智能合約0xa2...45bD。

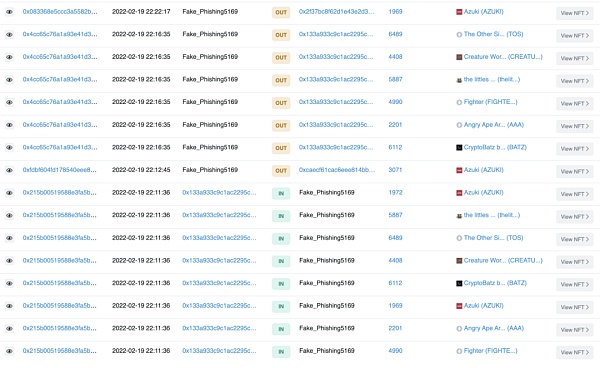

之后,在2月19日晚7點半到次日凌晨1點半的約6個小時里,黑客發起了攻擊,部分攻擊的鏈上交易如下圖:

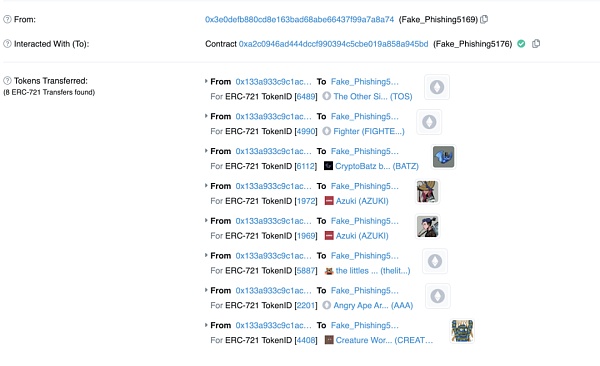

點擊其中一筆交易詳情:

3455枚BTC從Okex交易所轉出 價值2451.9萬美元:據WhaleAlert數據顯示,北京時間04月17日09:22, 3455枚BTC從Okex交易所轉入bc1qtk開頭地址,按當前價格計算,價值約2451.9萬美元。[2020/4/17]

我們可以發現,黑客通過調用自己部署的智能合約,將用戶的NFT轉到自己的地址上。黑客在收到NFT后,并沒有全部占為己有,而是將一部分轉回給用戶,另一部分賣出兌現。

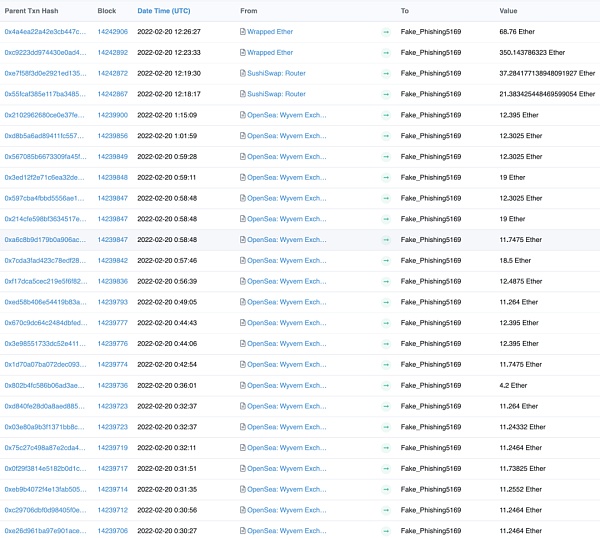

通過分析該地址上的交易數據,發現黑客盜取了39個地址上的254個NFT,其中140個NFT已被歸還。黑客兌換和售賣了16種,共計93個NFT,其中AZUKI和NFT Worlds占了約50% ,共獲利約1196個ETH,如下圖所示:

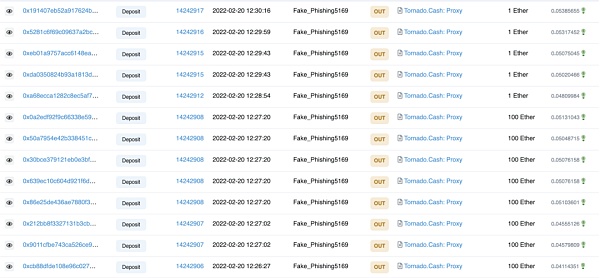

之后,該黑客將獲得的ETH通過不同的額度轉入混幣平臺Tornado.cash,約為1115個ETH。交易截圖如下:

1347枚BTC從Okex交易所轉出 價值約971.1萬美元:Whale Alert數據顯示,北京時間04月07日04:28, 1347枚BTC從Okex交易所轉入1HrgvL開頭地址,按當前價格計算,價值約971.1萬美元,交易哈希為:40048364e87a3dfa581864fb770142cfa3f9c318bfefe5f9dbc10c59056e4700。[2020/4/7]

事后,Devin Finzer確認了這是一起「網絡釣魚攻擊」,但是“釣魚”發生在哪里迄今無從查證,經過排查唯一可以確認的是,這起釣魚攻擊并非來自OpenSea網站的內部。

受此影響,加上全球市場形勢動蕩,2月OpenSea在以太坊和Polygon上的交易量大幅下滑,僅以太坊鏈上交易量就較一月份下降近三成。

有關數據顯示,在發生釣魚攻擊事件后,OpenSea上的用戶活動也迅速下降,事發三天內,平臺上的用戶活動至少下降了20%,七天內交易量下降了37%,并有近23萬名用戶在這一周離開了OpenSea。

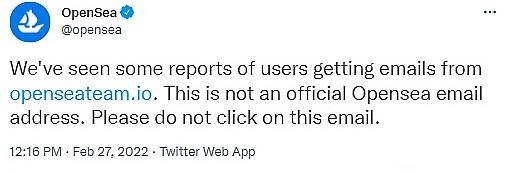

而在2月27日,OpenSea 再次出現釣魚郵件攻擊。據OpenSea官方社交媒體賬號,日前發現一些用戶收到了來自openseateam.io(釣魚鏈接)的電子郵件,平臺提醒用戶不要點擊此類釣魚郵件。

動態 | 1001枚BTC從Okex轉出:Whale Alert數據,北京時間23:05, 1001枚BTC從多個Okex交易所地址轉入3Kzh9q開頭地址,目前價值約939.4萬美元,交易哈希為:ca9fa5eb4c7ad5996d860cec5c2c6ac6a282541b2bed116f09261d89f98c00b8。[2019/11/7]

隨著區塊鏈的飛速發展,各種安全事件也愈發頻繁。據知帆科技、知帆學院發布的《2021年區塊鏈和虛擬貨幣犯罪趨勢研究報告》顯示,2018年到2021年,區塊鏈安全事件數量整體呈上升趨勢。2021年,隨著DeFi、NFT、元宇宙等新概念的出現,使得區塊鏈安全事件的數量再次猛增,相較于2020年增長67%。

黑客攻擊作為一種傳統且存在已久的攻擊手段,近年來,也越來越多地發生在去中心化平臺上,而且更新、更復雜且難防范。同時,由于區塊鏈交易的特點導致攻擊帶來的資金量損失巨大,黑客所需的攻擊成本也相對更低。為了讓更多執法人員學習了解這類攻擊方式,就此淺析一下區塊鏈上的黑客攻擊手法。

對智能合約業務邏輯漏洞和代碼漏洞進行攻擊

閃電貸攻擊

概念:閃電貸就是在一筆鏈上交易中完成借款和還款,無需抵押。由于一筆鏈上交易可以包含多種操作,使得開發者可以在借款和還款間加入其它鏈上操作,使得這樣的借貸多了很多想象空間,同時也導致了閃電貸攻擊的興起。黑客借出大筆閃電貸,然后利用這些資金來操控代幣價格和利用各種DeFi協議以獲取可觀的利潤,通常以犧牲普通投資者和平臺用戶的利益為代價。

動態 | Bitfinex將1561萬USDT從Omni協議轉移到BTC側鏈Liquid Bitcoin:據cointelegraph報道,11月2日,加密貨幣交易所Bitfinex將1561萬USDT從Omni協議轉移到BTC側鏈Liquid Bitcoin。[2019/11/4]

犯罪手法:黑客通過使用閃電貸借來大額本金,利用平臺代碼漏洞進行攻擊,同時結合套利手法,對平臺資金池進行攻擊獲利。比如操縱平臺資金池的代幣價格匯率,產生套利空間,加上閃電貸提供的大額資金,利用套利空間獲利。

案例:2021年5月20日,幣安智能鏈(BSC)上的DeFi收益聚合器PancakeBunny被黑客閃電攻擊損失 4,500 多萬美元。攻擊者利用合約漏洞,從PancakeSwap和ForTube(兩個去中心化交易所)流動性池中閃電貸借到大額資金,不斷加大BNB-BUNNY池中的BNB數量,之后在bunnyMinterV2合約中,鑄造大約700萬個BUNNY代幣,部分換成BNB償還閃電貸后,還有盈利69.7萬枚BUNNY和11.4萬枚BNB。

鑄幣攻擊

概念:鑄幣函數是智能合約里會用到的一種常見函數,功能是被調用后可以鑄造一定數量的新代幣。正常情況下的鑄幣函數權限一般只有平臺合約的Owner才擁有,當平臺私鑰泄露或Owner權限被黑客掌握的話,黑客就會調用鑄幣函數,鑄造大量代幣并出售獲利。另一種情況就是平臺的智能合約代碼業務邏輯有漏洞,被黑客有機可乘,利用漏洞調用合約函數進行鑄幣。

犯罪手法:黑客通過利用平臺漏洞(業務漏洞/私鑰泄露)獲取到平臺智能合約內的鑄幣函數權限,在短時間內鑄造大量(成百上千萬)代幣,之后在外部交易所進行拋售獲利。平臺不僅會有資金損失,同時黑客大量短時間內的拋售行為會讓平臺的代幣價格產生暴跌現象。

聲音 | Bitfinex CTO:50億USDT是從Omni到TronTether切換時的數據錯誤標記:對于Tether Treasury增發50億USDT一事,Bitfinex兼Tether首席科技官Paolo Ardoino已經在推特上做出回應,他表示這是一次從Omni到TronTether切換時的數據標記出現了一個問題。Paolo Ardoino稱,我們必須在多個鏈上使用不同的工具鏈,有時會出現問題。無論如何,我們正在努力防止未來再發生這種情況。[2019/7/14]

案例:2021年6月28日,Polygon上算法穩定幣項目SafeDollar遭到黑客鑄幣攻擊。攻擊者利用獎勵池鑄幣漏洞頻繁調用deposit()/withdraw() 函數操作來降低獎勵池余額,從而大大提升每筆交易的獎勵額。攻擊者利用鑄幣漏洞增發了831,309,277,244,108,000 (83萬萬億)SDO穩定幣,共損失約20.2萬枚USDC和4.6萬枚USDT。

溢出漏洞攻擊

概念:溢出漏洞是由于程序中的某個或某些輸入函數對所接收數據的邊界驗證不嚴密而造成。區塊鏈中的整數溢出漏洞是由于虛擬機為整數指定了固定的大小,超出數據范圍會出現溢出錯誤,使攻擊者有機會利用漏洞進行攻擊。

犯罪手法:黑客利用溢出漏洞,可以通過轉賬的手段生成合約中不存在的、巨量的代幣并將其轉入正常賬戶,賬戶中收到的代幣可以正常地轉入交易所進行拋售。

案例:2018年4月23日,黑客利用以太坊ERC-20智能合約中BatchOverFlow函數中數據溢出的漏洞攻擊與美圖合作的公司美鏈BEC的智能合約,成功地向兩個地址轉出了天量級別的BEC代幣,導致市場上海量BEC被拋售,該數字貨幣價值幾近歸零,給BEC市場交易帶來了毀滅性打擊。

重入攻擊

概念:重入攻擊是指合約代碼在執行回退函數時被攻擊者劫持,導致本該調用的回退函數被替換為惡意合約地址,使得攻擊者能再次調用該函數,例如,本該進行一次轉賬的函數被兩次調用,這就使得攻擊者獲得兩次收益。

犯罪手法:黑客利用平臺智能合約邏輯漏洞,結合自己部署的惡意合約,篡改正常函數交易的返回結果為訪問黑客的惡意合約,從而能再次/多次調用此函數進行獲利。

案例:2021年8月30日,抵押借貸平臺CreamFinance遭閃電貸攻擊,原因是AMP代幣合約引入了一個可重入漏洞;2021年4月19日,DeFi貸款協議Lendf.Me遭遇黑客攻擊,攻擊者對Lendf.Me進行了兩次“supply()”函數的調用,實現了重入攻擊。

對虛擬貨幣進行流動性攻擊??

概念:原本正常的模式是用戶給平臺提供自己的代幣添加到資金池里提供流動性,在增加資金池流動性的同時用戶也能賺取交易的手續費。但是有些平臺提供流動性的業務邏輯有漏洞,被黑客在交易中利用獲利。

犯罪手法:黑客進行大額的流動性代幣充提操作,但是由于平臺有流動性業務上的漏洞,黑客在交易中能夠提出更大額度的資金。

案例(流動性供給+重入攻擊):2020年11月28日,Sushiswap遭遇流動性提供者攻擊,共計損失約1.5萬美金。黑客通過交易所業務邏輯漏洞,能夠操縱資金池里所有的SLP并取出兌現,同時平臺對代碼邏輯審核不仔細出現了重入漏洞,黑客可以重復多次上述的取出代幣行為,最終兌現獲利。

惡意智能合約攻擊

概念:智能合約是一種區塊鏈特有的特殊協議,在區塊鏈內制定合約時使用,當中內含了代碼函數,同時還能與其他合約進行交互、做決策、存儲資料及發送代幣等功能。然而黑客也會編寫不公開的惡意合約進行非法攻擊,對普通用戶造成資金損失。

犯罪手法:黑客編寫惡意合約,該合約的目的就是為了進行詐騙盜竊等違法行為。完成合約部署后,引誘普通用戶與黑客完成交易,在交易過程中引導用戶授權給黑客進行轉賬操作,然后將用戶地址中的代幣轉走完成攻擊。

案例:黑客首先部署惡意合約騙取外部可以對用戶隨意轉賬的授權,之后制造假冒錢包(TokenPocket、imToken等)收款的二維碼(與惡意合約連接),掃碼后會跳轉至貌似正常的轉賬頁面,但是實際上是黑客制作的第三方網站,在黑客的誘導下用戶使用了他們制作的工具發起轉賬并授權,用戶以為只是普通的轉賬授權,但其實已經授權給黑客可以轉走用戶錢包的所有資產,最終導致資產丟失。

算力攻擊

概念:在區塊鏈中采用PoW共識機制的公鏈會需要礦工來進行挖礦和記賬記錄到區塊鏈賬本中。在這個過程中,擁有算力更高更強的礦工會更容易獲得挖礦的權力。如果有惡意礦工能夠占有超過全網一半以上的算力,那么他就有能力發動算力攻擊,對公開的區塊鏈賬本進行篡改或發動雙花攻擊。

犯罪手法:在區塊鏈領域中,黑客通過占領超過全網51%的算力(租賃/惡意攻擊)來針對采用PoW共識機制的公鏈發動攻擊。通過黑客全網超過一半算力的能力,黑客就可以篡改賬本,進行雙花攻擊。雙花攻擊就是先給交易所轉一筆賬,然后通過算力攻擊改掉這筆轉賬在鏈上的共識,此時交易所還保留了這筆轉賬記錄,所以在交易所里會有一筆其實不存在的錢可以套現,黑客就能從交易所盜取資產。

案例:著名的交易所 gate.io 被曝出遭受了 51% 雙花攻擊,這次攻擊造成了大概價值 20 萬美元的損失。黑客在這個交易所有兩筆金額較大的充值,這兩筆充值又通過算力攻擊后在賬本上被篡改,相當于黑客可以進行四筆充值。之后黑客在網絡上賣掉他們在交易所里的幣,或者把充值進交易所的幣換成其它幣種,最后提現。

新型的區塊鏈黑客攻擊具有手法新、成本低、速度快、防范難的特點,尤其是這種針對平臺的各類攻擊,平臺和用戶的損失都尤為重大。因此,不僅個人要注意保護自身隱私,不隨意訪問、授權不安全的網站,不下載非官方的、陌生人發送的應用,平臺也應該更加注重平臺安全,針對不同的攻擊手法做好各類防護措施,避免損失的發生。

Tags:區塊鏈NFTSEAOPEN哪個不是區塊鏈特性snft幣最新進展Helper Search TokenOPENX幣

1.DeFi代幣總市值:1069.79億美元 DeFi總市值 數據來源:coingecko2.過去24小時去中心化交易所的交易量:41.

1900/1/1 0:00:00據颯姐團隊近期對境內外數字藏品、NFT的觀察,一股盲盒+數字藏品的經營模式和新玩法在悄悄崛起。一方面這種新穎的玩法確實能改善數字藏品用戶體驗,畢竟誰不喜歡當“歐皇”呢,但同樣的,對于企業和數字藏.

1900/1/1 0:00:00導讀: 本質上元宇宙要將人們的生活、學習、創作、娛樂、經濟活動等映射到數字世界,數字世界組織形態的變化不容忽視,就如同Web2.0時代.

1900/1/1 0:00:00在Web 3.0時代,借助DID(Decentralized Identifier),即去中心化身份體系,將身份和數據的控制權交還到用戶手中,擺脫中心化數據服務平臺控制的同時.

1900/1/1 0:00:00LUNA是2 月份表現最好的資產之一。在加密市場見證其最動蕩的時期之一時,它卻上漲了78%,最高交易價來到94美元.

1900/1/1 0:00:00尋求使當地法律符合 FATF 標準南非財政部表示,這些提案將把加密資產服務提供商作為問責機構納入《金融情報中心(FIC)法案》,預計將于今年定稿.

1900/1/1 0:00:00