BTC/HKD+0.53%

BTC/HKD+0.53% ETH/HKD+0.14%

ETH/HKD+0.14% LTC/HKD+0.39%

LTC/HKD+0.39% ADA/HKD+0.19%

ADA/HKD+0.19% SOL/HKD+0.75%

SOL/HKD+0.75% XRP/HKD+0.24%

XRP/HKD+0.24%事件背景??

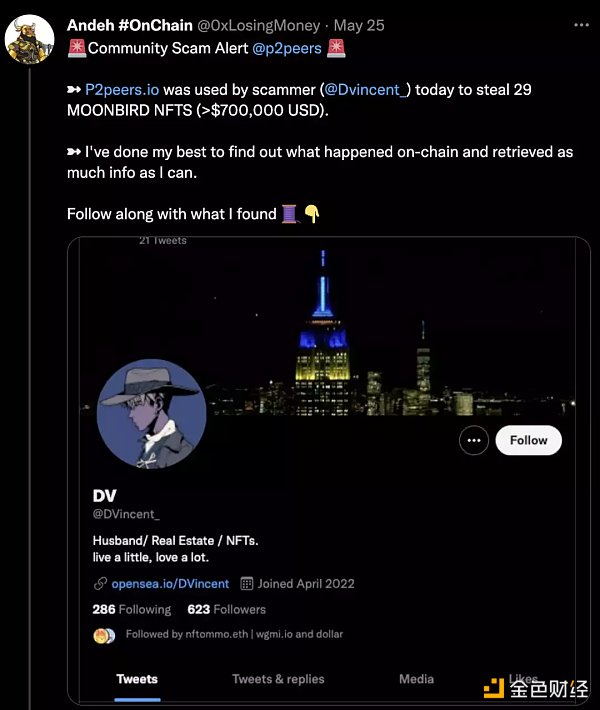

5 月 25 日,推特用戶?@0xLosingMoney?稱監測到 ID 為?@Dvincent_?的用戶通過釣魚網站 p2peers.io 盜走了 29 枚 Moonbirds 系列 NFT,價值超 70 萬美元,釣魚網站目前已無法訪問。該用戶表示,域名 sarek.fi 和 p2peers.io 都曾在過去的黑客事件中被使用。??

推特原文

慢霧安全團隊收到相關情報并針對此次被盜事件進行朔源分析。

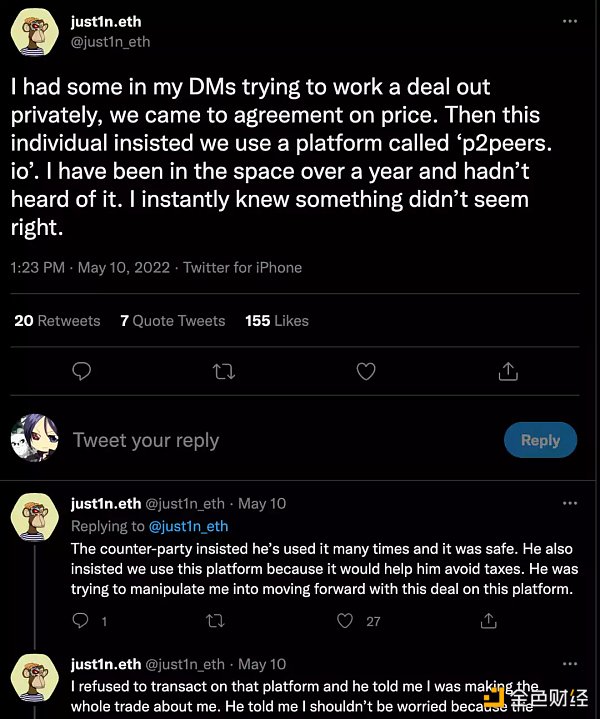

我們開始在 Twitter 上搜集并分析此釣魚事件的相關信息時,發現?@Dvincent_?就是黑客的 Twitter 賬號,目前該賬戶已經被注銷。而根據 5 月 10 日的記錄,推特用戶?@just1n_eth(BAYC 系列 NFT 持有者)就表示?@Dvincent_?曾與其聯系交易 BAYC NFT,但由于對方堅持使用 p2peers.io,交易最后并未達成。??

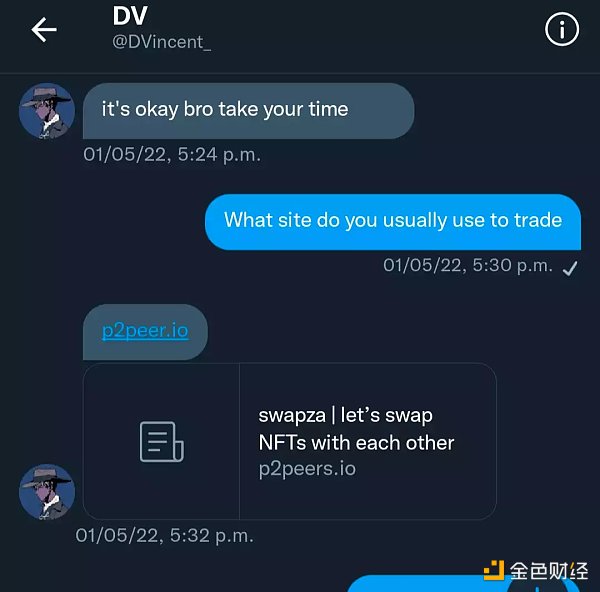

在該推特評論下用戶 @jbe61 表示自己曾遇到同一個人并給出了對話截圖:??

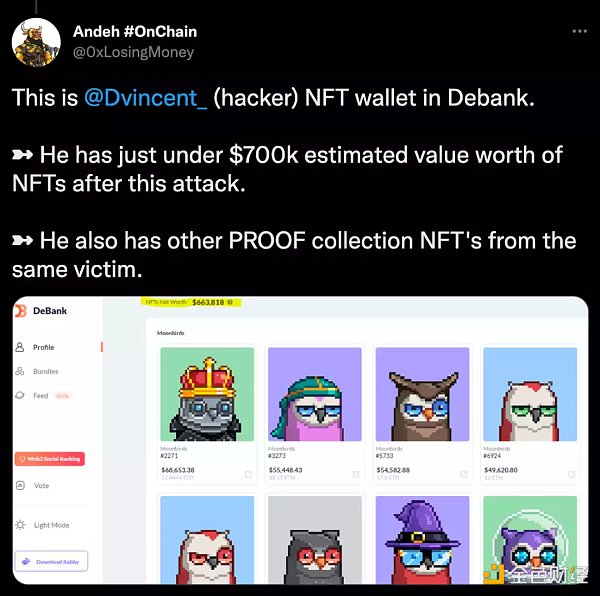

5 月 25 日晚,@0xLosingMoney?繼續在 Twitter 公布了黑客的錢包等相關信息。??

下面是?@0xLosingMoney?給出的黑客地址:

· 0xe8250Bb4eFa6D9d032f7d46393CEaE18168A6B0D

· 0x8e73fe4d5839c60847066b67ea657a67f42a0adf

· 0x6035B92fd5102b6113fE90247763e0ac22bfEF63

慢霧:CoinsPaid、Atomic與Alphapo攻擊者或均為朝鮮黑客組織Lazarus:7月26日消息,慢霧發推稱,CoinsPaid、Atomic與Alphapo攻擊者或均為朝鮮黑客組織Lazarus Group。慢霧表示,TGGMvM開頭地址收到了與Alphapo事件有關TJF7md開頭地址轉入的近1.2億枚TRX,而TGGMvM開頭地址在7月22日時還收到了通過TNMW5i開頭和TJ6k7a開頭地址轉入的來自Coinspaid熱錢包的資金。而TNMW5i開頭地址則曾收到了來自Atomic攻擊者使用地址的資金。[2023/7/26 16:00:16]

· 0xBf41EFdD1b815556c2416DcF427f2e896142aa53

· 0x29C80c2690F91A47803445c5922e76597D1DD2B6

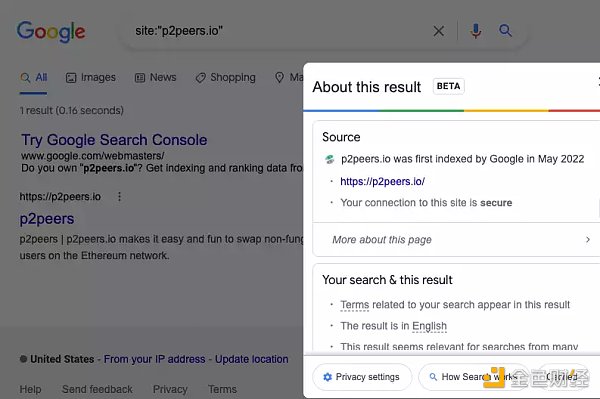

由于整個被盜事件都提到「p2peers.io」這個釣魚網站,所以我們從此處開始入手。這個在芬蘭某域名公司注冊的 p2peers 網站已被暫停使用,我們最終在谷歌網頁快照中尋找到了該網站首頁的信息。??

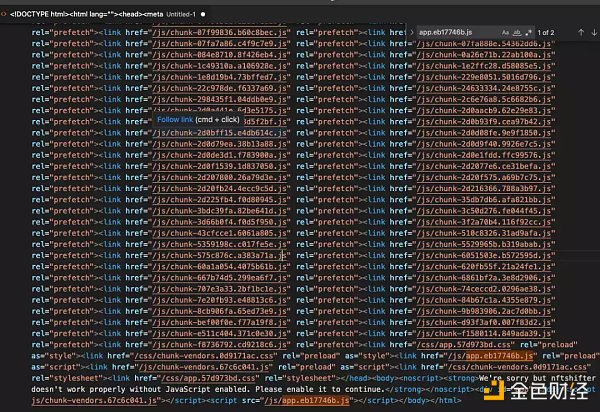

根據網頁快照可以發現?https://p2peers.io/?的前端代碼,其中主要的 JS 代碼是「js/app.eb17746b.js」。

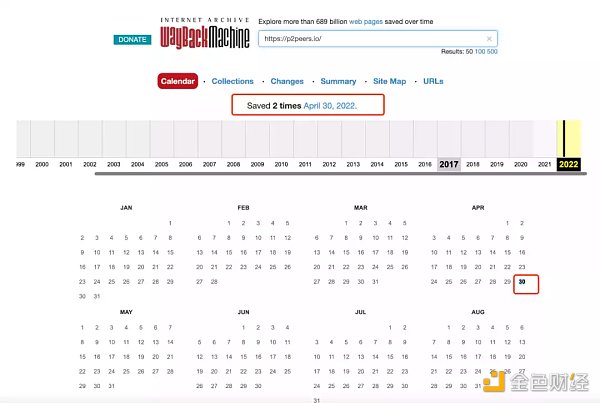

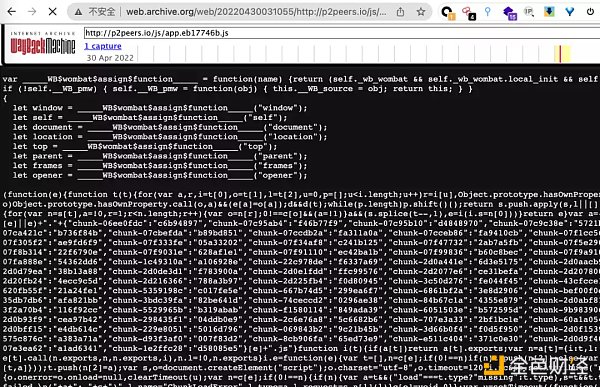

由于已經無法直接查看 JS 代碼,利用?Cachedview?網站的快照歷史記錄查到在 2022 年 4 月 30 日主要的 JS 源代碼。

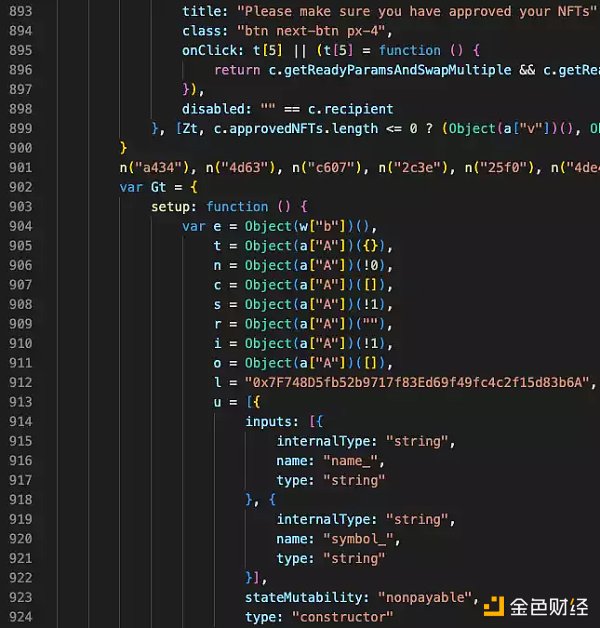

通過對 JS 的整理,我們查到了代碼中涉及到的釣魚網站信息和交易地址。

在代碼 912 行發現 approve 地址:

慢霧:警惕高危Apache Log4j2遠程代碼執行漏洞:據慢霧安全情報,在12月9日晚間出現了Apache Log4j2 遠程代碼執行漏洞攻擊代碼。該漏洞利用無需特殊配置,經多方驗證,Apache Struts2、Apache Solr、Apache Druid、Apache Flink等均受影響。Apache Log4j2是一款流行的Java日志框架,建議廣大交易所、錢包、DeFi項目方抓緊自查是否受漏洞影響,并盡快升級新版本。[2021/12/10 7:30:00]

0x7F748D5fb52b9717f83Ed69f49fc4c2f15d83b6A

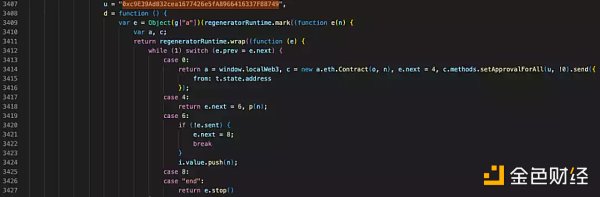

在代碼 3407 行同樣發現關于 approve 相關操作的地址:

0xc9E39Ad832cea1677426e5fA8966416337F88749

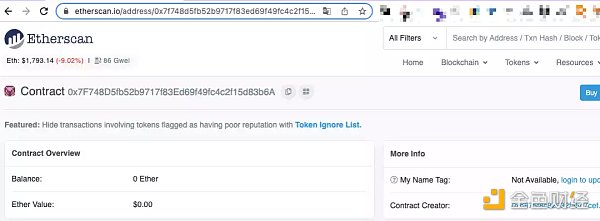

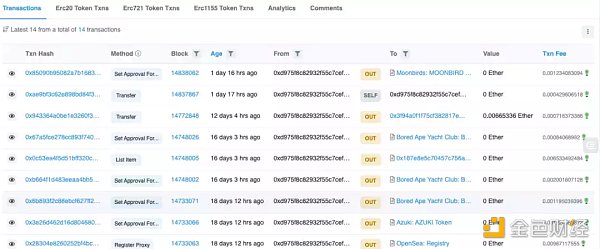

我們開始分析這兩個地址的交易記錄:

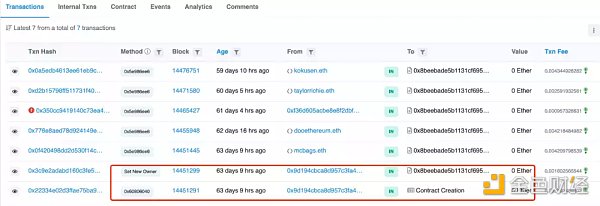

首先在 Etherscan 查詢發現 0x7F7...b6A?是一個惡意合約地址:

而這個惡意合約的創建者(攻擊者)是地址:

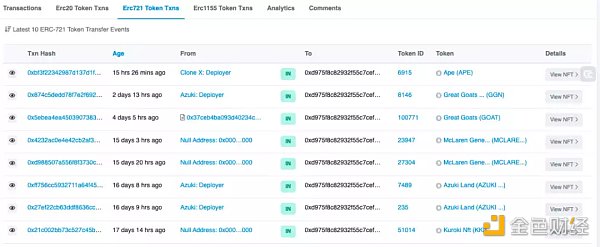

0xd975f8c82932f55c7cef51eb4247f2bea9604aa3,發現這個地址有多筆 NFT 交易記錄:

我們在 NFTGO 網站進一步查看,根據該地址目前 NFT 持有情況,發現被盜 NFT 目前都停留在此地址上還沒有售出,總價值約為 225,475 美元。??

慢霧:BXH于BSC鏈被盜的ETH、BTC類資產已全部跨鏈轉至相應鏈:11月3日消息,10月30日攻擊BXH的黑客(BSC: 0x48c94305bddfd80c6f4076963866d968cac27d79)在洗幣過程中,多次使用了 AnySwap、PancakeSwap、Ellipsis 等兌換平臺,其中部分 ETH 代幣被兌換成 BTC。此外,黑客現已將 13304.6 ETH、642.88 BTCB 代幣從 BSC 鏈轉移到 ETH、BTC 鏈,目前,初始黑客獲利地址仍有 15546 BNB 和價值超 3376 萬美元的代幣。慢霧 AML 將持續監控被盜資金的轉移,拉黑攻擊者控制的所有錢包地址,提醒交易所、錢包注意加強地址監控,避免相關惡意資金流入平臺。[2021/11/3 6:28:49]

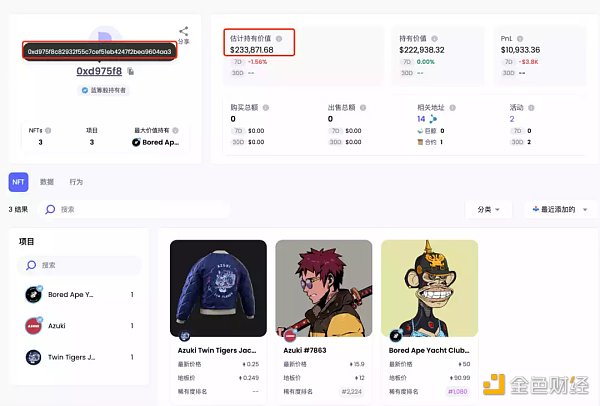

而使用 NFTSCAN 發現 NFT 數量一共是 21 個,價值 96.5 枚 ETH。??

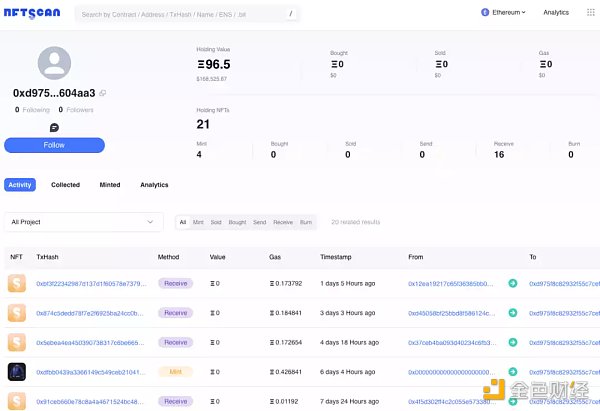

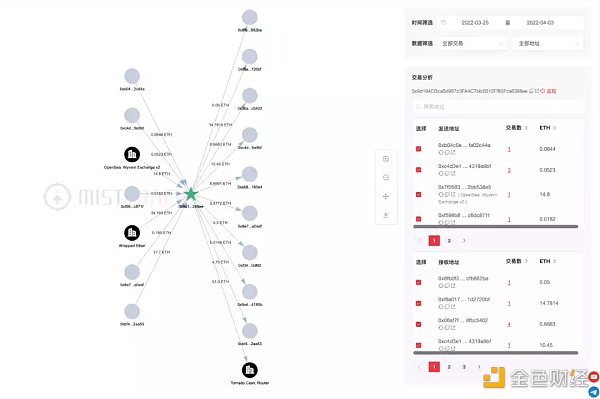

繼續使用 MistTrack 分析攻擊者地址交易歷史:??

可以發現該地址的 ETH 交易次數并不多只有 12 次,余額只有 0.0615 枚 ETH。??

0xc9E39Ad832cea1677426e5fA8966416337F88749 也是合約地址,合約創建者是 0x6035B92fd5102b6113fE90247763e0ac22bfEF63,這個地址在 @0xLosingMoney 公布的黑客地址名單中也有提到。??

慢霧:Badger DAO黑客已通過renBTC將約1125 BTC跨鏈轉移到10 個BTC地址:12月2日消息,Badger DAO遭遇黑客攻擊,用戶資產在未經授權的情況下被轉移。據慢霧MistTrack分析,截止目前黑客已將獲利的加密貨幣換成 renBTC,并通過renBTC 將約 1125 BTC 跨鏈轉移到 10 個 BTC 地址。慢霧 MistTrack 將持續監控被盜資金的轉移。[2021/12/2 12:46:11]

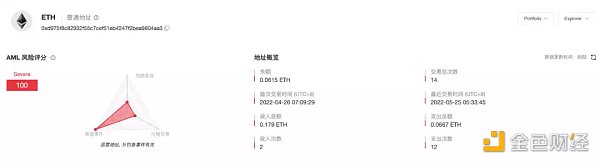

使用?MistTrack 發現這個地址余額同樣不多,入賬有 21 筆而出賬有?97 筆,其中已轉出共?106.2 枚?ETH。??

查看入賬和出賬信息,可以發現多筆轉到 Tornado.Cash,說明黑客已經通過各種手法將盜來的幣進行來轉移。

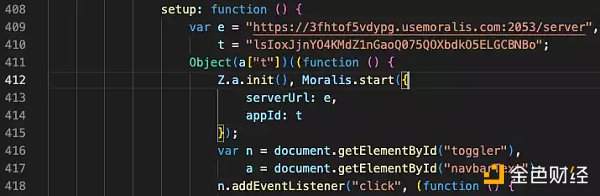

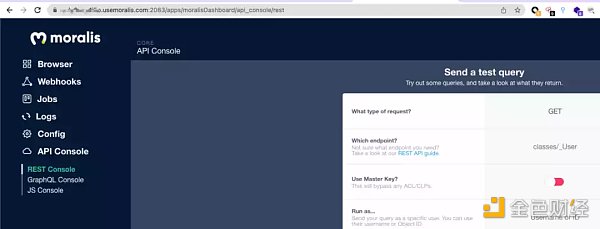

我們在 JS 代碼 409 行發現使用到了域名為 usemoralis.com 的服務接口:

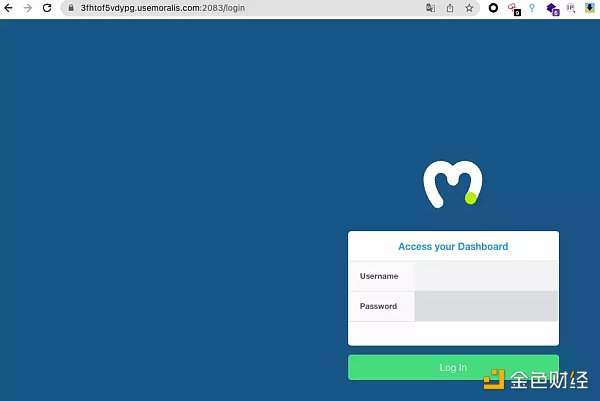

其中 2053 端口是 API 地址,而 2083 端口則是后臺登錄地址。??

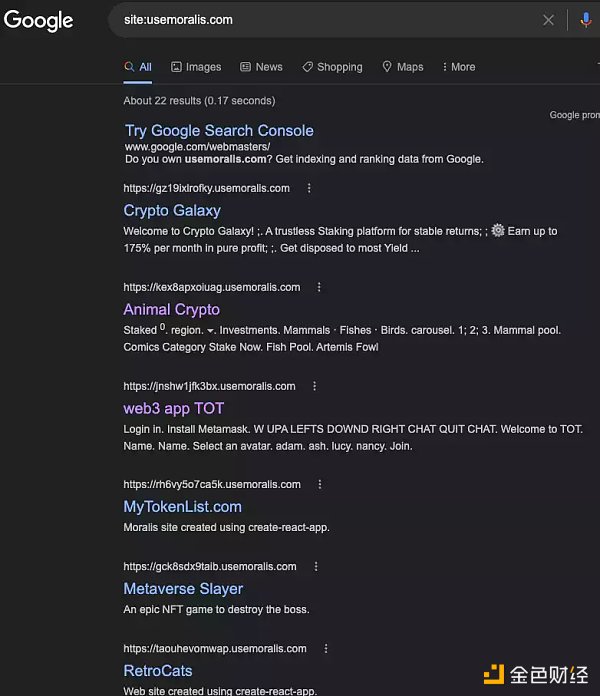

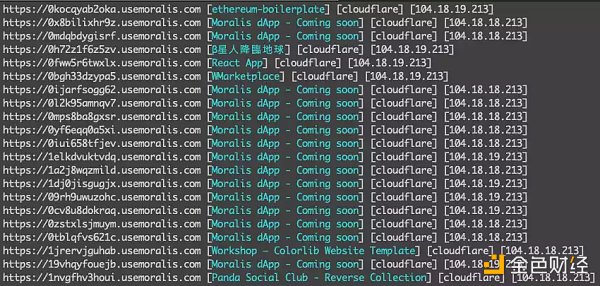

通過查詢發現 usemoralis.com 這個域名上有大量 NFT 相關網站,其中不少是屬于釣魚網站。

通過谷歌搜索發現不少 NFT 的站點,并發現多個子域信息。

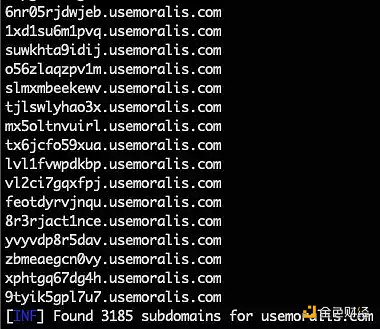

于是我們遍歷和查詢 usemoralis.com 的子域名,發現共存在 3 千多個相關子域站點部署在 cloudflare 上。??

動態 | 慢霧:Cryptopia被盜資金發生轉移:據慢霧科技反洗錢(AML)系統監測顯示,Cryptopia攻擊者分兩次轉移共20,843枚ETH,價值超380萬美元。目前資金仍停留在 0x90d78A49 和 0x6D693560 開頭的兩個新地址,未向交易所轉移。據悉,今年早些時候加密貨幣交易所Cryptopia遭受了黑客攻擊,價值超過1600萬美元的以太坊和ERC-20代幣被盜。[2019/11/17]

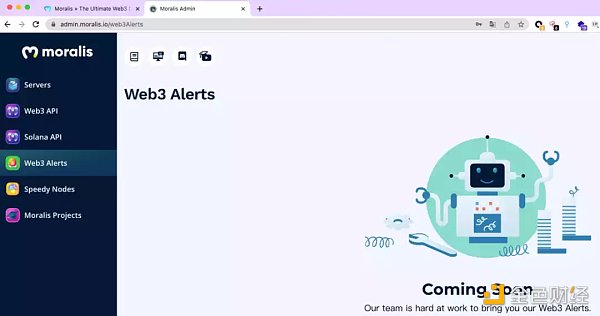

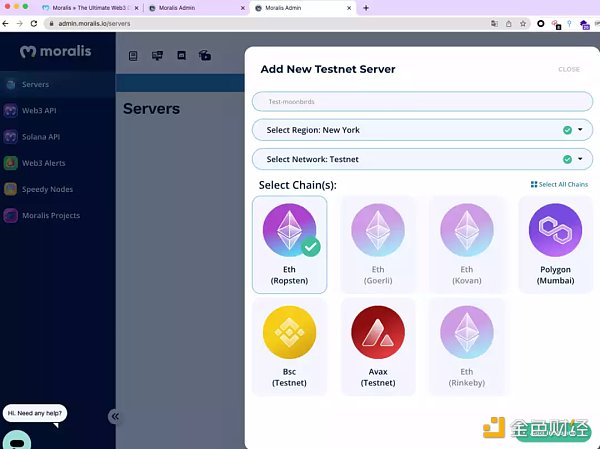

進一步了解我們發現這些站點都是來自 moralis 提供的服務:??

moralis 是一個專門提供針對 Web3 開發和構建 DApps 的服務。??

我們發現注冊后就可以得到接口地址和一個管理后臺,這使得制作釣魚網站作惡成本變得非常低。

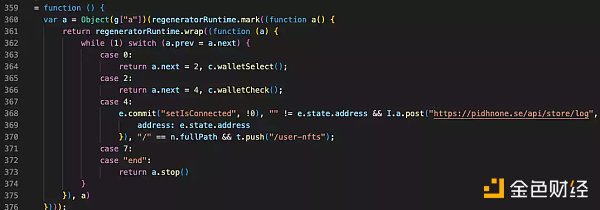

繼續分析 JS 代碼,在 368 行發現有將受害者地址提交到網站域名為 pidhnone.se 的接口。

經過統計,域名為 pidhnone.se 的接口有:

· https://pidhnone.se/api/store/log

· https://pidhnone.se/api/self-spoof/

· https://pidhnone.se/api/address/

· https://pidhnone.se/api/crypto/

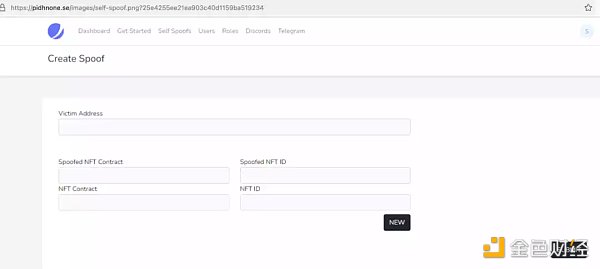

進一步分析發現 https://pidhnone.se/login 其實是黑客操作的詐騙控制后臺,用來管理詐騙資產等信息。

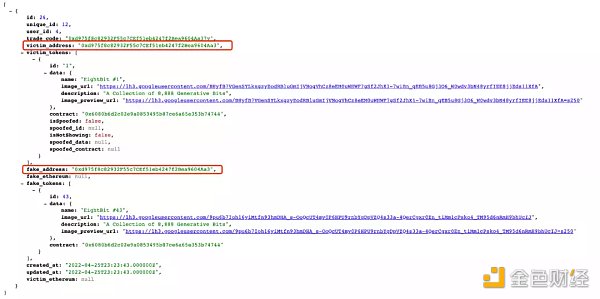

根據后臺地址的接口拼接上地址,可以看到攻擊地址和受害者的地址。??

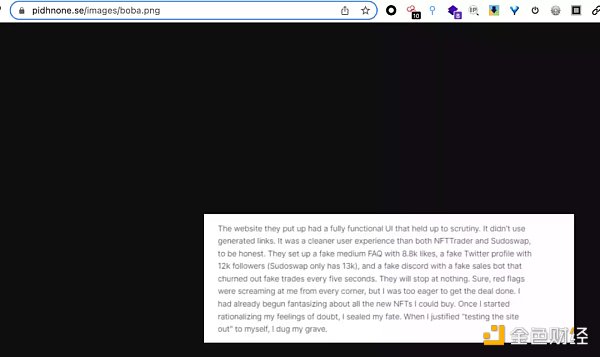

后臺還存留關于圖片信息和相關接口操作說明文字,可以看出來是非常明顯的詐騙網站操作說明。??

我們分析后臺里面涉及的信息,如圖片:

https://pidhnone.se/images/recent.png?f53959585e0db1e6e1e3bc66798bf4f8

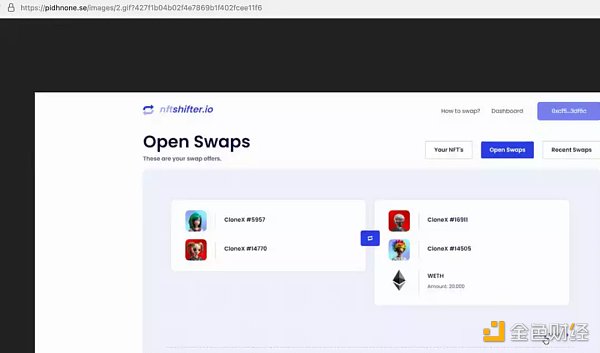

https://pidhnone.se/images/2.gif?427f1b04b02f4e7869b1f402fcee11f6

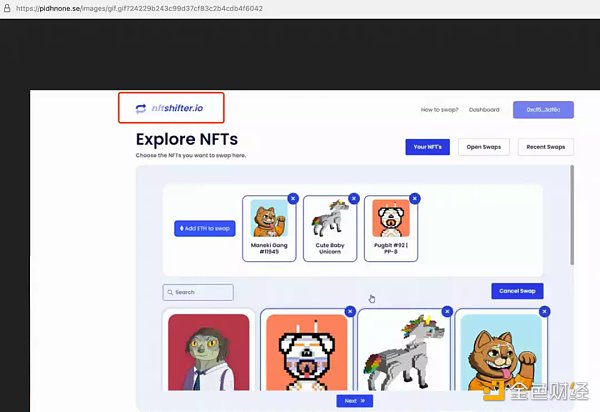

https://pidhnone.se/images/gif.gif?24229b243c99d37cf83c2b4cdb4f6042

https://pidhnone.se/images/landing.png?0732db576131facc35ac81fa15db7a30

https://pidhnone.se/images/ss-create.png?1ad1444586c2c3bb7d233fbe7fc81d7d

https://pidhnone.se/images/self-spoof.png?25e4255ee21ea903c40d1159ba519234

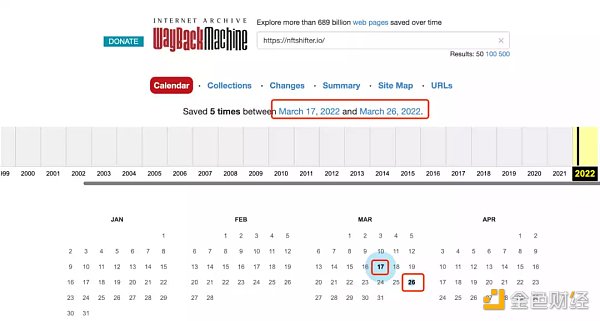

這里面涉及黑客歷史使用過的的釣魚網站信息,如 nftshifter.io:??

以 nftshifter.io 這個釣魚網站為例:??

在 Twitter 上查找相關記錄可以看到 2022 年 3 月 25 日有受害者訪問過該釣魚網站并公布出來。??

使用相同的方式分析? nftshifter.io:??

得到?JS?源代碼并進行分析:??

可以發現同樣也是采用 moralis 的服務和 https://pidhnone.se/ 這個詐騙后臺進行控制。

其中相關的惡意地址:

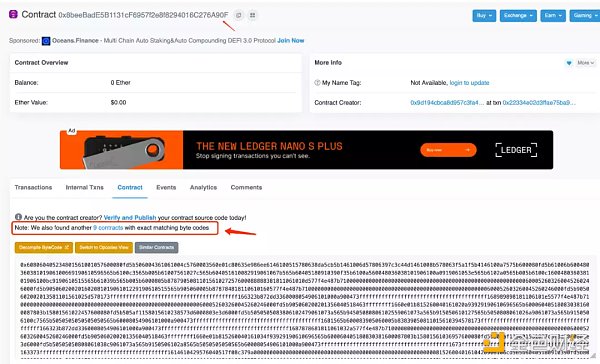

釣魚者合約:

0x8beebade5b1131cf6957f2e8f8294016c276a90f

合約創建者:

0x9d194CBca8d957c3FA4C7bb2B12Ff83Fca6398ee

創建合約時間:

Mar-24-2022 09:05:33 PM +UTC?

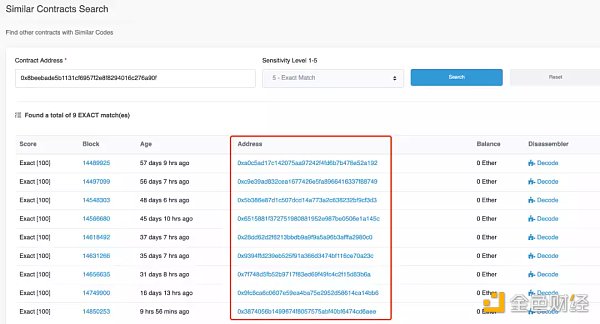

同時我們發現與這個攻擊者相同的惡意合約代碼有 9 個:??

隨機看一個惡意合約 0xc9E...749,創建者地址為

0x6035B92fd5102b6113fE90247763e0ac22bfEF63:

相同的手法,都已經洗幣。每個惡意合約上都已經有受害者的記錄,此處不一一分析。

我們再來看下受害者時間:??

剛好是在攻擊者創建惡意釣魚之后,有用戶上當受騙。

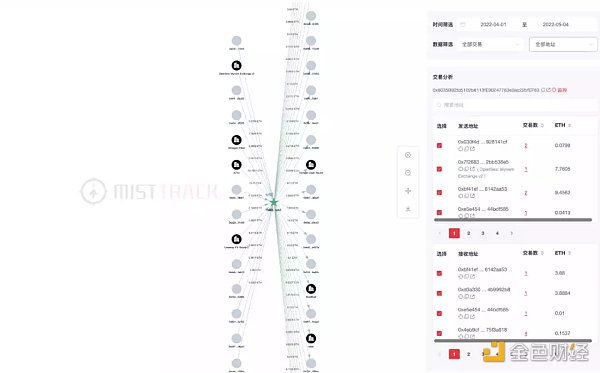

攻擊者已將 NFT 售出,變賣為 ETH,我們使用 MistTrack 分析攻擊者地址

0x9d194cbca8d957c3fa4c7bb2b12ff83fca6398ee:

可以看到 51 ETH 已經轉入 Tornado.Cash 洗幣。同時,目前?Twitter 上攻擊者的賬戶?@nftshifter_io?已經被凍結無法查看。

可以確認的是,攻擊一直在發生,而且有成熟的產業鏈。截止到發文前黑客地址仍有新的 NFT 入賬和交易進行。黑客進行釣魚攻擊往往已成規模化批量化,制作一個釣魚模版就可以批量復制出大量不同 NFT 項目的釣魚網站。當作惡成本變得非常低的時候,更需要普通用戶提高警惕,加強安全意識,時刻保持懷疑,避免成為下一個受害者。

來源:慢霧科技

作者:山哥&耀,慢霧安全團隊

隨著對元宇宙的如此大肆宣傳,公眾已經充斥著從 MR 和 XR 到 Web 3.0 和 NFT 的新短語和首字母縮略詞。如果你感到困惑,這不是你的錯——這個行業并沒有清晰或一致.

1900/1/1 0:00:00在 2022 年度以太坊開發者峰會上,聯合創始人 Vitalik Buterin 表示,以太坊預計在 8 月份通過 The Merge(合并)升級將信標鏈與主網合并.

1900/1/1 0:00:00不要錯過區塊鏈,不要旁觀元宇宙 Glen Weyl | 微軟首席技術官辦公室研究員Web3 在不到十年的時間里打造了一個具有前所未有的靈活性和創造性的并行金融系統,震驚了世界.

1900/1/1 0:00:00頭條 ▌以太坊Ropsten測試網已完成合并6月9日消息,以太坊Ropsten測試網已完成合并。截至目前,以太坊主網權益證明(POS)的過渡日期仍未確定,目前僅是基于測試網的合并試驗.

1900/1/1 0:00:00本文深入探討了正視 DAO 內沖突的重要性,并提供了解決 DAO 內沖突的實踐性方法,分別從提供解決沖突的專用空間、用好社區敘事、指定調解人、鼓勵個人能動性、擴展社區多樣性.

1900/1/1 0:00:00市場依舊無聊,現在留給加密社區的是真正“為了技術”的人——或者只是像我一樣頑固的人。由于沒有牛市騙子和炒作的人,現在的討論往往集中在技術上.

1900/1/1 0:00:00