BTC/HKD-0.04%

BTC/HKD-0.04% ETH/HKD-0.62%

ETH/HKD-0.62% LTC/HKD-1.04%

LTC/HKD-1.04% ADA/HKD+1.37%

ADA/HKD+1.37% SOL/HKD-0.49%

SOL/HKD-0.49% XRP/HKD+1.32%

XRP/HKD+1.32%隨著區塊鏈和鏈上項目的增長,對多鏈項目的需求正在變多,跨鏈橋業務也相應的在增加。哪里有生意,哪里就會有安全問題。跨鏈橋在為用戶提供便利的同時,也為黑客提供了便利,Poly Network被攻擊后,跨鏈橋的安全問題也隨之出現。

區塊鏈橋,也稱為跨鏈橋,其連接兩個區塊鏈,允許用戶從一個鏈向另一個鏈發送加密貨幣。

跨鏈橋通過兩個獨立平臺之間的代幣轉賬、智能合約和數據交換等其他反饋和指令,實現了資金的跨鏈操作。

一種常見的跨鏈橋的操作如下:

用戶將資產A發送到原鏈上的一個存儲地址,并支付過橋費;

資產A被智能合約中隨機選擇的驗證者或受信任的托管人鎖定;

在目標鏈上發布相同數量的資產A1,并將資產A1發送到目標鏈上的用戶地址。

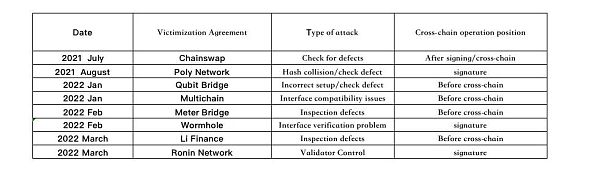

ChainSwap攻擊事件:

2021年7月,跨鏈資產橋項目ChainSwap遭到攻擊。跨鏈橋上的二十多個項目受到攻擊,損失了近800萬美元的資產,導致十多個項目暴跌99%。

這種攻擊主要是由于該協議沒有嚴格檢查簽名的有效性,攻擊者可以使用自己生成的簽名對交易進行簽名。

報告:今年迄今從跨鏈橋中被盜的加密貨幣總額達20億美元:8月4日消息,Chainalysis近日發布的報告顯示,跨鏈橋攻擊事件被盜金額占2022年被盜加密貨幣總數的69%,損失達20億美元。 今年已經發生了13起跨鏈橋攻擊事件,包括最近發生的損失1.9億美元的Nomad跨鏈橋攻擊事件,以及今年3月份發生的損失6.24億美元Ronin跨鏈橋攻擊事件。

報告稱,跨鏈橋通常是黑客攻擊的目標,因為它們“具有一個中央資金存儲點,支持接收區塊鏈上的橋接資產”。Chainalysis強調,包括跨鏈橋在內的加密貨幣服務應該盡早開始投資于安全升級和培訓。此外,報告還指出,中心化交易所曾經是黑客最喜歡的目標,但隨著安全協議的進步,成功的網絡攻擊有所下降。(Cointelegraph)[2022/8/4 12:01:34]

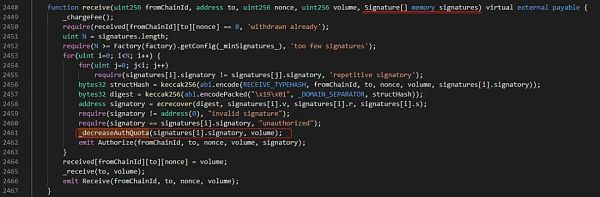

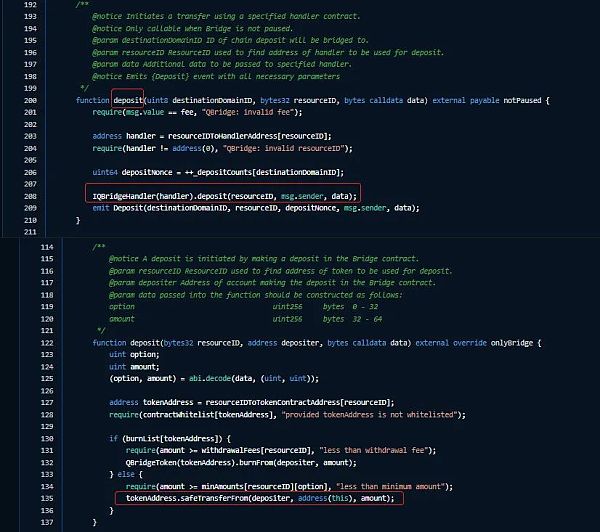

Factory 合約

上圖中接收方法的主要功能是將用戶跨鏈后的資金轉移到目標鏈的用戶地址,需要驗證發送鏈的簽名。當前待驗證簽名個數為1。

由于接收方法的邏輯和名為ecrecover 和_decreaseAuthQuota方法并不嚴格檢查簽名,攻擊者使用了自己產生的簽名,但后續合約邏輯沒有嚴格判斷映射值簽名和其他計算。使攻擊者成功地執行接收方法,為自己簽名轉賬資金。

跨鏈橋Horizon黑客地址再轉出18,036枚ETH:6月28日消息,據歐科云鏈鏈上天眼監測,被標記為跨鏈橋Horizon黑客地址(0x0d04開頭)于今日11:58:50分轉出18,036枚ETH至新地址(0x809d開頭),隨后新地址(0x809d開頭)又向開頭為0x89f8的地址轉入6,012枚ETH,截止目前0x0d04開頭的Horizon黑客地址余額價值仍超5900萬美元。[2022/6/28 1:35:51]

2021年8月,跨鏈互操作協議Poly Network突然遭到黑客攻擊。使用該協議的O3 Swap遭受了嚴重的損失。以太坊、幣安智能鏈、Polygon三大網絡上的資產幾乎被洗劫一空。1小時內,分別有2.5億、2.7億、8500萬美元的加密資產被盜,總損失高達6.1億美元。

這種攻擊主要是由于中繼鏈驗證者的公鑰被替換造成的。即由攻擊者代替跨鏈的中間驗證者,由攻擊者自己控制。

協議內部關系:

中繼鏈驗證者的公鑰存在于EthCrossChainData合約中;

EthCrossChainData合約所有者是EthCrossChainManager合約;

EthCrossChainData合約的putCurEpochConPubKeyBytes方法可以修改中繼鏈驗證者角色。

跨鏈橋Stargate上線STG質押功能:4月21日消息,跨鏈橋Stargate宣布其上線STG質押功能已上線,用戶可質押STG,或使用veSTG參與治理。[2022/4/21 14:39:53]

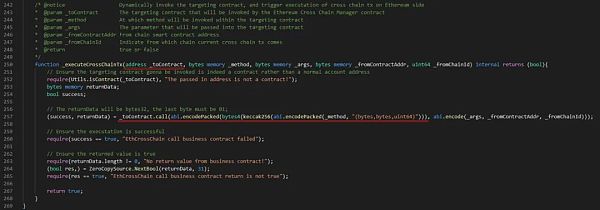

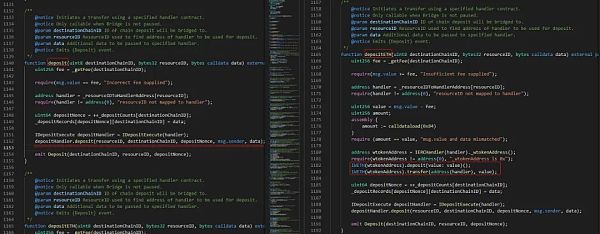

EthCrossChainManager合約:

在上面的圖中,_executeCrossChainTx方法沒有對傳入的參數施加嚴格的限制,這導致攻擊者傳入toContract,方法參數被攻擊者控制。由于協議的內部關系,攻擊者在哈希沖突后傳入與putCurEpochConPubKeyBytes方法相同的方法簽名。成功調用EthCrossChainData合約的putCurEpochConPubKeyBytes方法,直接修改中繼鏈驗證者的公鑰,使其變得可控,然后利用驗證者簽署惡意的進行資金轉移,獲取了大量資金。

2022年1月,Multichain正式聲明協議的跨鏈橋存在安全風險,部分代幣存在被黑客攻擊的風險,并敦促用戶盡快取消授權。

事件的核心原因是:協議調用的底層代幣合約沒有實現permit方法,但包含一個fallback函數,因此調用permit方法的合約正常運行。

NerveNetwork部署Symbiosis Finance到BSC/Polygon/Heco/OEC的跨鏈橋:據官方消息,NULS生態跨鏈網絡NerveNetwork表示已經部署穩定幣跨鏈橋Symbiosis Finance到BSC/Polygon/Heco/OEC的跨鏈橋。

據介紹,Symbiosis通過所有EVM兼容區塊鏈聚集流動性,并在任何鏈上以低滑點轉移流動性。[2022/1/4 8:25:05]

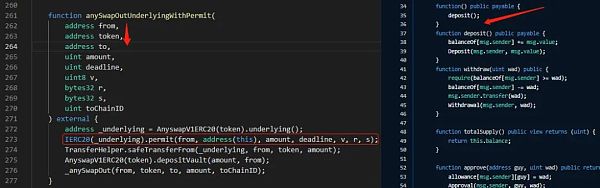

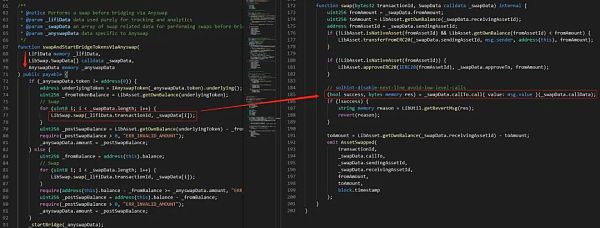

左邊是AnyswapV4Router合約,右邊是WETH9合約。

在上圖中的AnySwapOutUnderlyingWithPermit方法中,前三個參數都是由調用者傳入的,也就是說代幣和其他參數都是攻擊者控制的。當參數可控時,攻擊者部署攻擊合約來轉移受影響的代幣。合約地址被設置為基礎代幣參數。

核心問題是由于WETH9沒有permit方法,但是會調用WETH9的fallback方法進行充值操作,所以其不會有錯誤的調用(交易不會回滾),也就是說,當用戶授權到協議時,攻擊者會很快轉移用戶資金。

2022年1月,Qubit Finance跨鏈橋以太坊-幣安被黑客攻擊,損失超過8000萬美元。

YouSwap于4月10日上線ETH/HECO跨鏈橋:據YouSwap最新消息,平臺將于4月10日12:00上線ETH/HECO跨鏈橋兌換功能,并將在下午18:00開啟HECO頭礦,具體時間以官網為準。

去中心化交易所YouSwap于3月26日,正式上線并開啟流動性挖礦,第一條公鏈搭建在以太坊網絡上,第二條公鏈HECO將于4月10日上線。并同時開啟“From ETH to HECO”的跨鏈橋兌換功能,用戶可以通過跨鏈橋功能實現資產從ETH主網到火幣主鏈HECO的跨鏈轉換。目前YouSwap支持YOU/USDT、BTC/USDT、ETH/USDT、YOU/UNI、YOU/LINK、YOU/ETH6個交易對的流動性挖礦及YOU的單幣挖礦。截至4月6日15時,平臺挖礦產出市值總計275758.24(USDT),累積交易總額達1481810.11(USDT),YOU 價格報$0.56,漲幅達1120%。[2021/4/6 19:50:16]

核心問題:當deposit方法中的資金地址為address(0)時,不會出現safeTransferFrom錯誤,導致deposit功能正常執行。

QBridge合約

上圖中,存款是一種正常的存款方式。當在此方法中調用IQBridgeHandler(handler).deposit時,當用戶傳入的resourceID映射tokenAddress地址為0地址時,后續的tokenAddress.safeTransferFrom(depositer, address(this), amount);轉賬將正常執行,導致方法和事件的正常運行,調用者可以成功進行存款。

這里更重要的是,官方tokenAddress的ETH 0地址是官方所做的(官方已經聲明存款功能是一個被忽略的廢棄功能)。

在2022年2月,Meter.io跨鏈協議并未阻止封裝的ERC20代幣與原生gas代幣的直接交互,導致損失約430萬美元。

該事件的核心問題是:存款方法在進行存款時不驗證WBNB的存款情況,導致攻擊者繞過判斷條件,不存款也可以正常獲取資金。

Bridge合約

在上圖中,deposit和depositETH方法都是存款方法,但是當用deposit方法存款時,并沒有驗證該存款是否為原生代幣。當攻擊者進行存款時,傳入WBNB地址。該方法不驗證WBNB存款,之后調用deposthhandler .deposit方法成功繞過判斷條件。最后,攻擊者利用該漏洞成功獲取大量資金。

2022年2月,以太坊和Solana兩大區塊鏈的重要橋(Wormhole)被黑客攻擊,損失超過3.2億美元。

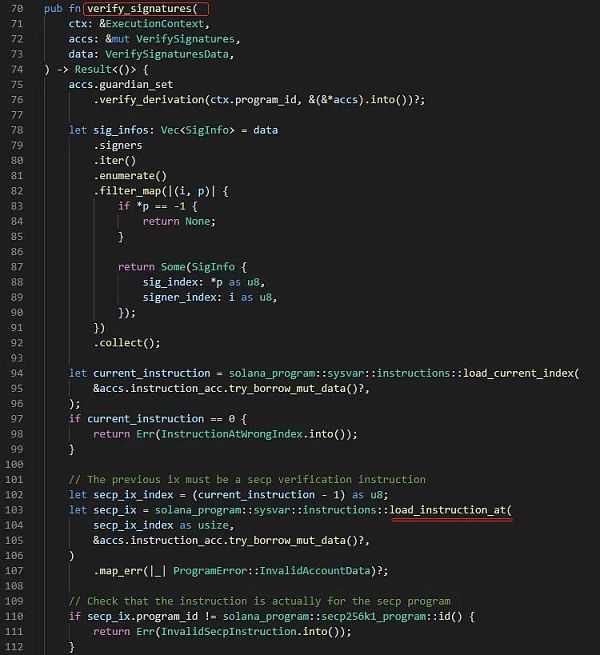

該漏洞的核心原因是:verify_signatures調用的load_instruction_at方法沒有驗證指令的有效性,攻擊者可以通過偽造驗證簽名來獲取資金。

verify_signature.rs接口合約

上圖中的verify_signatures方法是跨鏈驗證過程中調用的簽名方法。由于verify_signatures方法調用load_instruction_at方法,所以在協議更新后,load_instruction_at方法是一個廢棄的方法。這種方法對傳入的指令沒有嚴格的檢查,這就導致攻擊者在傳入一個可控值后,利用這種簽名方式對自己的跨鏈請求進行簽名,獲得大量資金。

2022年3月,以太坊上的分布式跨鏈協議Li.Finance遭到攻擊。攻擊者進行了37次調用傳入,在多個錢包中獲得了約60萬美元的資產(204 ETH)。

這種攻擊的核心問題是對傳入的外部數據沒有嚴格的限制,導致攻擊者傳入自己的可控調用邏輯。

CBridgeFacet合約

上圖中的swapAndStartBridgeTokensViaCBridge方法中,傳入的_swapData參數沒有嚴格限制。在同一個LibSwap.swap調用中,該值不受嚴格限制。因此,在swap方法中,_swapData可以成功地調用call方法來執行惡意操作。攻擊者利用此漏洞進行多次調用以獲取資金。

在2022年3月,Axie Infinity側鏈Ronin驗證者節點和Axie DAO驗證者節點被破壞,導致在兩筆交易中從Ronin橋接了173600 ETH和2550萬美元的USDC。

攻擊原因:

Sky Mavis 的 Ronin 鏈目前由 9 個驗證者組成。為了識別存款事件或取款事件,需要9個驗證者中的5個簽名。攻擊者控制了四個Sky Mavis的Ronin驗證者和一個由Axie DAO運行的第三方驗證者。(2021年11月至12月,Axie DAO 允許 Sky Mavis 代表其簽署各種交易,在事件停止后沒有撤銷白名單訪問權限,攻擊者獲得了對 Sky Mavis 系統的訪問權限,并使用來自 Axie DAO 驗證器的 gasless RPC 來獲取簽名)。

從以上跨鏈橋攻擊事件可以發現,從去年到今年已經發生了幾次跨鏈橋攻擊。跨鏈橋攻擊的數量明顯在增加,被盜資金也相當多。黑客已經盯上了跨鏈橋這塊肥肉。從總結來看,攻擊主要發生在跨鏈前和簽名處,一般都是合約漏洞,也有由于官方疏忽造成的盜竊事件。針對越來越多的跨鏈項目和項目合約安全,建議如下:

在項目上線前完成合約安全審計

合約調用接口需要嚴格檢查其適配性

版本更新時,需要重新評估相關接口和簽名的安全性

需要對跨鏈簽名者進行嚴格的審查,以確保簽名不受惡意人員的控制

Source:https://medium.com/coinmonks/cross-chain-bridge-vulnerability-summary-f16b7747f364

Tags:ETHSWAPChainHAISaveTheWorldSWAPTC幣digichain幣最新消息Floki Chain

DAO被認為是當今企業和其他組織最有效和最重要的協調工具。在本文的第一部分,我們討論了在2021年間看到的DAO的許多好處,但與任何創新一樣,人們擔心這一切對未來意味著什么.

1900/1/1 0:00:00KUT(金桔)將于15日13時上線波場DeFi挖礦。NFT項目Akutars合約永久鎖定11539ETH,官方正在調查原因:4月23日消息,Solidity開發者foobar發推稱,11539E.

1900/1/1 0:00:00隨著行業的不斷發展,DeFi 越來越具有與傳統金融業逐鹿的競爭力。在借貸協議和去中心化交易所 (DEX) 的推動下,DeFi 中的 TVL(總價值鎖定)價值 821.8億美元(截至 2021 年.

1900/1/1 0:00:00受訪者:楊民道,dForce?創始人 采訪與撰文:李畫 2019年5月,我第一次采訪了dForce?創始人楊民道,那時提出的問題是「DeFi?是區塊鏈重要的落地方向嗎」.

1900/1/1 0:00:00衍生品交易無論在傳統金融還是中心化加密交易平臺中,都占據著極大的市場份額。對于任何一個金融系統來說,衍生品都是不可或缺的組成部分.

1900/1/1 0:00:00作者:NEST愛好者_CryptoData2020 年 2 月 6 日,以太坊 DeFi 生態中鎖定的 ETH 和 ERC-20 代幣的總價值超過 10 億美金.

1900/1/1 0:00:00