BTC/HKD+1.01%

BTC/HKD+1.01% ETH/HKD+0.63%

ETH/HKD+0.63% LTC/HKD+1.72%

LTC/HKD+1.72% ADA/HKD+3.36%

ADA/HKD+3.36% SOL/HKD+1.31%

SOL/HKD+1.31% XRP/HKD+2.52%

XRP/HKD+2.52%據慢霧安全團隊情報,2023 年 3 月 13 日,Ethereum 鏈上的借貸項目 Euler Finance 遭到攻擊,攻擊者獲利約 2 億美元。

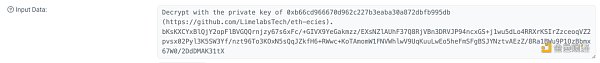

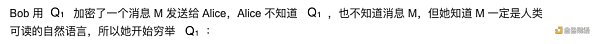

黑客在攻擊完 Euler 后,為了混淆視聽逃避追查,轉了 100 ETH 給盜取了 Ronin 6.25 億多美金的黑客拉撒路。拉撒路順水推舟將計就計,隨即給 Euler 黑客發了一條鏈上加密消息,并回禮了 2 枚 ETH:

消息內容是提示 Euler Exploiter 用 eth-ecies 解密這條消息。

按道理說在公開的環境下,如果 Ronin Exploiter 只是想加密通訊,使?公鑰加密是最簡單的?案。

公鑰加密:

C = {rG, M + rQ} = {C1, C2}

私鑰解密:

M = M + r(dG) ? d(rG) = C2 ? d(C1)

其中密? C,公鑰 Q,私鑰 d,隨機數 r,消息 M。協議很簡單,加密過程不需要?到的私鑰,不存在私鑰泄露的路徑。

使? eth-ecies 加密是因為?便還是另有所圖?隨后很快就有?指出 eth-ecies 存在安全漏洞,Ronin Exploiter 是想竊取 Euler Exploiter 的私鑰。

派盾:Ronin Network攻擊者已通過新地址將300枚ETH轉入Tornado Cash:4月22日消息,據派盾監測,Ronin Network攻擊者已經通過新地址將300枚ETH轉入Tornado Cash。黑客似乎找到了繞過制裁Oracle的方法,在被標記為制裁指定地址之前轉移到新地址。[2022/4/23 14:42:48]

是否真的如此?且讓我們先分析?下 eth-ecies 存在的是怎么樣的?個漏洞。

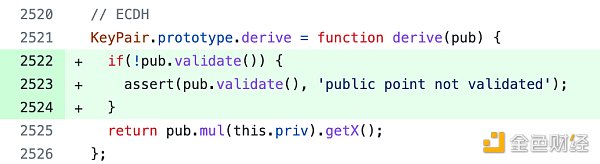

經過分析,我們發現 eth-ecies 使?了 "elliptic": "^6.4.0",這是個 Javascript 橢圓曲線庫,這個版本的庫存在多個安全漏洞,其中?個就是扭曲曲線攻擊漏洞(twist attacks),這個漏洞的成因是在計算 ECDH 共享密鑰時沒有驗證對?的公鑰是否在曲線上,攻擊者可通過構造??群曲線上的公鑰,誘導受害者計算共享密鑰,從?破解出受害者私鑰。

但是這個漏洞的利?難度是很?的,需要有?常契合的場景才能發起攻擊,Ronin Exploiter 是否有機會發起扭曲攻擊呢?

ECDH 算法是基于橢圓曲線加密的密鑰交換算法。它與傳統的 Diffie-Hellman (DH) 算法類似,但是使?的是橢圓曲線上的數學運算來實現密鑰交換,從?提供更?的安全性。

下?是 ECDH 算法的步驟:

1. ?成橢圓曲線:在密鑰交換之前,通信雙?需要選擇?個橢圓曲線,該曲線必須滿??些數學特性,例如離散對數問題。

波場TRON用戶數突破7200萬:2022年1月17日,根據TRONSCAN最新數據顯示,波場TRON賬戶總數達到72,129,311,正式突破7200萬。波場TRON各項數據穩中前進, 波場TRON生態逐漸強大的同時,也將迎來更多交易量。[2022/1/17 8:54:43]

2. ?成私鑰和公鑰:每個通信?都需要?成?對私鑰和公鑰。私鑰是?個隨機數,?于計算公鑰。公鑰是?個點,它在橢圓曲線上,并由私鑰計算得出。

3. 交換公鑰:通信雙?將??的公鑰發送給對?。

4. 計算共享密鑰:通信雙?使?對?發送的公鑰和??的私鑰計算出?個共享密鑰。這個共享密鑰可以?于加密通信中的數據,保證通信的機密性。

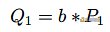

為了?便描述下? Alice 和 Bob 分別代表上?雙?,G 為基點,假設:

Alice 的私鑰是 a,則 Alice 公鑰是 A = aG;

Bob 的私鑰中 b,則 Bob 公鑰是 B = bG。

核?知識點在共享密鑰計算?法,根據群的乘法交換律,他們只要獲取到對?的公鑰就可以計算出共享密鑰:

S = aB = a(bG) = b(aG) = bA

RPG游戲Nine Chronicles完成260萬美元融資:開源RPG區塊鏈游戲Nine Chronicles宣布完成260萬美元融資,AnimocaBrands領投,Divergence Ventures、IDEOCoLab、Sfermion、Hypersphere Ventures、Sky VisionCapital以及Axie Infinity聯合創始人Jeffrey Zirlin和Aave CEO StaniKulechov跟投。[2021/8/6 1:39:26]

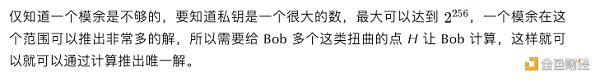

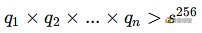

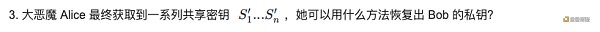

如果 Alice 想要刺探 Bob 的私鑰,她可以選擇?個階數 q ?常?(點的數量?常少)的曲線點 H(這個點不是對應任何特定私鑰的公鑰,但是 Bob 并不知道),由于群是循環群,Bob 在計算 S′ = bH 時,他得到的 S′ 將在這些少量點群以內。Alice 不知道 Bob 的私鑰 b,但可以通過窮舉得到滿? S′ = xH 的 x,此時 b ≡ x mod q 。顯然 x 很?,最?為 q。

需要多少個扭曲點呢?這取決于每?次選擇的階數 q,需要階數相乘能超過私鑰的最?值,即滿?:

孫宇晨:TRONZ匿名協議方便實用 可以滿足用戶隱私保護需求:據最新消息顯示,波場TRON創始人兼BitTorrent CEO孫宇晨正在TokenClub進行直播,孫宇晨表示:“TRONZ匿名協議能夠使證明者在不向驗證者提供任何機密信息的情況下,使驗證者相信某個論斷是正確的,從而實現了用戶合約交易的隱私保護,這也就是我們所說的零知識證明的實現。目前區塊鏈公鏈里能實現的寥寥無幾。TRONZ匿名協議方便實用,可以滿足用戶多樣化的隱私保護需求,讓隱私權重新歸屬于用戶自身。特別是波場社區TRONZ團隊早就于今年1月開啟了MPC火炬項目,參與人數達到196人。它不僅保證了TVM零知識證明指令的安全可信性,而且為區塊鏈隱私保護技術發展貢獻了一份巨大的力量。”[2020/6/24]

如果我每次選擇的 q ??點,那么需要交互的次數 n 就可以少?點,但 q 越?意味著窮舉的難度越?,所以這?需要根據 Alice 的運算性能做?個取舍。

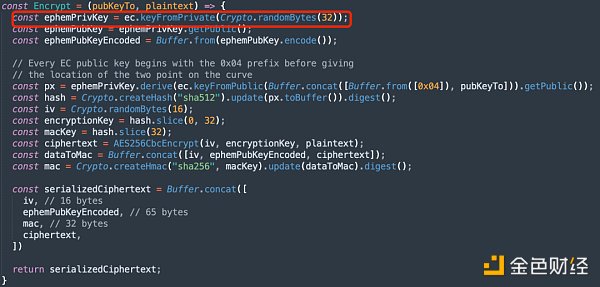

上?我們分析了 ECDH 算法的?險和攻擊原理,我們再回來看 eth-ecies 這個庫,實際上它使?的只是?個類似 ECDH 的算法,它在構造共享私鑰時使?的是臨時密鑰,根本不需要?到加密?的私鑰,所以并不會對加密?構成?險。

那么有沒有可能 Ronin Exploiter 是想利?社會?程學引導 Euler Exploiter 使?其它有問題的?具呢??如我們熟知的 PGP 加密協議?

聲音 | IronChain Capital創始人:機構托管人離進入加密貨幣行業不遠:7月10日消息,IronChain Capital的創始人兼首席執行官Jonathan Benassaya將加密貨幣行業缺乏機構托管人歸因于“惡性循環”,因為投資者希望加密貨幣服務來自托管人,但托管人希望在建立加密貨幣業務之前現有大量的投資者。但Jonathan也認為,他們希望加密貨幣能像黃金一樣安全地存放在保險庫里。但由于加密的托管級別與其他資產相同,只是加密貨幣是通過區塊鏈技術來實現安全性。所以隨著托管人對加密貨幣安全性的認可,他們將會逐步踏入這個行業。[2018/7/10]

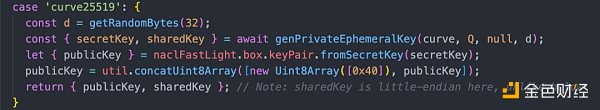

巧的很,我們很快就發現被?泛使?的開源庫 openpgpjs 最新版本 v5.7.0 還在使?了低版本的 "@openpgp/elliptic": "^6.5.1" ,更巧的是,它?持基于 Curve25519 的 ECDH 協議,故事本應該進??潮,但經過分析發現,openpgpjs 的 ECDH 協議在實現時,和 Ecies 協議?樣引?了臨時密鑰,即使加密?導?了私鑰,也僅僅?于消息簽名,?不會?于構造共享密鑰。

故事結束了,我覺得 Ronin Exploiter 使?低版本 elliptic 存在的漏洞去隱秘的竊取 Euler Exploiter 私鑰的可能性不?,?于那條鏈上消息,可能真的是為了共商?計,更進?步的圖謀不軌需要更加?超的社會?程學?段了,但 Euler Exploiter 已經警覺。

上?提到了扭曲攻擊的原理,實際?程實現上仍然有?個問題需要解決:

1. 如何構造扭曲的點?

2. 當 Bob ?共享密鑰 S' 加密消息時,它并不會把 S' 傳輸給 Alice,因為根據協議 Bob 認為 Alice 是已經知道這個密鑰的,那么 Alice 如何獲取 S' 呢?

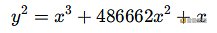

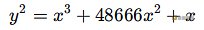

這?以 Curve25519 曲線為例,它的曲線?程是:

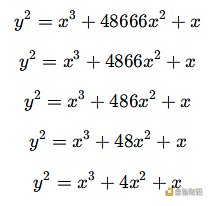

我們隨意改變其中的?個參數,得到?條新的曲線,?如:

使? sagemath 數學軟件來表示:

p = 2**255-19 E = EllipticCurve(GF(p), [0,48666,0,1,0])然后我們計算它的階數,并對這個階數進?因式分解:

Grp = E.abelian_group() G = Grp.gens() Gorder = G.order() print( "{0} = {1}".format(Gorder, factor(Gorder)) )計算結果:

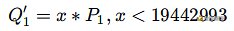

...= 2 * 3049 * 14821 * 19442993 * 32947377140686418620740736789682514948650410565397852612808537選擇 19442993 這個??適中的數,?中國剩余定理創建?個含有 19442993 個元素的?群:

x = crt([1,0], [19442993, Gorder//19442993]) P1 = x * G到這?我們就得到了第?個扭曲的點,把它當作公鑰發送給 Bob,Bob 就可以計算第?個共享密鑰:

最終得到的結果可表示為:

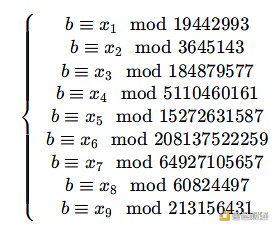

使?中國剩余定理即可計算出私鑰 b:

x = crt([ x1, x2, x3, x4, x5, x6, x7, x8, x9], [ 19442993, 3645143, 184879577, 5110460161, 15272631587, 208137522259, 64927105657, 60824497, 213156431]) print(x == b) print(hex(x))總結本?我們通過?個不同常理的對話開始研究了橢圓曲線加密算法中的扭曲曲線攻擊,分析了漏洞的存在的原因,雖然漏洞利?場景有限,但不失為?個很有價值的漏洞,希望能對?家的學習研究有所啟發。

最后,感謝領先的?站式數字資產?托管服務商 Safeheron 提供的專業技術建議。

參考資料:

.https://etherscan.io/tx/0xcf0b3487dc443f1ef92b4fe27ff7f89e07588cdc0e2b37d50adb8158c697cea6

. https://github.com/LimelabsTech/eth-ecies

. GitHub - openpgpjs/openpgpjs: OpenPGP implementation for JavaScript

. Elliptic curve constructor - Elliptic curves

By: Johan

來源:DeFi之道

DeFi之道

個人專欄

閱讀更多

金色財經 善歐巴

金色早8點

白話區塊鏈

歐科云鏈

Odaily星球日報

Arcane Labs

MarsBit

深潮TechFlow

BTCStudy

鏈得得

原文作者:阿爾法新醬 原文來源:twitter注:本文來自@0xShinChannn 推特,MarsBit整理如下:如何透過單一幣種持倉就可以在 @uniswap 進行 LP 質押.

1900/1/1 0:00:00來源:Binary DAOAuthor: 0xhhh(Twitter:@hhh69251498 )Editor:Red One本文是Polygon zkEVM系列文章的第一篇.

1900/1/1 0:00:00由全球數以萬計的從業者共同組建的Web3.0時至今日已持續推動多領域的創新和發展 而在這條道路上行走的 有百年一遇的天才技術專家也有「天賦絕倫」的黑客或惡意者 我們也十分好奇 在Cointele.

1900/1/1 0:00:00已經從輿論場中消失很久的元宇宙,最新的一條消息,是林俊杰的元宇宙房產投資大跌了91%。 在2021年,元宇宙一度是幾乎所有行業的寵兒.

1900/1/1 0:00:00魯法案例【2023】192"互聯網+"時代,電子網絡的衍生物如游戲設備、游戲幣等虛擬財產越來越多.

1900/1/1 0:00:00作者:雨中狂睡 從我個人的角度來看,以太坊在上海升級后,可能不會出現太大的拋壓。以及,以太坊提現有一個排隊機制,每天進入市場的以太坊拋壓也是固定的.

1900/1/1 0:00:00