BTC/HKD+1.19%

BTC/HKD+1.19% ETH/HKD+3.05%

ETH/HKD+3.05% LTC/HKD+1.42%

LTC/HKD+1.42% ADA/HKD+2.81%

ADA/HKD+2.81% SOL/HKD+0.89%

SOL/HKD+0.89% XRP/HKD+0.19%

XRP/HKD+0.19%北京時間2021年8月19日10:05,日本加密交易平臺Liquid稱其熱錢包遭到攻擊。從官方發布的報告來看,Liquid交易平臺上被盜幣種涉及BTC、ETH、ERC20代幣、TRX、TRC20代幣、XRP等超70種,幣種之多,數額之高,令人驚嘆。

慢霧AML團隊利用旗下MistTrack反洗錢追蹤系統分析統計,Liquid共計損失約9,135萬美元,包括約462萬美元的BTC、3,216萬美元的ETH、4,290萬美元的ERC20代幣、23萬美元的TRX、160萬美元的TRC20、1,093萬美元的XRP。

慢霧AML團隊全面追蹤了各幣種的資金流向情況,也還原了攻擊者的洗幣手法,接下來分幾個部分向大家介紹。

BTC部分

攻擊者相關地址

慢霧AML團隊對被盜的BTC進行全盤追蹤后發現,攻擊者主要使用了“二分法”的洗幣手法。所謂“二分法”,是指地址A將資金轉到地址B和C,而轉移到地址B的數額多數情況下是極小的,轉移到地址C的數額占大部分,地址C又將資金轉到D和E,依次類推,直至形成以很小的數額轉移到很多地址的情況。而這些地址上的數額,要么以二分法的方式繼續轉移,要么轉到交易平臺,要么停留在地址,要么通過Wasabi等混幣平臺混幣后轉出。

慢霧:針對傳言火幣信息泄漏事件不涉及用戶賬戶與資金安全 請保持客觀冷靜對待:據官方消息,慢霧注意到近日有白帽子公開了此前一個火幣已經處理完畢的過往漏洞信息。經慢霧與火幣官方確認,火幣本著負責任披露信息的策略,對本次事件做以下說明:本次事件是小范圍內(4000人)的用戶聯絡信息泄露,信息種類不涉及敏感信息,不涉及用戶賬戶與資金安全。事件發生于2021年6月22日日本站測試環境S3桶相關人員不規范操作導致,相關用戶信息于2022年10月8日已經完全隔離,日本站與火幣全球站無關。本次事件由白帽團隊發現后,火幣安全團隊2023年6月21日(10天前)已第一時間進行處理,立即關閉相關文件訪問權限,當前漏洞已修復,所有相關用戶信息已經刪除。感謝白帽團隊對于火幣安全做出的貢獻。最后提醒請大家冷靜對待,切勿傳謠。[2023/7/1 22:12:01]

以攻擊者地址為例:

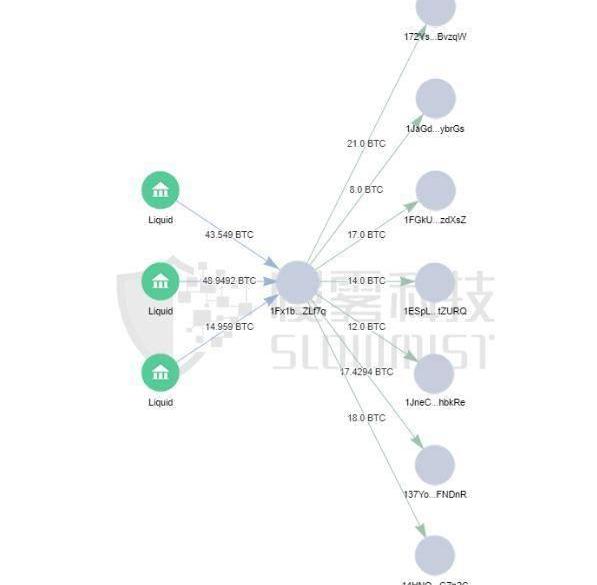

據MistTrack反洗錢追蹤系統顯示,共107.5BTC從Liquid交易平臺轉出到攻擊者地址,再以8~21不等的BTC轉移到下表7個地址。

慢霧:攻擊Ronin Network的黑客地址向火幣轉入3750枚 ETH:3月30日消息,慢霧發推稱,攻擊Axie Infinity側鏈Ronin Network的黑客地址向交易所火幣轉入3750枚ETH。此前金色財經報道,Ronin橋被攻擊,17.36萬枚ETH和2550萬USDC被盜。[2022/3/30 14:26:38]

為了更直觀的展示,我們只截取了地址資金流向的一部分,讓大家更理解“二分法”洗幣。

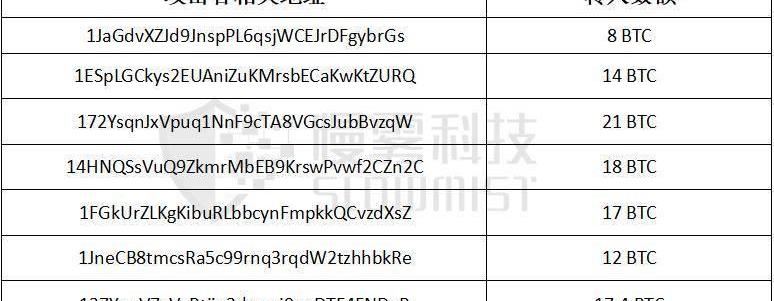

以圖中紅框的小額轉入地址為例繼續追蹤,結果如下:

慢霧:Multichain(AnySwap)被黑由于anySwapOutUnderlyingWithPermit函數相關問題:據Multichain(AnySwap)早前消息,2022年01月18日,一個影響6個跨鏈Token的關鍵漏洞正在被利用。慢霧安全團隊進行分析后表示,此次主要是由于anySwapOutUnderlyingWithPermit函數為檢查用戶傳入的Token的合法性,且未考慮并非所有underlying代幣都有實現permit函數,導致用戶資產被未授權轉出。慢霧安全團隊建議:應對用戶傳入的參數是否符合預期進行檢查,且在與其他合約進行對接時應考慮好兼容性問題。[2022/1/19 8:57:49]

可以看到,攻擊者對該地址繼續使用了二分法,0.0027BTC停留在地址,而0.0143BTC轉移到Kraken交易平臺。

攻擊者對其他BTC地址也使用了類似的方法,這里就不再重復講解。慢霧AML團隊將對資金停留地址進行持續監控及標記,幫助客戶做出有效的事前防范,規避風險。

ETH與ERC20代幣部分

聲音 | 慢霧:ETDP錢包連續轉移近2000 ETH到Bitstamp交易所,項目方疑似跑路:據慢霧科技反洗錢(AML)系統監測顯示,自北京時間 12 月 16 日凌晨 2 點開始,ETDP 項目方錢包(地址 0xE1d9C35F…19Dc1C3)連續轉移近 2000 ETH 到 Bitstamp 交易所,另有 3800 ETH 分散在 3 個新地址中,未發生進一步動作。慢霧安全團隊在此提醒交易所、錢包注意加強地址監控,避免相關惡意資金流入平臺。[2019/12/16]

攻擊者相關地址

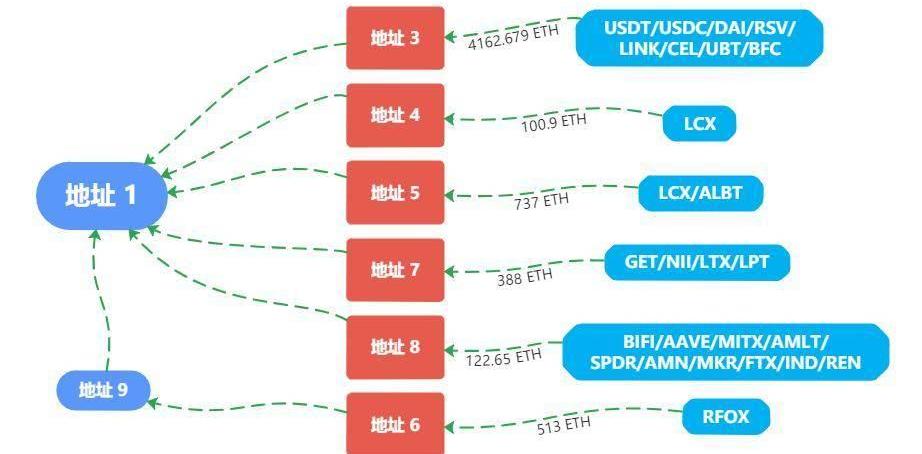

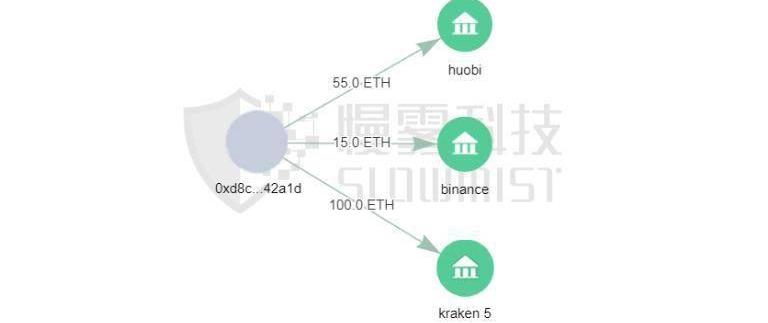

經過慢霧AML團隊對上圖幾個地址的深度分析,總結了攻擊者對ETH/ERC20代幣的幾個處理方式。

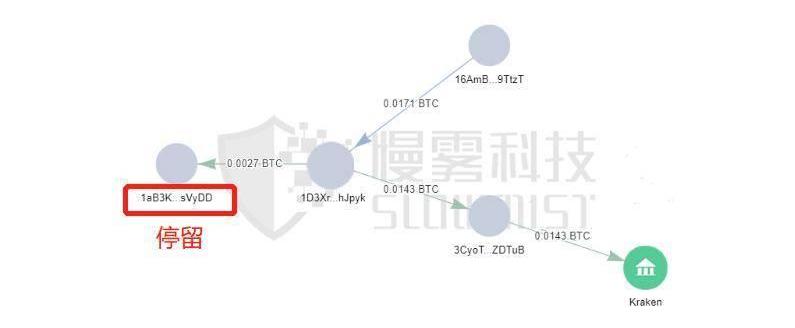

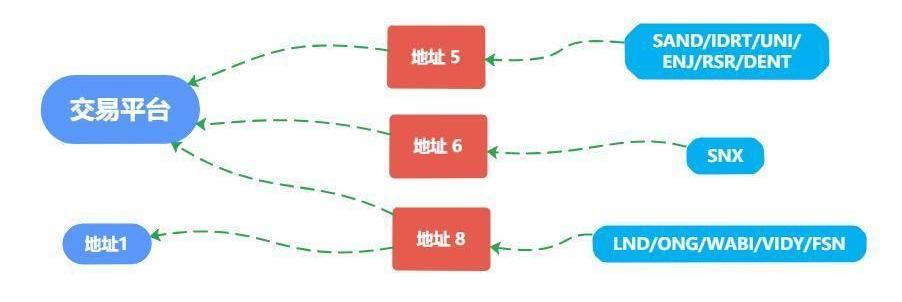

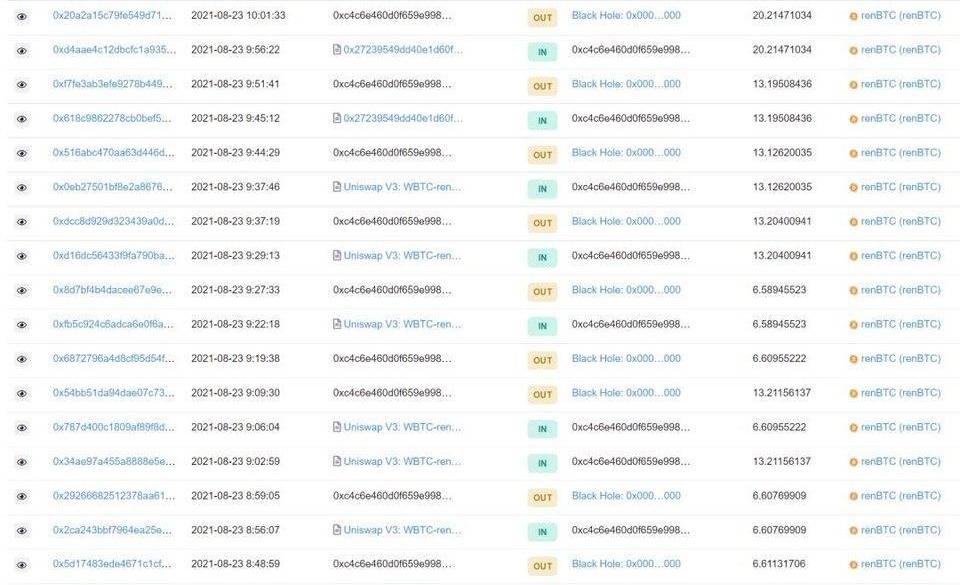

1.部分ERC20代幣通過Uniswap、Balancer、SushiSwap、1inch等平臺將代幣兌換為ETH后最終都轉到地址1。

聲音 | 慢霧:ETC 51%雙花攻擊所得的所有ETC已歸還完畢:據慢霧區消息,ETC 51%攻擊后續:繼Gate.io宣稱攻擊者歸還了價值10萬美金的ETC后,另一家被成功攻擊的交易所Yobit近日也宣稱收到了攻擊者歸還的122735 枚 ETC。根據慢霧威脅情報系統的深度關聯分析發現:攻擊者于UTC時間2019年1月10日11點多完成了攻擊所獲的所有ETC的歸還工作,至此,持續近一周的 ETC 51% 陰云已散。[2019/1/16]

2.部分ERC20代幣直接轉到交易平臺,部分ERC20代幣直接轉到地址1并停留。

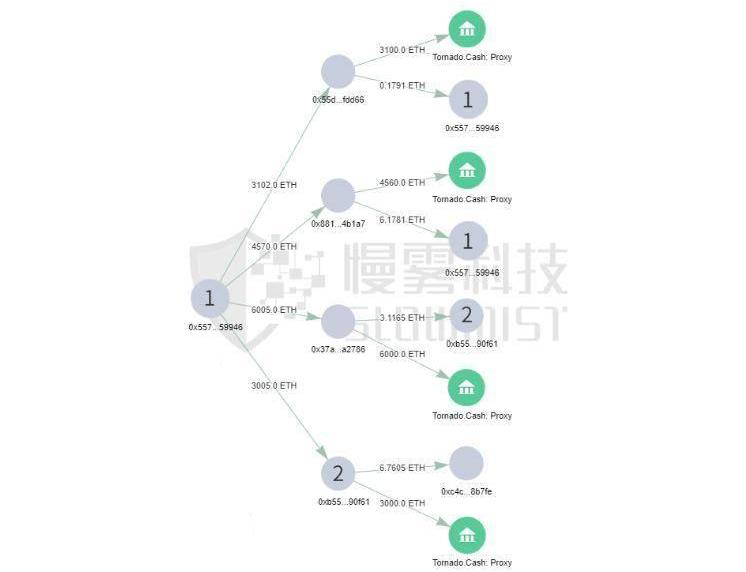

3.攻擊者將地址1上的ETH不等額分散到多個地址,其中16\,660ETH通過Tornado.Cash轉出。

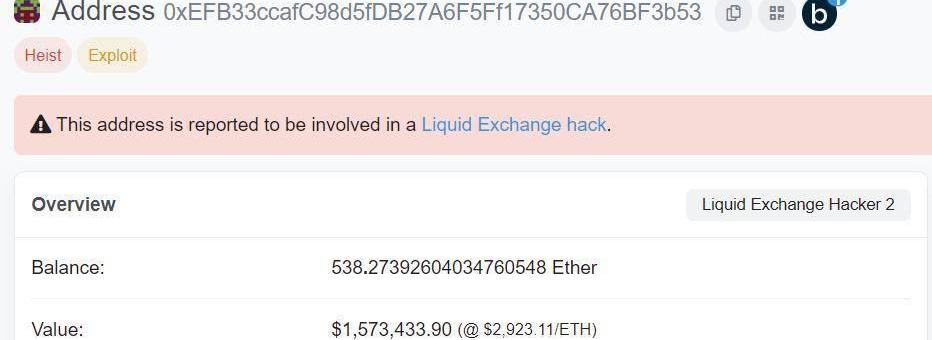

地址2的538.27ETH仍握在攻擊者手里,沒有異動。

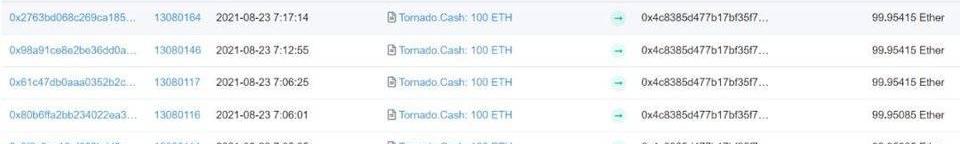

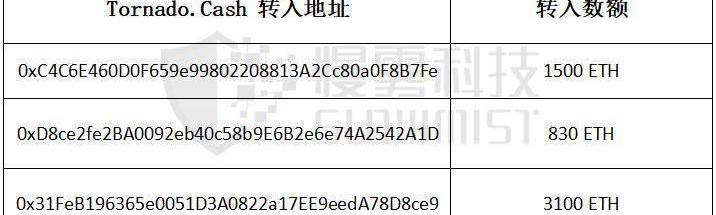

4.攻擊者分三次將部分資金從Tornado.cash轉出,分別將5\,600ETH轉入6個地址。

其中5,430ETH轉到不同的3個地址。

另外170ETH轉到不同的3個交易平臺。

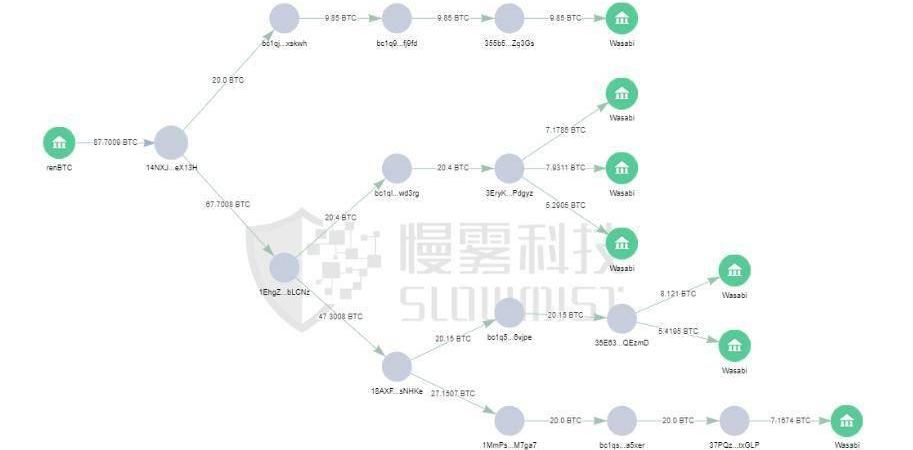

攻擊者接著將3個地址的ETH換成renBTC,以跨鏈的方式跨到BTC鏈,再通過前文提及的類似的“二分法”將跨鏈后的BTC轉移。

以地址為例:

以跨鏈后的其中一個BTC地址為例。根據MistTrack反洗錢追蹤系統如下圖的顯示結果,該地址通過renBTC轉入的87.7BTC均通過混幣平臺Wasabi轉出。

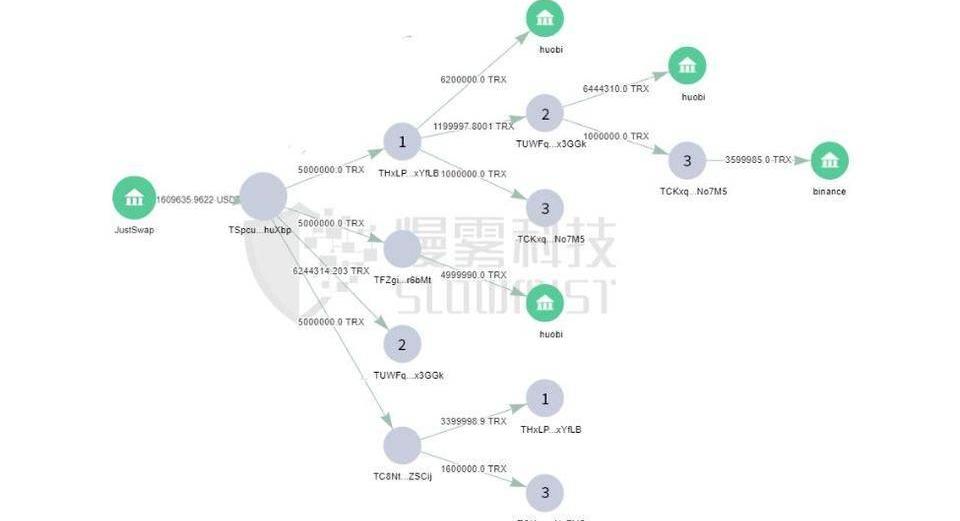

TRX/TRC20部分

攻擊者地址

TSpcue3bDfZNTP1CutrRrDxRPeEvWhuXbp

資金流向分析

據MistTrack反洗錢追蹤系統分析顯示,攻擊者地址上的TRC20兌換為TRX。

再將所有的TRX分別轉移到Huobi、Binance交易平臺。

XRP部分

攻擊者相關地址

rfapBqj7rUkGju7oHTwBwhEyXgwkEM4yby

資金流向分析

攻擊者將11,508,495XRP轉出到3個地址。

接著,攻擊者將3個地址的XRP分別轉到Binance、Huobi、Poloniex交易所。

總結

本次Liquid交易平臺被盜安全事件中,攻擊者以迅雷不及掩耳之速就將一個交易平臺內超70種貨幣全部轉移,之后再通過換幣平臺、混幣平臺以及其他交易平臺將資金順利洗出。

截止目前,大部分被盜資產還控制在攻擊者手中。21,244,326.3枚TRX轉入交易平臺,11,508,516枚XRP轉入交易平臺,攻擊者以太坊地址2存有538.27ETH,以太坊地址1仍有8.9ETH以及價值近540萬美元的多種ERC20代幣,慢霧AML團隊將持續對異常資金地址進行實時監控與拉黑。

攻擊事件事關用戶的數字資產安全,隨著被盜數額越來越大,資產流動越來越頻繁,加速合規化成了迫在眉睫的事情。慢霧AML團隊建議各大交易平臺接入慢霧AML系統,在收到相關“臟幣”時會收到提醒,可以更好地識別高風險賬戶,避免平臺陷入涉及洗錢的境況,擁抱監管與合規的大勢。

摘要:ForceDAO假充值攻擊事件分析北京時間2021年4月4日,區塊鏈項目?ForceDAO?發推提醒用戶稱「請停止在?Sushiswap?和?Uniswap?上的所有交易.

1900/1/1 0:00:00來源:經濟參考報 記者:張莫 原標題:《數字人民幣試點推進加速》數字人民幣試點持續推進且呈現加速之勢.

1900/1/1 0:00:00據Bitcoin.com9月20日消息,NFT的銷售額在9月10日從8月中旬的歷史高點暴跌了86%。該報告指出,銷量最大的NFT市場Opensea的7天銷售額下滑了52.47%.

1900/1/1 0:00:00/本期主角:薩爾瓦多和比特幣/誰能想到,原本沉浸在BTC“5字頭快樂”的貪婪玩家們,9月7日卻陷入了毫無征兆的急跌恐慌中.

1900/1/1 0:00:00巴比特訊,9月30日,PeckShield協助ElevenFinance收回450萬美元。據鏈上追蹤信息顯示,攻擊者已于下午15時57分返還所獲全部虛擬資產.

1900/1/1 0:00:00上周,一些“數字猿猴”作品在蘇富比拍賣會上以2440萬美元的價格售出。BoredApeYachtClub鞏固了其作為最熱鬧的“NFT俱樂部”之一的地位,與CrypoPunks和AxieInfin.

1900/1/1 0:00:00