BTC/HKD+1.18%

BTC/HKD+1.18% ETH/HKD+0.76%

ETH/HKD+0.76% LTC/HKD+2.26%

LTC/HKD+2.26% ADA/HKD+3.41%

ADA/HKD+3.41% SOL/HKD+1.92%

SOL/HKD+1.92% XRP/HKD+2.89%

XRP/HKD+2.89%在這篇文章中,我們將簡要地解釋重入和跨函數重入之間的區別,以及圖靈不完備性如何能夠防止一些這樣的攻擊。

其中我們將提供一個跨函數重入利用的案例,該案例中Kadena區塊鏈使用的是編程語言Pact,但圖靈不完備性并未防止該惡意利用的發生。

事件簡介

Kadena區塊鏈旨在實現比其他L1鏈更高的可擴展性、安全性和可用性。其開發了一種新的語言用以編寫智能合約:Pact。

這種語言是人類可讀的,且易于形式化驗證,并具備可提高安全性的圖靈不完備性。

這里提到的圖靈不完備性意味著Pact無法做到圖靈完備編程語言所能做到的那些事——看起來好像是個劣勢,但其實智能合約編程,哪怕是最復雜的DeFi協議也很少會需要用到圖靈完備性。

圖靈不完備性最重要的一點是沒有無界遞歸。雖然這確實大大減少了攻擊面,但一些「經典」攻擊是無法被100%避免的,接下來我們就會講述跨函數重入的問題。

阿聯酋中央銀行計劃推出數字迪拉姆,將開展CBDC戰略第一階段:3月23日消息,阿聯酋中央銀行 (CBUAE) 將實施其名為數字迪拉姆的中央銀行數字貨幣(CBDC)戰略。CBUAE 已分別邀請 G42 Cloud 和 R3 這兩個實體作為基礎設施和技術提供商。其 CBDC 戰略的第一階段將在未來 12 到 15 個月內進行,重點包括 mBridge 的軟啟動、與印度的雙邊 CBDC 橋的概念驗證工作以及涵蓋批發和零售的國內 CBDC 發行概念驗證工作用法。[2023/3/23 13:22:40]

經典重入攻擊

重入攻擊是非常常見的安全問題。這個問題不僅很難被開發者發現,也很難被審計師審查出其會導致的所有潛在后果。

重入攻擊取決于函數在進行外部調用之前和之后執行的特定任務的順序。

如果一個合約調用了一個不受信任的外部合約,攻擊者可以讓它一次又一次地重復這個函數調用,形成一個遞歸調用。而如果重新輸入的函數執行重要的任務,那這可能就會導致災難性的后果。

美國Scott+Scott宣布對Yuga Labs展開調查:金色財經報道,美國股東和消費者權益訴訟公司Scott+Scott Attorneys at Law LLP(Scott+Scott)宣布對Yuga Labs展開調查,調查其某些官員、董事、發起人和公司內部人士違反了聯邦證券法。

2022年10月11日,彭博社刊文報道稱美國證券交易委員會已對 Yuga 的數字資產套件和未注冊證券的銷售展開調查。[2022/11/25 8:06:23]

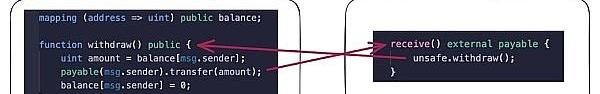

下方是一個簡化的例子。

我們把易受攻擊的合約稱為unsafe合約,把惡意的合約稱為Attack合約。

1.攻擊者調用unsafe合約,以將資金轉移到Attack合約中。

2.收到調用之后,unsafe合約首先檢查攻擊者是否有資金,然后將資金轉移到Attack合約。

3.收到資金后,Attack合約執行回退函數,在它能夠更新余額之前回調到不安全的合約,從而重新啟動該過程。

歐盟已將加密貨幣列為IMF年會首要議題,將就加密立法發展問題與美國溝通:10月5日消息,歐盟金融服務專員 Mairead McGuinness 表示,歐盟正尋求在下周的國際貨幣基金組織(IMF)與世界銀行年會期間,與美國官員就加密立法的發展交換意見,以建立更協調的全球監管框架,且歐盟將加密貨幣列為該會議的首要議題。

Mairead McGuinness 表示:「我相信他們想知道我們做了什么、進展如何、存在什么問題,同時也想聽聽美國的計劃。我們在這方面是領跑者,但僅在歐盟解決加密問題是不夠的,我們需要全球參與和分享經驗。(彭博社)[2022/10/5 18:40:06]

因為這種攻擊是通過無界遞歸調用進行的,所以如果語言不是圖靈完備的,攻擊就不可能進行。

廣州南沙元宇宙產業集聚區揭牌,“元宇宙九條”措施發布:金色財經消息,廣州南沙元宇宙產業集聚區揭牌暨南沙“元宇宙九條”措施發布活動25日在廣州南沙舉行。“元宇宙九條”將從技術攻關支持、創新平臺資助、產業集聚扶持、研發投入補助、應用場景構建、創新生態建設、人才引進補貼、科技金融支撐、知識產權促進等九個方面對元宇宙產業發展給予支持。(中新網)[2022/7/25 2:36:46]

跨函數重入

跨函數重入類似于經典的重入攻擊,除了重入的函數與進行外部調用的函數功能不同。這種重入攻擊通常更難被發現——因為在復雜的協議中,組合的可能性太多,無法手動測試每個可能的結果。

這就引出了我們的概念證明:使用Pact語言進行簡單的跨函數重入攻擊。

Pact模塊中的簡單跨函數重入

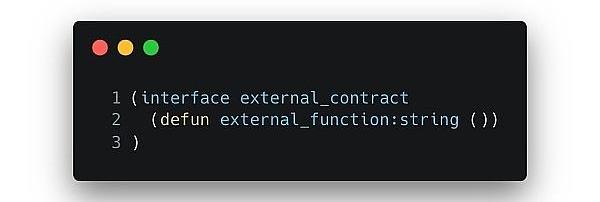

正如我們在下方代碼片段中看到的,合約中的函數對另一個實現特定接口的合約進行外部調用。這允許重入一個設計好的攻擊合約。Pact中的功能是內置函數,可授予用戶權限來執行敏感任務。以下代碼僅供說明之用,并非取自真實案例合約。

A股午后拉升 元宇宙板塊漲幅居前:行情顯示,A股午后拉升,三大股指日內均超1%,盤面上,元宇宙、醫療美容、消費電子板塊漲幅居前。[2022/5/31 3:52:27]

我們將使用的代碼例子包含三個部分:

1.?合約接口

用以使主合約與一個惡意的外部模塊進行交互

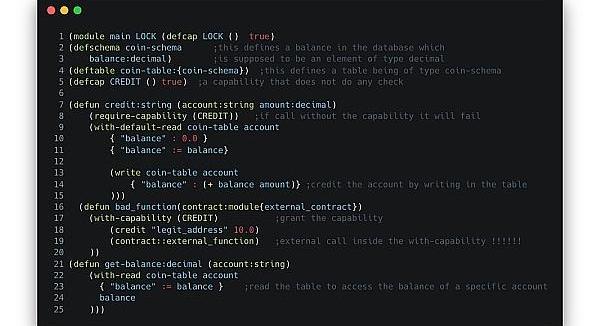

2.主要模塊

被攻擊的模擬示例合約

首先,數據庫被定義為一個表,其中字符串存儲在具有關聯十進制數的行中。

然后定義了一個能力:CREDIT。這個條件將是credit函數所需要的,但只被with_capability語句中的bad_function內部授予。這意味著直接調用credit會失敗。

現在,函數credit被定義如下:它增加了作為輸入的字符串的余額。如果該地址不在表中,它還會創建該條目。

最后,函數bad_function增加了legit_address的余額,但也執行了對符合之前定義的接口的合約的調用,該合約可以作為一個輸入參數提供。函數get-balance允許我們讀取該表格。

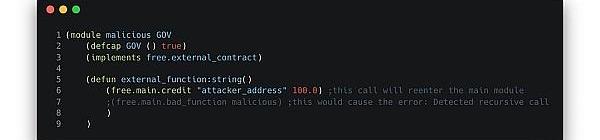

3.用于觸發重入的模塊:

重新進入主模塊,調用credit函數

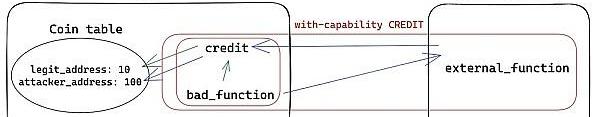

大致流程如下:

a.以攻擊合約為參數調用bad_function

b.?CREDIT功能被授予

c.“legit_address”的余額增加了10

d.?調用惡意模塊的external_function:因為它仍然具有CREDIT功能,它可以重新進入合約并直接調用credit函數,給"attacker_address"一個100的余額。

之后,返回10,返回100。

重入成功。

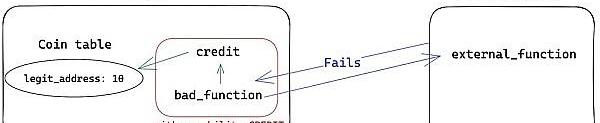

現在,如果我們不重入調用credit,而是嘗試重入再次調用bad_function,會發生什么?即使第一次調用credit成功,由于重入是在bad_function中,這將是一個遞歸調用且執行將會失敗。

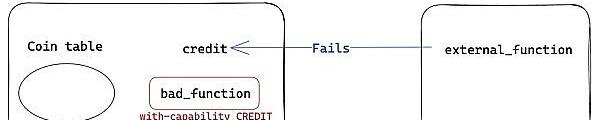

現在,如果我們嘗試直接調用external_function,這將不起作用,因為所需的功能CREDIT沒有被授予。

寫在最后

通過移除無界遞歸,圖靈不完備性可以防止一些重入攻擊的載體。

然而,由于跨函數重入可以在沒有遞歸調用的情況下進行,圖靈不完備性并不能阻止所有此類攻擊載體,因此用戶在與這種語言交互時不應該假設重入不會造成惡劣影響。

重入和跨函數重入是非常常見的安全問題,Web3.0領域也因此發生了一系列規模巨大的攻擊事件。

Pact作為一種智能合約編程語言,極具潛力。

它采取的方法與其他語言如Solidity或Haskell有些不同。Pact并不完全依靠圖靈不完備性來提高安全性;該語言被設計地更容易閱讀、理解和正式驗證。

然而,沒有哪種編程語言能對所有的攻擊載體免疫。因此開發者必須了解他們所使用的語言的獨特功能,并且在部署前對所有項目進行徹底審計。

目前,CertiK的審計及端到端解決方案已覆蓋目前市面上大部分生態系統,并支持幾乎所有主流編程語言,就區塊鏈平臺、數字資產交易平臺、智能合約的安全性等領域為各個生態鏈提供安全技術支持。

引入:關于盜竊虛擬數字貨幣究竟應當以盜竊罪規制還是以非法獲取計算機信息系統數據罪規制,近年來一直是學界研討的熱門問題.

1900/1/1 0:00:00金色周刊是金色財經推出的一檔每周區塊鏈行業總結欄目,內容涵蓋一周重點新聞、行情與合約數據、礦業信息、項目動態、技術進展等行業動態。本文是項目周刊,帶您一覽本周主流項目以及明星項目的進展.

1900/1/1 0:00:00在本周平靜的開始之后,加密市場喜迎反彈。年初至今加密貨幣總市值上漲了21.6%,重回1萬億美元大關,這主要得益于BTC和ETH分別上漲了36%和39%.

1900/1/1 0:00:00作者:álexLópez2022年是Play-to-Earn游戲發展的重要一年,資本和用戶的涌入曾造就了鏈游的輝煌,但加密熊市也重創了GameFi的價格,導致玩家的大量流失.

1900/1/1 0:00:00Web3?是一個動態的生態,其創始人、通證持有人、開發者和用戶聚在一起,創造出一個真正屬于用戶的去中心化互聯網.

1900/1/1 0:00:00前言 NFT作為一個2017年才出現的概念,在2018年至2020年一直處于生態發展的醞釀期,在2021年初開始迎來真正的爆發,一系列如CryptoPunk,TheSandbox.

1900/1/1 0:00:00