BTC/HKD+2.44%

BTC/HKD+2.44% ETH/HKD+7.84%

ETH/HKD+7.84% LTC/HKD+3.99%

LTC/HKD+3.99% ADA/HKD+8.48%

ADA/HKD+8.48% SOL/HKD+6.23%

SOL/HKD+6.23% XRP/HKD+3.77%

XRP/HKD+3.77%導語

在智能合約世界中,“以太坊虛擬機”及其算法和數據結構是首要原則。我們創建的智能合約就是建立在這個基礎之上的。不管是想要成為一名出色的Solidity智能合約開發人員還是安全人員都必須對EVM有深入的了解。

此系列我們將引介翻譯noxx的文章,深入探討EVM的基礎知識。

基礎知識:Solidity→字節碼→操作碼

在閱讀本篇文章之前,你需要了解一些智能合約相關基礎知識以及如何將智能合約代碼部署到以太坊鏈上。正如我們所知,智能合約在部署到以太坊網絡之前需要先將Solidity代碼編譯成字節碼,EVM會根據編譯后的字節碼執行相應的操作。本篇重點介紹編譯后的字節碼以及其如何被EVM執行的。

智能合約被部署后編譯生成的字節碼代表了整個合約的內容,其中存在多個可調用的函數。那么EVM是如何知道不同函數所對應的字節碼是哪個呢?下面我們將通過一個Solidity智能合約及其字節碼和操作碼來向大家演示EVM在執行代碼時是如何在字節碼中選擇對應的函數的。

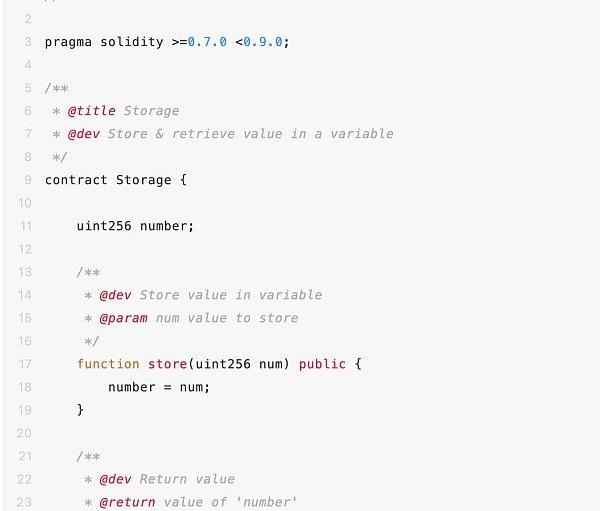

1_Storage.solBreakdown

我們使用在線SolidityIDE工具Remix來編譯Storage合約。

此合約中存在兩個函數store()和retrieve(),在進行函數調用時EVM需要判斷我們調用的是哪個函數。我們可以通過remix看到整個合約編譯后的字節碼。

Sys Labs推出基于merged mining的EVM兼容網絡Rollux:6月28日消息,Syscoin開發商Sys Labs推出基于merged mining的EVM兼容網絡Rollux,merged mining由中本聰于2010年提出,Rollux采用該機制以從通過比特幣礦工來維護網絡安全。[2023/6/28 22:06:35]

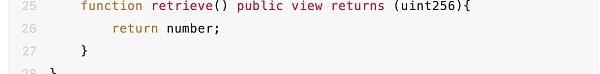

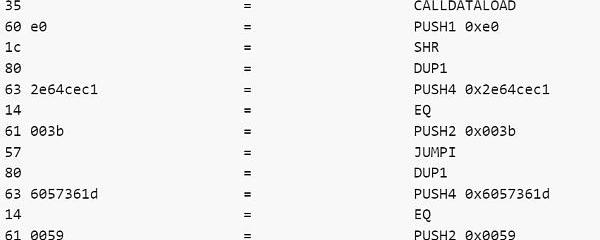

下面這段字節碼是我們需要重點關注的,這段就是EVM判斷被調用函數的選擇器。與其對應的是EVM操作碼及輸入值。

我們可以通過Ethervm.io來查看EVM操作碼列表。一個操作碼長度為1個字節,這使得它可以存在256種不同的操作碼。但EVM僅使用其中的140個操作碼。

下面是我們將上述字節碼解析成與其對應的操作碼。這些操作碼會由EVM在調用棧上按順序執行。

智能合約函數調用

在深入研究操作碼之前,我們需要快速了解如何調用合約中的函數。調用智能合約中的函數有以下方式:

abi.encode(...)returns(bytes):計算參數的ABI編碼。

abi.encodePacked(...)returns(bytes):計算參數的緊密打包編碼。

Evmos:已離任聯創試圖出售EVMOS,已與其溝通回收代幣:5月20日消息,Cosmos 生態 EVM 兼容鏈 Evmos 發推稱,了解到已離任的聯合創始人一直試圖在 Osmosis 上出售 50 萬枚 EVMOS 代幣,該地址持有 3400 萬枚 EVMOS 并已質押 1150 萬枚 EVMOS,該地址中代幣的初始鎖定期為一年,并分為四年線性釋放。

Evmos 表示,該名聯創對項目有實質性的貢獻,離開是因為在一些問題上存在分歧。目前 Evmos 正在與之合作將代幣轉回 Evmos 基金會。[2023/5/20 15:15:44]

abi.encodeWithSelector(bytes4selector,...)returns(bytes):計算函數選擇器和參數的ABI編碼。

abi.encodeWithSignature(stringsignature,...)returns(bytes):等價于?abi.encodeWithSelector(bytes4(keccak256(signature),...)。

abi.encodeCall(functionfunctionPointer,(...))returns(bytesmemory):使用tuple類型參數ABI編碼調用functionPointer()。執行完整的類型檢查,確保類型匹配函數簽名。結果和?abi.encodeWithSelector(functionPointer.selector,(...))一致。

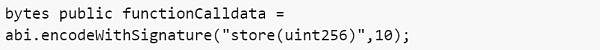

這里我們以第四種為例,調用store()并傳入參數10:

Celer cBridge和IM已支持ConsenSys zkEVM測試網:金色財經報道,Celer Network發推稱,cBridge和Celer鏈間消息傳遞技術 ( Celer IM ) 現已支持ConsenSys zkEVM測試網,BNB、BUSD、MATIC和AVAX代幣的無縫跨鏈橋已上線。[2023/3/8 12:49:18]

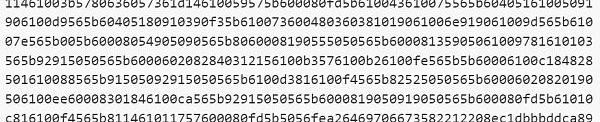

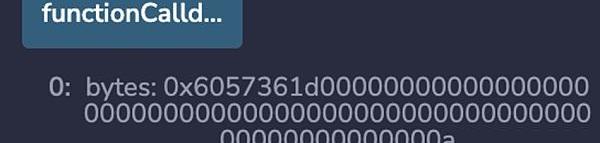

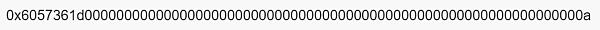

下面是通過?abi.encodeWithSignature("store(uint256)",10)?編碼后的內容:

這段數據就是編碼后的函數簽名。

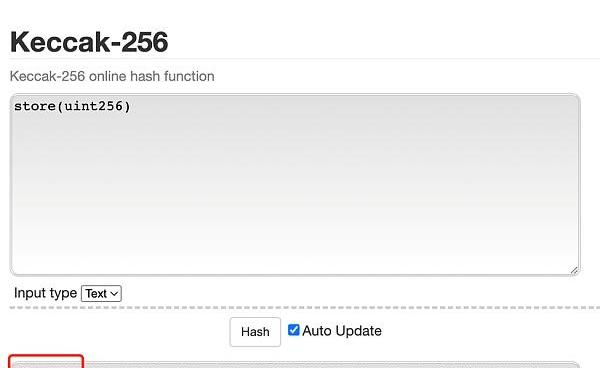

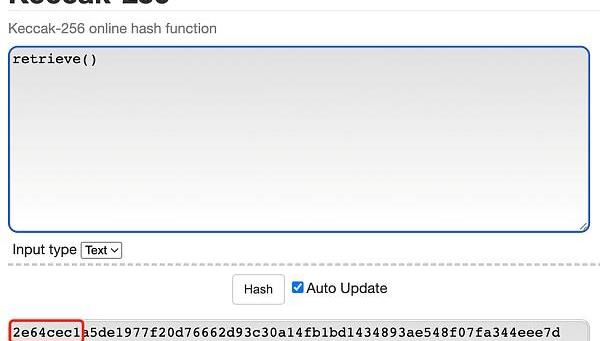

我們可以使用在線工具來查看?store(uint256)和?retrieve()哈希后的結果。

也可以通過以太坊函數簽名數據庫進行反查。

HyperPay新版本發布,自管錢包EVM全系兼容Wallet Connect:據官方消息,HyperPay錢包發布V5.0.5版本,在該版本中,HyperPay自管錢包新增支持EVM全系兼容Wallet Connect鏈接功能;新增自管身份錢包在創建/導入助記詞時支持EVM系生成相同地址,提供整個生態中相對較低的手續費消耗,同時,HyperPay自管錢包新增空投版塊和DApp瀏覽器支持錢包切換功能,托管錢包優化了HyperCard申請流程,申請更便捷,幫助用戶獲得更好的錢包使用體驗。

HyperPay錢包成立于2017年,是集托管理財錢包、去中心化自管錢包、HyperMate硬件錢包、共管錢包于一體的多生態數字資產錢包,為用戶提供資產存管、理財增值、消費支付等一站式服務。迄今,HyperPay錢包用戶逾百萬,資管規模超10億美元,轉賬超3.1億次,托管錢包公鏈支持57+,自管錢包公鏈支持33+,HyperMate硬件錢包支持公鏈17+。[2022/7/15 2:15:40]

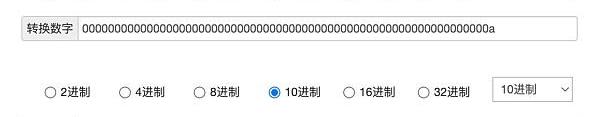

再回到上面的那組函數簽名數據,其中前4個字節對應的是store(uint256)。而剩余的32個字節則對應的是一個十六進制的值“a”,也就是我們調用函數時傳入的uint256類型的10。

這里我們可以得到一個結論,通過?abi.encodeWithSignature()?編碼后得到的數據,共36個字節。這36個字節的數據就是函數簽名,其中前4個字節為函數選擇器,它將指引EVM去選擇我們調用的目標函數,后32個字節的數據則是我們調用函數時傳入的參數。

操作碼和調用棧

這里相信大家已經大致了解了智能合約中函數調用的原理了,下面我們將通過解讀每個操作碼的作用及其對棧調用的影響。如果你不熟悉棧數據結構的工作原理,可以觀看此視頻來快速入門:https://www.youtube.com/watch?v=FNZ5o9S9prU

MetaMask推出MetaMask Snaps以連接StarkWare等非EVM兼容網絡:6月29日消息,MetaMask宣布將StarkWare集成到ZK-RollupSnap中。MetaMask Snaps允許開發人員擴展MetaMask的功能,包括連接到非EVM網絡,如StarkNet。其為首個實現ZK-rollup支持的Layer2 snap,使用戶能夠更廣泛地訪問無權限的去中心化網絡,以實現快速、低成本的應用程序。此外,除了查看、管理和添加基于StarkNet的代幣外,Consensys還開發了一個Stark Netdapp來安裝snap。密鑰和交易批準將在MetaMask Flask中進行管理。MetaMaskSnaps允許開發人員在MetaMask之上構建并根據他們dapp的需求對其進行自定義。此外,Snaps目前僅在開發版本MetaMask Flask中可用,即僅限于開發者使用。[2022/6/29 1:40:03]

我們將得到的字節碼分解成相對應的操作碼后依次開始分析。

?PUSH1操作,將一個?1字節的值壓入棧,它會告訴EVM將下一個數據字節0x00?壓入棧中。

接下來是CALLDATALOAD,其作用是從消息數據中讀取32個字節的值,其中使用“輸入”值作為偏移量將calldata加載到棧中。棧項大小為32字節,但是當前我們的calldata有36個字節。推送的值是msg.data其中“i”就是這個輸入值。此操作確保只有32個字節被推送到棧,同時也能保證我們能夠訪問calldata中的任何部分。

當前輸入值為0也就是沒有偏移量,因此calldata的前32個字節會被推送到調用棧。

還記得之前所獲取到的函數簽名嗎?如果要傳入這36個字節,這就意味著后面的4個字節“0000000a”將會丟失。如果想訪問這個uint256類型的參數,需要設置4的偏移量來省略函數簽名,這樣就可以保證參數的完整性。

第二次進行PUSH1的操作將傳入十六進制的數據0xe0,也就是十進制的224。我們上面提到過,函數簽名是4個字節也就是32位。我們加載的calldata是32個字節也就是256位,而256-32=224正好滿足。

SHR,是向右移位指令。它從棧中獲取第一項224表示要位移的位數,從棧中獲取第二項??表示需要移位的內容。在這個操作之后調用棧上有了4個字節的函數選擇器。

如果對于位移的工作原理不熟悉的小伙伴,可以查看這個視頻了解:https://www.youtube.com/watch?v=fDKUq38H2jk&t=176s

接下來的操作碼,DUP1,它用來獲取并復制棧頂部的值。

PUSH4將?retrieve()(0x2e64cec1)的4個字節函數簽名推入調用棧。

如果你好奇是這個值是如何獲得的,那是因為solidity代碼被編譯成字節碼中。編譯器可以從字節碼中獲取所有函數名稱和參數類型的信息。

EQ用于判斷從棧中彈出的2個值,在當前事例中為0x2e64cec1和0x6057361d并檢查它們是否相等。如果相等,則將1推回棧,如果不相等則為0。

PUSH2將2字節的十六進制數據0x003b,十進制值為59,推送到調用棧中。

調用棧中有一個叫做程序計數器的東西,它會指定下一個執行命令在字節碼中的位置。這里的59,是通過retrieve()?字節碼的開始位置所得到的。

JUMPI代表“如果條件為真,則跳轉”,它從棧中彈出2個值作為輸入,第一個59表示的是跳轉位置,第二個0是是否應該執行此跳轉條件的布爾值。其中1為真,0為假。

如果條件為真,程序計數器將被更新,執行將跳轉到該位置。但我們的例子中條件為假的,程序計數器沒有改變并且繼續執行。

再次進行DUP1。

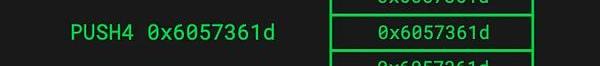

PUSH4將store(uint256)(0x6057361d)?的4字節函數簽名推送到調用棧上。

再次進行EQ,但這次結果為真,因為函數簽名相同。

PUSH2推送2個字節的十六進制數據?0x0059也就是十進制的89,到store(uint256)字節碼的程序計數器位置。

執行JUMPI,此次bool值為真,執行跳轉。因此會將程序計數器更新為89,這會將執行移動到字節碼的不同部分。在這個位置,會有一個JUMPDEST操作碼,如果沒有這個操作碼在這里的話,JUMPI操作就會失敗。

有了它,在執行此操作碼后,將被帶到store(uint256)?對應的字節碼的位置,并且函數的執行將繼續。雖然這個合約只有2個函數,但基礎原理都是相同的。

通過上面的例子我們知道了EVM是如何根據合約函數調用來確定它需要執行的函數字節碼的位置。簡單來說就是由合約中每個函數及其跳轉位置所組成的一組簡單的“if語句”。

EVMPlayground

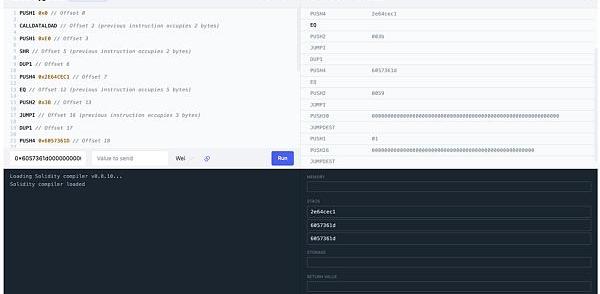

這是一個EVMPlayground測試平臺,在平臺上我們可以設置剛剛運行的字節碼。就能夠通過交互方式來查看棧的變化,并且傳入JUMPDEST,可以看到JUMPI之后會發生什么。

EVMPlaygrpund還能有助于我們理解程序計數器的運行,每條命令旁都能看到相對應的注釋以及偏移量所代表的程序計數器的位置,同時在左邊框內還能看到calldata的輸入。當點擊運行指令,可以通過右上角的箭頭單步調試每個操作碼例如更改為retrieve()?調用數據0x2e64cec1來查看執行的變化。

敬請期待《EVM深入探討-Part2》,讓我們共同探索合約內存是什么以及它在EVM下的工作方式。

DAO中除了「D」,「A」同樣重要。 撰文:BenGiove 編譯:AididiaoJP,ForesightNews去中心化自治組織在熊市當中艱難成長,繼續面臨著諸多挑戰.

1900/1/1 0:00:002022年上半年,Web3領域共監測到主要安全事件約79起,因各類攻擊造成的損失達到了19億1287萬美元.

1900/1/1 0:00:00本文轉自公號:老雅痞 作者:237 傳統模式下,DeFi債券工具的困局DeFi作為加密世界的產物,具有鮮明的Web3色彩。其通常被視為是傳統金融的去中心化版本.

1900/1/1 0:00:00頭條 ▌美圖上半年凈虧損擴大至2.66億元,持有的加密貨幣浮虧3億金色財經報道,8月31日,美圖公司發布2022年中期業績公告,上半年實現營業收入9.71億元.

1900/1/1 0:00:00新加坡高級部長、新加坡金融管理局主席尚達曼曾表示,隨著中國、美國和英國在內的全球監管方收緊監管政策,自2020年1月《支付服務法案》生效以來,大量加密機構、平臺涌入新加坡發展.

1900/1/1 0:00:00作者:Dr.DODOisResearching在物理世界中,人類通過身份證、護照等政府官方認可的文件進行著「我」是「我」的證明;在Web2媒介中,「身份」衍生成為了一個個社交媒介賬號.

1900/1/1 0:00:00