BTC/HKD-1.97%

BTC/HKD-1.97% ETH/HKD-4.26%

ETH/HKD-4.26% LTC/HKD-1.68%

LTC/HKD-1.68% ADA/HKD-4.13%

ADA/HKD-4.13% SOL/HKD-1.4%

SOL/HKD-1.4% XRP/HKD-5.1%

XRP/HKD-5.1%本篇主要集中解讀RoninNetwork安全事件反洗錢分析及工具方法介紹。

事件背景

3月29日,AxieInfinity側鏈RoninNetwork發布社區預警,RoninNetwork出現安全漏洞,共17.36萬枚ETH和2550萬枚USDC被盜,損失超6.1億美元。據官方發布的信息,攻擊者使用被黑的私鑰來偽造提款,僅通過兩次交易就從Roninbridge中抽走了資金。值得注意的是,黑客事件早在3月23日就發生了,但官方據稱是在用戶報告無法從bridge中提取5kETH后才發現這次攻擊。本次事件的損失甚至高于去年的PolyNetwork被黑事件,后者也竊取了超過6億美元。

事情背景可追溯到去年11月,當時SkyMavis請求AxieDAO幫助分發免費交易,由于用戶負載巨大,AxieDAO將SkyMavis列入白名單,允許SkyMavis代表其簽署各種交易,該過程于12月停止。但是,對白名單的訪問權限并未被撤銷,這就導致一旦攻擊者獲得了SkyMavis系統的訪問權限,就能夠通過gas-freeRPC從AxieDAO驗證器進行簽名。SkyMavis的Ronin鏈由九個驗證節點組成,其中至少需要五個簽名來識別存款或提款事件。攻擊者通過gas-freeRPC節點發現了一個后門,最終攻擊者設法控制了五個私鑰,其中包括SkyMavis的四個Ronin驗證器和一個由AxieDAO運行的第三方驗證器。美國調查機構認為朝鮮黑客組織LAZARUSGROUP是此事件的幕后黑手。

Kraken:正在調查來自客戶的報告:金色財經報道,加密貨幣交易平臺Kraken表示,正在調查來自客戶的報告,這些客戶在連接網站和API,以及使用移動應用程序時遇到了困難。[2023/3/3 12:39:53]

工具及方法

在正式開始反洗錢分析之前,先介紹一個高效的工具和一套有效應對復雜洗錢情況的分析方法。

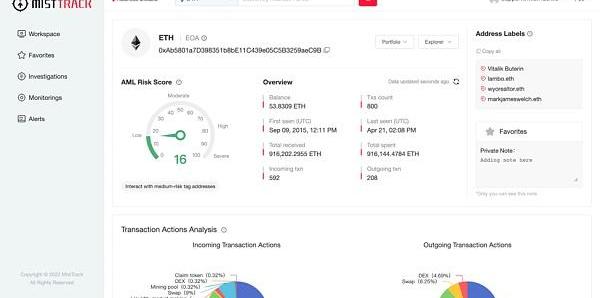

基礎工具-MistTrack

MistTrack反洗錢追蹤系統是一套由慢霧科技創建的專注于打擊加密貨幣洗錢活動的SaaS系統,具有資金風險評分模塊、交易行為分析模塊、資金溯源追蹤模塊、資金監控模塊等核心功能。

AMLRiskScore

MistTrack反洗錢追蹤系統主要從地址所屬實體、地址歷史交易活動、慢霧惡意錢包地址庫三方面為其計算AML風險評分。當地址所屬實體為高風險主體或地址與已知的風險主體存在資金來往時,系統會將該地址標記為風險地址。同時,結合慢霧惡意錢包地址庫中的惡意地址數據集,對已核實的勒索、盜幣、釣魚欺詐等非法行為的涉案地址進行風險標記。

AddressLabels

MistTrack反洗錢追蹤系統積累了超2億個錢包地址標簽,地址標簽主要包含3個分類:

Polygon Q4報告:基于Polygon的活躍錢包數Q4創歷史新高:金色財經報道,Polygon發布Q4運營報告,報告稱,基于Polygon的活躍錢包數呈上升趨勢,Q4 創歷史新高 1100 萬+,較去年 Q4 增長 115%,活躍錢包總數達到 2.06 億(較 2021 年增長 58%)。

盡管2022下半年主要的交易量大幅下降,但 Polygon 網絡保持了月交易量超過 8000 萬美元的健康水平。另一方面,Binance 的交易量從年初下降到 6800 萬美元左右,不到其一半,Avalanche 一直穩定到 4 月,但到 12 月下降到 280 萬美元。

此外,盡管市場放緩,但 Polygon 上的游戲和 DeFi dApp 并未出現大幅下滑。9 月份游戲錢包的激增可歸因于 Animoca Brands 推出的免費游戲Benji Bananas,該游戲去年增加了 140 萬+ 活躍錢包并處理了 400 萬+ 交易。[2023/2/25 12:28:50]

它歸屬于什么實體,如Coinbase、Binance

它的鏈上行為特征,如DeFi鯨魚、MEVBot以及ENS

一些鏈下情報數據,如曾使用過imToken/MetaMask錢包

Investigations

追蹤和識別錢包地址上的加密資產流向,實時監控資金轉移,將鏈上和鏈下信息整合到一個面板中,為司法取證提供強有力的技術支持。

動態 | 加州政府運營機構任命區塊鏈工作組研究區塊鏈的可能用例并出具報告:加利福尼亞政府運營機構(CalGovOps)部長Marybel Batjer已選擇Camille Crittenden擔任該州20人區塊鏈工作組的主席。該工作組的任務是探索該州分布式分類帳技術(DLT)的可能用例,并在2020年7月1日向立法機構提交一份研究報告。[2019/8/17]

通過標記1千多個地址實體、2億多個地址標簽,10萬多個威脅情報地址,以及超過9000萬個與惡意活動相關的地址,MistTrack為反洗錢分析和研究提供了全面的情報數據幫助。通過對任意錢包地址進行交易特征分析、行為畫像以及追蹤調查,MistTrack在反洗錢分析評估工作中起到至關重要的作用。

拓展方法-數據分析

MistTrack可以滿足常見的反洗錢分析場景,而遇到復雜特殊的情況就需要其他的方法輔助分析。從區塊鏈反洗錢資金態勢中我們可以看到很多被黑事件發生后,在ETH/BSC鏈上的資金都不約而同地流向了一片灰暗之地——Tornado.Cash,Tornado.Cash已成為ETH/BSC鏈上反洗錢的主戰場。

新的洗錢手法需要新的分析方法,對Tornado.Cash轉出分析的需求變得越來越普遍,此處我們將提出一個針對Tornado.Cash資金轉出的分析方法:

動態 | NEM基金會發布六月開發進展報告:據NEM官方論壇雄安喜, NEM基金會更新六月開發進展報告。其中,NEM基金會路線圖和Catapult更新包括:

1. 正開發Catapult研發者中心;

2. Javascript / Typescript和Java SDK正在更新,另外3個SDK將發布alpha階段版本,包括PHP、Python和Unity;

3. 正在進行的更新以便將Catapult的兼容性整合到Ledger和Trezor的標準當中;

4. 目前Cow上有一個測試網,很快就會升級到Dragon;

5. Hatio正在開發移動錢包,已經指派團隊處理Catapult桌面電子錢包。

基金會盈利方面:到目前為止,NEM基金會團隊通過合作伙伴關系,培訓和認證預計將獲得60萬美元的年度收入。從這一對比來看,2018年幾乎沒有這部分的收入。

招聘進展方面:NEM基金會一直積極參與面試過程,與潛在的CTO候選人一起領導基金會和新宣布的NEM工作室之間的矩陣組織。同時,基金會也在公開招聘全球市場總監(CMO)和首席收益官(CRO)。[2019/7/1]

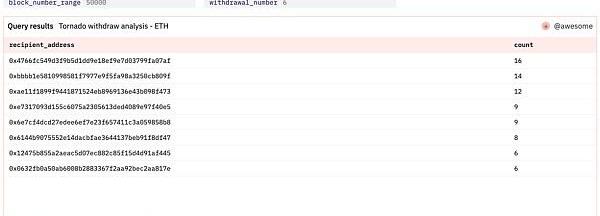

記錄目前已知的信息,已知信息包括轉入Tornado.Cash總數,第一筆Tornado.Cash存款時間,第一筆Tornado.Cash存款的區塊高度。

將參數填入我們準備的分析面板。

得到初步的Tornado.Cash提款數據結果,再使用特征分類的方式對數據結果做進一步篩選。

財富報告:全球富豪對區塊鏈態度參差不一:近日,全球私營房地產顧問服務公司萊坊發布了《財富報告》中文版,其中提到,全球富豪對區塊鏈這項熱門技術的態度參差不一,雖然有更多澳大拉西亞的受訪者表示客戶知道區塊鏈技術,但幾乎沒有人認為這項技術對客戶財富產生了實質影響,或者表示其客戶正在研究區塊鏈對他們的意義。

萊坊亞太區研究部主管尼古拉斯·霍爾特(Nicholas Holt)表示:“雖然區塊鏈在過去12個月以來一直占據新聞頭條,但在亞太區,人們對區塊鏈可能對財富投資組合產生何種影響的認識仍然相當低。目前大多數受訪者尚未認真考慮這一未來潛能。”[2018/6/15]

篩選后的結果是一批疑似黑客轉出的結果集,取概率最高的結果集并對它進行驗證。

Tornado.Cash轉出分析結論。

通過這個Tornado.Cash資金轉出的分析方法,我們已成功分析出RoninNetwork等多個安全事件從Tornado.Cash轉出后的資金詳情。

顯而易見,這個Tornado.Cash資金轉出的分析方法同樣存在局限性:

轉入Tornado.Cash的數量分類也是一個匿名集,資金量越大相應的匿名集數量越少,資金量越小則相反。所以對于資金量小的分析難度更大。

而在BTC鏈上,通過區塊鏈反洗錢資金態勢我們可以看到ChipMixer和Blender是黑客的常用洗錢平臺。Blender目前已被美國財政部制裁,站點已不可用,這里不再做進一步的探討。

ChipMixer流入洗錢資金量巨大,我們同樣需要提出一個針對ChipMixer資金轉出的分析方法。

識別ChipMixer的提款特征。

輸入地址類型

輸出地址類型

輸入數額特征

版本

鎖定時間

bech32(bc1q...)

bech32(bc1q...)

所有的輸入數額都滿足Chips(即0.001?*2的n次方,n<14)的要求

2

區塊高度-1/區塊高度-2/區塊高度-?3

根據上述提款特征對相應時間段的結構化區塊數據進行掃描和篩選,得到這個時間段內ChipMixer的提款記錄。

對提款記錄數據歸類結果集,取概率最高的結果集并對它進行驗證。

ChipMixer轉出分析結論。

反洗錢分析詳述

根據上述方法,針對RoninNetwork安全事件做出以下分析:

黑客地址:0x098B716B8Aaf21512996dC57EB0615e2383E2f96

被盜時間:3月23日

損失統計:173,600ETH、25,500,000USDC

攻擊手續費來源:SimpleSwap

資金轉移:

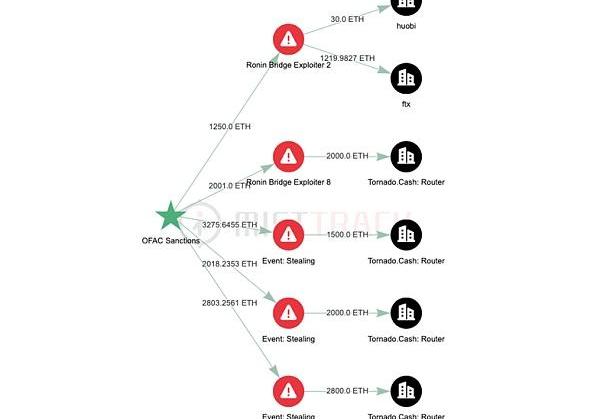

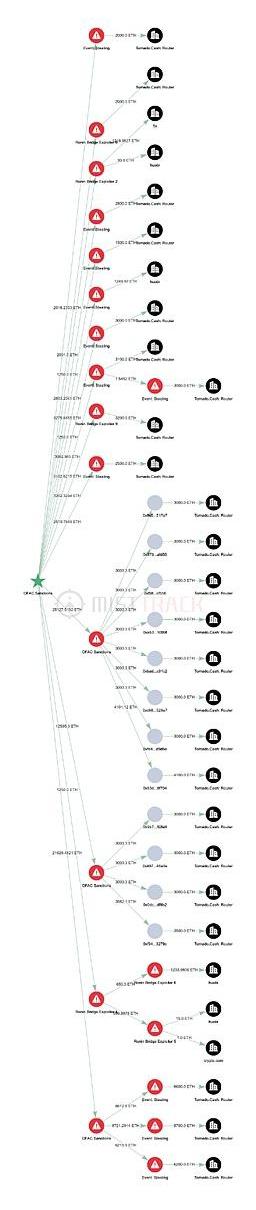

ETH資金轉移:

黑客將攻擊獲利的25,500,000USDC兌換為了8,562.6801ETH,所以黑客需要洗幣的總額為182,163.737ETH。

黑客獲利資金流向主體詳情如下表:

注:其他未做統計的流向資金為洗幣過程損失。

Tornado.Cash資金轉移:

黑客總計轉入Tornado.Cash175,100ETH,經過分析,我們得出Ronin黑客從Tornado.Cash提款符合下列特征:從Tornado.Cash轉出后直接或轉移一層后使用1inch或Uniswap兌換為renBTC,通過renBTC跨鏈到BTC鏈。

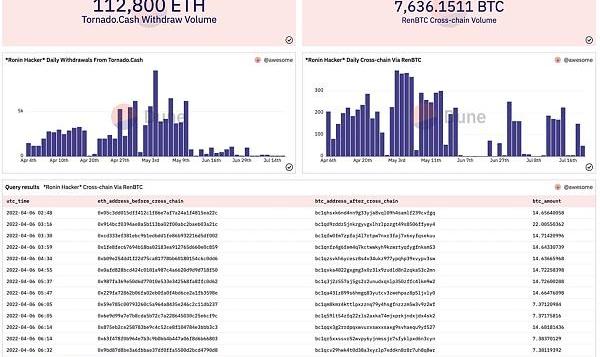

通過DuneAnalytics,我們將符合上述特征的Tornado.Cash提款和跨鏈到BTC鏈的數據篩選出來,并進行有效的可視化展示,如下圖:

根據上面的分析圖,得到Tornado.Cash轉出資金情況如下表:

注:數據有效時間截止于7月20日。

BTC資金轉移:

根據對Tornado.Cash資金轉移的分析,我們得到符合特征的共計8,075.9329BTC的資金跨鏈到BTC鏈。其中的6,191.2542BTC經過分析確認與Ronin黑客相關,再加上從Huobi和FTX提款的439.7818BTC,確認共計6,631.036BTC為Ronin黑客所屬資金。此部分資金的進一步轉移情況如下表:

注:0.1BTC以下轉移額不做統計。

ChipMixer資金轉移:

根據BTC資金轉移可以看到3460.6845BTC轉移到了ChipMixer,通過對BTC鏈上數據監控以及對ChipMixer的提款數據進行分析,識別出Ronin黑客從ChipMixer共計提款2,871.03BTC。此部分資金的進一步轉移情況如下表:

注:0.1BTC以下轉移額不做統計。

總結

以上便是關于RoninNetwork安全事件反洗錢分析以及工具方法介紹的全部內容,至此,關于?2022?上半年區塊鏈安全及反洗錢分析報告的四篇完整解讀已全部完成,可以直接點擊頂部專題合集#區塊鏈安全與反洗錢報告瀏覽查看。

完整報告下載:

https://www.slowmist.com/report/first-half-of-the-2022-report.pdf

撰文:?IraklisLeontiadis 編譯:Hahaho 可能你正在閱讀本文的時,所使用的瀏覽器和內容終端之間的通信保密也正在運行中,這一過程得益于核心密碼原語實現的身份驗證.

1900/1/1 0:00:008月24日消息,風險投資DAO組織OrangeDAO已籌集8000萬美元資金,資金主要來自其戰略投資者Algorand和NEAR,其余資金來自擔任該基金有限合伙人的DAO成員以及一些機構投資者.

1900/1/1 0:00:00金色財經報道,根據美國西區地方法院提交的一份文件,美國證券交易委員會(SEC)已對區塊鏈初創公司Dragonchain提起訴訟,稱其未能在五年內對超過1600萬美元的初始代幣發行進行注冊.

1900/1/1 0:00:00摘要 :隨著國家打擊電信網絡犯罪的力度不斷加大,“斷卡行動”取得顯著成效,人民群眾幸福感逐步提高.

1900/1/1 0:00:00DeFi數據 1.DeFi代幣總市值:515.58億美元 DeFi總市值數據來源:coingecko2.過去24小時去中心化交易所的交易量34.

1900/1/1 0:00:00原文標題:《以太坊PoS攻擊與防御》原文作者:jmcook.eth譯者注:對于即將到來的以太坊合并,作者jmcook.eth根據大量研究文獻總結出了相關的共識攻擊方式,并提到了一些解決方案.

1900/1/1 0:00:00