BTC/HKD+2.15%

BTC/HKD+2.15% ETH/HKD+5.28%

ETH/HKD+5.28% LTC/HKD+1.27%

LTC/HKD+1.27% ADA/HKD+6.5%

ADA/HKD+6.5% SOL/HKD+4.19%

SOL/HKD+4.19% XRP/HKD+4.12%

XRP/HKD+4.12%前有周杰倫無聊猿NFT被釣魚攻擊,損失超300萬人民幣。

后有全球最大的NFT交易平臺之一OpenSea大批用戶遭遇釣魚攻擊,多人資產受損。

可見Web3世界黑客依然猖狂作祟,為了打擊黑客囂張的氣焰,我們將為大家持續輸出干貨系列文章,教導大家NFT防騙技巧。

本文研究了兩類典型的NFT的釣魚攻擊,一類是盜取用戶簽名的釣魚攻擊,如:Opensea釣魚郵件事件;一類是高仿域名和內容的NFT釣魚網站。跟我們一起看看

「盜取用戶簽名的釣魚」

2022年2月21日,全球最大的加密數字藏品市場Opensea遭遇黑客攻擊。根據Opensea官方回復,有部分用戶由于簽署了給黑客的授權而導致用戶NFT被盜。

我們將本次事件再次復現一下,在本次事件攻擊事件中,攻擊者信息如下:

攻擊者地址:

0x3e0defb880cd8e163bad68abe66437f99a7a8a74

攻擊者合約:

0xa2c0946ad444dccf990394c5cbe019a858a945bd

OKX Ventures宣布向Moonbox投資100萬美元:8月7日消息,8月4日,OKX Ventures宣布向人工智能驅動的科技初創公司 Moonbox投資100萬美元。Moonbox是一家位于香港的人工智能驅動的科技初創公司,Moonbox在2023年7月,公司正式獲得周星馳先生的電影IP在NFT領域內的使用權,其中包括《西游:降魔篇》,《西游:伏妖篇》,和《美人魚》。另外,團隊計劃在今年年底發布”AI Powered NFT” 以及面向NFT持有者交互的AI應用。[2023/8/7 21:29:10]

攻擊者獲得相關NFT的交易具體如下圖所示:

針對其中一筆交易進行分析,

0xee038a31ab6e3f06bd747ab9dd0c3abafa48a51e969bcb666ecd3f22ff989589,具體內容如下:

由上圖可知,攻擊者是獲得了用戶的授權,之后直接調用transferfrom方法將用戶的NFT盜走。

FTX擬出售或重組部分業務:金色財經報道,FTX準備出售或重組部分業務。FTX和大約101家附屬公司正在尋求法院救濟,以允許新的全球現金管理系統運行并向其關鍵供應商付款。

此前消息,FTX表示已啟動對其全球資產的戰略評估。[2022/11/20 22:08:35]

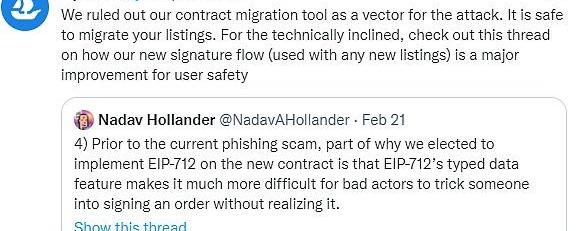

根據Opensea的CEODevinFinzer發布的twitter,攻擊者是通過釣魚的方式獲取到用戶在Opensea上的掛單授權。

通過分析攻擊交易,黑客攻擊主要分為以下三個步驟。

1.構造正確的待簽名交易;

2.誘騙用戶點擊授權;

3.獲取用戶簽名后構造攻擊合約盜取用戶NFT。

步驟一?

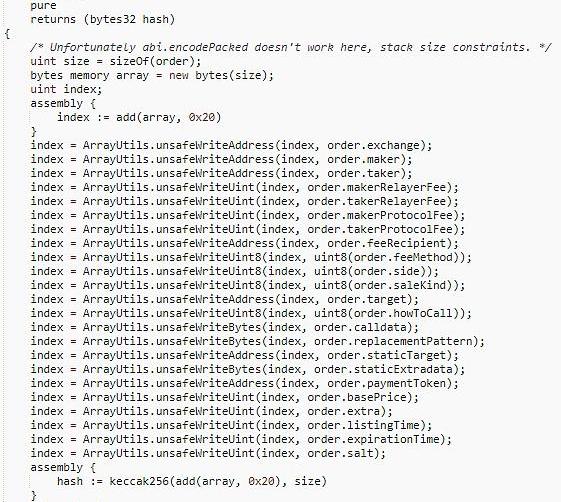

首先對攻擊者構建的交易簽名內容進行分析,跟蹤函數調用棧發現具體的簽名信息如下:

由上圖可知,簽名的計算方式為:keccak256("\x19EthereumSignedMessage:\n32",hashOrder(order));這種簽名方式會在order前再加一個消息前綴:’\x19EthereumSignedMessage:\n32’,以確保改簽名不能在以太坊之外使用。之后將加上消息前綴的完整數據再計算keccak256值,最后用私鑰進行簽名。

FRNT?Financial:對FTX或Alameda沒有重大風險敞口:金色財經報道,加密貨幣平臺FRNT?Financial表示,對FTX或Alameda沒有重大風險敞口。[2022/11/16 13:09:20]

但是該方式僅能聲明所有權,無法防止重放攻擊。如:用戶A簽署了消息發送給合約M,另一用戶B可以將這個簽名重放給合約N。下圖為訂單簽名中具體涉及到的信息。

其中涉及到的簽名主要參數為:

Side:買入或賣出

paymentToken:用于支付訂單的代幣類型

basePrice:訂單中NFT的價格

maker:訂單發出地址

taker:接收訂單的目標地址

上述簽名信息中包含訂單金額、目標地址等敏感信息,但是經過keccak256計算Hash后的值只是一串二進制字符串,用戶無法識別。

攻擊者根據上述Order信息構造簽名,可以隨意將上述簽名中涉及到的basePrice參數金額設置為0,接收地址設置為自己等。

步驟二?

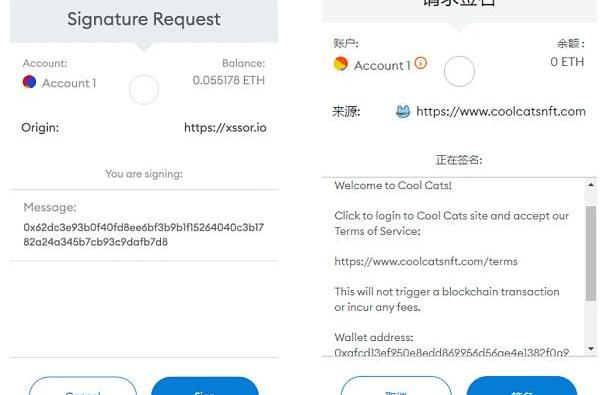

攻擊者構造好待簽名數據后就可以誘騙用戶點擊授權。由于簽名的元數據是經過Keccak256計算后得到的包含0x的66個十六進制字符,用戶無法得知其代表的具體含義,因此可能直接點擊簽名,使得攻擊者獲得了用戶的掛單授權。

支持Ripple的法庭之友簡報已達到12份:11月6日消息,隨著Ripple與SEC之間訴訟的進行,越來越多的機構和個人開始站出來支持Ripple。截至目前,已有12家機構提交了法庭之友簡報,Ripple首席執行官Brad Garlinghouse稱這是史無前例的。據了解,12家機構包括Coinbase、ICAN、I-Remit、Tapjets、Spendthebits、Blockchain Association、John E. Deaton、Crypto Council for Innovation、Valhil Capital、Chamber of Digital Commerce、Cryptillian Payment Systems以及Veri Dao LLC。

另外,隨著提交的法庭之友簡報越來越多,美國SEC要求法院有更多時間回復上述機構。周五,法院批準了該機構的動議,延長各方提交和回復法庭之友簡報的時間,提交法庭之友簡報的截止日期現在是11月11日,答復必須在11月30日之前提交。(news.bitcoin)[2022/11/6 12:22:33]

上圖中的簽名對于用戶來說類似盲簽,即所簽的消息內容對簽名人來說是盲的,簽名人不能看見消息的具體內容。

步驟三?

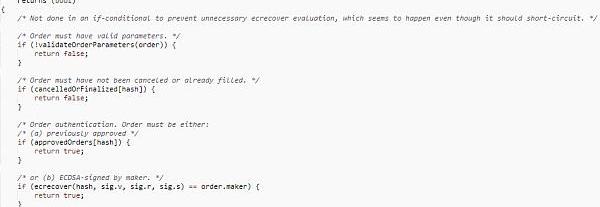

在步驟二中攻擊者獲取到ECDSA簽名消息中的R、S、V值,即可利用其構造攻擊合約盜取用戶NFT。下圖為OpenSea:WyvernExchangev1合約中驗證order的函數validateOrder(),具體源碼如下:

Embroker 任命 David Derigiotis 為新任首席保險官:金色財經報道,數字平臺Embroker宣布前國際批發經紀商和 MGA 的 Burns & Wilcox的企業高級副總裁和國家職業責任實踐小組負責人David Derigiotis已加入擔任首席保險官 (CIO)。Derigiotis并領導 Embroker 創新保險垂直產品的開發,特別是網絡安全、技術和隱私產品。[2022/10/17 17:28:33]

由源碼可知,訂單驗證首先會校驗order的有效性和是否包含有效參數,接著校驗訂單是否曾經通過鏈上校驗。其中approvedOrders是一個mapping變量,該變量保存了所有已經通過鏈上批準驗證的訂單。如果訂單曾經校驗過則直接返回true,無需再使用ecrecover()校驗ECDSA簽名,以便智能合約可以直接下訂單。

以下是其中一筆NFT盜取交易,可以發現攻擊者利用用戶簽名通過調用攻擊者合約:

0xa2c0946ad444dccf990394c5cbe019a858a945bd,以0ether的價格盜取了用戶的NFT。

「高仿域名的NFT釣魚」

這一類的釣魚網站主要是對NFT項目官網的域名和內容等進行幾乎一致的模仿,一般會先連接用戶錢包查詢用戶余額之后,再進行其他誘騙操作。這種釣魚網站是最常見的,主要分為以下幾種類型:

1僅更換原官網的頂級域名

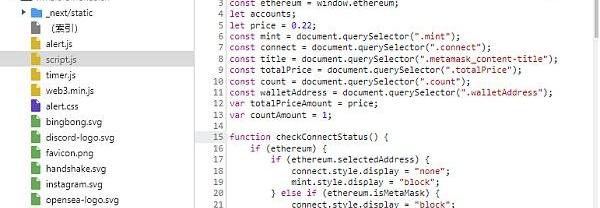

案例一

官網:https://invisiblefriends.io/

釣魚網站:https://invisiblefriends.ch/

查看釣魚網站的網頁源碼,可以發現如下攻擊地址:

查看

0xEcAcDb9FA4Ed4ACD8977821737da7bCe688be1e0的相關交易:

可以發現上述兩筆交易是攻擊者獲取到的收益。

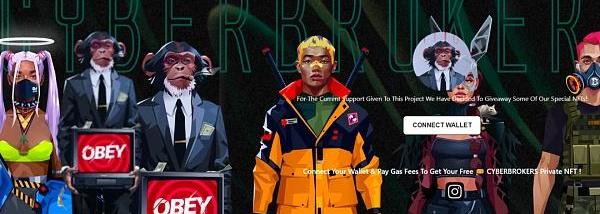

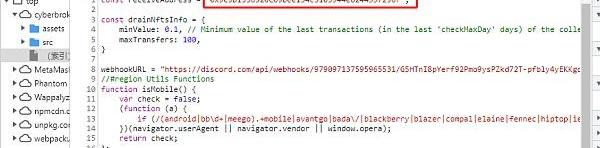

案例二

官網:https://cyberbrokers.io/

釣魚網站:https://cyberbrokers.live/

查看釣魚網站源碼,發現如下攻擊地址:

綜上,該類事件主要是因為用戶在簽署交易簽名時,由于簽署的交易內容是加密后的字符串,導致用戶無法直觀的看到簽署交易的具體內容,習慣性的點擊確認,從而造成攻擊者獲取到用戶的賣單權授權,盜走用戶的NFT。

2主域名添加單詞或符號進行混淆

有的釣魚網站會在主域名添加單詞或符號進行混淆,比如othersidemeta-airdrop、otherside-refunds.xyz等。

官網:https://otherside.xyz/

釣魚網站:http://othersidemeta-airdrop.com/

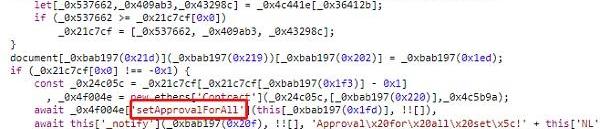

查看釣魚網站源碼,發現頁面存在setApprovalForAll()函數,該函數會授權_operator具有所有代幣的控制權。如果用戶授權了攻擊者,則用戶賬號中所有的NFT將會被盜走。

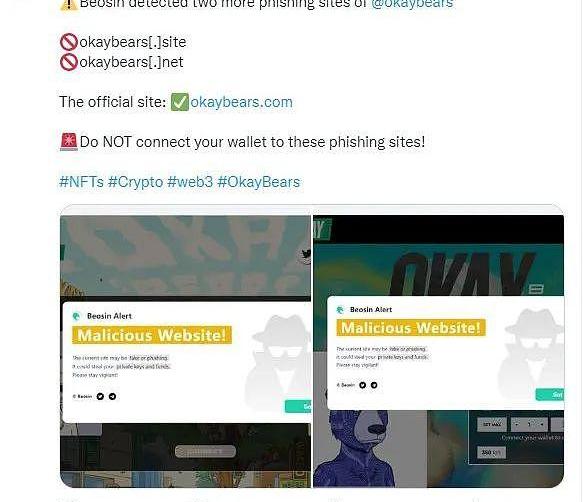

3添加二級域名進行混淆

有的釣魚網站會添加二級域名進行混淆,進行釣魚欺騙。

?

官網:https://www.okaybears.com/

釣魚網站:https://okaybears.co.uk/?

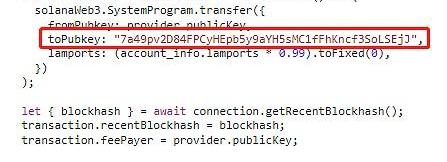

查看網頁源碼,根據solanaweb3的官方文檔API,確認如下地址為攻擊地址:

在如今釣魚事件頻發的情況下,用戶需提高安全意識,保護自己。以下是我們的安全建議:

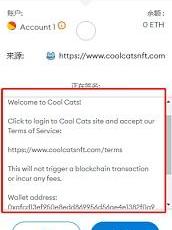

1簽名時應當明確簽署的交易內容,包括交易價格、交易地址等信息,如下圖紅框處內容所示:

如果存在簽署內容僅為二進制字符串內容等無法明確的內容,請勿簽署。

2切勿點擊任何郵件中的鏈接、附件,或輸入任何個人信息。

3訪問NFT官網時,一般在官網右上角等處會顯示官方twitter、discord等社交帳號,需在官方賬號上確認官網地址。

4安裝釣魚插件,可輔助識別部分釣魚網站。比如下面這一款

https://chrome.google.com/webstore/detail/beosin-alert/lgbhcpagiobjacpmcgckfgodjeogceji?hl=zh-CN

Web3的使命幾乎是一種極端理想主義:不僅要將人類從大型科技公司的統治中解放出來,而且要把人類從剝削性資本主義本身中解放出來,并且純粹通過代碼來做到這一點.

1900/1/1 0:00:00中國動漫集團10日聯合李可染畫院舉行“元宇宙數字資產(NFT)研究發展中心”成立儀式。該中心旨在推動文化資源在元宇宙產品中的數字化應用,助力國家實施文化產業數字化發展戰略.

1900/1/1 0:00:00所有花哨的飛輪都是有價值的輔助功能。你喜歡熬夜去思考因果關系困境嗎?比如祖父悖論。假如你回到過去,在自己父親出生前把自己的祖父殺死,但祖父死了就沒有父親,沒有父親也不會有你,那么是誰殺了祖父呢?.

1900/1/1 0:00:00總部位于洛杉磯的增強現實初創公司Jadu完成3600萬美元A輪融資,將用于構建一個游戲平臺,讓玩家可以通過其?NFT化身在現實世界中漫游.

1900/1/1 0:00:00上一篇我們提到DAO作為一種進化型組織,隨著規模的擴大,自發的演變出來多層分形結構,這種結構和公司中的科層制一樣,意在解決擴展性問題,但又和科層制有本質區別.

1900/1/1 0:00:00廈門打造“元宇宙生態樣板城市”動作頻頻,繼日前成立全國首個元宇宙產業人才基地之后,日前,廈門市元宇宙產業聯盟成立大會在信息未來酒店舉行.

1900/1/1 0:00:00