BTC/HKD+3.57%

BTC/HKD+3.57% ETH/HKD+5.24%

ETH/HKD+5.24% LTC/HKD+2.25%

LTC/HKD+2.25% ADA/HKD+6.56%

ADA/HKD+6.56% SOL/HKD+4.44%

SOL/HKD+4.44% XRP/HKD+5.37%

XRP/HKD+5.37%北京時間2022年5月16日凌晨4:22:49,CertiK安全技術團隊監測到FEG在以太坊和BNB鏈上遭受大規模閃電貸攻擊,導致了價值約130萬美元的資產損失。

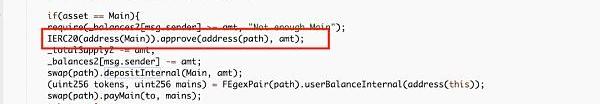

此攻擊是由“swapToSwap()”函數中的一個漏洞造成的,該函數在未對傳入參數進行篩查驗證的情況下,直接將用戶輸入的"path"作為受信任方,允許未經驗證的"path"參數來使用當前合約的資產。

因此,通過反復調用"depositInternal()"和"swapToSwap()",攻擊者可獲得無限制使用當前合約資產的許可,從而盜取合約內的所有資產。

受影響的合約地址之一:https://bscscan.com/address/0x818e2013dd7d9bf4547aaabf6b617c1262578bc7

Balancer已部署至Base網絡:金色財經報道,基于以太坊網絡的自動做市商(AMM)協議Balancer宣布已部署至Base網絡。該團隊表示,為了加速Base的增長,Balancer在DeFi方面有一些優勢,包括:優化的LST基礎設施 ;資本效率提升池;下一代8020代幣經濟;Boosted Pools 創新池等等。[2023/8/10 16:16:16]

漏洞交易

漏洞地址:https://bscscan.com/address/0x73b359d5da488eb2e97990619976f2f004e9ff7c?

漏洞交易樣本:https://bscscan.com/tx/0x77cf448ceaf8f66e06d1537ef83218725670d3a509583ea0d161533fda56c063

Certora完成3600萬美元B輪融資,Jump Crypto領投:5月17日消息,為區塊鏈智能合約提供安全分析工具的以色列公司Certora完成3600萬美元B輪融資,Jump Crypto領投,Tiger Global、Galaxy Digital、Electric Capital、ACapital、Framework Ventures、Coinfund、Lemniscap、Coinbase、VMware等參投。(The Block)[2022/5/17 3:22:59]

被盜資金追蹤:https://debank.com/profile/0x73b359d5da488eb2e97990619976f2f004e9ff7c/history

相關地址

攻擊者地址:https://bscscan.com/address/0x73b359d5da488eb2e97990619976f2f004e9ff7c

Larry Cermak:LFG花費30億美元來捍衛UST錨定但仍以失敗告終:5月16日消息,The Block研究副總裁Larry Cermak在推特上表示,總而言之,LFG的儲備從一周前的31億美元變成現在的約8700萬美元。這意味著他們花了大約30億美元來捍衛UST錨定,但UST還是崩潰了。[2022/5/17 3:20:32]

攻擊者合約:https://bscscan.com/address/0x9a843bb125a3c03f496cb44653741f2cef82f445

FEG代幣地址:https://bscscan.com/token/0xacfc95585d80ab62f67a14c566c1b7a49fe91167

FEGWrappedBNB(fBNB):https://bscscan.com/address/0x87b1acce6a1958e522233a737313c086551a5c76#code

Cere Network獲得3100萬美元的融資 Polygon和Republic領投:金色財經報道,區塊鏈管理系統開發商Cere Network表示,它在由投資平臺Republic和Polygon領投的一輪融資中籌集了3100萬美元,資金將用于新員工、開發者網絡增長和應用程序開發。公司還將利用這筆資金加速將其去中心化數據云集成到Polygon的協議中,預計在與Polkadot整合的第三季度末完成。(Coindesk)[2021/9/9 23:13:11]

攻擊步驟

以下攻擊流程基于該漏洞交易:https://bscscan.com/tx/0x77cf448ceaf8f66e06d1537ef83218725670d3a509583ea0d161533fda56c063

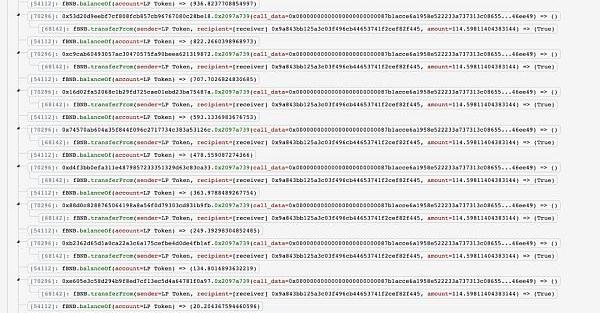

①攻擊者借貸915WBNB,并將其中116BNB存入fBNB。

②攻擊者創建了10個地址,以便在后續攻擊中使用。

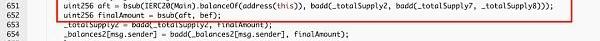

③攻擊者通過調用"depositInternal()"將fBNB存入合約FEGexPRO。

根據當前地址的余額,"_balances2"被增加。

④攻擊者調用了"swapToSwap()",路徑參數是之前創建的合約地址。

該函數允許"path"獲取FEGexPRO合約的114fBNB。

⑤攻擊者反復調用"depositInternal()"和"swapToSwap()",允許多個地址獲取fBNB代幣,原因如下:

每次"depositInternal()"被調用,_balance2將增加約114fBNB。

每次"swapToSwap()"被調用,攻擊者所創建合約能獲取該114fBNB的使用權限。

⑥?由于攻擊者控制了10個地址,每個地址均可從當前地址花費114個fBNB,因此攻擊者能夠盜取被攻擊合約內的所有fBNB。

⑦攻擊者重復步驟④⑤⑥,在合約內耗盡FEG代幣。

⑧最后攻擊者出售了所有耗盡的資產,并償還閃電貸款,最終獲取了其余利潤。

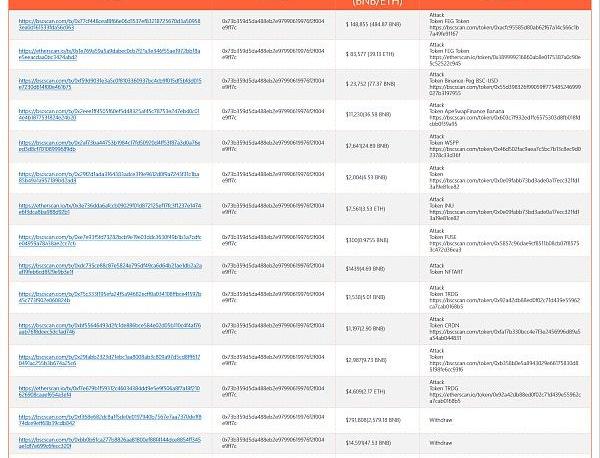

資產去向

截至2022年5月16日6:43,被盜資金仍存儲在以太坊和BSC鏈上的攻擊者錢包中。

原始資金來自以太坊和BSC的Tornadocash:https://etherscan.io/tx/0x0ff1b86c9e8618a088f8818db7d09830eaec42b82974986c855b207d1771fdbe

https://bscscan.com/tx/0x5bbf7793f30d568c40aa86802d63154f837e781d0b0965386ed9ac69a16eb6ab

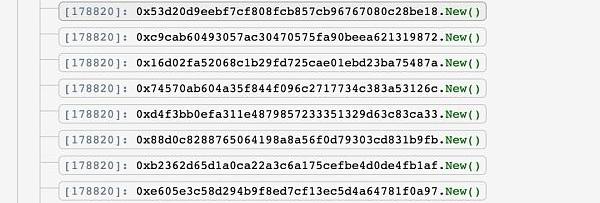

攻擊者攻擊了13個FEGexPRO合約,以下為概覽:

本文梳理自DeFiDegenKorpi在個人社交媒體平臺上的觀點:有些人認為,ETH會在Merge完成后砸盤,理由是Merge完成后1200萬枚ETH會被解鎖并拋售.

1900/1/1 0:00:00游戲引擎作為游戲創作工具與游戲運行的底層控制器,著力于在虛擬世界中構建虛擬形象、虛擬場域,幫助虛實融合打造更強的沉浸感與交互感.

1900/1/1 0:00:00一、背景:Web3.0來了在不同的時期,Web3.0會有不同的含義,而近期Web3.0最大的特點是允許用戶“擁有”網絡的一部分,真正成為自己數字資產的主人.

1900/1/1 0:00:00UST脫錨的前情就不多說了,這個目前已有很多分析文章,本質問題都分析的很透徹。我也是第一次見第一天跌了95%+的代幣,第二天還能繼續跌99%,而此種情況下,交易所還暫沒下架,借貸協議也沒暫停借貸.

1900/1/1 0:00:00請記住,整個DeFi/加密都是有風險的,本文不是財務建議,僅用于學習和總結。UST脫錨的“死亡螺旋”近日,整個Terra生態系統受到重創,UST與1美元的錨定出現歷史性的崩潰,LUNA代幣也跌至.

1900/1/1 0:00:001、4月,周杰倫在社交平臺Instagram上發文說,自己持有的NFT被盜,且很快被倒賣。 2、據OpenSea與Ethscan的信息顯示,該NFT從周杰倫地址轉出,并很快以130ETH、155.

1900/1/1 0:00:00