BTC/HKD+2.04%

BTC/HKD+2.04% ETH/HKD+1.72%

ETH/HKD+1.72% LTC/HKD+3.03%

LTC/HKD+3.03% ADA/HKD+3.98%

ADA/HKD+3.98% SOL/HKD+3.32%

SOL/HKD+3.32% XRP/HKD+3.44%

XRP/HKD+3.44%隨著區塊鏈技術的發展及各類新增長的出現,加密貨幣生態系統隨之產生了更多的安全風險及復雜性。

在2021年的基礎上,2022年的攻擊賽道又出現了一位“強力選手”。

跨鏈橋作為新的攻擊載體,安全性方面的發展尚未成熟。因此,跨鏈橋也是所有項目以及開發人員應該提高警惕的領域之一。

2022年的春節假期尚未結束時,跨鏈橋即發生了兩起重大攻擊,算上春節前的另一起同類事件,短短10天內的三起攻擊事件使得黑客在跨鏈橋方面取得了“傲人”成績。

在對這幾起事件進行了解之前,我們需要先知道什么是跨鏈橋以及它的原理。

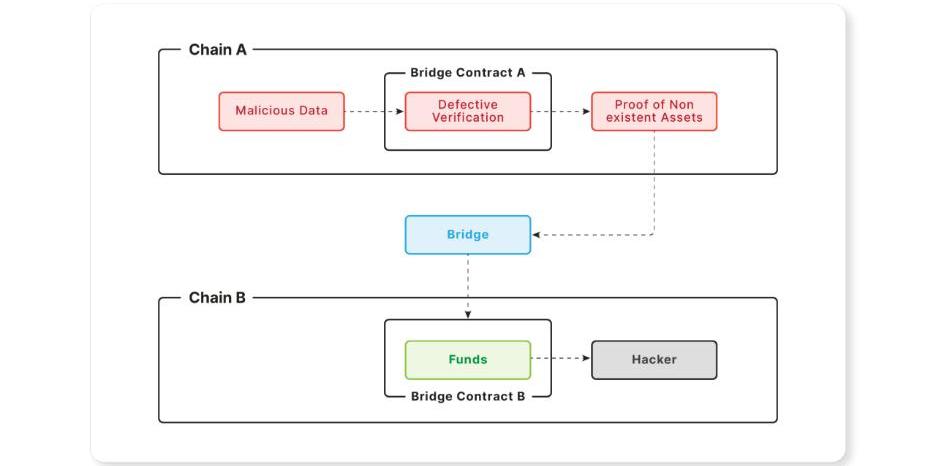

用一個相對簡單的描述:bridge可將資產從一個區塊鏈轉移到另一個區塊鏈。

Gate.io Startup首發項目TCP已認購成功:據官方公告,Gate.io Startup首發項目Crypto Prophecies (TCP)認購成功。據悉,本次認購參與人數共有2,336人,下單總價值超過25,000萬美金,認購系數約為0.01 。Gate.io將根據每個人的下單情況和每個下單幣種的認購系數進行TCP的分發。用戶預計于2021年04月29日(明日)18:00收到解鎖代幣。請務必注意:由于部分用戶在下單認購后到當天12點之前,沒有保持賬戶中有不低于認購金額的足夠金額,因此被排除在有效下單之外。[2021/4/28 21:06:22]

跨鏈交易

跨鏈交易的步驟如下:

1.用戶將代幣“存入”一條鏈上的“bridge合約”,并生成一個證明,指定所需的跨鏈信息。

2.bridge合約驗證該證明,隨后在目標鏈上用戶可以從bridge合約中"提取"代幣。

LBank藍貝殼于4月27日22:30首發上線FINE:據官方公告,4月27日22:30,LBank藍貝殼首發上線FINE(Refinable),開放USDT交易,4月27日21:30開放充值,4月29日18:00開放提現。

LBank藍貝殼將于4月27日21:30開啟「“充值&交易FINE瓜分10,000 USDT”活動。用戶凈充值數量不少于100枚FINE ,可按凈充值量獲得等值1%的FINE的USDT空投獎勵。單個用戶最高獎勵200 USDT,本部分總獎池4,000 USDT;交易賽將根據用戶的FINE交易量進行排名,前30名可按個人交易量占比瓜分 6,000 USDT。詳情見官方公告。[2021/4/27 21:03:26]

在最近的三起事件中,攻擊者注入欺騙性數據,繞過驗證,將目標鏈上的相應代幣提取到指定地址。

Gate.io 將于3月5日 20:00首發上線YIELD交易:據官方公告,Gate.io將于2021年3月5日(今日) 20:00首發上線Yield Protocol (YIELD) 交易,YIELD充值服務已開放。[2021/3/5 18:17:20]

Bridges上的常見攻擊媒介

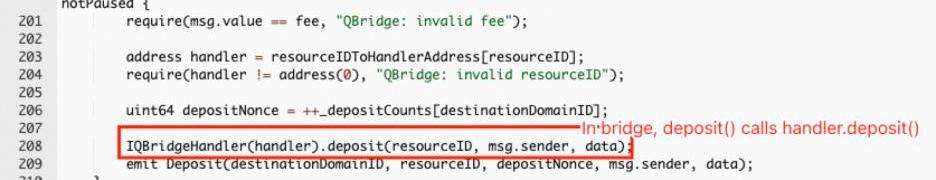

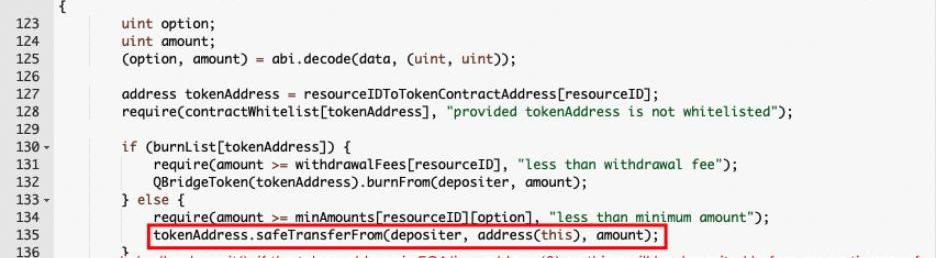

QubitBridge漏洞事件

攻擊者偽造數據繞過bridge合約的數據真實性檢查,在沒有提供任何加密貨幣的情況下使bridge合約產生了攻擊者已存款的虛假時間證明。

其根本原因在于ETH和ERC-20的存款共享相同的事件證明。這允許攻擊者調用該函數利用不存在的ERC20存款事實生成虛假的ETH存款事件證明,并以此在另一條鏈上提取ETH。

在這種情況下合約中的漏洞被觸發——當代幣地址是EOA時,“safeTransferFrom”函數不會回退。因此,攻擊者在沒有向合約發送任何代幣的情況下獲取了證明。

Gate.io首發上線項目AXIS 24小時漲幅高達99.8%:據Gate.io行情顯示,AXIS / USDT交易對今日價格大幅增長,截至今日14:10,其24h漲幅最高達99.8%,當前漲幅66.04%,當前價格$4.151美元,為投票上幣時投票認購價格$0.75美元5.5倍。據悉,AXIS / USDT交易于8月19日14:00在Gate.io正式上線。AXIS為去中心化金融項目,建議投資前仔細了解項目情況,謹慎操作。[2020/8/20]

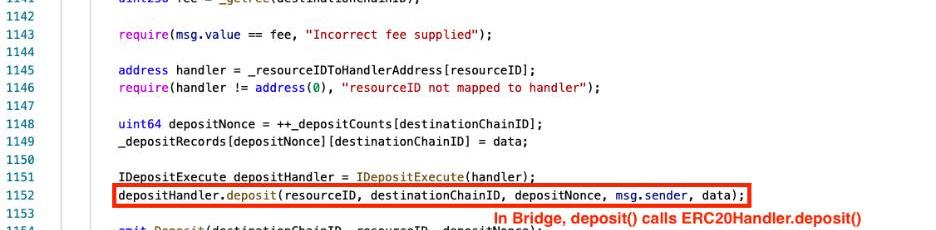

Meter?Bridge漏洞事件

該漏洞與Qubitbridge漏洞很相似——攻擊者避過bridge合約向bridge提供不存在的代幣證明從而跳過了驗證過程,從而可以在另一個鏈上提取代幣。

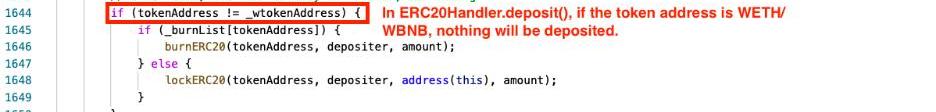

Bridge合約提供了兩個方法:deposit和depositETH。然而,這兩個方法產生了相同的存款事件證明,并且deposit函數并沒有阻止WETH/WBNB的存款交易,也沒有銷毀或鎖定WETH/WBNB。

黑客通過使用deposit,在沒有任何真實存款的情況下使bridge合約產生了虛假的WETH/WBNB存款事件證明。

Solana跨鏈橋蟲洞事件

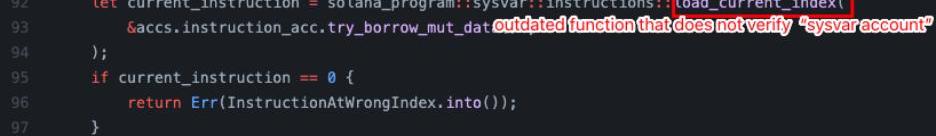

Solana蟲洞的漏洞事件中,攻擊者通過向指令注入一個惡意的“sysvaraccount”來繞過“verifysignature”,并偽造了一個鑄造Wormhole-wrappedEther的消息。

這個漏洞的根本原因是在驗證簽名過程中,程序使用了一個在Solana更新至1.8.0時即被廢棄的“load_current_index”函數。該函數不會驗證輸入的“sysvaraccount”是否真的是“systemsysvar”,從而攻擊者可以趁機偽造這個關鍵帳戶。

此后,攻擊者利用此偽造的賬戶生成了虛假的鑄幣信息,然后根據得到的鑄幣在目標鏈上提取了相應真實代幣。

三起“炸橋案”總結

Qubit以及Meter.io的bridge代碼未能處理臨界情況,也就是說,合約的ERC20存款功能可以用來生成虛假的ETH/BNB存款事件證明,而后者成為了目標鏈上提取真實ETH/BNB的憑證。

Wormholebridge則是其合約未驗證調用者注入的“sysvaraccount”,從而產生了虛假的鑄幣信息。

總而言之,上述三起事件都是由于驗證過程的缺陷而造成的。

如何應對該類漏洞?

在上述攻擊中,我們可以吸取到一些關鍵教訓:

1.對于不同的功能,比如ERC20的存款和ETH/BNB的存款,合約應產生不同的事件證明。

2.始終記得驗證用戶注入的輸入。

3.密切關注近期漏洞事件,并檢查其他項目是否存在類似情況。

4.需要對每個bridge的核心合約進行相應審計。

除此之外,當該漏洞發生后,我們應該:

1.停止中繼消息層并暫停代幣傳輸,bridge合約也應暫停所有充提幣功能。

2.立即通知社區、交易所和平臺合作伙伴,監控資金流向。

3.建立與權威安全專家們的溝通渠道,進行有效的討論和信息共享。

4.識別、驗證和修復漏洞。及時測試以確保現有的漏洞得到解決以及未產生新的漏洞,同時對bridge合約進行升級。

5.評估損失,并與社區就被利用的資產數量、可追回的資產以及補償計劃進行坦誠地溝通

Tags:BRIDGEIDGBRIRIDGEPoly BridgeMIDGET價格Kambria Yield Tuning EngineBridge Protocol

元宇宙的概念大火,已從2021年跨越至2022年,許多科技巨頭相繼進軍元宇宙。稍早前,微軟以所謂的元宇宙為由,以687億美元收購游戲開發商動視暴雪,稱該交易將“為元宇宙.

1900/1/1 0:00:00元宇宙突然間席卷全球,大多數人還未及反應已被裹挾著往前走;科技巨頭紛紛建設、投資元宇宙,率先擁有“元宇宙”概念的公司市值一夜之間增長幾百億......回過神來.

1900/1/1 0:00:002月19日,全球最大的NFT交易平臺OpenSea剛開始支持用戶使用新合約,一些用戶的NFT資產就被盜了。次日,OpenSea的CEODevinFinzer在推特上披露,「這是一種網絡釣魚攻擊.

1900/1/1 0:00:00有傳言稱,Opensea的智能合約被一名黑客利用,該黑客目前已從32名交易者那里抽走了超過170萬美元的資金和數十個有價值的NFT.

1900/1/1 0:00:00本文梳理自Arrow創始人thomasg.eth在個人社交媒體平臺上的觀點:在過去兩周的時間里,我成為了一個高級詐騙團伙的目標,這幾乎讓我損失了所有的ETH.

1900/1/1 0:00:00是現實世界的數字化?還是數字世界的現實化?盡管2021年被稱為元宇宙元年,但并沒有飛入尋常百姓家。概念紅,是真紅,但讓“宇宙”落地,目前恐怕誰也說不準最佳降落點.

1900/1/1 0:00:00