BTC/HKD-0.21%

BTC/HKD-0.21% ETH/HKD+0.62%

ETH/HKD+0.62% LTC/HKD-0.15%

LTC/HKD-0.15% ADA/HKD-1.45%

ADA/HKD-1.45% SOL/HKD-0.57%

SOL/HKD-0.57% XRP/HKD-0.91%

XRP/HKD-0.91%

10 月 29 日,Web3 大會在上海外灘茂悅隆重舉行!本次大會持續兩天,至 30 日結束。除了數十位來自全球學術界、互聯網、開源社區、風險投資、數字藝術和媒體社區的嘉賓,大會還集結了數百名開發者、研究人員和創業者,齊聚上海外灘茂悅,分享新思潮,為大家帶來一場數字資產行業的"饕鬄盛宴”。

這是一場真正的 Web3.0 盛會

這是 Web3 大會首次來到中國上海舉辦,旨在為去中心化項目團隊搭建協作與交流的橋梁。Web3 大會圍繞著一句號召組織而成:促進運轉良好的、用戶友好的 Web3.0 網絡。這也是 Web3.0 的愿景 —— 創造新一代互聯網,讓每個用戶掌握自己的數據、身份和命運。

慢霧:Nomad事件中仍有超過9500萬美元被盜資金留在3個地址中:8月2日消息,慢霧監測顯示,Nomad攻擊事件中仍有超過9500萬美元的被盜資金留在3個地址中。其中0xB5C55f76f90Cc528B2609109Ca14d8d84593590E中仍有1084枚ETH、120萬枚DAI、103枚WBTC等約800萬美元的加密資產,該地址也負責將1萬枚WETH轉移到另一地址以及將其他USDC轉移;第二個地址0x56D8B635A7C88Fd1104D23d632AF40c1C3Aac4e3目前仍有1.28萬枚ETH、1.02萬枚WETH、80萬DAI等約4700萬美元的加密資產;第三個地址0xBF293D5138a2a1BA407B43672643434C43827179在收到3866.6萬USDC后兌換為了DAI,目前有約3970萬美元的加密資產。

目前慢霧經過梳理后,無法將地址3與其他兩個地址連接起來,但這些攻擊具有相同的模式。[2022/8/2 2:53:04]

Web3 大會由 Web3 基金會主辦,Web3 基金會旨在促進加密和去中心化軟件、協議、創新技術和應用,開發第三代互聯網 Web3.0。核心是研究、開發、部署、資助和維護 Web3 技術。

慢霧:Inverse Finance遭遇閃電貸攻擊簡析:據慢霧安全團隊鏈上情報,Inverse Finance遭遇閃電貸攻擊,損失53.2445WBTC和99,976.29USDT。慢霧安全團隊以簡訊的形式將攻擊原理分享如下:

1.攻擊者先從AAVE閃電貸借出27,000WBTC,然后存225WBTC到CurveUSDT-WETH-WBTC的池子獲得5,375.5個crv3crypto和4,906.7yvCurve-3Crypto,隨后攻擊者把獲得的2個憑證存入Inverse Finance獲得245,337.73個存款憑證anYvCrv3Crypto。

2.接下來攻擊者在CurveUSDT-WETH-WBTC的池子進行了一次swap,用26,775個WBTC兌換出了75,403,376.18USDT,由于anYvCrv3Crypto的存款憑證使用的價格計算合約除了采用Chainlink的喂價之外還會根據CurveUSDT-WETH-WBTC的池子的WBTC,WETH,USDT的實時余額變化進行計算所以在攻擊者進行swap之后anYvCrv3Crypto的價格被拉高從而導致攻擊者可以從合約中借出超額的10,133,949.1個DOLA。

3.借貸完DOLA之后攻擊者在把第二步獲取的75,403,376.18USDT再次swap成26,626.4個WBTC,攻擊者在把10,133,949.1DOLAswap成9,881,355個3crv,之后攻擊者通過移除3crv的流動性獲得10,099,976.2個USDT。

4.最后攻擊者把去除流動性的10,000,000個USDTswap成451.0個WBT,歸還閃電貸獲利離場。

針對該事件,慢霧給出以下防范建議:本次攻擊的原因主要在于使用了不安全的預言機來計算LP價格,慢霧安全團隊建議可以參考Alpha Finance關于獲取公平LP價格的方法。[2022/6/16 4:32:58]

本次大會嘉賓的邀請沿襲了“Web3 大會”價值觀:歡迎所有協議項目、所有開發者、所有來自不同背景和持有各色觀點的人參與其中。本次大會主題講座主要圍繞區塊鏈技術與 Web3 相關倡導計劃。

慢霧:美國演員SethGreen的NFT遭釣魚攻擊,資金已跨鏈到 BTC 并混幣:5月18日消息,美國演員SethGreen遭遇釣魚攻擊致4個NFT(包括1個BAYC、2個MAYC和1個Doodle)被盜,釣魚者地址已將NFT全部售出,獲利近160枚ETH(約33萬美元)。

慢霧MistTrack對0xC8a0907開頭的釣魚地址分析后,發現總共有8個用戶的NFT被盜,包含MAYC、Doodle、BAYC、VOX等12類NFT,全部售出后總獲利194ETH。同時,該釣魚地址初始資金0.188ETH來自Change NOW。釣魚者地址將大部分ETH轉換為renBTC后跨鏈到6個BTC地址,約14BTC均通過混幣轉移以躲避追蹤。NFT釣魚無處不在,請大家保持懷疑,提高警惕。[2022/5/18 3:24:23]

余弦:區塊鏈安全,永無止境的戰爭

作為區塊鏈安全技術領域的資深專家,中國計算機學會計算機安全專委會委員,知名黑客,網絡空間搜索引擎 “ZoomEye(鐘馗之眼)” 創建者,Joinsec 創始人、前知道創宇技術副總裁、404 團隊 Leader,慢霧科技創始人余弦受邀于 10 月 30 日進行《區塊鏈安全,永無止境的戰爭》的主題演講,與現場的各位業界先鋒共同圍繞『區塊鏈安全』這一話題,開展了一場深度的探討。

慢霧: 警惕比特幣RBF風險:據BitMEX消息,比特幣于區塊高度666833出現陳腐區塊,并產生了一筆 0.00062063 BTC 的雙花交易。根據 BitMEX提供的交易內容來看,雙花的兩筆交易的nSequence字段的值都小于0xffffffff -1。慢霧安全團隊初步認為此次雙花交易有可能是比特幣中的RBF交易。[2021/1/20 16:38:01]

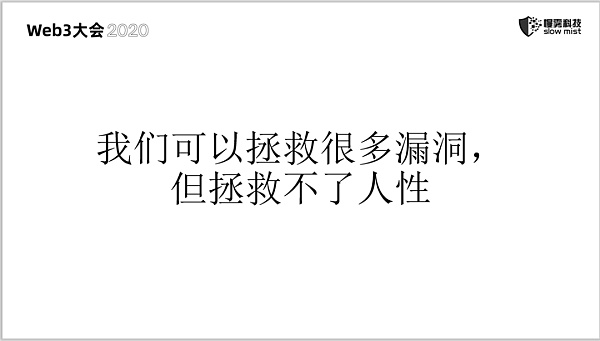

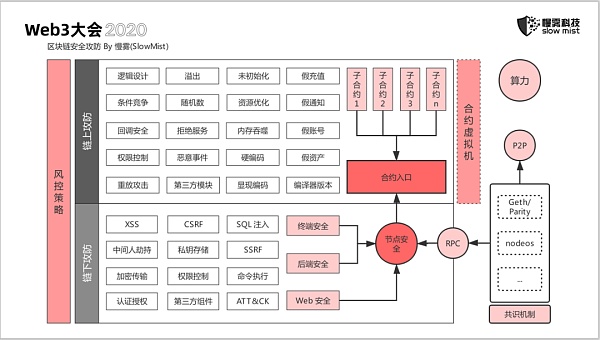

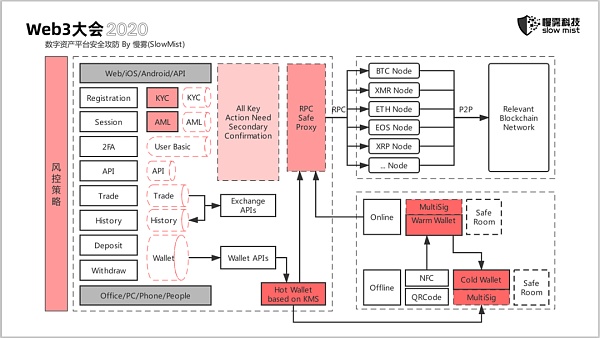

余弦指出,DeFi 安全不僅僅是指智能合約安全,還包括區塊鏈基礎安全、前端安全、通信安全、新增功能安全、人性安全、金融安全、合規安全。他還表示,在區塊鏈的世界里,作惡成本低到令人發指。目前已披露的被盜數字資產價值已超 135.67 億美元,未披露的數量可能比已披露的多一倍。

慢霧:警惕ETH新型假充值,已發現在野ETH假充值攻擊:經慢霧安全團隊監測,已發現存在ETH假充值對交易所攻擊的在野利用,慢霧安全團隊決定公開修復方案,請交易所或錢包及時排查ETH入賬邏輯,必要時聯系慢霧安全團隊進行檢測,防止資金丟失。建議如沒有把握成功修復可先臨時暫停來自合約地址的充值請求。再進行如下修復操作:1、針對合約ETH充值時,需要判斷內聯交易中是否有revert的交易,如果存在revert的交易,則拒絕入賬。2、采用人工入賬的方式處理合約入賬,確認充值地址到賬后才進行人工入賬。同時需要注意,類以太坊的公鏈幣種也可能存在類似的風險。[2020/5/23]

具體可參考慢霧 Hacked 檔案庫:https://hacked.slowmist.io/

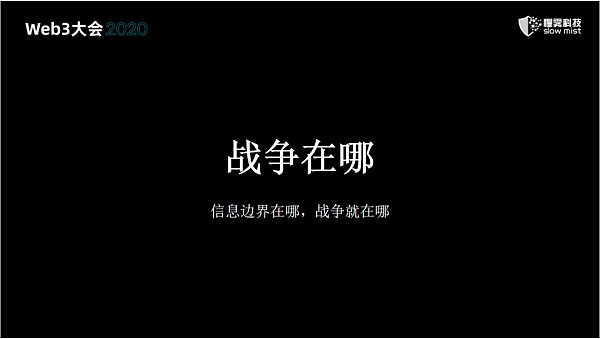

值得一提的是,余弦認為 “代碼即法律” 是一句不切實際且不負責任的話。他認為區塊鏈安全遠不止發生在區塊鏈上,礦池、交易所、錢包等都存在被攻擊的風險。他最后強調,信息邊界在哪,戰爭就在哪。

以下為余弦關于《區塊鏈安全,永無止境的戰爭》演講內容:

參考來源:

https://forum.web3.foundation/

https://mp.weixin.qq.com/s/wMHpocjXaV1DPME329nwyw

英國將推進數字英鎊的準備工作:金色財經報道,英國金融服務大臣安德魯·格里菲斯周二(10日)表示,正確設計數字英鎊比快速推出更重要.

1900/1/1 0:00:002020年的夏天,DeFi初步展示了它的狂躁的能量。而在未來6到12個月,比特幣和ETH2.0展示出來的力量可能會遠超DeFi的量級.

1900/1/1 0:00:0010月8日晚,深圳微博發布廳發布,為推進粵港澳大灣區建設,結合本地促消費政策,深圳市人民政府近期聯合人民銀行開展了數字人民幣紅包試點,向5萬名中簽人員發放紅包,每個紅包金額為200元.

1900/1/1 0:00:00文章系金色財經專欄作者炊事團團長供稿,發表言論僅代表其個人觀點,僅供學習交流!金色盤面不會主動提供任何交易指導,亦不會收取任何費用指導交易,請讀者仔細甄別,謹防上當.

1900/1/1 0:00:00Dai 是第一個無國界、無偏見的去中心化穩定幣,不僅成為去中心化金融的基石,也在數字藝術和游戲支付等領域廣為應用,甚至許多生活在通貨膨脹國家的人們將 Dai 作為首選的儲值手段.

1900/1/1 0:00:00這次的CoinGeek大會無論如何都會是與眾不同的,嘉賓來自四面八方:約翰內斯堡、蘇黎世、舊金山、特拉維夫、愛丁堡和新加坡等等.

1900/1/1 0:00:00