BTC/HKD-1.22%

BTC/HKD-1.22% ETH/HKD-1.88%

ETH/HKD-1.88% LTC/HKD-0.93%

LTC/HKD-0.93% ADA/HKD-1.5%

ADA/HKD-1.5% SOL/HKD-1.95%

SOL/HKD-1.95% XRP/HKD-1.19%

XRP/HKD-1.19%背景概述

看了一個關于學習solidity的站,里面講了關于solidity智能合約的很多漏洞,考慮到現在針對智能合約的攻擊事件頻頻發生,不法分子盜取的加密資產越來越多,我就想寫一些與智能合約安全審計相關的文章給想了解智能合約安全審計的入門者閱讀,讓一些對智能合約安全審計感興趣的初學者可以學到如何識別一些常見的漏洞和如何利用這些漏洞去做什么事情。這次我們就一起先看一個很經典的漏洞——?重入漏洞。

前置知識

重入漏洞相信大家都有所耳聞了,那么什么是重入漏洞呢?

以太坊智能合約的特點之一是合約之間可以進行相互間的外部調用。同時,以太坊的轉賬不僅僅局限于外部賬戶,合約賬戶同樣可以擁有以太并進行轉賬等操作,且合約在接收以太的時候會觸發fallback函數執行相應的邏輯,這是一種隱藏的外部調用。

IOTA智能合約協議Alpha版本即將推出:IOTA聯合創始人Dominik Schiener昨天在Discord宣布,IOTA智能合約協議(ISCP)的Alpha版本即將推出。去年10月,IOTA基金會已經發布首個Pre-Alpha版本,該第二層解決方案將很快提供給一組選定的測試人員。(Crypto News Flash)[2021/2/3 18:47:53]

我們先給重入漏洞下個定義:可以認為合約中所有的外部調用都是不安全的,都有可能存在重入漏洞。例如:如果外部調用的目標是一個攻擊者可以控制的惡意的合約,那么當被攻擊的合約在調用惡意合約的時候攻擊者可以執行惡意的邏輯然后再重新進入到被攻擊合約的內部,通過這樣的方式來發起一筆非預期的外部調用,從而影響被攻擊合約正常的執行邏輯。

漏洞示例

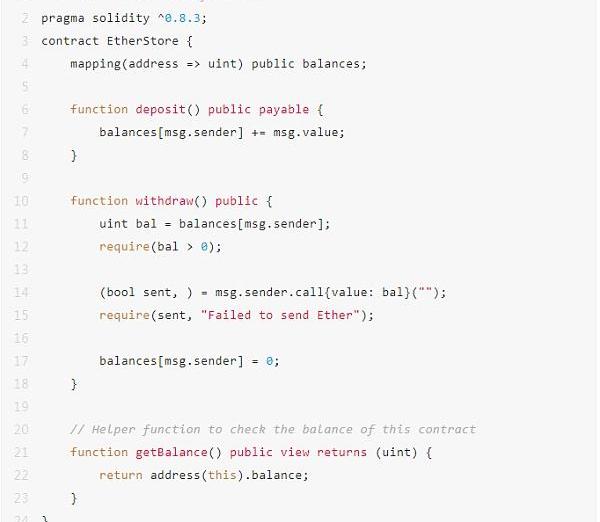

好了,看完上面的前置知識我相信大家對重入漏洞都有了一個大致的了解,那么在真實的環境中開發者寫出什么樣的代碼會出現重入漏洞呢,下面我們來看一個比較典型的有重入漏洞的代碼:

動態 | Zilliqa宣布在其平臺推出智能合約:據coindesk報道,Zilliqa宣布在其平臺上推出智能合約。開發人員可以使用該項目的功能智能合約語言Scilla在Zilliqa區塊鏈上編寫和部署智能合約。Zilliqa總裁兼首席科學官Amrit Kumar表示,這種語言在語言層面上具有更高的安全保障。[2019/6/11]

漏洞分析

看到這里大家可能會有疑惑了,上面的代碼就是個普通的充提幣的合約,憑什么說他有重入攻擊呢?我們來看這個合約的withdraw函數,這個函數中的轉賬操作有一個外部調用,所以我們就可以認為這個合約是可能有重入漏洞的,但是具體能否產生危害還需要更深入的分析:

動態 | 1月以太坊智能合約創建量環比下降59.69%:據PeckShield態勢感知平臺數據顯示,1月以太坊主網智能合約創建量為745,115個,較去年12月份智能合約創建量(1,848,648個)大幅下降了59.69%,且2月份以來整體合約創建量數據還在持續降低,半個月以來僅創建279,821個,不及1月份創建總量半數。不過,去年12月份到今年1月,以太坊主網的活躍合約量和新增地址數并沒有明顯變化,2月份以來兩項數據均出現明顯下滑,考慮僅可能和春節有一定關系。[2019/2/14]

1.所有的外部調用都是不安全的且合約在接收以太的時候會觸發fallback函數執行相應的邏輯,這是一種隱藏的外部調用,這種隱藏的外部調用是否會造成危害呢?

2.我們可以看到在withdraw函數中是先執行外部調用進行轉賬后才將賬戶余額清零的,那我們可不可以在轉賬外部調用的時候構造一個惡意的邏輯合約在合約執行balance=0之前一直循環調用withdraw函數一直提幣從而將合約賬戶清空呢?

BAI智能合約存在和EDU一樣的漏洞:據慢霧區披露,BAI智能合約存在和EDU一樣的漏洞,可轉走任意賬戶里的BAI Token。目前發現也有大量洗劫行為,請冷靜并關注項目方官方公告。[2018/5/24]

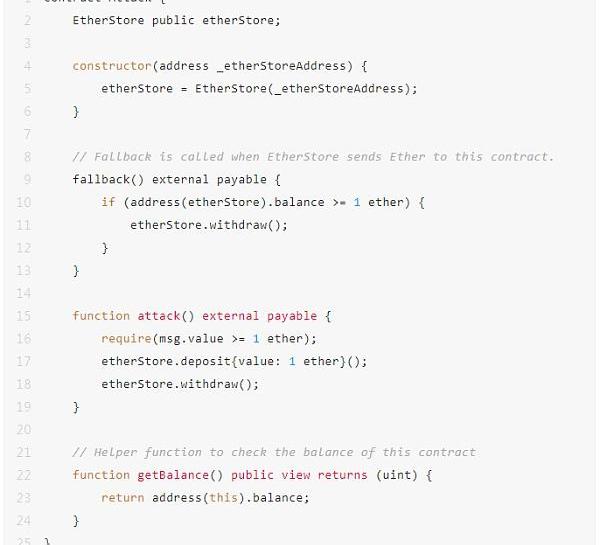

下面我們看看攻擊者編寫的攻擊合約中的攻擊手法是否與我們的漏洞分析相同:

攻擊合約

我們看到EtherStore合約是一個充提合約,我們可以在其中充提以太。下面我們將利用攻擊合約將EtherStore合約中用戶的余額清零的:

這里我們將引用三個角色,分別為:

用戶:Alice,Bob

攻擊者:Eve

1.部署EtherStore合約;

2.用戶1和用戶2都分別將1個以太幣充值到EtherStore合約中;

3.攻擊者Eve部署Attack合約時傳入EtherStore合約的地址;

4.攻擊者Eve調用Attack.attack函數,Attack.attack又調用EtherStore.deposit函數,充值1個以太幣到EtherStore合約中,此時EtherStore合約中共有3個以太,分別為Alice、Bob的2個以太和攻擊者Eve剛剛充值進去的1個以太。然后Attack.attack又調用EtherStore.withdraw函數將自己剛剛充值的以太取出,此時EtherStore合約中就只剩下Alice、Bob的2個以太了;

5.當Attack.attack調用EtherStore.withdraw提取了先前Eve充值的1個以太時會觸發Attack.fallback函數。這時只要EtherStore合約中的以太大于或等于1Attack.fallback就會一直調用EtherStore.withdraw函數將EtherStore合約中的以太提取到Attack合約中,直到EtherStore合約中的以太小于1。這樣攻擊者Eve會得到EtherStore合約中剩下的2個以太幣。

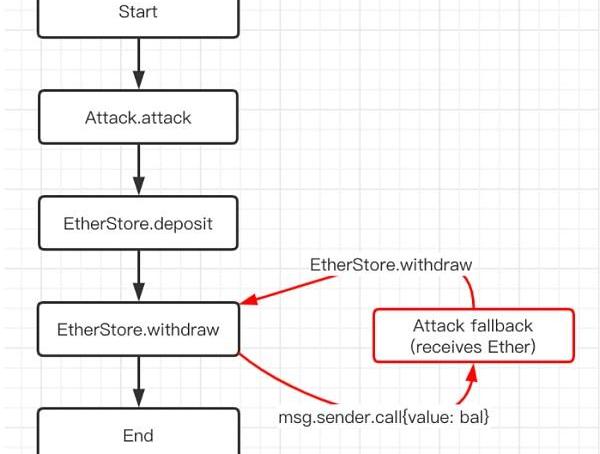

下面是攻擊者的函數調用流程圖:

修復建議

看了上面的攻擊手法相信大家對重入漏洞都會有一個自己的認知,但是只會攻擊可不行,我們的目的是為了防御,那么作為開發人員如何避免寫出漏洞代碼還有作為審計人員如何快速發現問題代碼呢,下面我們就以這兩個身份來分析如何防御重入漏洞和如何在代碼中快速找出重入漏洞:

作為開發人員

站在開發者的角度我們需要做的是寫好代碼,避免重入漏洞的產生。

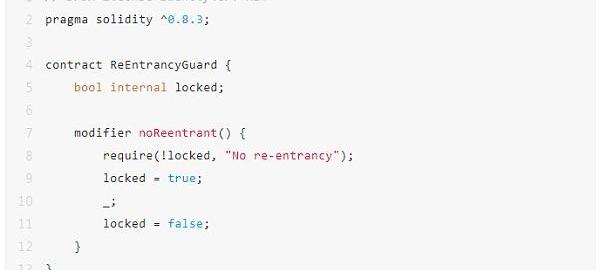

1.寫代碼時需要遵循先判斷,后寫入變量在進行外部調用的編碼規范;

2.加入防重入鎖。

下面是一個防重入鎖的代碼示例:

作為審計人員

作為審計人員我們需要關注的是重入漏洞的特征:所有涉及到外部合約調用的代碼位置都是不安全的。這樣在審計過程中需要重點關注外部調用,然后推演外部調用可能產生的危害,這樣就能判斷這個地方是否會因為重入點而產生危害。

Tags:STORSTOTHEHERdAppstorestonks幣怎么樣luckyethereumMetahero Universe

11月24日,工行首席技術官呂仲濤在“數字金融創新應用與發展”研討會上,分享工行在區塊鏈創新應用方面的實踐與思考.

1900/1/1 0:00:00web3到底是什么?它的實現有需要什么底層基礎?這篇文章為我們系統解答了有關web3的一切。當元宇宙的概念在越炒越熱的同時,另一個代表互聯網未來的名詞web3.0也被頻繁提及.

1900/1/1 0:00:00昨日,GameFi再次成為加密社區的焦點,起因是幣安智能鏈的GameFi游戲龍頭Mobox空投總價值高達100萬美元的NFT,隨即該消息迅速擴散至整個加密社區,到處都充斥著邀請碼,用戶量激增.

1900/1/1 0:00:00這標題我其實想了好久——也沒想到特別合適的,所以變成了一篇雜談。這周的四件事,讓我思考了很多新東西,關于DAO。先是Sushiswap.

1900/1/1 0:00:00據forkast消息指出,印度電子和信息技術部發布了一份長達52頁的“國家區塊鏈戰略”文件,敦促政府和私營部門加強合作,在這個世界第二人口大國建設區塊鏈基礎設施.

1900/1/1 0:00:00什么是Web3.0呢?用一句話來說,Web3.0是更加以用戶為中心、專注于使事情更加人性化的、透明的、安全的互聯網。在介紹Web3.0之前,我們不妨先回顧一下Web1.0和2.0.

1900/1/1 0:00:00