BTC/HKD-0.21%

BTC/HKD-0.21% ETH/HKD-0.22%

ETH/HKD-0.22% LTC/HKD-0.49%

LTC/HKD-0.49% ADA/HKD-0.21%

ADA/HKD-0.21% SOL/HKD-0.38%

SOL/HKD-0.38% XRP/HKD-0.05%

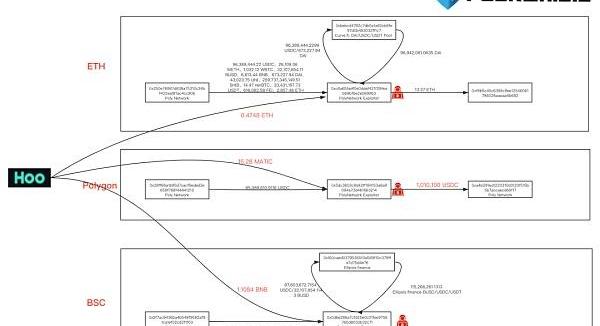

XRP/HKD-0.05%8月10日,異構跨鏈協議PolyNetwork遭到攻擊,損失達到6.1億美元,包含2,857ETH、9,630萬USDC、26,000WETH、1,000WBTC、3,340萬USDT、2,590億SHIB、14renBTC、673,000DAI和43,000UNI轉至以太坊,6,600BNB、8,760萬USDC、26,600ETH、1,000BTCb、3,210萬BUSD轉至BSC,8,500萬USDC轉至Polygon。

PeckShield「派盾」第一時間定位并分析發現,此次攻擊源于合約漏洞。

PeckShield:黑客在6月竊取了價值約227萬美元的NFT,較上月下降23%:金色財經報道,PeckShield分析表示,黑客在6月竊取了價值約227萬美元的NFT。較上月下降23%,上月為295萬美元。這可以歸因于底價下降。一半被盜NFT在盜竊發生后的三個小時內立即在各個市場上出售。Blur等著名NFT市場成為熱點,近86%的非法資金被出售,其次是OpenSea,占13.76%。

與此同時,Bored Ape Yacht Club (BAYC)、Otherdeed、Mutant Ape Yacht Club、Azuki Elementals以及DeGods等NFT系列的底價均大幅下跌。從數字資產行業的整體表現來看,6月份是今年第二高的月份。黑客通過42次黑客攻擊竊取了超過9200萬美元。[2023/7/4 22:16:21]

據了解,PolyNetwork是由小蟻Neo、本體Ontology、Switcheo基金會共同作為創始成員,分布科技作為技術提供方共同發起的跨鏈組織。

報告:黑客在2023年Q1的40次攻擊中從竊取了約4億美元:金色財經報道,TRM Labs在一份新報告中表示,黑客在2023年前三個月的40次攻擊中從加密項目中竊取了約4億美元。這比2022年第一季度下降了70%。黑客的平均規模也變小了,從2022年的3000萬美元減少到2023年同期的1050萬美元。黑客也越來越多地歸還他們竊取的資金,從被利用的項目中獲得“白帽”獎勵。TRM Labs估計,黑客攻擊受害者在2023年拿回了將近一半的被盜資金。

TRM Labs表示,一個可能的解釋是監管機構越來越關注加密貨幣黑客攻擊和一些備受矚目的執法案件。首先,加密貨幣交易所正在加強他們的KYC/AML政策,這使得兌現被盜的加密貨幣變得更加困難。與此同時,Tornado Cash自2022年8月以來一直受到美國制裁,該協議自動將所有與Tornado相關的資金重新列入任何受監管交易所。[2023/5/23 15:19:53]

黑客如何狂攬6.1億美元?

Euler黑客在鏈上收到某用戶請求后向其發送了100枚ETH:3月16日消息,Web3知識圖譜協議0xscope發推表示,有人(0x2A開頭的地址)向Euler黑客發送信息稱,其全部積蓄(78枚ETH)存在了Euler Finance中,請攻擊者能返還90%或80%,然后攻擊者向其發送了100枚ETH。目前已有其他地址效仿0x2A地址的行為。

今日早些時候消息,Euler Finance攻擊者轉移約446萬美元資金。[2023/3/16 13:07:51]

PeckShield「派盾」簡述攻擊過程:

加密黑客在2022年上半年洗劫20億美元資產:金色財經報道,根據Atlas VPN團隊分析的數據,自2022年1月1日以來,網絡犯罪分子已經成功地從175個加密貨幣項目中洗劫了19.7億美元。主要受害者是ETH生態系統,該系統在32次黑客攻擊中損失了超過10億美元。(Finbold)[2022/7/6 1:53:52]

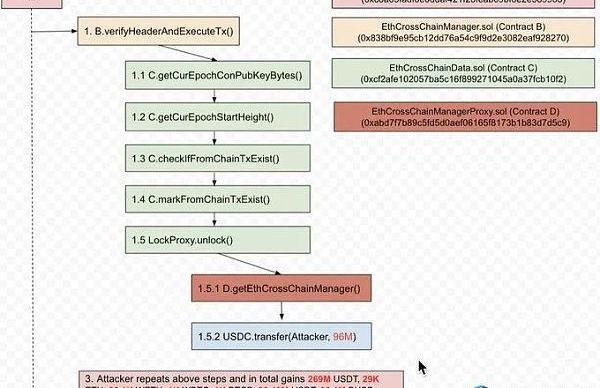

PolyNetwork中有一特權合約EthCrossChainManager,此合約主要用于觸發來自其他鏈的信息。

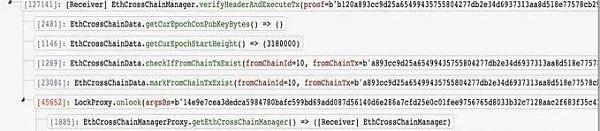

在跨鏈交易中,任何人都可調用verifyHeaderAndExecuteTx來執行跨鏈交易,這個函數主要有三個作用:一是通過檢驗簽名來驗證區塊頭是否正確,二是利用默克爾樹來驗證交易是否包含在該區塊中,三是調用函數_executeCrossChainTx,即目標合約。

動態 | 白貓黑客在2周內修復了加密貨幣相關公司的20個安全漏洞:據thenextweb報道,根據HackerOne數據,在過去兩周(3月14日至28日期間)白帽黑客在七家加密貨幣相關公司發現了20個軟件漏洞,這些公司向白帽黑客發放了至少7400美元的獎勵。其中,Omise提交了八份漏洞報告;Crypto.com和Augur各提交了三份;Monero向白帽黑客支付了兩次修補費用;ICON處理了一個補丁;Stellar修復了一個漏洞;Robinhood為兩個安全修復程序頒發了漏洞獎勵。[2019/3/29]

此次攻擊事件源于PolyNetwork允許調用目標合約,但在此過程中沒有限制用戶調用EthCrossChainData合約,該合約可追蹤來自其他鏈上數據的公鑰列表,即便在沒有盜取公鑰的情況下,如果你已經獲取了修改公鑰列表的權限,那么只需要設置公鑰來匹配自己的私鑰,基本上就可以暢通無阻了。

由于用戶可通過發送跨鏈請求欺騙EthCrossChainManager合約調用EthCrossChainData合約,來蒙混onlyOwner的檢驗,此時,用戶只需要杜撰一個正確的數據就能觸發修改公鑰的函數。

接下來,攻擊者離得手只有一步之遙,PolyNetwork的合約允許調用任意合約,但是,它只調用與簽名哈希對應的合約函數,如上圖合約C所示。?

黑客在線演繹花式DeFi出金

8月10日晚20:38PM,PolyNetwork官方在推特上公布攻擊事件,并表示,為追回被盜資產,PolyNetwork將采取法律行動,敦促黑客盡快還款,希望相關鏈上的礦工及各大交易所伸手援助,共同阻止黑客地址所發起的交易。

中心化機構、安全機構多方聯動,試圖阻止黑客洗錢。其中,穩定幣USDT的發行方Tether響應極為快速,直接凍結攻擊黑客以太坊地址中3,300萬USDT。

雖然已有多方積極參與對黑客的圍堵,但黑客仍通過各種花式DeFi玩法快速混幣,從這一點也可以看出,攻擊者是個DeFi高階玩家。

據PeckShield追蹤顯示,他先是在以太坊上利用Curve添加9,600萬USDC/673,000DAI流動性,又在BSC上利用Curve分叉項目EllipsisFinance添加8,700萬USDC/3,200萬BUSD流動性;很快,攻擊者移除在Curve的流動性,全部兌換為DAI,以防被凍。

年度大戲:吃瓜群眾頻支招黑客欲還所盜資產

一方面,PolyNetwork在積極與黑客喊話,試圖挽回所盜資產;另一方面,“看熱鬧不嫌事大”的吃瓜群眾給黑客支起了招:“不要動用你的USDT,你已經被列入黑名單了。”并收到了黑客饋贈的13.5ETH;眼看著有利可圖,吃瓜群眾越發積極為黑客出謀劃策,更有甚者,留言黑客一些可行的混幣措施,試圖換取看起來極為可觀的回報。

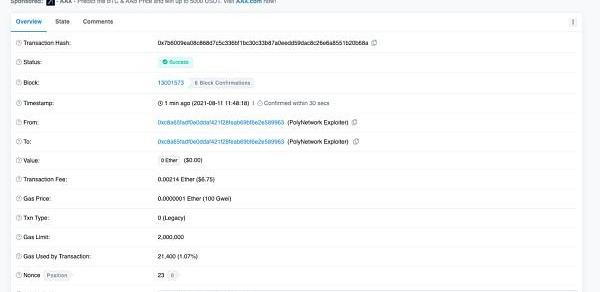

就在各關聯方進退無門之時,黑客在區塊高度13001578和區塊高度13001573中留言表示,準備歸還部分資產。在PolyNetwork提供多簽錢包幾個小時后,PeckShield追蹤到黑客開始在Polygon上歸還部分USDC,PeckShield將持續關注和追蹤相關資產流轉情況。

據PeckShield統計,截至目前,2021年第三季度發生的跨鏈橋安全事件,已造成損失合計逾6.4億美元,占總損失44.5%。

為何跨鏈橋頻遭攻擊?

PeckShield觀察發現,跨鏈協議這個新興領域,打破了鏈與鏈之間的信息孤島的壁壘,仍需要經受時間的考驗。隨著近期跨鏈橋的生態愈發多樣化、豐富化,在它上面進行的交易、資金量大幅增長,例如,遭到攻擊的PolyNetwork,跨鏈資產轉移的規模已經超過100億美元,超過22萬地址使用該跨鏈服務,這也就吸引了黑客對于跨鏈協議的關注,再加上跨鏈橋本身是黑客資金出逃的重要環節,因此,也會成為黑客攻擊的目標。

PeckShield建議設計一定的風控熔斷機制,引入第三方安全公司的威脅感知情報和數據態勢情報服務,在DeFi安全事件發生時,能夠做到第一時間響應安全風險,及時排查封堵安全攻擊,避免造成更多的損失;并且應聯動行業各方力量,搭建一套完善的資產追蹤機制,實時監控相關虛擬貨幣的流轉情況;還要提升運維安全的重視度。

7月30日,以“云網匯政務,數智蘊未來”為主題的智慧政務峰會2021在南寧舉行,與會人員共話數字政府建設新趨勢,分享智慧政務創新實踐,擘畫數字政府建設新篇章,以數字政府建設賦能政府治理現代化.

1900/1/1 0:00:00NFT涉及藝術、游戲等等眾多門類,是否購買一個NFT通常與個人愛好及品味息息相關。然而,作為一類數字資產,資產屬性決定了必然有多種方式可以讓我們對其進行主觀或客觀的評價和估值.

1900/1/1 0:00:00近日,隨著相關配套政策舉措漸次落地,數字化生產、數字化運營和數字化生活正在成為我國社會的新常態.

1900/1/1 0:00:00全球支付巨頭們正在積極布局加密貨幣,希望能夠吃下這個行業早期快速發展的紅利。2021年7月16日,Square首席執行官JackDorsey在推特上表示Square將開設一項新業務,開發比特幣硬.

1900/1/1 0:00:00不出意外的話,當以太坊網絡區塊高度到達12,965,000,大約在北京時間8月5日20時左右,我們將迎來以太坊倫敦硬分叉升級.

1900/1/1 0:00:00區塊鏈和穩定幣有一個共同的關鍵弱點:沒有采用,就沒有用。大多數生態系統采取的方法是"建立它,然后等著項目采用".

1900/1/1 0:00:00