BTC/HKD+0.59%

BTC/HKD+0.59% ETH/HKD+4.48%

ETH/HKD+4.48% LTC/HKD+1.16%

LTC/HKD+1.16% ADA/HKD+3.85%

ADA/HKD+3.85% SOL/HKD+1.7%

SOL/HKD+1.7% XRP/HKD+2.79%

XRP/HKD+2.79%摘要:重入攻擊本質上與編程里的遞歸調用類似,當合約將以太幣發送到未知地址時就可能會發生,威脅以太坊智能合約的安全性。知道創宇區塊鏈安全實驗室?從轉賬方法、fallback函數、漏洞代碼、源碼分析四個方面入手,深入分析攻擊原因,詳解?The?DAO事件。

前言

智能合約的概念于1995年由NickSzabo首次提出,它是一種旨在以信息化方式傳播、驗證或執行合同的計算機協議,它允許在沒有第三方的情況下進行可信交易,這些交易可追蹤且不可逆轉。

然而智能合約也并非是安全的,其中?重入(Re-Entrance)攻擊?漏洞是以太坊中的攻擊方式之一,早在2016年就因為TheDAO事件而造成了以太坊的硬分叉。

漏洞概述

在以太坊中,智能合約能夠調用其他外部合約的代碼,由于智能合約可以調用外部合約或者發送以太幣,這些操作需要合約提交外部的調用,所以這些合約外部的調用就可以被攻擊者利用造成攻擊劫持,使得被攻擊合約在任意位置重新執行,繞過原代碼中的限制條件,從而發生重入攻擊。重入攻擊本質上與編程里的遞歸調用類似,所以當合約將以太幣發送到未知地址時就可能會發生。

簡單的來說,發生重入攻擊漏洞的條件有2個:

調用了外部的合約且該合約是不安全的

外部合約的函數調用早于狀態變量的修改

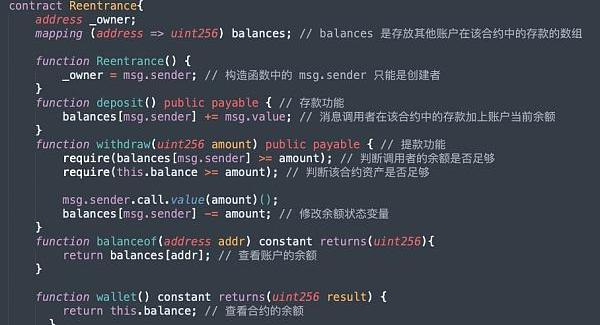

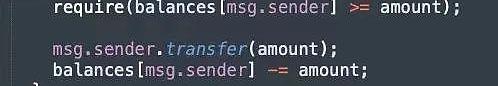

下面給出一個簡單的代碼片段示例:

通州區政府工作報告:試點和深入實施元宇宙創新發展三年行動計劃:金色財經報道,2023年北京市通州區政府工作報告提出,繼續保持千億以上投資規模,不斷優化投資結構,推動投資向高精尖產業、民生等領域傾斜,有效帶動社會投資。具體到產業方面,北京通州區將重點打造“四區三鎮三園”十大重點產業功能區。2023年將進一步豐富金融業態,建設“基金財富港”,加快打造全球財富管理中心、全球綠色金融和可持續金融中心。另外,推動金融業數字化創新與試點和深入實施元宇宙創新發展三年行動計劃。[2023/6/25 21:58:10]

上述代碼片段就是最簡單的提款操作,接下來會給大家詳細分析重入攻擊造成的原因。

漏洞分析

在正式的分析重入攻擊之前,我們先來介紹幾個重點知識。

轉賬方法

由于重入攻擊會發送在轉賬操作時,而Solidity中常用的轉賬方法為

<address>.transfer(),<address>.send()和<address>.gas().call.vale()(),下面對這3種轉賬方法進行說明:

<address>.transfer():只會發送2300gas進行調用,當發送失敗時會通過throw來進行回滾操作,從而防止了重入攻擊。

<address>.send():只會發送2300gas進行調用,當發送失敗時會返回布爾值false,從而防止了重入攻擊。

<address>.gas().call.vale()():在調用時會發送所有的gas,當發送失敗時會返回布爾值false,不能有效的防止重入攻擊。

SBF:尚未對競標Celsius的可能性進行深入研究:10月12日消息,在 DC 金融科技周上,SBF 表示,我們可能會或可能不會最終參與 Celsius 的破產事件,但我認為我們已經做出了目前會采取的大部分舉措,Celsius 仍處于排他期,該公司可能會提出自己的重組計劃,一旦失效將面臨拍賣。此前有消息稱,SBF 對參與 Celsius 競拍感興趣。(The Block)[2022/10/12 10:32:01]

fallback函數

接著我們來講解下fallback回退函數。

回退函數(fallbackfunction):回退函數是每個合約中有且僅有一個沒有名字的函數,并且該函數無參數,無返回值,如下所示:

function()publicpayable{???

???...

}

回退函數在以下幾種情況中被執行:

調用合約時沒有匹配到任何一個函數;

沒有傳數據;

智能合約收到以太幣。

漏洞代碼

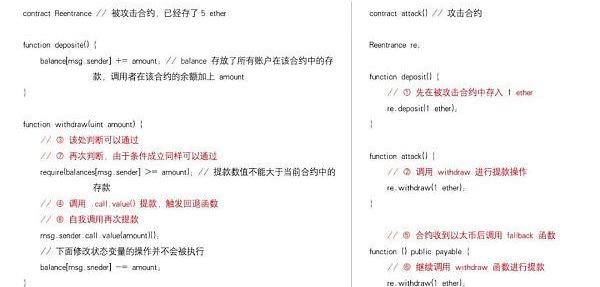

下面的代碼就是存在重入攻擊的,實現的是一個類似于公共錢包的合約,所有的用戶都可以使用deposit()存款到Reentrance合約中,也可以從Reentrance合約中使用withdraw()進行提款,當然了所有人也可以使用balanceof()查詢自己或者其他人在該合約中的余額。

Bondly獲OKEx Blockdream Ventrues投資 雙方將深入探索NFT領域:據官方消息,Bondly已獲OKEx Blockdream Ventrues(OKEx BDV)投資,雙方將深入探索NFT領域,為NFT優質區塊鏈項目發展提供服務和資源支持。一方面,Bondly將通過NFT形式為OKEx BDV合作的優質項目提供LaunchPad服務;另一方面,雙方共同把優秀品牌帶到Bprotect,也將以NFT創新形式與OKExChain生態資產進行品牌合作。

Bondly是一種可互操作、透明、便捷的資產兌換協議,旨在徹底改變傳統的資產托管方法,并使每個藝術創作人都能進入自己的數字市場,旗下產品包括BSwap(NFT發售平臺)、Bondly LaunchPad(IDO平臺)、BProtect(NFT交易平臺)。OKEx BDV初始資金1 億美金,致力于發現和投資最前沿的產品技術創新類區塊鏈項目,投資方向包括基礎設施、交易及金融項目、公鏈生態類項目、應用類流量入口等。[2021/5/6 21:28:39]

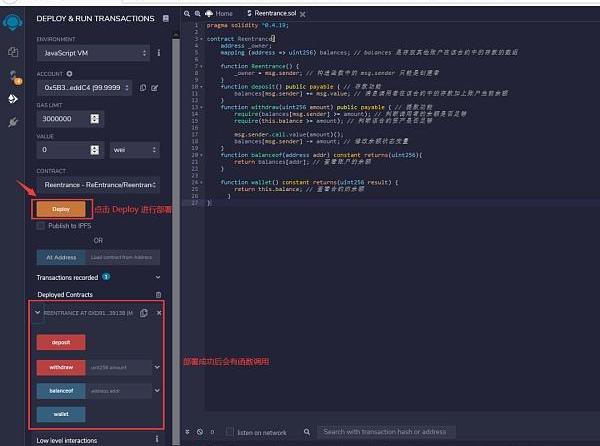

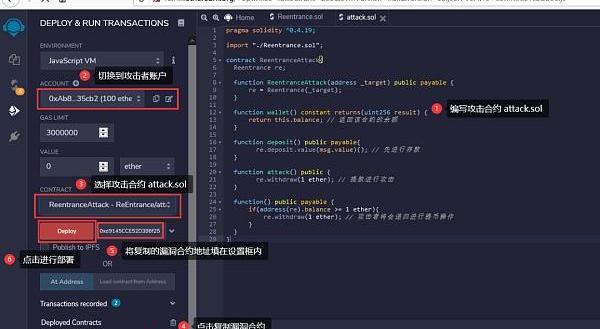

首先使用一個賬戶(0x5B38Da6a701c568545dCfcB03FcB875f56beddC4)扮演受害者,將該合約在RemixIDE?點擊Deploy按鈕進行部署。

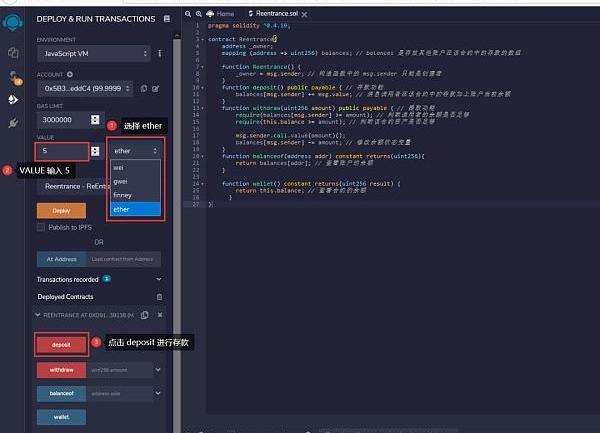

在部署合約成功后在VALUE設置框中填寫5,將單位改成ether,點擊deposit存入5個以太幣。

聲音 | 河北辛集副市長:大力推進“區塊鏈+智能制造”的深入融合:12月27日,河北省鋼鐵行業“區塊鏈+智能制造”主題峰會在石家莊辛集市舉行,峰會由河北省冶金行業協會、中國電信河北分公司、長城新媒體集團主辦。辛集市副市長牛軍波表示,冶金行業的發展對于辛集市的經濟建設起到舉足輕重的作用,目前鋼鐵行業的自動化、信息化的發展已具有良好的基礎。大力推進“區塊鏈+智能制造”的深入融合,可以為鋼鐵行業帶來全面的提升,在提高企業競爭力、打造優質產品方面提供有力支持。(長城網)[2019/12/27]

點擊wallet查看該合約的余額,發現余額為5ether,說明我們的存款成功。

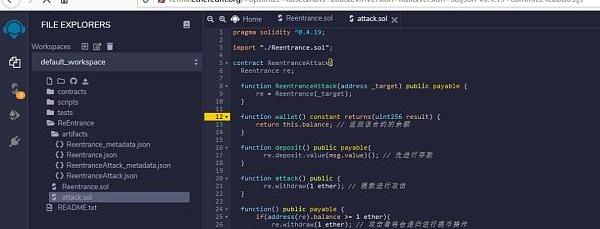

而下面的代碼則是針對上面存在漏洞的合約進行的攻擊:

使用另外一個賬戶(0xAb8483F64d9C6d1EcF9b849Ae677dD3315835cb2)扮演攻擊者,復制存在漏洞的合約地址到Deploy的設置框內,點擊Deploy部署上面的攻擊合約。

聲音 | 中國銀行支付清算部總經理:商業銀行借助區塊鏈等技術,深入分析客戶行為以提升支付效率:金色財經報道,11月28日,中國銀行支付清算部總經理范耀勝在第八屆中國支付清算論壇上指出,如今數字化轉型已經成為商業銀行共同關注融入和推動的行業趨勢,主要體現在一智能化,借助大數據、機器學習、區塊鏈等技術,深入分析客戶行為,提升支付效率,實現安全便捷的統一。[2019/11/29]

部署成功后先調用wallet()函數查看攻擊合約的余額為0。

攻擊者先存款1ether到漏洞合約中,這里設置VALUE為1ether,之后點擊攻擊合約的deposit進行存款。

再次調用合約的wallet函數查看漏洞合約的余額,發現已經變成了6ether。

攻擊者(0xAb8483F64d9C6d1EcF9b849Ae677dD3315835cb2)調用攻擊合約的attack函數模擬攻擊,之后調用被攻擊合約的wallet函數去查看合約的余額,發現已經歸零,此時回到攻擊合約查看余額,發現被攻擊合約中的6ether已經全部提款到了攻擊者合約中,這就造成了重入攻擊。

源碼分析

上面講解了如何進行重入攻擊已經漏洞原因,這里梳理了漏洞源碼和攻擊的步驟,列出了關鍵代碼。

相關案例

2016年6月17日,TheDAO項目遭到了重入攻擊,導致了300多萬個以太幣被從TheDAO資產池中分離出來,而攻擊者利用TheDAO智能合約中的splitDAO()函數重復利用自己的DAO資產進行重入攻擊,不斷的從TheDAO項目的資產池中將DAO資產分離出來并轉移到自己的賬戶中。

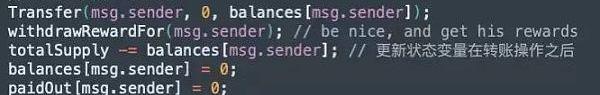

下列代碼為splitDAO()函數中的部分代碼,源代碼在TokenCreation.sol中,它會將代幣從theparentDAO轉移到thechildDAO中。平衡數組uintfundsToBeMoved=(balances*p.splitData.splitBalance)?/p.splitData.totalSupply決定了要轉移的代幣數量。

下面的代碼則是進行提款獎勵操作,每次攻擊者調用這項功能時p.splitData都是一樣的,并且p.splitData.totalSupply與balances的值由于函數順序問題,發生在了轉賬操作之后,并沒有被更新。

paidOut+=reward更新狀態變量放在了問題代碼payOut函數調用之后。

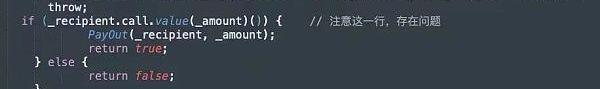

對_recipient發出.call.value調用,轉賬_amount個Wei,.call.value調用默認會使用當前剩余的所有gas。

解決辦法

通過上面對重入攻擊的分析,我們可以發現重入攻擊漏洞的重點在于使用了fallback等函數回調自己造成遞歸調用進行循環轉賬操作,所以針對重入攻擊漏洞的解決辦法有以下幾種。

使用其他轉賬函數

在進行以太幣轉賬發送給外部地址時使用Solidity內置的transfer()函數,因為transfer()轉賬時只會發送2300gas進行調用,這將不足以調用另一份合約,使用transfer()重寫原合約的withdraw()如下:

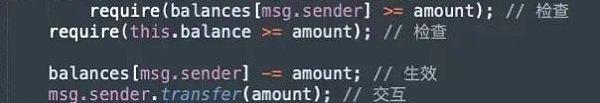

先修改狀態變量

這種方式就是確保狀態變量的修改要早于轉賬操作,即Solidity官方推薦的檢查-生效-交互模式(checks-effects-interactions)。

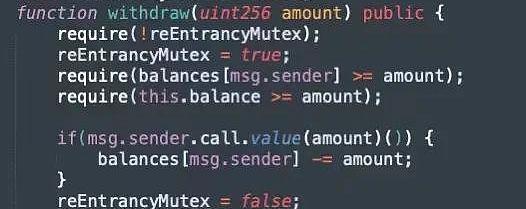

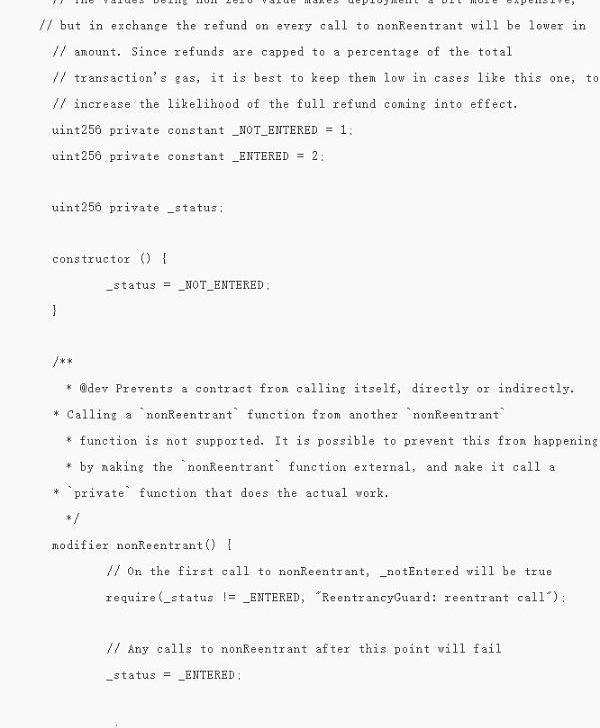

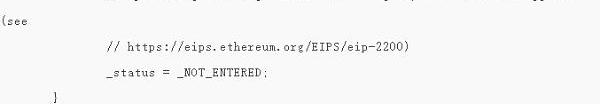

使用互斥鎖

互斥鎖就是添加一個在代碼執行過程中鎖定合約的狀態變量以防止重入攻擊。

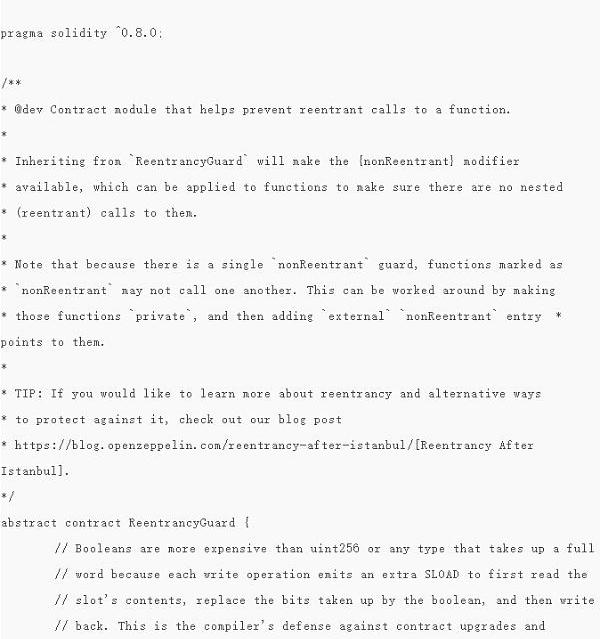

使用?OpenZeppelin官方庫

OpenZeppelin官方庫中有一個專門針對重入攻擊的安全合約:

https://github.com/OpenZeppelin/openzeppelin-contracts/blob/master/contracts/security/ReentrancyGuard.sol

參考文獻

1.以太坊的幾次硬分叉:

https://zhuanlan.zhihu.com/p/111446792

2.以太坊智能合約安全漏洞(1):重入攻擊:

https://blog.csdn.net/henrynote/article/details/82119116

3.?區塊鏈的那些事—THEDAO攻擊事件源碼分析:

https://blog.csdn.net/Fly_hps/article/details/83095036

據南海網消息,6月3日,海南省地方金融監管局、人行海口中心支行、海南銀保監局、海南省委網信辦、海南省廳和海南省市場監管局聯合發布風險提示,提醒省內廣大金融消費者和投資者:應強化風險防范意識.

1900/1/1 0:00:00注:原文作者是WeitingChen,文章是根據永續協議研討會中使用的演示文稿編寫的。如果這是你第一次聽說永續合約,那么在深入研究這個問題之前,你應該對它進行一個大概了解.

1900/1/1 0:00:006月9日,由金色財經主辦的第63期線上版:“Web3.0-從信息交互到萬物互聯還要走多久?”順利舉辦.

1900/1/1 0:00:00本文來自?Decrypt,原文作者:JeffBenson 摘要: 各公司今年已經為勒索軟件支付了至少?9000?萬美元的比特幣贖金.

1900/1/1 0:00:00灰度比特幣信托(GBTC)成為衡量機構對比特幣興趣的基準是有原因的。1灰度不再是投資者的唯一選擇灰度比特幣信托是為數不多的為對沖基金、捐贈基金、養老基金和家族理財室提供投資比特幣途徑,而不需要用.

1900/1/1 0:00:00本文由中幣研究院原創編輯 熱點摘要: 1.波卡智能合約平臺Clover先行網Sakura平行鏈競拍預眾貸已開啟;2.Winklevoss兄弟:以太坊年底價格將達5千至1萬美元.

1900/1/1 0:00:00