BTC/HKD-0.33%

BTC/HKD-0.33% ETH/HKD-2.24%

ETH/HKD-2.24% LTC/HKD-3.67%

LTC/HKD-3.67% ADA/HKD-1.55%

ADA/HKD-1.55% SOL/HKD-2.75%

SOL/HKD-2.75% XRP/HKD-1.82%

XRP/HKD-1.82%加密做市商Wintermute遭到黑客攻擊,造成了1.625億美元的天價資產損失。CertiK安全專家經過初步調查分析,認為此次攻擊是由于私鑰泄漏所導致,而非智能合約漏洞。

具體原因概述為:Profanity生成以太坊地址的方式造成了私鑰的泄露,而這次泄漏可能是由于9月15日1inch披露的一個漏洞所導致的。通過利用被盜的私鑰,黑客能夠重新定向資金。不過Wintermute已經宣布,CeFi和OTC業務均沒有受到影響。

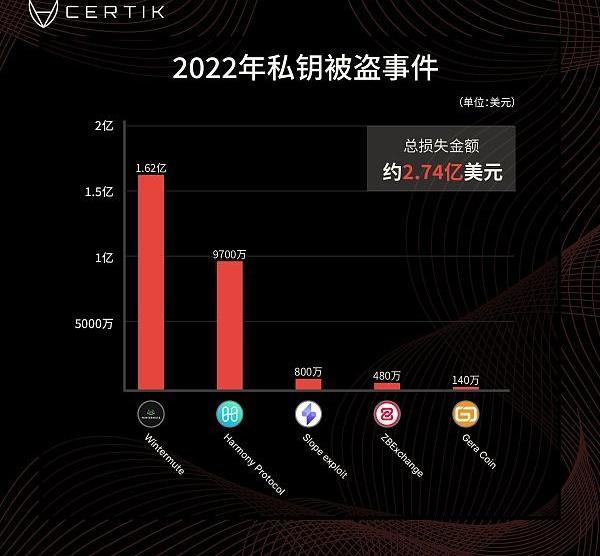

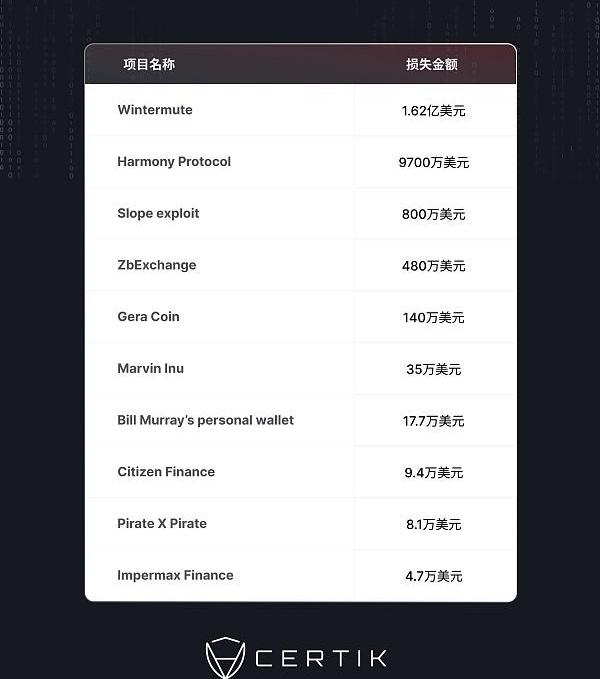

私鑰被盜或成損失之“最”

黑客攻擊私鑰會給協議帶來毀滅性損失。

據CertiK統計,2022年至今至少已有2.74億美元因私鑰泄露而損失,因此私鑰被盜也成為了今年被攻擊的損失原因之“最”。2022年剛剛入秋,就已有眾多如下私鑰被盜的“受害者”:

美CFTC內部的技術咨詢委員會將在7月討論DeFi、DAO等:金色財經報道,美國商品期貨交易委員會(CFTC)內部的一個技術問題咨詢機構將討論去中心化的金融(DeFi)和最近監管機構對Ooki DAO案件的勝利。CFTC的技術咨詢委員會計劃于7月18日在其華盛頓特區總部舉行會議。委員會的發起人、CFTC專員在周三的聲明中說,“將討論去中心化金融(DeFi)模式,如去中心化自治組織(DAO)和委員會最近的Ooki DAO案件,以及其他DeFi問題。”

Ooki DAO案件開創了一個先例,即其他去中心化自治組織可以作為“個人”對違法行為承擔責任。該委員會還計劃設立三個小組委員會,其中一個專門負責數字資產和區塊鏈技術。[2023/6/29 22:06:52]

除了圖中顯示的項目之外,我們還可以計算上9月15日Profanity錢包漏洞導致的330萬美元的損失。這相當于今年至少有2.74億美元的損失是因為私鑰漏洞。

暴力破解私鑰

“暴力破解”是一種破解密碼或編碼字符串的方法。顧名思義,該方法通過“暴力手段”,即通過嘗試每一個組合,直到找到匹配的一個,進行密碼破解。如果你有一千把鑰匙和一把鎖,你只需嘗試每一把鑰匙,直到找到合適的那把,這就是暴力破解。

數據:BLUR鯨魚luggis.eth在Binance宣布上線BLUR后清倉1,769,125枚BLUR:金色財經報道,據推特用戶余燼監測,在 Binance 宣布上線 BLUR 后,luggis.eth 是第一個清倉 BLUR 的鯨魚,但他的成本卻是上次整理的 BLUR 鯨魚里最高的那個,他在 2/24-28 花費 150 萬 USDC 買入 1,769,125 枚 BLUR,成本 0.85 美元。

4 小時前以 0.68 美元的價格割肉清倉,虧損 30 萬美元,虧損率 20%。[2023/4/28 14:32:16]

Profanity是一個用于以太坊的vanity生成器,每秒可生成數百萬個以太坊錢包地址。vanity是通過給程序分配一個特定的前綴或后綴來加密生成的,隨后生成潛在的數百萬個地址,直到它找到一個符合指定條件的地址。

然而,在2022年1月,有人在GitHub上提出了一個關于私鑰生成方式的問題:Profanity使用一個隨機的32位種子數來生成256位私鑰。此后,它被證明了通過使用1000個強大的圖形處理單元,所有7位字符的vanity可以在50天內被暴力破解。

2022年9月15日,1inch在Medium上發表了一篇關于Profanity漏洞的文章,并詳細介紹了他們是如何用vanity為用戶生成私鑰的。

BNB Chain:預計今年衍生品、流動性質押衍生品等領域發展對DeFi至關重要:2月24日消息,BNB Chain發布《2023年DeFi展望》,文章指出,今年可能會產生重大發展的一些敘述對DeFi至關重要,它們是衍生品(從永續合約到期權)、合成資產、流動性質押衍生品和Blackholes模型相關的項目。

由于RWA(Real World Assets)的主要法律特性(許可證,KYC要求等),可能今年會是一個較慢的發展,但即便如此,預計圍繞鏈上鏈下資產或相反方向的協議將出現顯著增長,使非加密公司可以獲得鏈上資本。預計預在未來幾年,RWA將成為最大的DeFi采用載體之一,也是鏈上資本的相關來源。

此外,文章認為,在未來幾年內DeFi和NFT結合的項目是一個趨勢,并表示:“早在1月份,我們就已經看到某些NFTfi項目的可借資本達到歷史新高。這可能只是一個開始。”[2023/2/24 12:27:02]

復制鏈接到瀏覽器查看原文:https://blog.1inch.io/a-vulnerability-disclosed-in-profanity-an-ethereum-vanity-address-tool-68ed7455fc8c??

數字金融科技公司Mercurity Fintech已批準進行股份合并等事項:1月5日消息,數字金融科技上市公司Mercurity Fintech Holding董事會已批準以下事項:進行股份合并并同時調整ADR比率、轉讓公司股東名冊、存款協議的終止。其中董事會批準有關以400:1的比率將股份合并的建議,股份合并后公司的授權股本為25萬美元,分為6250萬股普通股,每股面值為0.004美元。此外經董事會批準,公司將同時將美國存托憑證(ADR)與普通股的比例從1:360更改為1:1。

此前報道,2022年12月3日,Mercurity Fintech Holding完成500萬美元私募股權融資,投資方未披露,所籌資金用于在美國發展加密貨幣咨詢服務,包括獲得紐約金融服務部門的運營許可以從事數字貨幣相關活動。[2023/1/5 9:53:40]

在Medium文章發表兩天后,Twitter用戶@ZachXBT發布分析報告,顯示以太坊錢包0x6AE通過利用該漏洞成功獲得了價值330萬美元的加密貨幣。

目前來看,Wintermute如果使用了Profanity或類似的方式來生成錢包地址0x0000000fE6A514a32aBDCDfcc076C85243De899b,那么遭到暴力破解的攻擊將是極有可能的。

Web3.0項目BridgeCoin獲得金麟資本100萬美元投資:據官方消息,由社區驅動的、面向Web3.0 的去中心化加密項目BridgeCoin獲得金麟資本100萬美元投資,將用于BridgeCoin全生態發展。

金麟資本是一家風險投資機構,專注于區塊鏈領域的早期投資,自成立以來,已投資了 100 多個項目。據悉,金麟資本第二支基金 JL VC FUND II已完成800萬美元融資。[2022/8/9 12:12:57]

供應鏈問題

在Web3領域,供應鏈攻擊數量在不斷上升。正如我們今年看到的,影響Web3領域的Web2安全問題越來越多,但Web3原生的供應鏈攻擊也存在,而Wintermute黑客事件就是證明。

供應鏈攻擊是Web2世界的一個常見問題,以至于它們被一些安全公司稱為“未來幾年的最大威脅”。一周前白宮發表的《加強軟件供應鏈安全,提供安全政府體驗》指南中,就有針對該問題展開討論。

復制鏈接到瀏覽器查看原文:https://www.whitehouse.gov/omb/briefing-room/2022/09/14/enhancing-the-security-of-the-software-supply-chain-to-deliver-a-secure-government-experience/

隨著更多的獨立和開源工具為Web3領域所構建,更多的公司將成為供應鏈攻擊的受害者。而具備資格的第三方供應鏈安全測試成為規范,或將令更多潛在受害者避免遭受攻擊。

如果Web2和傳統的網絡安全供應商繼續在安全方面做出努力,我們可以預期在Web3的世界里也會有同樣類似的模式。早期采取積極主動措施并將測試和檢查納入項目和SDLC是有必要的。

像OpenSSF這樣有大規模項目的組織,已表明希望“通過軟件安全專家的直接參與和自動安全測試”來改善開源軟件的安全狀況。

復制鏈接到瀏覽器查看原文:https://openssf.org/press-release/2022/02/01/openssf-announces-the-alpha-omega-project-to-improve-software-supply-chain-security-for-10000-oss-projects/?

目前,OpenSSF成立了Alpha-Omega項目,用以改善一萬個OSS項目的軟件供應鏈安全。同時,這個開源的安全基金會也得到了當前美國政府的支持。

今年轟動整個Web3領域的Solana錢包攻擊事件,就針對了第三方軟件沒有對Web3安全參數進行適當調整而進行了攻擊。而剛剛發生的Wintermute事件可以說明在設置項目時使用開源的第三方工具會產生重大的后續影響。

Web3世界要么與像OpenSSF這樣的聯盟聯合起來,要么創建自己的聯盟。對于分散的應用程序,制作一個用戶可以隨時訪問和評估的軟件材料清單,或在審計中包括一個軟件材料清單,將大大有助于提高透明度,并讓用戶及安全專家更準確地評估風險。

攻擊流程

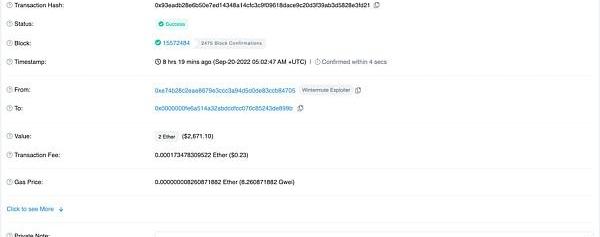

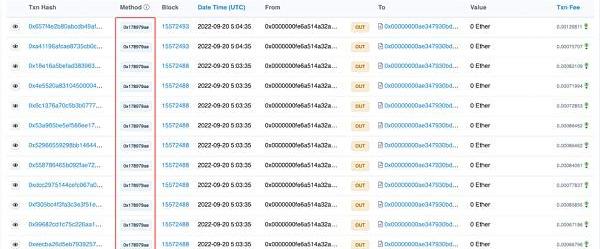

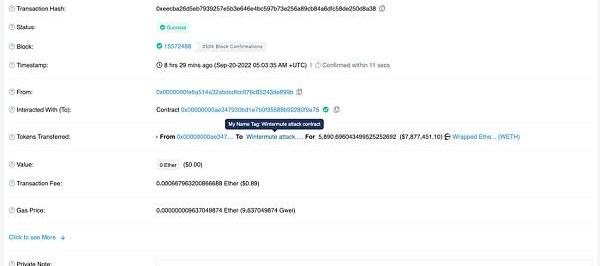

讓我們回到這次事件當中來。首先,一個外部賬戶EOA0x6AE09在9月20日創建了一個惡意合約,并在下面的交易中向0x0000000fE6A514a32aBDCDfcc076C85243De899b轉移2個ETH。

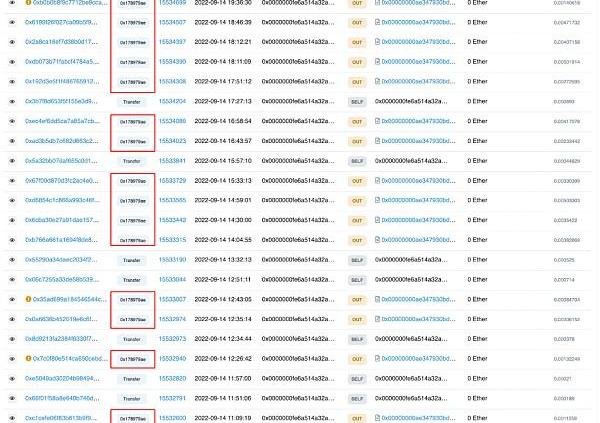

該EOA擁有被破壞的密鑰的地址,并且有與0x00000000AE347930bD1E7B0F35588b92280f9e75互動的歷史,這就是Wintermute被利用的合約。我們可以看到,以前所有被攻擊的EOA和Wintermute合約之間的互動都調用了函數“0x178979ae”。下面是幾個例子。

因此,我們可以確定這是一個正常的功能,而且極有可能是一個特權的功能。然而,在EOA0x6AE09將2個ETH轉移到0x0000000fe6后,我們看到了0x178979ae函數的進一步交易。

然而,如果我們看一下每筆交易,就會發現資金被重新定向到0x6AE09創建的惡意合約。

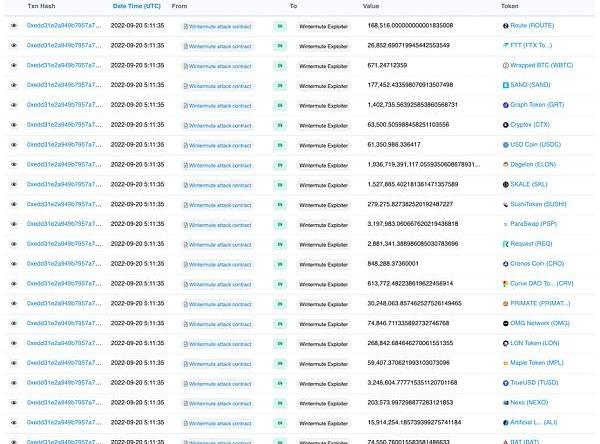

這個功能完成了109次。一旦攻擊完成,0x6AE09就會在一系列的交易中收到來自惡意合約的資金。下面是幾個例子。

在撰寫本報告時,被盜資產位于EOA0x6AE09。

資產分類

寫在最后

我們已經看到了在9月15日一個由Profanity產生的錢包被利用,導致了330萬美元受到損失。這種規模的攻擊表明,Web3的大型組織迫切需要采取措施來保護他們的資產安全。由于Profanity漏洞現在已經眾所周知,任何使用ProfanityvanityEOA的人都應該采取措施,立即將資產轉移到安全的錢包,以防類似事件再次發生。

CertiK安全團隊在此建議,以下三種方法可以防止對私鑰的攻擊:

永遠不要將鑰匙從一個錢包導入另一個錢包

使用硬件錢包

使用提供高級安全功能的軟件錢包

通過采取這些步驟,個人和機構都可以減輕惡意者對私鑰的破壞企圖。而這也警醒著我們,Web3項目需要對其項目的供應鏈、開發和設置環境等所有方面提高警惕。

攻擊發生后,CertiK的推特預警賬號以及官方預警系統已于第一時間發布了消息。同時,CertiK也會在未來持續于官方公眾號發布與項目預警相關的信息。

作為區塊鏈安全領域的領軍者,CertiK致力于提高加密貨幣及Web3.0的安全和透明等級。迄今為止,CertiK已獲得了3600家企業客戶的認可,保護了超過3600億美元的數字資產免受損失。

來源:金色財經

在周五的公告中,歐洲中央銀行宣布與五家公司合作開發數字歐元用戶界面,這些組織包括亞馬遜、CaixaBank、Nexi、Worldline和歐洲支付倡議(EPI).

1900/1/1 0:00:00昨天以太坊在午間下挫1280附近獲得支撐反彈,一直處于震蕩運行中,今天凌晨從1395附近下跌,現行情位于1360附近運行.昨天長路在文中給出的反彈1345-1370附近的空單.

1900/1/1 0:00:00●?今天恐慌指數21,恐慌程度有所緩解,等級仍為恐慌,大餅屯幣指數0.3152,已進入抄底區間,長線可按金字塔分批進行定投.

1900/1/1 0:00:00今天連續有幾位粉絲私信我,為什么趨勢空,且前面博文也明明提到過大餅會繼續向下走,依然要安排多單?這里做統一回復:趨勢為空不假,9月16號博文也確實提到了大餅會到18500甚至更低.

1900/1/1 0:00:00比特幣?區塊鏈以太坊BTCETHENSDYDSPEOPLE?9月20日行情分析預判??大家好這里是金狐貍區塊鏈我是金狐貍由于看盤軟件的不同,本分析都是以早上8:00收盤為準.

1900/1/1 0:00:00原文作者:Nicater,Coinmetrics聯合創始人 原文編譯:白澤研究院 作為拜登總統行政命令的一部分,白宮科技政策辦公室對加密挖礦的氣候影響進行了研究,并在近期發布了報告.

1900/1/1 0:00:00